Como definir a ameaça interna: um guia para prevenção proativa.

- Marketing Team

- 26 de dez. de 2025

- 17 min de leitura

Vamos direto ao ponto. Uma ameaça interna não é um problema obscuro e específico resolvido pela TI. É uma vulnerabilidade fundamental para os negócios, que surge quando alguém que já possui acesso privilegiado — um funcionário, um prestador de serviços ou até mesmo um parceiro de confiança — usa esse acesso legítimo para prejudicar sua organização.

Este é um risco inerente ao fator humano e, independentemente de o dano ser intencional ou não, as consequências para seus resultados financeiros, reputação e conformidade são igualmente graves. A antiga forma de reagir após o dano estar feito é uma estratégia ineficaz; o novo padrão é a prevenção proativa e ética.

O que é uma ameaça interna em termos empresariais?

Em termos simples de negócios, definir ameaça interna significa reconhecer o potencial de qualquer pessoa com acesso autorizado aos seus ativos causar danos graves. Isso vai muito além de ataques cibernéticos. Estamos falando de fraudes financeiras, perda de propriedade intelectual inestimável, interrupções operacionais debilitantes e danos à reputação que levam anos para serem reparados.

O verdadeiro perigo reside no fato de que esses indivíduos já estão dentro das suas defesas. Seus firewalls e ferramentas de vigilância tradicionais são completamente cegos para eles, tornando suas ações incrivelmente difíceis de detectar até que seja tarde demais. Este é um problema humano que exige uma solução centrada no ser humano, e não mais tecnologia reativa.

As três faces de uma ameaça interna

As principais estruturas de gestão de riscos de agências como a CISA e o NIST não encaram essa ameaça de forma simplista. Elas a dividem em três categorias distintas, porque entender o "porquê" é tão importante quanto o "o quê" ao construir uma estratégia preventiva.

Agentes internos maliciosos: Esses são os clássicos "maus atores". Eles causam danos intencionalmente para obter ganhos pessoais, vingança ou até mesmo por razões ideológicas. Imagine um funcionário insatisfeito saindo pela porta da frente com toda a sua lista de clientes para levar para um concorrente.

Funcionários negligentes: Muito mais comuns, esses são os funcionários que cometem erros honestos com consequências desastrosas. Eles podem configurar um servidor incorretamente, cair em um golpe de phishing sofisticado ou enviar dados confidenciais por e-mail para a pessoa errada por engano. A intenção não é maliciosa, mas o impacto nos negócios é igualmente grave.

Funcionários Internos Comprometidos: Esses indivíduos são peões involuntários em um ataque maior. Um hacker externo rouba suas credenciais e usa seu acesso legítimo para navegar pela sua rede. Para seus sistemas de segurança, eles parecem funcionários de confiança.

Para ajudar a esclarecer esses conceitos sob a perspectiva da responsabilidade empresarial, a tabela abaixo detalha as principais dimensões de uma ameaça interna.

Principais dimensões de uma ameaça interna

Dimensão | Descrição | Exemplo de impacto nos negócios |

|---|---|---|

O Ator | Indivíduo com acesso autorizado, atual ou anterior, à rede, aos sistemas ou aos dados da organização. | Um vendedor recentemente demitido usa seu login ainda ativo para baixar estratégias de vendas proprietárias de um novo concorrente. |

A ação | Utilizar indevidamente, intencionalmente ou não, esse acesso autorizado para afetar negativamente a confidencialidade, a integridade ou a disponibilidade da empresa. | Um funcionário de marketing bem-intencionado, mas apressado, publica acidentalmente uma planilha com informações pessoais confidenciais de clientes em um servidor web público. |

O ativo | O alvo da ação pode incluir dados confidenciais, propriedade intelectual, sistemas financeiros ou reputação da marca. | Um administrador de sistemas, motivado por uma queixa pessoal, exclui deliberadamente bancos de dados operacionais críticos, causando uma interrupção em toda a empresa. |

O impacto | Os danos resultantes à estabilidade financeira da organização, à sua situação regulatória, à continuidade operacional e à reputação da marca. | Um gerente financeiro cai em um golpe de spear-phishing por e-mail, o que leva ao comprometimento de suas credenciais executivas e a uma transferência bancária fraudulenta de milhões de dólares. |

Cada dimensão mostra como uma falha nos processos, na supervisão ou na governança ética pode levar a danos significativos e tangíveis para os negócios.

A realidade financeira e operacional

Todos os líderes de Compliance, RH e Segurança precisam internalizar isso, pois o impacto financeiro é impressionante. Análises recentes mostram que funcionários internos são responsáveis por uma porcentagem significativa de todas as violações de dados, elevando o custo médio anual do gerenciamento desses riscos a um valor exorbitante de US$ 17,4 milhões por organização .

Esses números deixam dolorosamente claro: este é um desafio de governança que abrange toda a empresa, e não apenas mais um problema de TI a ser resolvido.

A definição adequada de ameaça interna é entendê-la como um risco empresarial que se manifesta por meio de acesso legítimo. Seja um funcionário insatisfeito extraindo propriedade intelectual ou um contratado descuidado expondo dados de clientes, o resultado é o mesmo: um golpe direto nos lucros e na reputação da sua organização.

Essa realidade exige uma grande mudança de mentalidade. A antiga abordagem de usar vigilância reativa e invasiva para "pegar" pessoas depois do ocorrido é um jogo perdido que gera responsabilidade legal. O novo padrão é a prevenção proativa, não intrusiva e alinhada à EPPA (Lei de Proteção aos Direitos Humanos). Trata-se de identificar os sinais comportamentais e contextuais que apontam para um risco elevado de fatores humanos antes que um incidente aconteça. Você pode começar com o pé direito lendo nosso guia completo sobre indicadores de ameaças internas .

As três faces do risco interno: malicioso, negligente e comprometido.

Se você deseja definir a ameaça interna de uma forma que realmente ajude sua empresa, precisa entender que não está lidando com um único problema. O risco se manifesta de maneiras completamente diferentes, impulsionado por motivos e circunstâncias únicas. Compreender esses três arquétipos é o primeiro passo para construir uma estratégia de gestão de riscos que funcione no mundo real.

Focar apenas em encontrar o "mau agente" clássico é uma estratégia fadada ao fracasso. Por quê? Porque ignora completamente as duas fontes mais comuns de incidentes internos.

O Informante Malicioso: O Sabotador Deliberado

Este é o vilão da história da ameaça interna. O agente interno malicioso é alguém que usa intencionalmente seu acesso autorizado para causar danos. Seus motivos são frequentemente profundamente pessoais, variando do desespero financeiro à pura e simples vingança.

Imagine um diretor de vendas, furioso por ter sido preterido para uma promoção, baixando silenciosamente todo o banco de dados de clientes e seus planos estratégicos. Uma semana depois, ele se demite e leva essa propriedade intelectual valiosíssima direto para o seu maior concorrente. Isso não é um acidente; é um ato calculado de sabotagem que as ferramentas reativas só detectam depois que os dados já foram perdidos.

O agente interno malicioso age com intenções claras. Seja por ganância, ego ou ideologia, seu objetivo é causar danos financeiros, operacionais ou à reputação da organização.

Esses agentes são especialmente perigosos porque sabem exatamente onde estão os dados valiosos e entendem como contornar os controles básicos de segurança sem levantar suspeitas imediatas. Suas ações frequentemente envolvem fraude, roubo de propriedade intelectual ou destruição deliberada de ativos críticos.

O Informante Negligente: O Catalisador Involuntário

De longe, a fonte mais comum — e frequentemente a mais custosa — de risco interno é o funcionário negligente. Não se trata de pessoas más. São funcionários bem-intencionados que cometem erros humanos simples, os quais acabam tendo consequências catastróficas. Suas ações são fruto da pressa, da distração ou da falta de atenção, nunca da malícia.

Imagine o gerente de RH trabalhando até tarde para finalizar a folha de pagamento, que acidentalmente envia por e-mail uma planilha repleta de salários e números de CPF dos funcionários para a lista de distribuição errada. Ou o gerente de projetos ocupado que, apenas tentando ser eficiente, carrega arquivos confidenciais do projeto para uma conta pessoal de armazenamento em nuvem não segura para trabalhar de casa.

Esses são os erros do dia a dia que criam vulnerabilidades enormes. De fato, uma grande maioria dos incidentes internos decorre desse tipo de negligência não intencional. Uma estratégia que busca apenas comportamentos maliciosos ignora completamente essa enorme área de risco.

O Informante Comprometido: O Peão Inconsciente

A terceira face do risco interno é o funcionário interno comprometido — um empregado legítimo cujas credenciais foram roubadas e agora estão sendo usadas por um invasor externo. Essa pessoa é um participante involuntário, tornando-se efetivamente um fantoche digital nas mãos de um hacker.

Um cenário clássico envolve um e-mail de phishing sofisticado que parece ser do departamento de TI, pedindo a um funcionário que redefina sua senha. O funcionário clica no link, insere suas credenciais em uma página de login falsa e convincente e, sem saber, entrega as chaves a um cibercriminoso.

O invasor então faz login como esse funcionário de confiança, navegando pela rede com acesso totalmente legítimo. Para suas ferramentas de segurança, tudo parece normal. Isso torna a detecção de ameaças internas baseada em modelos de vigilância antigos extremamente difícil, já que o sistema vê apenas um usuário legítimo executando ações para as quais está autorizado.

Entendendo os custos ocultos e o impacto nos negócios

Quando falamos sobre o impacto de uma ameaça interna, a maioria das pessoas pensa na resolução imediata do problema. Mas isso é apenas a ponta do iceberg. Para realmente compreender o risco, é preciso olhar além do incidente inicial e observar a cascata de danos financeiros, operacionais e de reputação que podem se alastrar por uma empresa durante anos.

A primeira onda de despesas é bastante óbvia: equipes forenses, honorários advocatícios e a corrida imediata para estancar o rombo. Mas a sangria financeira não para por aí. Ela se expande rapidamente para incluir multas regulatórias por violações de conformidade, prêmios de seguro exorbitantes e o custo enorme de notificar os clientes e fornecer serviços de monitoramento de crédito.

O impacto financeiro das respostas reativas

O impacto financeiro das ameaças internas é enorme e aumenta a cada ano. Em média, uma organização gasta cerca de US$ 17,4 milhões anualmente para gerenciar esses riscos — um valor que abrange tudo, desde a resposta a incidentes até danos à reputação.

E aqui está o ponto crucial: as empresas ainda estão investindo pesado em contenção em vez de prevenção. Esse modelo de gastos reativos não é apenas ineficiente; é completamente insustentável, visto que as ameaças continuam a evoluir. A prevenção é sempre mais custo-efetiva do que a cura, especialmente quando a cura envolve investigações caras e realizadas após o ocorrido.

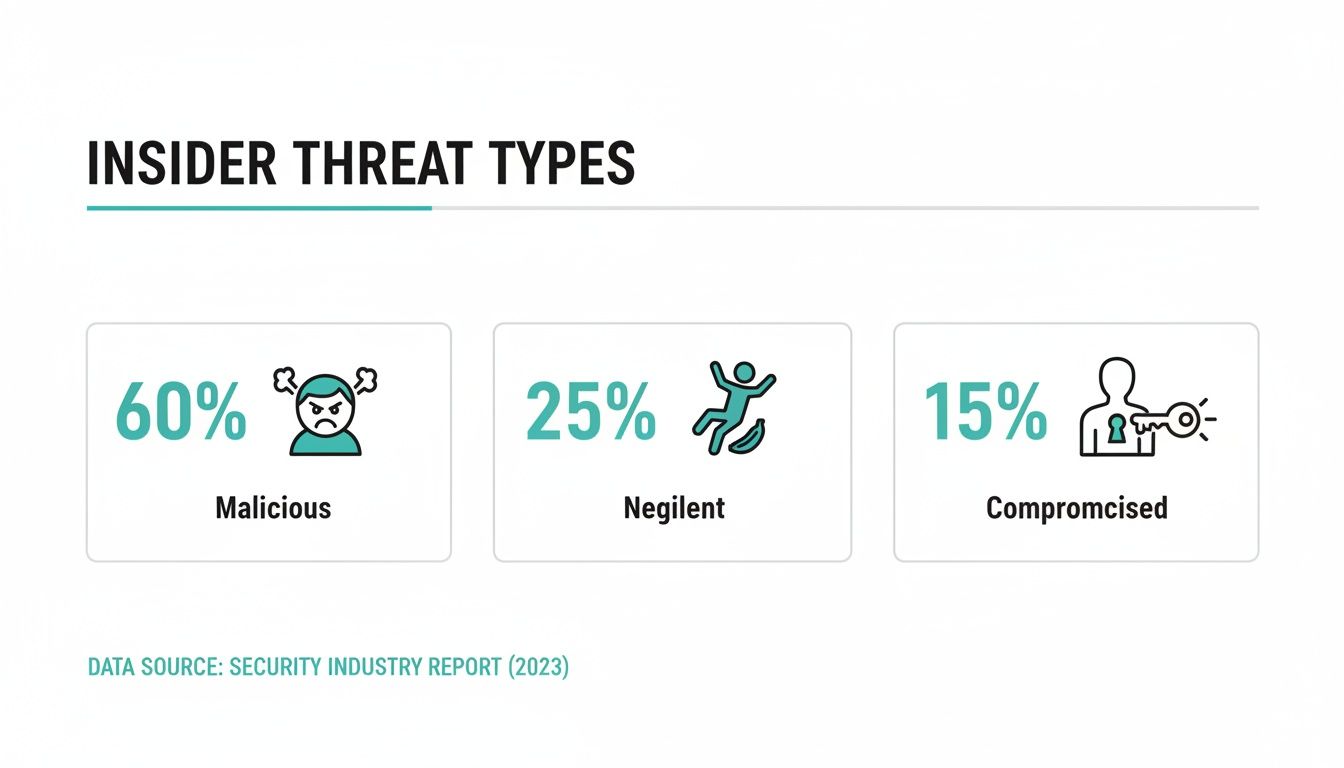

Este infográfico detalha as principais categorias de ameaças internas, mostrando os diferentes elementos humanos envolvidos.

Compreender esses diferentes tipos de ameaças — Maliciosas, Negligentes e Comprometidas — é crucial para calcular o alcance total do impacto potencial nos negócios e para desenvolver estratégias preventivas que realmente funcionem.

Além do Balanço Patrimonial: Danos à Reputação e às Operações

Embora os números financeiros sejam impressionantes, os custos intangíveis podem ser ainda mais devastadores. Um único incidente de grande repercussão pode destruir anos de confiança do cliente e fidelidade à marca, cuidadosamente construídas. Essa erosão da confiança geralmente leva à perda de clientes, a um impacto negativo no valor de mercado e a uma imagem pública prejudicada, extremamente difícil de reconstruir.

Operacionalmente, as consequências podem ser devastadoras. Pense no que acontece quando a propriedade intelectual ou os segredos comerciais são roubados. A perda dessa vantagem competitiva pode inviabilizar o lançamento de produtos, prejudicar sua posição no mercado e conceder uma vitória estrondosa aos seus concorrentes.

Não se esqueça também dos danos internos. Investigações longas e invasivas criam uma cultura de suspeita e desconfiança, destruindo o moral e prejudicando a produtividade muito tempo depois do incidente ser "resolvido". Você pode explorar mais sobre essa espiral descendente em nosso estudo aprofundado sobre o verdadeiro custo das investigações reativas e seu impacto na saúde de uma empresa.

O verdadeiro prejuízo causado por uma ameaça interna raramente se limita a um único evento. Trata-se de uma perda gradual de recursos financeiros, vantagem competitiva e reputação no mercado, resultante da incapacidade de transitar de uma postura reativa para uma postura proativa em relação aos riscos.

Em última análise, todas as partes do negócio estão interligadas. Um aspecto crucial para mitigar o impacto nos negócios envolve a proteção de informações sensíveis, e você pode proteger ainda mais sua empresa contra violações de dados com práticas seguras de destruição de dados para eliminar possíveis brechas de segurança. Reconhecer esses custos interconectados cria um argumento comercial sólido para a adoção de uma abordagem moderna, ética e não intrusiva para a gestão de riscos internos. Isso reformula a prevenção, não como uma despesa de segurança, mas como uma estratégia essencial para proteger seus resultados financeiros e garantir a resiliência dos negócios a longo prazo.

Por que os métodos tradicionais de detecção falham com o seu negócio

Muitas empresas operam sob a perigosa premissa de que sua infraestrutura de segurança atual já cobre os riscos internos. Ferramentas como Prevenção de Perda de Dados (DLP) e Monitoramento de Atividade do Usuário (UAM) prometem visibilidade, mas são tecnologias baseadas em vigilância que criam uma perigosa "lacuna de prevenção", deixando as empresas totalmente expostas a responsabilidades legais e financeiras.

Esses métodos tradicionais são fundamentalmente reativos. Eles são projetados para soar o alarme depois que uma possível violação de política já ocorreu. Esperar por um alerta de violação de dados não é uma estratégia; é uma admissão de fracasso.

Essa abordagem retrospectiva significa que o dano — seja exfiltração de dados, sabotagem de sistemas ou violação de conformidade — já está em curso. Em vez de prevenir o incêndio, essas ferramentas são apenas alarmes de incêndio. Elas forçam suas equipes a um ciclo constante e dispendioso de investigação forense e controle de danos, criadas apenas para analisar um evento que já passou, e não para identificar os sinais de alerta que surgem antes.

O Peso Esmagador dos Falsos Positivos

As ferramentas tradicionais de vigilância operam lançando uma rede ampla, sinalizando qualquer atividade que se desvie de um conjunto rígido e predefinido de regras. O resultado? Uma avalanche de falsos positivos. As equipes de segurança e de RH são obrigadas a investigar inúmeros alertas sem sentido, desperdiçando tempo e recursos valiosos em eventos que não representam risco real.

Essa constante fadiga de alerta dessensibiliza as equipes, tornando muito mais provável que uma ameaça real passe despercebida em meio ao ruído. É um modelo ineficiente e insustentável que mantém seus profissionais mais valiosos atolados em tarefas de baixo valor agregado, em vez de se concentrarem no que realmente importa: a mitigação proativa de riscos.

Navegando por um Campo Minado Legal e Ético

Além de serem operacionalmente complicadas, as ferramentas de vigilância criam enormes problemas legais e éticos. O monitoramento agressivo de funcionários pode facilmente ultrapassar os limites e se tornar uma invasão de privacidade, criando um ambiente de trabalho hostil e baseado na desconfiança.

Nos Estados Unidos, essa abordagem frequentemente infringe regulamentações como a Lei de Proteção ao Empregado contra o Polígrafo (EPPA, na sigla em inglês) , que estabelece limites rigorosos sobre como os empregadores podem avaliar a integridade de um funcionário. A dependência de ferramentas invasivas não apenas deixa de impedir ameaças, como também expõe a empresa a sérias responsabilidades legais e à deterioração da cultura organizacional.

Um ambiente baseado na vigilância mina o contrato psicológico entre empregador e empregado. Isso prejudica o moral, sufoca a colaboração e, em última instância, afeta negativamente a produtividade, transformando a gestão de riscos em uma fonte de atrito organizacional em vez de uma fonte de resiliência.

Este é um ponto crítico para líderes de RH, Jurídico e Compliance. Confiar em ferramentas invasivas não só deixa de prevenir ameaças de forma eficaz, como também expõe a empresa a responsabilidades legais e à deterioração da cultura organizacional.

O alto custo da detecção lenta

A falha fundamental dos métodos tradicionais é a sua incapacidade de detectar riscos precocemente. Trata-se de um enorme ponto cego, e os números comprovam isso. Pesquisas recentes do setor mostram que 93% dos líderes de segurança consideram as ameaças internas tão difíceis ou mais difíceis de detectar do que os ataques externos, e apenas 23% se sentem totalmente confiantes em sua capacidade de impedi-las antes que ocorram danos graves.

Essa deficiência na detecção acarreta graves consequências financeiras. As organizações levam, em média, 81 dias para resolver um incidente interno , e os custos aumentam drasticamente quanto mais tempo uma ameaça permanece sem ser detectada. Para os responsáveis por riscos e conformidade, esses longos períodos de detecção e a baixa confiança nos controles existentes representam um enorme passivo financeiro e de reputação. Saiba mais sobre esses desafios no Relatório de Riscos Internos de 2025 .

Análise Forense Reativa versus Prevenção Proativa

A diferença entre o método antigo e o novo não poderia ser mais gritante. Trata-se de uma mudança fundamental de filosofia, passando de uma cultura de suspeita e reação para uma de integridade proativa e prevenção. A tabela abaixo detalha como isso se traduz na prática.

Atributo | Vigilância Reativa e Perícia Forense (O Método Tradicional) | Prevenção proativa e ética (O novo padrão) |

|---|---|---|

Filosofia Central | Identificar e denunciar maus funcionários após o ocorrido, através de monitoramento invasivo dos mesmos. | Identificar os riscos relacionados ao fator humano antes que se transformem em incidentes. |

Método primário | Vigilância, alertas baseados em regras e investigação posterior ao ocorrido. | Avaliações de risco e indicadores comportamentais éticos e em conformidade com a EPPA. |

Foco principal | O que aconteceu? (Analisando eventos passados) | O que pode acontecer? (Antecipando riscos futuros) |

Impacto nos funcionários | Cria uma cultura de desconfiança, medo e "nós contra eles". Prejudica o moral. | Promove uma cultura de integridade e segurança psicológica. Respeita a dignidade. |

Riscos Legais e Éticos | Alto. Frequentemente viola normas e regulamentos de privacidade, como a EPPA. | Baixo. Projetado desde a sua concepção para ser totalmente compatível e não intrusivo. |

Resultado do negócio | Altos custos decorrentes de incidentes, investigações, multas e rotatividade de funcionários. | Redução da responsabilidade civil, diminuição dos custos com incidentes e uma organização mais resiliente. |

Em última análise, apegar-se a ferramentas reativas significa estar sempre um passo atrás. A prevenção proativa, por outro lado, coloca você no controle, permitindo gerenciar o risco do fator humano de forma inteligente, ética e eficaz.

Um Novo Padrão: Prevenção Proativa com IA Ética

As antigas ferramentas baseadas em vigilância estão falhando. Isso leva todos os líderes de compliance, gestão de riscos e RH a se perguntarem a mesma questão crucial: como impedir uma ameaça invisível sem criar uma cultura de desconfiança? A resposta é uma mudança completa de paradigma, abandonando a vigilância reativa e adotando uma governança de riscos proativa e ética. Esse novo padrão não se trata de monitorar os funcionários, mas sim de compreender os sinais de risco organizacional.

Essa forma moderna de definir o gerenciamento de ameaças internas se baseia no respeito à dignidade do funcionário e na conformidade inabalável com regulamentações como a Lei de Proteção ao Empregado contra o Polígrafo (EPPA). A plataforma E-Commander da Logical Commander rejeita completamente métodos invasivos como o monitoramento de e-mails pessoais ou a análise de teclas digitadas — táticas que não apenas são juridicamente questionáveis, mas também prejudicam o moral dos funcionários.

Em vez disso, nossa plataforma baseada em IA atua como um sistema nervoso central para a inteligência de risco da sua organização. Ela conecta e analisa, de forma ética, pontos de dados dispersos e relacionados aos negócios que você já possui. Isso não é espionagem. Trata-se de finalmente enxergar o panorama completo.

Como a IA Ética Identifica Proativamente os Riscos

Um sistema avançado de IA para mitigação de riscos humanos não busca "pessoas más". Ele busca padrões e conexões que indiquem um risco elevado relacionado ao fator humano. Ao analisar informações não pessoais e pertinentes ao trabalho, ele pode identificar sinais de alerta críticos muito antes que se transformem em incidentes prejudiciais.

Este processo tem a ver com conexões inteligentes, não com vigilância:

Centralização de Dados de Risco: Reúne informações comerciais relevantes de vários sistemas para criar uma visão única e unificada do risco organizacional.

Identificação de conflitos de interesse: Pode detectar relações não divulgadas ou atividades comerciais externas que possam comprometer o julgamento de um funcionário ou levar a fraudes.

Análise de Sinais de Integridade: Detecta padrões que sugerem uma maior probabilidade de má conduta ou lapsos éticos, sem emitir julgamentos sobre o caráter de um indivíduo.

Respeitando os limites da privacidade: Opera estritamente dentro de uma plataforma em conformidade com a EPPA , garantindo que nenhuma análise jamais ultrapasse os limites legais ou éticos.

Essa abordagem oferece à liderança a oportunidade de intervir de forma construtiva e preventiva. Trata-se de gerenciar riscos, não de punir pessoas.

O novo padrão de prevenção de riscos não se trata de flagrar alguém em flagrante. Trata-se de identificar a convergência de fatores de risco que tornam um ato possível e abordá-los antes que ocorram danos, preservando tanto a integridade institucional quanto a dignidade do funcionário.

Da polícia à governança

Este modelo proativo representa uma ruptura fundamental com alternativas obsoletas e ineficazes como UAM e DLP. Enquanto as ferramentas tradicionais tratam os funcionários como potenciais suspeitos, uma plataforma de IA ética como o E-Commander capacita a organização com visão de futuro. Ela muda completamente o foco de investigações dispendiosas e realizadas após o ocorrido para uma governança de riscos inteligente e proativa.

Um princípio fundamental da prevenção de riscos moderna, especialmente contra ameaças internas, é a adoção de um modelode Segurança de Confiança Zero . A filosofia "nunca confie, sempre verifique" alinha-se perfeitamente com uma abordagem ética de IA. Ambas as estratégias priorizam a verificação e a avaliação de riscos em detrimento da fé cega, criando um ambiente muito mais resiliente e seguro.

Em última análise, isso permite que as organizações definam a gestão de ameaças internas não como uma função punitiva, mas como uma capacidade estratégica. Ela protege os resultados financeiros, resguarda a reputação e constrói uma cultura mais forte e resiliente, baseada na integridade e no respeito mútuo. É assim que você se antecipa aos riscos do fator humano — de forma ética, eficaz e inteligente.

Assuma o controle do seu cenário de riscos internos.

Definir uma ameaça interna é um bom ponto de partida, mas tomar medidas decisivas é o que realmente protege sua organização. Agora você enxerga todo o espectro de riscos — desde a sabotagem calculada de um funcionário malicioso até o erro honesto de um colaborador bem-intencionado. Você também entende por que as ferramentas tradicionais e reativas falham consistentemente em oferecer proteção real.

A insistência em métodos de vigilância e perícia forense obsoletos é uma aceitação direta de riscos desnecessários. Os custos imensos da inação, medidos em milhões de dólares, perda de propriedade intelectual e reputações destruídas, são altos demais para serem ignorados. Esperar que um incidente aconteça antes de reagir não é mais uma estratégia de negócios viável ou defensável. As responsabilidades operacionais e legais são simplesmente muito grandes.

Adote uma abordagem proativa e ética.

Chegou a hora de superarmos o paradigma falido do policiamento reativo. Uma abordagem moderna para a gestão de riscos do capital humano é proativa, não intrusiva e fundamentalmente ética. Ela reconhece que a grande maioria dos riscos internos não nasce da malícia, mas de fatores humanos que podem ser identificados e gerenciados antes que se agravem.

Ao adotar um novo padrão baseado na gestão preventiva de riscos orientada por IA , você pode passar de uma postura de controle de danos para uma de visão estratégica. Não se trata de monitoramento invasivo, mas sim de analisar eticamente os sinais de risco da organização para obter a inteligência necessária para agir preventivamente. Esse método protege seus resultados financeiros, reforça sua estrutura de conformidade e preserva a dignidade dos funcionários.

A principal vantagem de uma estratégia proativa é o controle. Ela permite que sua organização gerencie os riscos relacionados ao fator humano de acordo com suas próprias condições, guiada por inteligência e ética, em vez de ser forçada a reagir a uma crise criada por terceiros.

O Novo Padrão em Gestão de Riscos

Agora você possui uma compreensão clara do que significa definir verdadeiramente uma ameaça interna e reconhecer as deficiências dos sistemas legados. Esse conhecimento é a sua oportunidade de liderar uma mudança crucial em sua organização — uma mudança que protege suas finanças, sua reputação e seus funcionários.

Fazer essa transição vai além da simples adoção de novas tecnologias; trata-se de comprometer-se com um padrão mais elevado de governança e integridade. Trata-se de construir uma organização resiliente, capaz de antecipar e neutralizar riscos antes mesmo que eles se materializem. O próximo passo é observar como esse novo padrão funciona na prática.

Perguntas frequentes sobre ameaças internas

Ao começar a explorar o mundo dos riscos internos, muitas dúvidas surgem. É um tema complexo, mas compreender os fundamentos é crucial. Vamos analisar algumas das perguntas mais comuns que os líderes fazem ao tentar proteger suas organizações de dentro para fora.

Aqui estão algumas respostas rápidas para as perguntas que ouvimos com mais frequência.

Pergunta | Responder |

|---|---|

Qual a diferença entre risco interno e ameaça interna? | Considere o risco interno como o potencial de causar danos. É uma categoria ampla que inclui erros não intencionais, como um funcionário enviar acidentalmente um arquivo confidencial para a pessoa errada. Uma ameaça interna é o lado malicioso desse risco, onde alguém age intencionalmente para causar danos, como roubar propriedade intelectual para ganho pessoal. |

Uma plataforma moderna de prevenção é a mesma coisa que um software de monitoramento de funcionários? | De forma alguma. As ferramentas de monitoramento tradicionais são baseadas em vigilância — elas observam as teclas digitadas ou gravam telas para detectar comportamentos inadequados de forma reativa. Uma plataforma moderna e ética como o E-Commander da Logical Commander analisa dados de risco relacionados aos negócios para identificar proativamente sinais de risco antes que um incidente ocorra, tudo isso sem vigilância invasiva. Trata-se de prevenção, não de policiamento. |

Um funcionário que clica em um link de phishing é considerado uma ameaça interna? | Com certeza. Este é um exemplo perfeito de negligência ou comprometimento de um funcionário interno. Embora o funcionário não tivesse a intenção de causar danos, seu acesso autorizado foi a porta de entrada para o ataque externo. É por isso que qualquer estratégia eficaz precisa levar em conta o erro humano, que é muito mais comum do que a sabotagem deliberada. |

É realmente possível prevenir ameaças internas sem vigilância? | Sim, e é uma abordagem mais inteligente e eficaz. A verdadeira prevenção não se resume a vigiar todos, mas sim a compreender os indicadores de risco. Ao usar IA para analisar informações relevantes para os negócios dentro de uma estrutura ética rigorosa e em conformidade com a EPPA ( Lei de Proteção à Privacidade Online das Pessoas com Deficiência), é possível identificar e lidar com riscos — como conflitos de interesse ou a necessidade de reforçar políticas — sem comprometer a privacidade ou o moral dos funcionários. |

Compreender corretamente essas distinções é o primeiro passo. Isso ajuda a moldar uma estratégia que não só seja mais eficaz na proteção da sua organização, como também construa uma cultura de integridade em vez de uma cultura de suspeita.

Pronto para passar de uma postura reativa para uma prevenção proativa? A Logical Commander oferece a plataforma ética, baseada em IA, para gerenciar riscos relacionados ao fator humano sem vigilância invasiva. Veja como nossa solução, em conformidade com a EPPA, pode proteger as finanças, a reputação e as pessoas da sua organização.

%20(2)_edited.png)