Uma definição clara de ameaças internas para a gestão de riscos empresariais.

- Marketing Team

- 17 de jan.

- 14 min de leitura

Atualizado: 20 de jan.

Focar apenas em muros mais altos para impedir ataques é uma falha crítica. Os riscos mais devastadores para os negócios — e os mais caros — geralmente vêm de pessoas que já têm acesso privilegiado à sua infraestrutura.

Os líderes de Compliance, Gestão de Riscos e Recursos Humanos investem inúmeros recursos no fortalecimento das defesas contra ataques externos, mas frequentemente negligenciam os riscos relacionados ao fator humano dentro de suas próprias organizações.

A definição de ameaças internas deve abranger qualquer risco significativo para os negócios que se origine dentro de uma organização. Trata-se de um desafio fundamental relacionado ao fator humano, para o qual as ferramentas de segurança reativas, especialmente aquelas rotuladas como "cibernéticas", nunca foram projetadas. Este é um problema humano que exige uma solução preventiva e centrada no ser humano.

Indo além de uma definição técnica de ameaças internas

Eis a descoberta crucial: essas ameaças nem sempre são causadas por um funcionário insatisfeito planejando uma sabotagem. Na maioria das vezes, são o resultado de um membro de confiança da equipe cometendo um erro não intencional — mas custoso.

Uma definição verdadeiramente útil de ameaças internas deve ser ampla o suficiente para abranger todo esse espectro de riscos relacionados ao fator humano. É um grande erro focar apenas na intenção maliciosa quando um simples erro humano pode causar danos financeiros e de reputação tão grandes, ou até maiores, quanto.

Por isso, qualquer estrutura moderna para gestão de riscos internos deve levar em conta a realidade do comportamento humano em um ambiente de negócios complexo. Tudo começa e termina com as pessoas, não com a tecnologia.

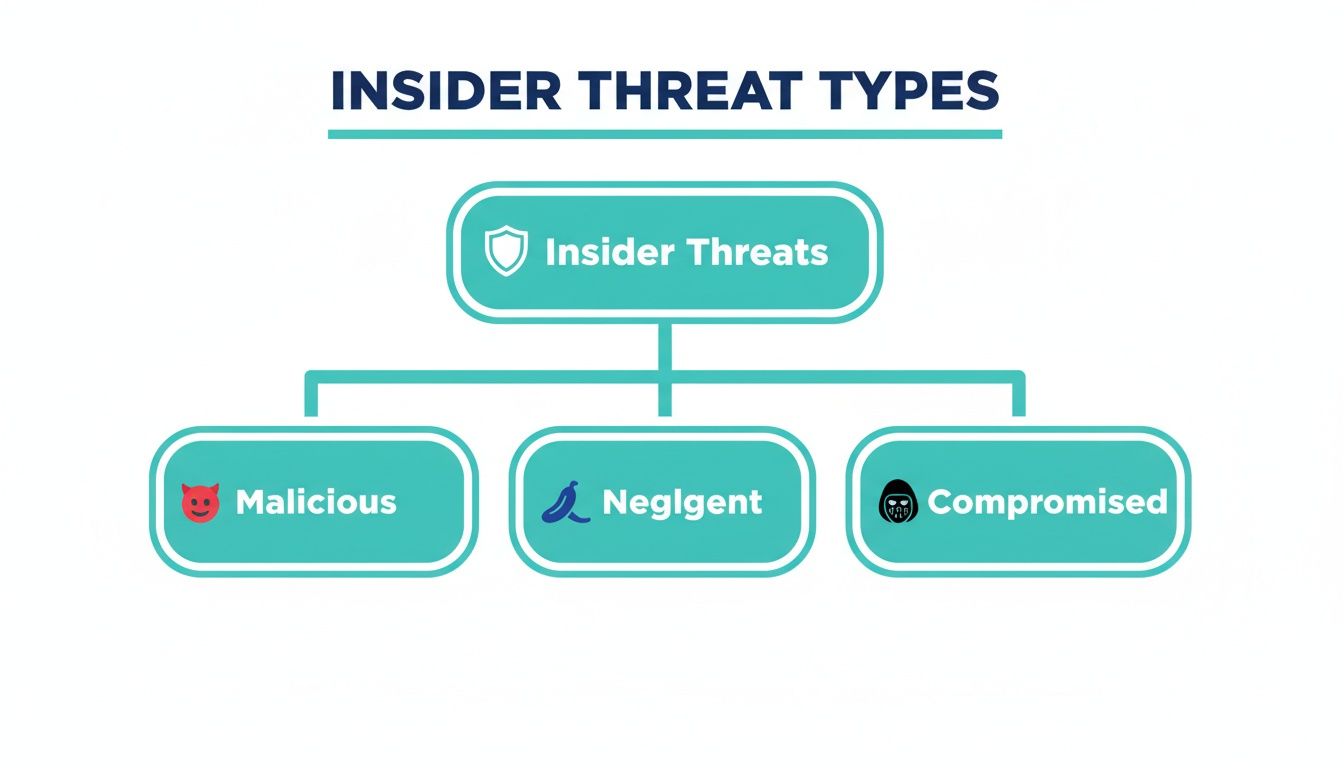

Os três pilares das ameaças internas

Para gerenciar o risco interno de forma eficaz, é preciso compreender suas três formas principais. Cada uma é impulsionada por um fator humano diferente, mas todas podem levar a resultados catastróficos, como violações de dados, fraudes financeiras ou grandes descumprimentos de normas.

Segue um resumo simples dos três tipos de ameaças internas, suas causas e seu impacto nos negócios.

Entendendo os principais tipos de ameaças internas

Tipo de ameaça | Motorista principal | Exemplo de impacto nos negócios |

|---|---|---|

Informante Malicioso | Dano intencional (vingança, espionagem, ganho financeiro) | Um gerente de vendas insatisfeito baixa toda a base de dados de clientes para levar a um novo concorrente. |

Informante Negligente | Erro não intencional (Erro, Falta de atenção) | Um funcionário do setor financeiro clica em um e-mail de phishing sofisticado, dando aos invasores acesso aos sistemas bancários da empresa. |

Informante comprometido | Credenciais roubadas (ataque externo) | Um invasor rouba as credenciais de login de um administrador de TI e as utiliza para desativar os controles de segurança e extrair dados confidenciais. |

Como você pode ver, o impacto nos negócios é o que importa, e não apenas a intenção. Essa visão centrada no ser humano é fundamental porque transforma toda a sua estratégia, passando de investigações reativas e focadas em encontrar culpados para uma gestão de riscos proativa e preventiva.

Entidades de referência como a CISA e o NIST incluem explicitamente atos não intencionais em suas definições justamente por esse motivo. Elas reconhecem que o que acaba prejudicando os negócios é o resultado.

Pesquisas mostram consistentemente que a negligência é a causa mais frequente de incidentes. O Instituto Ponemon constatou que funcionários negligentes são responsáveis por 55% de todos os incidentes , custando às organizações uma média de US$ 8,8 milhões por ano . Você pode saber mais sobre o impacto das ameaças internas nos negócios consultando as descobertas da Proofpoint .

Compreender essas distinções é o primeiro passo para construir uma estratégia de prevenção eficaz e ética. Isso permite que sua organização aborde as causas raízes do risco — sejam elas lacunas nos processos, necessidades de treinamento ou indicadores comportamentais — sem recorrer à vigilância invasiva que destrói a confiança dos funcionários e cria enormes responsabilidades legais. O objetivo é construir resiliência compreendendo o elemento humano, não policiando-o.

Diferenciando funcionários internos maliciosos, negligentes e comprometidos

Nem todas as ameaças internas são iguais, e uma abordagem de prevenção padronizada está fadada ao fracasso. Para construir uma estratégia de gestão de riscos eficaz, ética e em conformidade com a EPPA (Lei de Proteção aos Direitos Humanos), os líderes de RH, Jurídico e Compliance devem primeiro compreender as diferentes motivações humanas por trás de cada ameaça. Qualquer definição de ameaças internas fica incompleta sem esse contexto crucial.

Aplicar a mesma resposta severa a um funcionário que cometeu um erro honesto como se aplicaria a um envolvido em espionagem corporativa não é apenas ineficiente — é uma receita para destruir o moral e atrair problemas legais. A verdadeira prevenção exige uma compreensão matizada dos riscos do fator humano envolvidos.

O Informante Malicioso: O Sabotador Deliberado

Quando a maioria dos tomadores de decisão pensa em uma ameaça interna, este é o perfil que imaginam. O agente interno malicioso é alguém que intencionalmente usa indevidamente seu acesso autorizado para prejudicar a organização, muitas vezes motivado por vingança, ideologia ou ganho financeiro pessoal. Suas ações são calculadas e deliberadas, o que os torna particularmente perigosos.

Exemplos comuns de ações maliciosas internas incluem:

Espionagem corporativa: roubo de propriedade intelectual, segredos comerciais ou listas de clientes para vender a um concorrente.

Fraude financeira: Abuso de acesso ao sistema para desviar fundos, alterar registros financeiros ou criar transações fraudulentas.

Sabotagem de dados: Excluir intencionalmente dados críticos, interromper operações ou implantar código malicioso por despeito após ser demitido.

Compreender a natureza deliberada dessas ações, especialmente o roubo malicioso de dados, ressalta a necessidade de estratégias eficazes de prevenção de vazamento de dados . Funcionários mal-intencionados representam um risco direto, mas, surpreendentemente, não são a fonte mais comum de incidentes internos.

O Insider Negligente: O Risco Não Intencional

A categoria mais extensa e frequentemente mais custosa é a do funcionário interno negligente . Não se trata de pessoas mal-intencionadas tentando causar danos. São funcionários de confiança que cometem erros não intencionais, geralmente por falta de atenção, falhas nos processos ou simples erros humanos.

Embora não haja intenção maliciosa, o impacto nos negócios pode ser igualmente grave. De fato, pesquisas mostram consistentemente que funcionários negligentes são responsáveis pela maioria dos incidentes relacionados a eles. Alguns estudos atribuem até 55% de todos os incidentes a esse grupo.

Exemplos de ações negligentes incluem:

Enviar um e-mail com dados confidenciais de clientes para a pessoa errada.

Cair em um sofisticado ataque de phishing e entregar suas credenciais.

Configuração incorreta de um bucket de armazenamento em nuvem, expondo documentos confidenciais ao público.

Utilizar senhas fracas e fáceis de adivinhar para sistemas críticos de negócios.

Esses incidentes apontam para uma falha no processo, no treinamento ou nos controles — e não para uma falha de caráter. Um programa eficaz de gestão de riscos concentra-se em corrigir proativamente esses pontos fracos operacionais, e não em punir os funcionários posteriormente.

O Informante Comprometido: O Peão Inconsciente

Por fim, temos o funcionário interno comprometido . Trata-se de um funcionário cujas credenciais foram roubadas por um invasor externo. Nesse cenário, o funcionário não é o autor do crime; ele é a vítima. O invasor então usa essas credenciais legítimas para se passar por um funcionário interno confiável, movendo-se sem ser detectado dentro da sua rede.

Esse tipo de ameaça é particularmente difícil de ser detectado pelas ferramentas de segurança tradicionais. Como o invasor usa credenciais válidas, sua atividade geralmente parece legítima. Isso permite que ele contorne as defesas de perímetro e acesse sistemas sensíveis sem disparar alarmes imediatos.

O objetivo do atacante geralmente é a exfiltração de dados, a implantação de ransomware ou o estabelecimento de uma presença persistente na rede da organização. O funcionário interno comprometido torna-se, essencialmente, uma porta de entrada para que ameaças externas operem a partir de dentro.

Diferenciar esses três tipos é a base da gestão de riscos moderna e ética. Ao adaptar as estratégias de prevenção ao risco específico — seja um indicador comportamental, uma lacuna processual ou uma violação de credenciais — as organizações podem passar de uma postura reativa e punitiva para uma proativa e protetora. Para uma análise mais aprofundada dessa abordagem, explore nosso guia sobre o uso de avaliações comportamentais para a gestão de riscos humanos .

Por que as ferramentas de segurança tradicionais falham em impedir o risco interno?

Muitas organizações operam sob a perigosa premissa de que sua infraestrutura de segurança atual cobre os riscos internos. É um erro custoso. A verdade é que as ferramentas tradicionais foram projetadas para impedir ataques externos — para construir uma muralha impenetrável. Elas nunca foram concebidas para compreender o mundo complexo e cheio de nuances dos riscos relacionados ao fator humano.

O projeto dessas soluções está totalmente desalinhado com o desafio. Soluções como Prevenção de Perda de Dados (DLP) e Monitoramento de Atividade do Usuário (UAM) simplesmente não conseguem abarcar a definição completa de ameaças internas , que inclui indivíduos maliciosos, negligentes e comprometidos. Elas são reativas por natureza e frequentemente dependem de métodos de vigilância invasivos que acarretam riscos legais significativos.

Essas ferramentas operam com base em uma premissa falha, monitorando violações específicas, como o envio de um arquivo "confidencial" por e-mail. No entanto, elas carecem de contexto para a intenção, tornando quase impossível diferenciar um ato malicioso de um erro honesto. Isso gera uma avalanche de falsos positivos, consumindo recursos valiosos e garantindo que alertas críticos se percam em meio ao ruído.

O problema de uma mentalidade reativa de "policiamento"

A maior falha das ferramentas tradicionais é que elas são completamente reativas. São projetadas para sinalizar um problema somente depois que ele já ocorreu — depois que os dados foram baixados, um link de phishing foi clicado ou uma transação fraudulenta está em andamento. É como instalar um alarme de incêndio que só dispara depois que o prédio já pegou fogo.

Este modelo desatualizado está falido. Ele tem dificuldades em diferenciar as principais categorias de ameaças internas, muito menos em preveni-las proativamente.

Como você pode ver, as causas principais do risco interno são variadas, mas o resultado costuma ser o mesmo: interrupção dos negócios e prejuízo financeiro. Um sistema focado apenas na atividade dos endpoints sempre deixará de detectar os indicadores cruciais de pré-incidente relacionados ao comportamento humano e ao contexto operacional.

Altos custos e responsabilidades legais da vigilância

Quando uma ferramenta reativa sinaliza um incidente grave, a organização já está na defensiva. O dano está feito. O foco muda imediatamente para investigações forenses dispendiosas e disruptivas. Segundo a IBM, leva-se em média mais de dois meses apenas para conter um incidente interno, paralisando as operações comerciais durante todo esse período.

Essa mentalidade de "policiamento" baseada na vigilância também acarreta implicações legais e éticas significativas.

Violações da privacidade dos funcionários: O monitoramento constante e invasivo das comunicações e atividades dos funcionários pode facilmente ultrapassar os limites legais e criar uma cultura de desconfiança.

Não conformidade com a EPPA: Muitas ferramentas de vigilância operam em uma área cinzenta legal que entra em conflito com regulamentos como a Lei de Proteção ao Empregado contra o Polígrafo (EPPA), que proíbe estritamente o uso de métodos que se assemelham à detecção de mentiras ou criam pressão psicológica.

Moral abalada: Tratar os funcionários como potenciais suspeitos é a maneira mais rápida de destruir a segurança psicológica e afastar os melhores talentos.

O antigo modelo de perícia reativa está ultrapassado. É caro, disruptivo e apresenta riscos legais. Obriga as organizações a esperar que o dano ocorra antes de poderem agir — uma estratégia que já não é viável.

Essa falha evidencia a necessidade urgente de um novo padrão em prevenção de riscos ética e proativa. As organizações precisam de ferramentas modernas de detecção de ameaças internas que possam identificar indicadores de risco antes que se agravem, sem recorrer à vigilância invasiva. Trata-se de passar da suspeita para uma gestão de riscos proativa e ética que proteja tanto a empresa quanto seus colaboradores.

O crescente custo financeiro e reputacional dos incidentes internos

Qualquer definição de ameaças internas que não comece com o custo real para os negócios está completamente equivocada. Incidentes internos não são um problema teórico de segurança; são uma crescente responsabilidade financeira e operacional. Os custos vão muito além das perdas diretas decorrentes de um único ato de fraude ou violação de dados, criando um efeito cascata que pode paralisar uma organização por anos.

Compreender o verdadeiro custo é fundamental para justificar a mudança de uma postura reativa para uma estratégia de prevenção proativa. Os números revelam um quadro claro e urgente de um problema que cresce em frequência, velocidade e impacto financeiro a cada ano.

A drenagem financeira direta e oculta

Quando ocorre um incidente interno, o prejuízo financeiro inicial é apenas o começo. Os custos imediatos de contenção e remediação são rapidamente insignificantes em comparação com uma série de despesas secundárias que, muitas vezes, são muito mais prejudiciais a longo prazo.

Esses custos não são apenas prejuízos pontuais; eles representam um dreno de recursos a longo prazo:

Multas regulatórias: Ser flagrado em descumprimento de leis de proteção de dados como o GDPR ou o HIPAA pode resultar em penalidades financeiras devastadoras.

Dispendiosas batalhas judiciais: a organização pode enfrentar processos judiciais movidos por clientes afetados, parceiros ou até mesmo por funcionários internos.

Perda de Lealdade do Cliente: Uma quebra de confiança é incrivelmente difícil de reparar. Um único incidente de grande repercussão pode desencadear uma debandada de clientes em massa e prejudicar sua marca por anos.

Queda na produtividade: investigações internas interrompem as operações normais da empresa, afastando funcionários-chave de suas principais responsabilidades e prejudicando o moral dos colaboradores em geral.

A velocidade e o volume desses incidentes explodiram. De acordo com dados de 2023, impressionantes 71% das empresas sofreram entre 21 e 40 incidentes de ameaças internas anualmente. O número de incidentes estudados saltou de 3.269 em 2018 para uma previsão de 7.868 em 2025 — um aumento massivo de 140% . Para piorar a situação, as violações relacionadas a ameaças internas levam, em média, 292 dias para serem identificadas e contidas , criando enormes janelas de vulnerabilidade. Você pode descobrir mais informações sobre essas estatísticas alarmantes de ameaças internas na BrightDefense .

Responsabilidade pelo tempo necessário para conter o surto

A enorme demora na detecção e contenção de um incidente interno é um dos maiores fatores que elevam os custos. Uma abordagem reativa, que espera o alarme soar, garante que o dano já esteja feito quando a investigação começar. Esse atraso não é apenas um inconveniente; é um enorme passivo financeiro.

A cada dia que um incidente permanece sem ser detectado, o potencial de perdas financeiras, exfiltração de dados e danos à reputação se multiplica. Esse tempo de permanência prolongado é uma consequência direta da dependência de ferramentas obsoletas e reativas, que nunca foram projetadas para compreender o risco do fator humano.

Aguardar que um incidente aconteça para então agir é uma estratégia ineficaz. Para uma análise mais aprofundada dos custos e da sobrecarga operacional desse modelo ultrapassado, leia nossa análise sobre o verdadeiro custo das investigações reativas . Esses dados fornecem argumentos sólidos para a mudança de foco do investimento em limpeza reativa para a prevenção proativa e ética, demonstrando um claro retorno sobre o investimento ao evitar danos financeiros e de reputação catastróficos antes mesmo que ocorram.

Adotando um novo padrão para a prevenção proativa de riscos.

O modelo antigo de gestão de riscos internos está ultrapassado. Ele se baseava em uma abordagem reativa: esperar que algo desse errado — uma violação de dados, uma quebra de ética, uma falha de conformidade — e então iniciar uma investigação disruptiva e custosa para descobrir quem culpar. Essa abordagem é coisa do passado.

Uma definição moderna de ameaças internas exige um novo padrão de gestão de riscos — um padrão ético, não intrusivo e alinhado à Lei de Proteção aos Funcionários Públicos (EPPA). Esse novo padrão, incorporado pela plataforma E-Commander e Risk-HR da Logical Commander, rejeita categoricamente a vigilância invasiva, o monitoramento de funcionários e qualquer método que se assemelhe à detecção de mentiras. O foco está em preservar a dignidade dos funcionários e construir resiliência organizacional.

Nossa plataforma baseada em IA identifica indicadores críticos de risco relacionados a fatores humanos antes que eles se transformem em incidentes. Ao analisar padrões contextuais, essa abordagem oferece a visão necessária para gerenciar riscos sem jamais ultrapassar os limites éticos ou legais.

Capacitando equipes com inteligência acionável

Essa abordagem proativa transforma completamente a forma como as equipes de RH, Jurídico e Compliance operam. Em vez de serem arrastadas para operações emergenciais de remediação após uma violação de segurança, elas são capacitadas com informações práticas para mitigar riscos desde o início.

Trata-se de fomentar uma cultura de segurança, não de suspeita. Permite que os líderes corrijam lacunas nos processos, ofereçam treinamentos específicos ou forneçam suporte a um funcionário antes que um erro não intencional leve a consequências catastróficas. O método respeita a privacidade, ao mesmo tempo que garante uma governança sólida.

O objetivo é impedir incêndios antes que comecem, e não apenas melhorar a forma de os extinguir. Esta postura preventiva é a única forma sustentável de gerir as complexidades do risco humano.

O claro contraste: prevenção proativa em vez de perícia reativa.

A diferença entre o modelo antigo e reativo e este novo padrão proativo é gritante. Um espera que a falha aconteça e atribui a culpa; o outro antecipa o risco e constrói resiliência. Para qualquer organização que leve a sério a proteção de seus ativos e de seus funcionários, essa distinção é fundamental.

Uma estratégia inovadora não apenas detecta problemas, como também os previne. Você pode explorar nosso guia detalhado sobre os benefícios da prevenção proativa de riscos internos para entender como essa abordagem moderna funciona.

Análise forense reativa versus prevenção proativa

A tabela abaixo destaca as diferenças fundamentais entre os métodos antigos e invasivos e o novo padrão ético para a gestão de riscos internos.

Atributo | Investigações Reativas Tradicionais | Prevenção proativa do Logical Commander |

|---|---|---|

Tempo | Pós-incidente; age somente após a ocorrência do dano. | Pré-incidente; identifica indicadores de risco antes que eles se agravem. |

Foco | Atribuir culpa e realizar análises forenses dispendiosas. | Abordar as causas principais e mitigar os riscos desde o início. |

Método | Baseia-se em vigilância invasiva e monitoramento de funcionários (o que apresenta riscos legais). | Utiliza análise de IA não intrusiva, ética e em conformidade com a EPPA. |

Impacto nos funcionários | Cria uma cultura de desconfiança e prejudica o moral. | Preserva a dignidade dos funcionários e promove uma cultura de segurança. |

Custo | Extremamente alto devido a investigações, multas e interrupções nos negócios. | Baixo custo, com um claro retorno sobre o investimento (ROI) ao prevenir incidentes dispendiosos. |

Risco Legal | Alto potencial de violações de privacidade e descumprimento da EPPA (Lei de Proteção da Privacidade Online das Pessoas com Deficiência). | Totalmente em conformidade, minimizando as responsabilidades legais e éticas. |

Este novo padrão não é apenas uma maneira melhor de gerenciar riscos — é a única maneira de se antecipar a eles. Ao mudar de uma mentalidade reativa de "policiamento" para uma estrutura proativa de prevenção, as organizações podem finalmente abordar todo o espectro de ameaças internas de forma eficaz e ética.

Adotar essa abordagem moderna permite que sua organização avance com confiança, sabendo que possui as ferramentas necessárias para se proteger contra danos evitáveis sem sacrificar a confiança e a integridade de sua força de trabalho.

Suas perguntas sobre risco de informações privilegiadas, respondidas.

Quando se trata de gerenciar ameaças internas, os líderes de Compliance, RH e Segurança têm dúvidas urgentes. É uma questão complexa, e as estratégias antigas já não funcionam. Vamos esclarecer como uma abordagem moderna e ética pode proteger sua empresa.

Acertar nesses fundamentos é o primeiro passo para abandonar um modelo reativo de limpeza de problemas e adotar uma estratégia que realmente proteja sua organização por dentro.

Um funcionário que comete um erro honesto representa realmente uma ameaça interna?

Sim, com certeza. Uma definição completa de ameaças internas deve incluir atos não intencionais, pois o impacto nos negócios costuma ser o mesmo. Dados do setor mostram consistentemente que a simples negligência é a causa principal da maioria dos incidentes internos, superando em muito a intenção maliciosa.

Enviar acidentalmente dados confidenciais por e-mail para a pessoa errada ou configurar incorretamente um servidor na nuvem pode levar às mesmas consequências financeiras e de reputação que uma sabotagem deliberada. É por isso que uma estratégia de prevenção eficaz deve abordar erros humanos e falhas de processo, e não apenas identificar os responsáveis.

Como identificar riscos sem monitorar a atividade dos funcionários?

Essa é a distinção crucial entre nosso novo padrão e a vigilância ultrapassada. A prevenção eficaz de riscos não tem nada a ver com monitoramento invasivo. Em vez de ler e-mails privados ou rastrear digitações — práticas que são juridicamente prejudiciais e destroem a confiança dos funcionários — nossa plataforma baseada em IA analisa indicadores de risco contextuais e padrões operacionais vinculados às funções e níveis de acesso.

Ao focarmos no "o quê" e no "porquê" de um risco potencial, em vez de no "quem" em um sentido punitivo, identificamos sinais de alerta cruciais de maneira totalmente ética e em conformidade com a EPPA (Lei de Proteção à Privacidade do Empregado). Essa abordagem não intrusiva protege a privacidade dos funcionários, ao mesmo tempo que oferece à organização a visão necessária para prevenir incidentes.

Este método preserva a dignidade do funcionário ao mesmo tempo que oferece insights poderosos e proativos. É o novo padrão para a gestão ética de riscos.

Como uma plataforma de IA pode auxiliar as equipes de RH e de Compliance?

Uma plataforma de risco baseada em IA, como a Logical Commander, transforma a gestão de riscos internos, antes uma tarefa manual e dispersa, em uma função proativa e estratégica. Ela fornece às equipes de RH e Compliance informações centralizadas e acionáveis, substituindo de vez as planilhas isoladas e os sinais perdidos que deixam as organizações vulneráveis.

Em vez de gastar meses investigando um desastre após o ocorrido, nossa plataforma fornece alertas precoces sobre potenciais conflitos de interesse, riscos de fraude ou lacunas de conformidade. Isso permite que suas equipes ajam de forma construtiva e neutralizem um risco antes que ele saia do controle.

Cada etapa é documentada para fins de governança e auditoria, garantindo que seu processo seja consistente e defensável. Essa capacidade proativa libera suas equipes do custoso processo de correção de erros e permite que elas se concentrem no que realmente importa: a prevenção estratégica que protege tanto a organização quanto seus colaboradores.

Pronto para adotar o novo padrão em prevenção de riscos proativa e ética?

A Logical Commander oferece uma plataforma alinhada à EPPA e baseada em IA que identifica riscos internos relacionados a fatores humanos sem vigilância. Proteja sua organização de dentro para fora e passe de investigações reativas para prevenção proativa.

Solicite uma demonstração ou obtenha acesso à plataforma para ver a plataforma E-Commander / Risk-HR em ação.

Torne-se um aliado juntando-se ao nosso programa PartnerLC para revendedores de SaaS B2B e empresas de consultoria.

Entre em contato com nossa equipe para uma conversa confidencial sobre implantação empresarial.

%20(2)_edited.png)