Seu guia para avaliação de risco de terceiros

- Marketing Team

- 21 de out. de 2025

- 18 min de leitura

Atualizado: 19 de jan.

Uma avaliação de risco de terceiros é o processo que as organizações usam para identificar, analisar e mitigar os riscos introduzidos pelo trabalho com fornecedores, fornecedores e parceiros externos. Não se trata apenas de uma formalidade de conformidade; é uma estratégia de defesa fundamental para proteger seus dados, reputação e estabilidade operacional contra vulnerabilidades originadas em sua cadeia de suprimentos.

Por que a segurança do fornecedor agora é sua segurança

No ecossistema empresarial interconectado de hoje, a linha entre a sua segurança e a do seu fornecedor desapareceu. Cada parceiro, fornecedor e contratado com acesso aos seus sistemas ou dados representa um vetor potencial para ameaças internas e riscos relacionados a fatores humanos. Um elo fraco pode expor toda a sua organização, tornando um programa robusto de avaliação de riscos de terceiros uma necessidade absoluta para a governança e a gestão de riscos modernas.

Esta não é uma ameaça abstrata. Dados mostram que violações envolvendo terceiros são um problema significativo e crescente, representando atualmente uma parcela substancial de todos os incidentes. Quando a segurança ou a conformidade de um fornecedor falha, os danos financeiros e à reputação recaem diretamente sobre a sua organização, independentemente de onde a falha inicial ocorreu. Essa realidade exige uma mudança estratégica, deixando de lado investigações reativas e migrando para uma gestão de riscos proativa e preventiva.

O verdadeiro custo de um elo fraco

Quando as defesas de um fornecedor são comprometidas, as ondas de choque atingem diretamente a sua organização. O impacto nos negócios vai muito além do custo financeiro inicial, desencadeando uma reação em cadeia de responsabilidades que pode interromper as operações por meses ou até anos.

Para compreender totalmente os riscos, é essencial entender o que é Gestão de Riscos de Terceiros e suas implicações diretas para o seu negócio. Um único incidente pode desencadear inúmeras consequências dolorosas:

Penalidades regulatórias: regulamentações como GDPR e HIPAA responsabilizam você pelas falhas de conformidade de seus fornecedores, resultando em multas significativas e responsabilidades legais.

Danos à marca: uma violação pública corrói a confiança do cliente e mancha sua reputação. Esse dano à reputação costuma ser mais caro e difícil de reparar do que a falha inicial de segurança.

Interrupção operacional: se um provedor de serviços essenciais sofrer uma interrupção ou violação, seu próprio negócio pode parar, impactando a receita e frustrando os clientes.

Passando de auditorias reativas para prevenção proativa

O método tradicional de gestão de riscos de fornecedores — baseado em questionários anuais e auditorias pontuais — não é mais suficiente. Esses métodos fornecem uma visão estática, mas ignoram completamente a natureza dinâmica do risco do fator humano, que é uma variável primária em qualquer programa de segurança. Um fornecedor pode parecer em conformidade no papel, mas ainda abrigar ameaças internas significativas provenientes de sua força de trabalho.

Os programas de gestão de riscos mais maduros reconhecem que a supervisão de fornecedores não é uma atividade pontual. É uma disciplina contínua focada em identificar e mitigar riscos antes que se transformem em incidentes dispendiosos.

Essa mentalidade proativa é a única abordagem sustentável. Em vez de esperar que uma violação de fornecedor desencadeie uma investigação custosa e disruptiva, o objetivo é identificar sinais de alerta precoce de risco interno na sua rede de parceiros antes que eles se manifestem. Uma estratégia eficaz de avaliação de risco de terceiros fornece a visibilidade necessária para lidar com vulnerabilidades antes que elas possam ser exploradas, protegendo seus ativos, sua postura de conformidade e sua reputação. Ela reformula a segurança do fornecedor não como um problema externo, mas como uma extensão crítica dos seus próprios controles internos.

Mapeando seu cenário de ameaças de terceiros

O risco do fornecedor é muito mais do que apenas uma questão de segurança cibernética. É uma rede complexa de ameaças potenciais que podem impactar todas as facetas do seu negócio. Uma avaliação abrangente de riscos de terceiros exige uma análise além dos firewalls e da criptografia para mapear todo o espectro de vulnerabilidades que seus parceiros apresentam.

Não analisar esse quadro completo é como proteger sua fortaleza, mas deixar o portão dos fundos desprotegido.

A falha de um único fornecedor pode desencadear um efeito dominó. Por exemplo, se um fornecedor de software importante sofrer uma interrupção, isso não cria apenas uma dor de cabeça para a TI. Sua equipe de vendas pode não conseguir fechar negócios, o suporte ao cliente pode ficar indisponível e a reputação de confiabilidade da sua marca pode ser afetada — tudo por causa de um único incidente.

Além da segurança cibernética: os quatro pilares do risco do fornecedor

Para entender verdadeiramente sua exposição, você precisa dividir o risco em domínios críticos. Cada um representa uma maneira diferente pela qual uma parceria pode criar um passivo significativo para o seu negócio. Esse pensamento estruturado garante que nenhuma vulnerabilidade importante seja ignorada.

Uma pesquisa recente da EY destaca isso, revelando que 57% das empresas agora veem a disrupção dos negócios como seu principal risco de terceiros. Essa mudança ressalta a importância da resiliência operacional.

O estudo também constatou que 64% das organizações estão avaliando os fornecedores de seus fornecedores (risco de terceiros), um sinal claro de que os líderes reconhecem que as ameaças podem se originar profundamente na cadeia de suprimentos. Você pode explorar descobertas adicionais sobre como a IA está remodelando a gestão de riscos de terceiros para entender essas tendências em evolução.

A falha de um fornecedor em uma área pode instantaneamente se transformar em uma crise para sua empresa em outra. Um erro de conformidade de um parceiro pode levar à paralisação das suas operações, enquanto a instabilidade financeira dele pode criar um desastre para sua reputação.

Desvendando as principais categorias de risco

Para gerenciar essa complexidade, é útil organizar os riscos em categorias distintas. Isso não apenas estrutura sua avaliação de riscos de terceiros , mas também esclarece a responsabilidade pela mitigação dos problemas identificados. Embora a lista de riscos potenciais seja extensa, eles geralmente se enquadram nos quatro grupos principais detalhados abaixo.

Categorias principais de risco de terceiros

Pensar nesses grupos ajuda a garantir uma avaliação abrangente que abrange todas as bases, desde as operações diárias até a percepção pública e a conformidade.

Categoria de Risco | Descrição | Impacto potencial nos negócios |

|---|---|---|

Risco Operacional | Ameaças às suas funções comerciais diárias e à capacidade de prestar serviços. | Interrupções de serviço, atrasos na entrega de produtos, insatisfação do cliente, perda direta de receita. |

Conformidade e Risco Legal | Falha por parte de um fornecedor em cumprir as leis e regulamentações aplicáveis ao seu negócio. | Multas pesadas (por exemplo, GDPR, HIPAA), ações legais, sanções, paralisações operacionais forçadas. |

Risco de reputação | Danos à imagem da sua marca resultantes de ações ou falhas de um fornecedor. | Perda de confiança do cliente, imprensa negativa, reação negativa nas redes sociais, dificuldade em atrair talentos. |

Risco Financeiro | Perigos relacionados à saúde financeira e aos termos contratuais de um fornecedor. | Aumentos repentinos de preços, falência de fornecedores, encerramento inesperado de serviços, dependência dispendiosa de fornecedores. |

Vamos detalhar isso melhor.

Um olhar mais atento a cada pilar de risco

Riscos Operacionais: Dizem respeito à mecânica central do seu negócio. Se um fornecedor responsável por hospedagem em nuvem, processamento de pagamentos ou logística falhar, sua capacidade de atender os clientes fica imediatamente comprometida. O impacto é direto, mensurável e, muitas vezes, sentido primeiro pelos seus clientes.

Riscos de Conformidade e Jurídicos: Seus fornecedores são uma extensão da sua área de atuação em conformidade. Se um parceiro manipular dados incorretamente, violando o GDPR ou não atender aos padrões do setor, como a HIPAA, sua organização enfrentará consequências jurídicas e financeiras, incluindo multas exorbitantes e divulgações públicas.

Riscos de reputação: sua marca está associada às empresas com as quais você faz parceria. Um fornecedor envolvido em um escândalo ético, que utiliza práticas trabalhistas antiéticas ou sofre uma violação de dados de alto perfil pode causar sérios danos à sua imagem pública. Na era digital, esses danos à reputação se espalham rapidamente e são incrivelmente difíceis de conter.

Riscos Financeiros: Isso vai além do preço do contrato. Inclui perigos ocultos, como um fornecedor que aumenta repentinamente os preços, um parceiro que vai à falência e interrompe o serviço, ou ficar preso em uma situação de dependência de fornecedor que o impede de migrar para um provedor melhor.

Ao avaliar sistematicamente cada uma dessas áreas, você pode criar um cenário de ameaças completo que forneça uma imagem real e baseada em dados das vulnerabilidades relacionadas ao seu fornecedor.

Construindo uma Estrutura de Avaliação Proativa de Riscos

Se você ainda gerencia os riscos de fornecedores com uma abordagem reativa, de "apagar incêndios", está expondo sua organização a responsabilidades desnecessárias. A chave é adotar uma postura proativa, construindo uma estrutura estruturada e repetível. Um programa sólido de avaliação de riscos de terceiros não é uma tarefa única; é um ciclo de vida contínuo, projetado para identificar, analisar e mitigar ameaças antes que elas causem danos. Pense nisso como um manual claro para gerenciar todo o relacionamento com o fornecedor, desde a avaliação inicial até o desligamento final.

Essa estrutura torna seus esforços de gestão de riscos consistentes, escaláveis e — fundamentalmente — defensáveis por auditores e reguladores. Ela leva sua organização de revisões caóticas e pontuais para uma abordagem sistemática que protege contra danos operacionais, financeiros e de reputação.

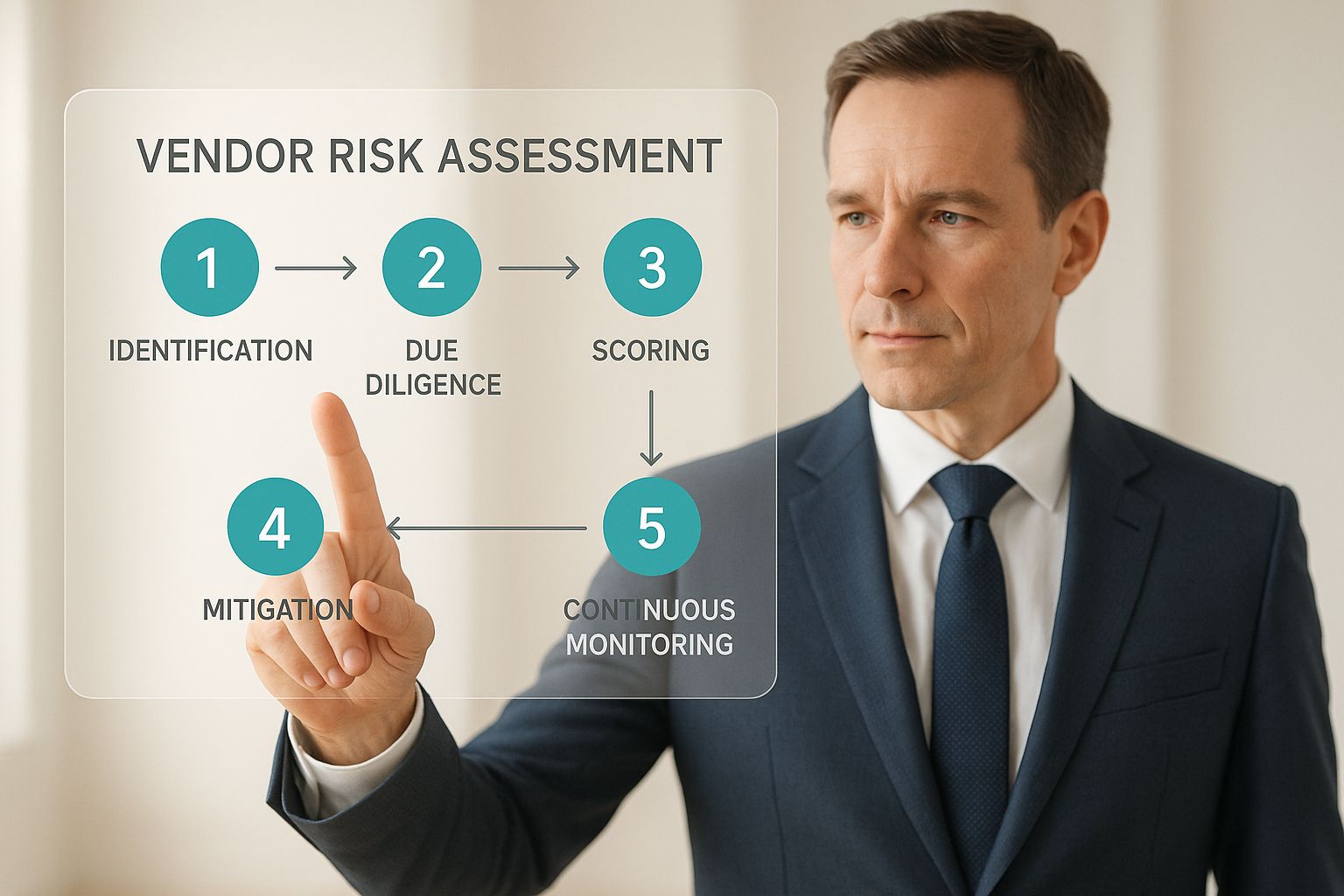

O infográfico abaixo ilustra o fluxo de trabalho de cinco etapas que forma a base de qualquer estrutura forte e proativa.

Como demonstrado, a verdadeira gestão de riscos é uma disciplina cíclica e contínua, não um evento único.

Etapa 1: Identificação e classificação do fornecedor

Você não pode gerenciar riscos dos quais não tem conhecimento. O primeiro passo é criar um inventário completo e centralizado de todos os terceiros com os quais sua organização interage. Esse processo frequentemente revela "TI paralela" e outros relacionamentos com fornecedores não gerenciados, que criam pontos cegos significativos na segurança.

Depois de ter uma lista completa, você deve reconhecer que nem todos os fornecedores apresentam o mesmo nível de risco. É aqui que a hierarquização se torna crucial. É o processo de categorizar fornecedores com base no risco potencial que eles representam. Um provedor de nuvem que armazena dados confidenciais de clientes está em uma categoria de risco diferente da empresa que fornece café para o escritório e deve ser gerenciado adequadamente.

Os critérios para classificação em camadas incluem:

Acesso a dados: o fornecedor acessa, processa ou armazena dados sensíveis, confidenciais ou regulamentados?

Integração de Sistemas: Qual a profundidade da integração da tecnologia deles com seus sistemas principais? Uma API no seu sistema ERP representa um risco maior do que uma integração cosmética.

Criticidade para o Negócio: Qual seria o impacto se este fornecedor encerrasse as operações amanhã? Seu negócio ainda poderia funcionar?

Etapa 2: Due Diligence e coleta de informações

Com seus fornecedores devidamente classificados, começa a análise aprofundada. Esta etapa envolve a coleta das informações necessárias para uma avaliação completa de riscos de terceiros . O objetivo é coletar evidências tangíveis da segurança, conformidade e controles operacionais de um fornecedor.

Isso normalmente envolve o envio de questionários detalhados e a solicitação de documentação, como certificações ISO 27001 , relatórios de auditoria recentes e planos de continuidade de negócios. Uma due diligence eficaz não aceita apenas um "sim" como resposta; ela exige provas verificáveis de que os controles estão implementados e são eficazes.

Etapa 3: Análise de Risco e Pontuação

Com os dados coletados, é hora de analisá-los. Esta etapa envolve avaliar as respostas e atribuir uma pontuação quantitativa de risco. Esse processo transforma as respostas qualitativas do questionário em uma métrica mensurável que ajuda a priorizar seu foco nas áreas de maior risco. A metodologia de pontuação deve ser consistente e alinhada ao apetite de risco da sua empresa.

Esta análise revela lacunas e fraquezas específicas. Por exemplo, um fornecedor pode ter uma segurança de rede robusta, mas um processo de desligamento de funcionários frágil, criando um risco interno significativo de ex-funcionários. Identificar essas vulnerabilidades específicas é crucial para uma mitigação eficaz.

A pontuação de risco de um fornecedor não é estática. É um indicador dinâmico que deve ser revisado sempre que novas informações surgirem, o relacionamento evoluir ou novas ameaças surgirem no horizonte.

Etapa 4: Implementação de mitigação e controle de riscos

Identificar riscos é apenas metade da batalha; lidar com eles é o que importa. Para cada vulnerabilidade descoberta, é necessário um plano de remediação. Este plano deve especificar as ações exatas que o fornecedor deve tomar, com prazos claros e responsabilidades atribuídas.

A mitigação pode assumir várias formas:

Salvaguardas contratuais: incorporação de requisitos específicos de segurança e conformidade diretamente no contrato do fornecedor.

Planos de correção: exigir que o fornecedor resolva vulnerabilidades de segurança específicas antes de conceder acesso aos seus sistemas.

Controles de compensação: se um fornecedor tiver uma fraqueza que não possa ser corrigida, você pode implementar controles adicionais para compensar o risco.

Uma parte crucial de qualquer estrutura proativa é garantir que todos em seu ecossistema pratiquem uma higiene digital sólida. Você pode aprender mais sobre dicas essenciais de segurança cibernética para proteger sua pegada digital e entender como esses controles funcionam na prática.

Etapa 5: Monitoramento e revisão contínuos

Por fim, uma avaliação de risco de terceiros não é uma atividade do tipo "configure e esqueça". O cenário de ameaças muda diariamente, e um fornecedor que parece seguro hoje pode ser a fonte da sua próxima violação amanhã. O monitoramento contínuo mantém você informado, proporcionando visibilidade constante da postura de risco dos seus fornecedores ao longo do relacionamento.

Isso inclui reavaliações periódicas, monitoramento de notificações públicas de violações e atenção a sinais de alerta, como a instabilidade financeira de um fornecedor. Essa vigilância contínua é o que separa a prevenção proativa da limpeza reativa. Incorporar essa disciplina às suas operações permite que você gerencie riscos de forma mais eficaz em escala, um componente essencial de um sistema de controle interno saudável. Para uma análise mais aprofundada, consulte nosso guia sobre como implementar uma avaliação proativa de risco de fraude .

Armadilhas comuns em programas de avaliação de risco de fornecedores

Mesmo programas bem-intencionados de avaliação de riscos de terceiros podem falhar devido a erros comuns e evitáveis. O primeiro passo para construir um programa que gere valor real para o negócio é entender onde os outros erram. A maioria dos fracassos não decorre da falta de esforço, mas da dependência de premissas ultrapassadas e processos ineficientes.

Essas armadilhas são perigosas porque criam uma falsa sensação de segurança, deixando vulnerabilidades significativas ocultas logo abaixo da superfície. Ao identificar essas fraquezas em seu próprio programa, você pode mudar de uma postura reativa e focada em conformidade para uma postura genuinamente preventiva, protegendo sua empresa de danos financeiros, reputacionais e operacionais.

A Armadilha da Avaliação Estática

O erro mais comum é a avaliação do tipo "configure e esqueça". Isso ocorre quando uma empresa realiza a devida diligência durante a integração do fornecedor, mas deixa de realizar o monitoramento contínuo. O perfil de risco de um fornecedor não é estático; ele evolui a cada nova contratação, atualização do sistema e mudança no ambiente de negócios.

Tratar uma avaliação de risco de terceiros como um evento único é como verificar detectores de fumaça apenas no dia da mudança. Ignora completamente a natureza dinâmica do risco, especialmente os riscos relacionados ao fator humano, que mudam diariamente. Sem supervisão contínua, você fica cego às ameaças emergentes em sua própria cadeia de suprimentos.

Silos departamentais e pontos cegos

Outra grande armadilha são os silos departamentais. Quando os departamentos Jurídico, TI, Compras e Compliance operam de forma independente, cada um enxerga apenas uma pequena parte do quebra-cabeça do risco do fornecedor. O Jurídico pode se concentrar em responsabilidades contratuais, enquanto o de TI analisa os controles de segurança cibernética, mas ninguém conecta os pontos para formar uma visão holística.

Essa abordagem fragmentada cria enormes pontos cegos. Um fornecedor pode ser aprovado em uma avaliação de segurança de TI, mas estar à beira do colapso financeiro — um fato que a equipe de compras pode saber, mas nunca comunicar. Quebrar esses silos é essencial para criar uma visão unificada e precisa dos riscos de terceiros.

Um programa de risco de fornecedores é tão forte quanto seu elo mais fraco. Quando os departamentos não colaboram, criam lacunas que podem ser facilmente exploradas, transformando um risco administrável em uma crise generalizada.

Excessiva dependência de sistemas manuais

Muitos programas ainda são gerenciados por meio de planilhas e e-mail, o que pode funcionar para alguns fornecedores, mas é completamente inescalável para organizações de médio a grande porte. Processos manuais são lentos, propensos a erros humanos e tornam quase impossível monitorar a correção ou gerar relatórios significativos para a liderança.

Essa dependência do trabalho manual agrava outro grande problema: a falta de pessoal. O Estudo de Gestão de Riscos de Terceiros da Mitratech de 2025 revelou que quase 70% das equipes relatam ter falta de pessoal. Como resultado, as organizações só conseguem gerenciar com eficácia cerca de 40% de seus fornecedores . Essa lacuna de recursos, agravada por sistemas manuais ineficientes, deixa a maioria dos relacionamentos com terceiros perigosamente sem monitoramento. Você pode encontrar mais informações noestudo de 2025 da Mitratech sobre gestão de riscos de fornecedores .

O problema da hierarquização inadequada de fornecedores

Por fim, muitas organizações não conseguem hierarquizar adequadamente seus fornecedores, o que leva a uma alocação incorreta de recursos. Quando todos os fornecedores recebem o mesmo nível de escrutínio, as equipes perdem um tempo valioso realizando avaliações aprofundadas de parceiros de baixo risco, como o serviço de buffet do escritório.

Enquanto isso, fornecedores de alto impacto com acesso profundo a dados sensíveis e sistemas críticos podem não receber o foco intenso de que necessitam. A hierarquização eficaz não é algo "bom de se ter"; ela permite que você direcione seus recursos limitados para onde eles mais importam, garantindo que seus maiores riscos estejam sob análise constante e cuidadosa. Superar essas armadilhas comuns é a maneira de fazer a transição de um exercício superficial de conformidade para um programa verdadeiramente proativo de avaliação de riscos de terceiros .

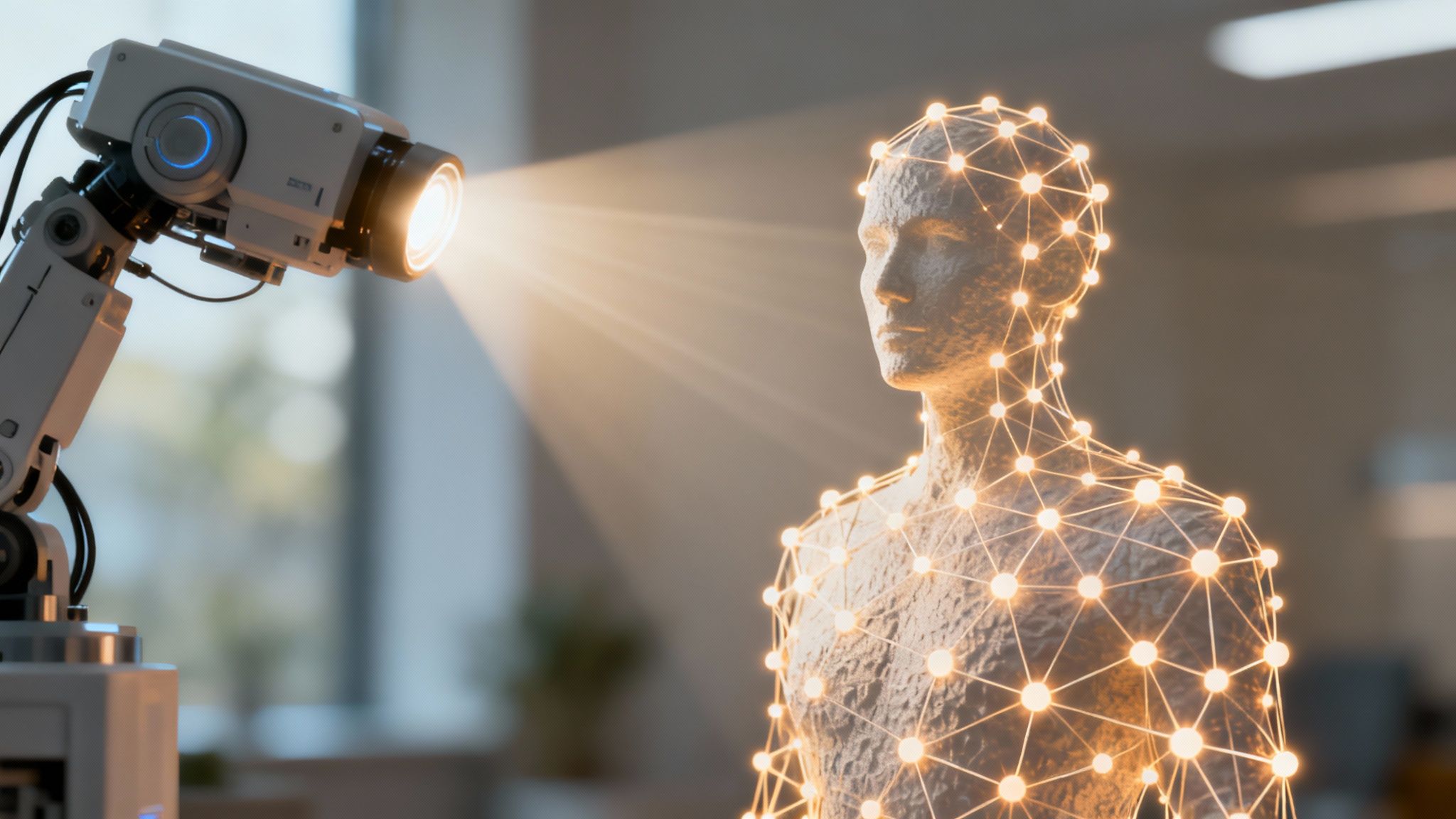

Usando IA para Insights Preventivos do Fator Humano

Os métodos tradicionais de avaliação de risco de terceiros, como questionários, certificações e auditorias, são fundamentalmente reativos. Eles fornecem uma visão geral estática dos controles declarados por um fornecedor, sem oferecer praticamente nenhuma visão real da variável mais imprevisível: o risco do fator humano.

Este é um enorme ponto cego, onde os riscos mais prejudiciais geralmente se originam. Para progredir, as organizações precisam de uma abordagem moderna, orientada por IA, que avalie eticamente a cultura de risco do fator humano dentro das organizações fornecedoras. É hora de mudar de uma tarefa reativa e de verificação de requisitos para uma disciplina proativa e preventiva que proteja sua empresa contra ameaças internas, onde quer que elas residam.

Mudança de auditorias reativas para prevenção proativa

O principal problema das avaliações de legado é sua natureza retrospectiva. Elas confirmam que um fornecedor tinha certos controles em vigor em um determinado momento, mas não conseguem prever o que está acontecendo hoje — ou o que pode acontecer amanhã. Isso o expõe a ameaças internas e riscos de integridade que se desenvolvem na força de trabalho de um parceiro.

Uma plataforma ética, alimentada por IA, inverte esse cenário. Em vez de esperar que um incidente desencadeie uma investigação custosa, essa tecnologia emite sinais de alerta precoce de potencial má conduta ou desvio de conformidade. Essa é a essência da prevenção: abordar a causa raiz do risco humano antes que ele se transforme em uma crise prejudicial aos negócios.

Ao focar nos indicadores comportamentais e éticos do ambiente de um fornecedor, você obtém um nível de segurança que questionários e auditorias por si só nunca conseguiriam fornecer. É a diferença entre revisar uma planta baixa e inspecionar a fundação do edifício enquanto ele está sendo construído.

O poder da IA ética e compatível com a EPPA

Desvendar esses insights requer uma tecnologia poderosa e baseada em princípios. Uma plataforma verdadeiramente ética deve estar em conformidade com a EPPA , garantindo que a avaliação de riscos seja conduzida sem recorrer a vigilância invasiva ou a quaisquer métodos que impliquem detecção de mentiras. Essa abordagem constrói e mantém a confiança essencial para parcerias sólidas.

Este tipo de mitigação de risco humano por IA funciona analisando dados agregados e não pessoais para identificar padrões indicativos de risco elevado. O foco está na saúde organizacional, não na análise de indivíduos.

Veja como essa abordagem fortalece sua avaliação de risco de terceiros :

Insights culturais profundos: fornecem uma compreensão genuína da cultura de risco interna de um fornecedor, algo que um certificado de conformidade não pode revelar.

Sistema de alerta precoce: ele sinaliza possíveis problemas de integridade ou conflitos de interesse muito antes que eles possam levar a fraudes ou violações de dados.

Garantia escalável: oferece supervisão contínua e escalável em todo o seu ecossistema de fornecedores, ajudando você a concentrar recursos nos parceiros que representam o maior risco.

Essa postura proativa nunca foi tão crucial. Com 35% dos diretores classificando violações de dados de terceiros entre as três principais ameaças cibernéticas, a pressão continua. Essa preocupação está impulsionando uma mudança em direção a soluções baseadas em IA que automatizam a pontuação de risco e aumentam a eficiência, refletindo a natureza evolutiva do risco do fornecedor. Você pode descobrir mais sobre a evolução da gestão de riscos de terceiros em diligent.com .

Integrando IA em sua estrutura de governança

Adotar essa tecnologia não significa substituir sua estrutura existente. Trata-se de complementá-la com uma poderosa camada de inteligência que fornece o "porquê" por trás das descobertas da sua auditoria.

Um fornecedor pode passar por um questionário de segurança, mas uma avaliação ética de IA pode revelar uma cultura de não conformidade que eventualmente levará a uma violação. Isso fornece evidências defensáveis e baseadas em dados para orientar seus esforços de mitigação de riscos e proteger sua empresa de danos evitáveis.

Ao finalmente obter visibilidade do elemento humano da sua cadeia de suprimentos, você pode tomar decisões mais inteligentes, fortalecer a conformidade e proteger verdadeiramente sua organização de dentro para fora. Para saber mais, consulte nosso guia completo sobre gestão de riscos humanos com tecnologia de IA .

É hora de um novo padrão em governança de fornecedores

O antigo manual de avaliação de riscos de terceiros não é mais eficaz. Confiar em auditorias reativas e questionários estáticos é como esperar o incêndio começar antes de procurar o extintor. Esta não é uma estratégia de governança viável; é uma aposta arriscada com sua reputação, conformidade e estabilidade operacional.

O novo padrão de governança de fornecedores exige uma mudança fundamental da identificação de riscos para a prevenção proativa. Isso significa ir além das verificações superficiais para compreender a dinâmica do fator humano dentro da sua rede de fornecedores. Uma plataforma ética, não intrusiva e orientada por IA é a chave para fazer essa transição e alcançar um novo nível de resiliência.

Do combate reativo a incêndios à prevenção proativa

Uma abordagem preventiva e com visão de futuro proporciona benefícios comerciais claros e mensuráveis que métodos ultrapassados não conseguem igualar. Ao focar na gestão preventiva de riscos, você move sua organização de um estado constante de defesa para uma posição de vantagem estratégica.

Os benefícios são tangíveis:

Responsabilidade reduzida: identificar e abordar proativamente os riscos de fatores humanos minimiza a probabilidade de violações dispendiosas, fraudes ou violações de conformidade originadas na sua cadeia de suprimentos.

Governança mais forte: uma abordagem orientada por IA fornece uma base defensável e orientada por dados para a supervisão do fornecedor, facilitando a demonstração de devida diligência aos reguladores e partes interessadas.

Reputação protegida: prevenir incidentes antes que eles aconteçam é a maneira mais eficaz de proteger sua marca e preservar a confiança que você construiu com clientes e parceiros.

Essa abordagem moderna também se alinha às estruturas globais, garantindo que seu programa de governança de fornecedores atenda aos mais altos padrões internacionais. Você pode aprender mais sobre a integração de padrões globais como a ISO 27001 com a detecção de riscos baseada em IA para ver como tudo isso se encaixa.

Adotar um modelo preventivo não é apenas uma atualização operacional; é uma mudança fundamental de filosofia. Redefine a governança de fornecedores como uma disciplina proativa e contínua que protege a organização de dentro para fora.

Em última análise, o custo de reagir a um incidente induzido por um fornecedor supera em muito o investimento em uma estratégia preventiva. Ao implementar uma plataforma ética e alimentada por IA, você não está apenas gerenciando riscos de terceiros, mas também definindo um novo padrão mais resiliente para a governança moderna de fornecedores.

Perguntas frequentes sobre risco de terceiros

Desenvolver um programa robusto de avaliação de riscos de terceiros levanta muitas questões desafiadoras. Encontrar as respostas certas é a diferença entre um ecossistema de fornecedores resiliente e em conformidade e um repleto de pontos cegos e responsabilidades.

Aqui estão algumas das perguntas mais comuns de líderes de risco, conformidade e segurança, juntamente com nossa perspectiva sobre como abordá-las.

Com que frequência devemos avaliar nossos fornecedores?

A resposta curta: continuamente. O tradicional check-in anual não está apenas ultrapassado; é perigoso no cenário dinâmico de ameaças atual. O perfil de risco de um fornecedor muda a cada nova contratação, atualização de sistema ou mudança em sua saúde financeira.

Um programa moderno trata a avaliação de riscos de terceiros como um ciclo contínuo, não um evento único. A frequência e a intensidade das revisões formais devem ser baseadas no nível de risco do fornecedor.

Fornecedores de Alto Risco: Esses parceiros têm acesso profundo a dados confidenciais ou são essenciais para suas operações. Eles exigem monitoramento intensivo e contínuo e uma reavaliação completa e aprofundada pelo menos uma vez por ano.

Fornecedores de risco médio: para esse nível, uma revisão formal a cada 18-24 meses é uma linha de base razoável, apoiada por monitoramento automatizado que sinaliza mudanças significativas em sua postura de risco.

Fornecedores de baixo risco: uma avaliação a cada dois ou três anos pode ser suficiente, mas eles devem permanecer no seu inventário de fornecedores e estar sujeitos a monitoramento básico.

Qual é a diferença entre gerenciamento de fornecedores e avaliação de riscos?

Esta é uma distinção crucial. A gestão de fornecedores é a disciplina holística que gerencia todo o relacionamento com terceiros. Abrange tudo, desde a terceirização e negociação de contratos até o monitoramento de desempenho e desligamento.

Uma avaliação de risco de terceiros é um componente vital desse ciclo de vida mais amplo. Pense na gestão de fornecedores como o carro inteiro, enquanto a avaliação de risco é o motor e os freios. Você precisa de ambos para operar com segurança. Uma gestão eficaz de fornecedores é impossível sem um processo robusto e contínuo de avaliação de riscos que forneça inteligência crítica.

A gestão de fornecedores garante que a parceria agregue valor. A avaliação de riscos garante que ela não gere responsabilidades. Os dois devem trabalhar em perfeita sincronia para proteger sua empresa de desastres operacionais, financeiros e de reputação.

Como podemos gerenciar os riscos dos fornecedores dos nossos fornecedores?

Este é o problema do risco de quarta parte — um enorme ponto cego para muitas organizações. Você pode ter um relacionamento seguro com seu fornecedor direto, mas o subcontratado crítico dele pode ser o elo fraco que causará sua próxima violação. Obter visibilidade tão profunda na cadeia de suprimentos é desafiador, mas possível.

Aqui estão algumas estratégias eficazes:

Inclua no contrato: seus contratos devem incluir cláusulas que exijam que seu fornecedor principal realize uma auditoria rigorosa em seus próprios subcontratados críticos. Uma cláusula de "direito de auditoria" permite que você inspecione essas quartas partes caso surja um sinal de alerta.

Utilize cláusulas de fluxo descendente: garanta que os principais requisitos de segurança e conformidade do seu contrato sejam automaticamente "transferidos" para todos os subcontratados do seu fornecedor. Isso torna seus padrões de segurança inegociáveis em toda a cadeia.

Aproveite a tecnologia: uma plataforma ética e orientada por IA pode fornecer insights não intrusivos sobre a cultura de risco do fator humano dos seus principais fornecedores. Isso frequentemente revela problemas sistêmicos que provavelmente se estendem aos seus parceiros, fornecendo um alerta antecipado de potenciais riscos de terceiros sem a necessidade de uma avaliação direta.

Pronto para parar de reagir a auditorias e começar a construir uma defesa proativa contra ameaças internas e de terceiros? A Logical Commander Software Ltd. oferece uma plataforma baseada em IA, compatível com a EPPA, que fornece insights profundos sobre fatores humanos sem vigilância invasiva. É hora de proteger sua organização de dentro para fora.

Solicite uma demonstração da nossa plataforma para conhecer o novo padrão em gestão de riscos éticos.

%20(2)_edited.png)