Uma definição clara de ameaças internas para líderes empresariais.

- Marketing Team

- 16 de fev.

- 18 min de leitura

Uma ameaça interna é muito mais do que apenas mais um termo da moda em cibersegurança. É um risco crítico relacionado ao fator humano , e tem origem justamente nas pessoas em quem você confia o acesso autorizado aos dados e sistemas mais sensíveis da sua organização.

Isso inclui funcionários atuais e antigos, contratados e até mesmo parceiros comerciais. Sejam suas ações intencionais ou completamente acidentais, o resultado pode ser o mesmo: danos financeiros, operacionais e de reputação significativos. Este é um problema humano, não um problema cibernético, e exige um novo padrão de prevenção proativa e ética.

Definindo as ameaças internas além da resposta dos livros didáticos

Quando os líderes de Compliance, Risco e Segurança se reúnem para discutir a definição prática de ameaças internas , a conversa precisa ir além de explicações simplistas de TI. Uma ameaça interna não se resume a dados roubados; é um risco fundamental para os negócios que impacta diretamente a responsabilidade, a governança e o valor para os acionistas.

Em sua essência, trata-se de um evento de segurança que começa dentro da organização, especificamente com um usuário autorizado que possui acesso legítimo. É um risco de fator humano que as ferramentas de segurança tradicionais, focadas em ataques externos, não conseguem detectar.

Essas ameaças não são homogêneas. Elas se dividem em duas categorias principais: funcionários mal-intencionados, que deliberadamente abusam de seu acesso para obter ganhos pessoais ou causar interrupções, e funcionários negligentes, que expõem dados por simples descuido ou falta de conhecimento em segurança. Você pode explorar essas categorias mais a fundo em pesquisas da UNC Charlotte . Essa distinção é crucial porque demonstra que o risco não se limita a algumas "maçãs podres" — trata-se de uma vulnerabilidade que existe em toda a força de trabalho e exige uma estratégia proativa, não reativa.

As três faces das ameaças internas

Para realmente lidar com esse risco do fator humano, é preciso entender os três tipos distintos de pessoas internas. Cada uma apresenta um desafio único que exige uma estratégia diferente — uma estratégia para a qual as ferramentas de segurança mais antigas e reativas não estão preparadas. Uma abordagem verdadeiramente proativa, alinhada à EPPA (Lei de Proteção de Privacidade Europeia), precisa levar em conta todo o espectro do comportamento humano sem recorrer à vigilância invasiva.

Para deixar isso bem claro, aqui está um breve resumo dos três principais perfis de ameaças internas.

Tipo de ameaça | Motivação ou Causa | Exemplo comum |

|---|---|---|

O Informante Malicioso | Dano intencional, frequentemente motivado por vingança, ganho financeiro ou vantagem competitiva. | Um engenheiro insatisfeito sabota um sistema crítico ao sair da empresa. |

O Informante Negligente | Descuido não intencional, falta de treinamento ou simples erro humano. | Um funcionário bem-intencionado cai em um golpe de phishing sofisticado e expõe as credenciais da empresa. |

O Informante Comprometido | Um invasor externo rouba e utiliza as credenciais de um funcionário legítimo e desavisado. | Um cibercriminoso usa uma senha roubada para fazer login e se movimentar pela rede sem ser detectado. |

Compreender essas diferentes facetas é o primeiro passo. O verdadeiro desafio é prevenir o dano antes que ele ocorra.

O principal problema é que os três tipos de agentes internos operam com credenciais legítimas, tornando-os praticamente invisíveis para as ferramentas de segurança tradicionais. As soluções legadas que dependem de vigilância ou investigações posteriores não são apenas invasivas, como também falham em prevenir o incidente. É por isso que um novo padrão de prevenção ética, baseado em IA, é necessário para identificar indicadores de pré-incidente antes que o dano ocorra.

Em última análise, uma definição moderna de ameaças internas deve enquadrar o problema em termos de impacto evitável nos negócios. Isso muda completamente o foco de investigações dispendiosas e realizadas após o ocorrido para uma prevenção proativa, alinhada à EPPA (Lei de Proteção aos Funcionários), que protege a organização e, ao mesmo tempo, respeita seus funcionários.

Por Que a Definição de Insider Threats Vai Além da Cibersegurança

As ameaças internas precisam ser mais do que um item em uma lista de verificação de segurança; isso precisa ser discutido em nível de diretoria. Por quê? Porque esses riscos não são teóricos. Eles se traduzem diretamente em consequências financeiras e operacionais tangíveis que podem paralisar uma empresa. Um programa de gestão de riscos internos sem gerenciamento adequado não é apenas uma lacuna de conformidade — é um passivo enorme que corrói a lucratividade, o valor para os acionistas e a integridade da sua marca.

Para os líderes de Compliance, Riscos e Jurídico, a conexão é dolorosamente clara. Riscos humanos não abordados são um caminho direto para perdas financeiras significativas, penalidades regulatórias e danos à reputação. O custo não é hipotético; é um dreno quantificável de recursos que excede em muito o investimento necessário para a prevenção proativa.

O impacto financeiro assombroso dos incidentes internos

Os prejuízos financeiros decorrentes de incidentes internos atingiram níveis recordes, tornando-se uma prioridade inegável para qualquer empresa. Dados recentes mostram que as ameaças internas custam às organizações uma média de US$ 17,4 milhões por ano, um aumento em relação aos US$ 16,2 milhões do ano anterior. Isso não é um acaso; trata-se de uma clara tendência de alta que demonstra que as medidas reativas estão falhando e que esses eventos estão causando impactos mais severos.

Esse ônus financeiro está diretamente ligado ao tempo necessário para conter essas ameaças. Em média, são necessários impressionantes 86 dias para identificar e conter uma ameaça interna. Para incidentes que passam despercebidos por mais de 90 dias, o custo médio anual dispara para US$ 18,33 milhões . Cada dia de atraso aumenta drasticamente os danos.

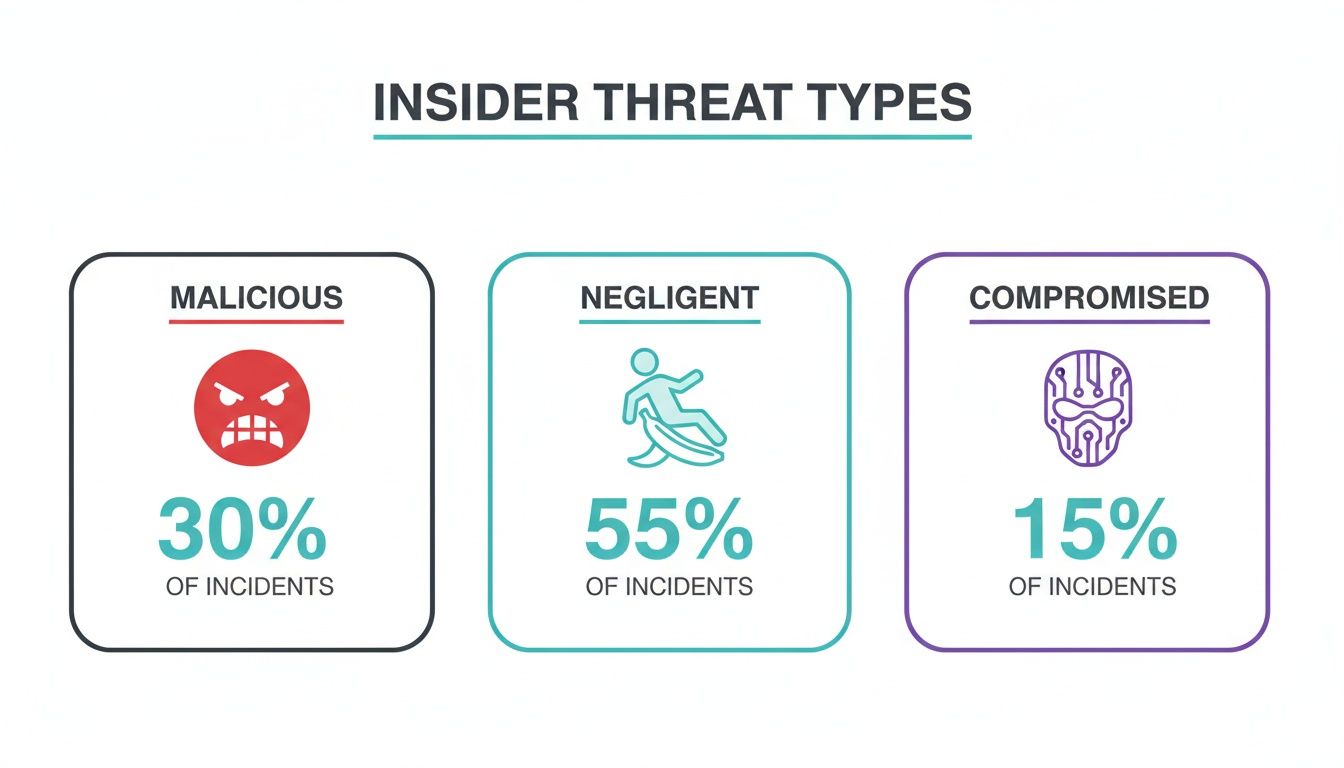

O infográfico abaixo detalha a origem desses incidentes.

Esses dados destacam uma constatação crucial: a simples negligência é a causa mais frequente de incidentes internos, sendo o principal fator por trás desses custos multimilionários. Isso comprova que uma estratégia focada apenas em agentes maliciosos está fadada ao fracasso.

Além do Balanço Patrimonial: Custos Operacionais e de Reputacional

Os danos causados por uma ameaça interna vão muito além do impacto financeiro direto. As consequências operacionais podem ser igualmente devastadoras, interrompendo funções essenciais do negócio e desviando recursos críticos do crescimento. Quando um incidente ocorre, o foco de toda a empresa se volta para investigações reativas, que são caras e demoradas.

Essas investigações criam um efeito cascata de perturbação em vários departamentos:

As equipes jurídicas e de compliance são frequentemente envolvidas em revisões internas complexas e potenciais litígios.

Os departamentos de RH são obrigados a gerenciar situações difíceis com funcionários e lidar com o colapso do moral da equipe.

As equipes de segurança e TI são desviadas para análises forenses e remediação de sistemas em vez de projetos estratégicos.

Essa paralisia interna representa um enorme custo oculto. Pior ainda, cada incidente corrói o ativo mais valioso de uma organização: sua reputação. Uma violação pública de dados mina a confiança de clientes, parceiros e investidores, causando danos à marca a longo prazo que podem levar anos, ou até mesmo nunca, para serem totalmente reparados.

O verdadeiro custo de uma ameaça interna nunca se resume ao valor monetário do incidente inicial. É a soma das perdas financeiras, da interrupção operacional, das multas regulatórias e da lenta erosão da confiança das partes interessadas. É por isso que uma estrutura proativa e preventiva não é apenas uma boa prática, mas sim uma necessidade financeira e estratégica.

Esses custos crescentes ressaltam a necessidade urgente de uma nova abordagem. Esperar que um incidente aconteça para então agir não é mais uma estratégia viável. Você pode aprender mais sobre por que as análises pós-incidente estão falhando nas empresas modernas explorando o verdadeiro custo das investigações reativas . Adotar um programa de gestão de riscos proativo e ético é a única maneira de mitigar esses custos enormes e proteger o futuro da sua organização.

Por que os métodos tradicionais de detecção estão falhando para as empresas

Durante anos, as empresas têm se baseado em um modelo padrão para riscos internos, fundamentado na ideia de identificar e punir os responsáveis após o ocorrido. Esse modelo depende fortemente de perícia digital e investigações pós-incidente, mas é fundamentalmente falho. Sua maior falha? É completamente reativo — só entra em ação depois que o dano já foi causado, deixando para as equipes de Compliance, Risco e Segurança a tarefa de lidar com uma situação que poderia ter sido evitada.

Essas estratégias antiquadas não são apenas lentas; elas nunca foram concebidas para a definição moderna de ameaças internas . Foram criadas para encontrar hackers externos, não para entender os comportamentos sutis de pessoas de confiança. Essa incompatibilidade cria um ciclo custoso e ineficaz que nunca chega à raiz do problema: o fator humano.

O alto custo e o baixo retorno da perícia reativa.

Quando ocorre um incidente, a resposta típica é iniciar uma investigação forense. Esse processo consome muitos recursos, frequentemente exigindo ferramentas especializadas e consultores caros, o que faz com que os custos disparem. Essas investigações podem se arrastar por meses, afastando pessoas-chave de seus cargos e causando grandes interrupções operacionais. Segundo a IBM, leva-se em média 86 dias apenas para conter um incidente causado por um funcionário — um atraso que aumenta diretamente o custo final.

Pior ainda, esses métodos frequentemente colocam as empresas em uma posição legalmente perigosa. Muitas ferramentas de segurança mais antigas dependem de vigilância invasiva e monitoramento de funcionários, o que pode facilmente violar a privacidade e infringir regulamentações como a Lei de Proteção ao Empregado contra o Polígrafo (EPPA).

Confiar em análises forenses pós-incidente é como instalar um detector de fumaça que só dispara depois que o prédio já pegou fogo. Confirma que um desastre aconteceu, mas não faz nada para evitá-lo, deixando a organização arcar com todo o custo financeiro e de reputação dos danos.

Essa postura reativa cria uma cultura de desconfiança e não consegue distinguir entre intenções maliciosas e simples erros humanos, tratando cada incidente como uma cena de crime.

Um Novo Padrão: Prevenção Proativa

As falhas gritantes nesses métodos ultrapassados mostram por que precisamos urgentemente de um novo padrão. A gestão moderna de riscos internos exige uma estratégia proativa e preventiva — ética, não intrusiva e focada na identificação de indicadores de risco antes que se transformem em eventos dispendiosos. Em vez de esperar que uma política seja violada, um programa com visão de futuro identifica os precursores do risco.

Essa mudança da reação para a prevenção representa uma enorme melhoria estratégica. A tabela abaixo destaca as diferenças cruciais entre o modelo antigo e falho e o novo padrão de gestão de riscos proativa e ética.

Análise Forense Reativa versus Prevenção Proativa

Atributo | Métodos reativos tradicionais | Métodos proativos modernos |

|---|---|---|

Tempo | Pós-incidente; após a ocorrência de danos. | Pré-incidente; antes que ocorra o dano. |

Foco | Investigação forense e remediação. | Identificação e prevenção de riscos. |

Impacto nos funcionários | Cria uma cultura de suspeita e desconfiança. | Promove uma cultura de integridade e apoio. |

Risco Legal | Alto nível de exigência; frequentemente envolve vigilância invasiva. | Baixo; Alinhado pela EPPA e não intrusivo. |

Custo | Custos de investigação e recuperação extremamente elevados. | Investimento baixo e previsível em prevenção. |

Passar da reação para a prevenção não é apenas uma melhoria; é uma evolução necessária para a sobrevivência. Ao avaliar seu próprio programa, pense em como a modernização da sua abordagem pode proteger melhor sua organização. Nosso guia sobre ferramentas avançadas de detecção de ameaças internas oferece informações mais detalhadas sobre como fazer essa transição crucial.

Em última análise, uma estrutura proativa construída sobre a gestão ética de riscos humanos, orientada por IA, protege a organização sem comprometer a dignidade dos funcionários, estabelecendo um novo e muito necessário padrão para a governança corporativa.

Analisando os três tipos de ameaças internas

Para ir além de uma definição genérica de ameaças internas , é preciso compreender os cenários humanos por trás delas. Uma ameaça interna não se resume a um tipo específico de pessoa ou evento; trata-se de um espectro de riscos relacionados ao fator humano, que se manifestam de maneiras muito diferentes. Para líderes de Compliance, RH e Segurança, perceber essas distinções é fundamental para construir uma estratégia de prevenção eficaz e ética.

Essas ameaças geralmente se enquadram em três categorias: o funcionário malicioso , o funcionário negligente e o funcionário comprometido . Embora suas motivações sejam completamente diferentes, todos compartilham uma característica perigosa: operam com acesso legítimo e autorizado. Isso os torna extremamente difíceis de detectar com ferramentas de segurança tradicionais, projetadas para manter os invasores do lado de fora.

Vamos analisar os exemplos de negócios do mundo real por trás de cada rótulo para tornar essas ideias abstratas tangíveis.

O Informante Malicioso: O Sabotador Deliberado

O agente interno malicioso é o vilão clássico da história. Trata-se de alguém que usa intencionalmente seu acesso autorizado para prejudicar a organização. Muitas vezes, ele é motivado por vingança, desespero financeiro ou um plano para obter vantagem competitiva. Suas ações são premeditadas e planejadas para causar o máximo de dano.

Pense nestes cenários muito comuns:

Roubo de dados para um novo emprego: Um vendedor de destaque aceita uma oferta de um concorrente direto. Antes de entregar seu aviso prévio, ele baixa todo o banco de dados de clientes, listas de contatos e manuais de vendas exclusivos para um dispositivo pessoal. Seu plano é assumir o novo cargo com uma enorme vantagem injusta.

Sabotagem por um funcionário insatisfeito: Um engenheiro que acabou de ser preterido para uma promoção ou colocado em um plano de melhoria de desempenho decide se vingar. Ele usa suas credenciais de sistema para introduzir silenciosamente bugs em uma atualização crítica de software ou excluir arquivos importantes do projeto, causando caos operacional e custando uma fortuna à empresa.

Essas ações nascem de uma intenção clara. Mas uma estratégia que simplesmente espera o dano acontecer antes de punir alguém já fracassou. Um programa proativo precisa identificar os indicadores de comportamento de alto risco antes mesmo que esses planos sejam colocados em prática.

O Insider Negligente: O Risco Não Intencional

Muito mais comum — e frequentemente mais custoso — é o funcionário interno negligente. Essa pessoa não tem nenhuma intenção maliciosa. Ela cria inadvertidamente uma brecha de segurança por simples descuido, falta de conhecimento ou por contornar as políticas em prol da conveniência. Suas ações não visam causar danos, mas as consequências podem ser tão devastadoras quanto um ataque deliberado.

Essa distinção é crucial para a gestão de riscos. Embora funcionários mal-intencionados ganhem as manchetes, são os negligentes que estão por trás da maioria dos incidentes. Isso nos mostra que a maior parte do risco interno decorre de erros não intencionais, e não de sabotagem deliberada. Essa realidade estatística é o motivo pelo qual as organizações finalmente estão começando a investir fortemente em gestão moderna de riscos internos. Você pode aprender mais sobre essas estatísticas de ameaças internas e seu impacto.

Eis como a negligência se manifesta na prática:

Caindo em um golpe de phishing: Um funcionário do setor financeiro recebe um e-mail convincente, porém falso, que parece ser de um fornecedor confiável. Ele clica em um link malicioso, entregando, sem saber, a um invasor externo as chaves de suas credenciais de login e dos sistemas financeiros da empresa.

Manipulação inadequada de dados sensíveis: Um gerente de RH, trabalhando em uma cafeteria, envia por e-mail uma planilha com salários e informações pessoais de funcionários para seu e-mail pessoal para finalizar um trabalho. Essa simples ação viola as políticas de tratamento de dados e coloca informações pessoais altamente sensíveis em sério risco.

O desafio com funcionários negligentes é que medidas punitivas não funcionam e apenas destroem o moral. A solução é uma abordagem não intrusiva e de apoio que identifique falhas nos procedimentos e ofereça orientações corretivas antes que um simples erro se transforme em uma violação de segurança que custa milhões de dólares.

O Informante Comprometido: O Peão Inocente

Por fim, temos o funcionário interno comprometido. Trata-se de um funcionário legítimo cujas credenciais foram roubadas por um invasor externo. Essa pessoa é uma vítima inocente, mas sua conta se torna uma arma poderosa para os cibercriminosos. Uma vez dentro da rede, o invasor pode se movimentar disfarçado de membro confiável da equipe, acessando dados e sistemas sem acionar os alarmes das defesas perimetrais tradicionais.

Normalmente, esse cenário se desenrola de algumas maneiras principais:

Ataque de preenchimento de credenciais: um invasor obtém uma lista de nomes de usuário e senhas de uma violação de dados em outra empresa. Em seguida, ele tenta usar essas mesmas credenciais na sua rede corporativa. Se um funcionário reutilizar a mesma senha, o invasor obtém acesso instantâneo.

Infecção por malware: Um funcionário conecta seu laptop de trabalho a uma rede Wi-Fi pública não segura, e o dispositivo é infectado por um malware de registro de teclas (keylogger). O malware captura silenciosamente as credenciais de login do funcionário e as envia diretamente para o invasor.

Nesses casos, o funcionário não é culpado, mas sua identidade comprometida se torna a porta de entrada para um grave incidente de segurança. Isso destaca a necessidade absoluta de um sistema capaz de detectar comportamentos anômalos em contas, mesmo quando as credenciais utilizadas são tecnicamente válidas. Uma plataforma ética, baseada em IA, fornece essa camada crucial de defesa sem recorrer à vigilância invasiva da sua equipe.

Adoção de um novo padrão para a prevenção de riscos éticos

Os métodos tradicionais de gestão de riscos internos estão fundamentalmente falhos. Baseiam-se numa abordagem reativa de vigilância invasiva e perícias dispendiosas — métodos que só entram em ação depois do dano já ter sido causado. Este modelo desatualizado está completamente em desacordo com a definição moderna de ameaças internas , que abrange todo um espectro de riscos relacionados ao fator humano, desde a malícia deliberada até erros simples e honestos.

Precisamos urgentemente de um novo padrão. Um padrão criado para a prevenção, não apenas para a punição, e que seja ético desde a sua concepção.

Essa nova abordagem abandona a prática juridicamente prejudicial de vigilância de funcionários. Em vez disso, concentra-se na identificação de sinais comportamentais de alerta de risco de forma não intrusiva e respeitosa. Trata-se de proteger a organização e seus colaboradores, criando uma cultura de integridade em vez de uma cultura de suspeita.

Priorizando a Ética e o Alinhamento com a EPPA

A pedra angular dessa abordagem moderna é um compromisso inabalável com os princípios éticos e o cumprimento das normas regulamentares, especialmente a Lei de Proteção ao Empregado contra o Polígrafo (EPPA). Muitas das chamadas ferramentas de "ameaça interna" operam em uma perigosa zona cinzenta legal, utilizando métodos como monitoramento secreto, registro de teclas digitadas ou outras formas de vigilância de funcionários. Essas técnicas invasivas expõem as organizações a enormes responsabilidades legais e criam um ambiente de trabalho tóxico.

O novo padrão rejeita completamente esse modelo. Uma plataforma alinhada com a EPPA, como a Logical Commander, opera sem jamais ultrapassar essas linhas legais e éticas críticas.

Sem vigilância ou monitoramento secreto: o sistema não espiona e-mails de funcionários, não rastreia teclas digitadas nem monitora atividades diárias. Ele respeita a privacidade desde a sua concepção.

Sem lógica de detecção de mentiras: Evita completamente quaisquer métodos que tentem medir a veracidade, os quais são explicitamente proibidos pela EPPA e criam enormes riscos legais.

Sem análise coercitiva: o foco está em indicadores objetivos de risco, e não em julgamentos psicológicos sobre os funcionários.

Esse compromisso faz dela a única escolha responsável e juridicamente sólida para setores regulamentados onde a governança e a conformidade são inegociáveis.

Da perícia reativa à prevenção proativa

A verdadeira diferença entre o método antigo e o novo padrão reside na mudança da reação para a prevenção. Iniciar uma investigação reativa é sinal de fracasso — significa que um risco já se transformou em um incidente custoso. Uma estrutura proativa, impulsionada por IA, inverte completamente o cenário, identificando os sinais de alerta antes que se agravem.

O objetivo não é mais flagrar alguém infringindo as regras, mas sim evitar que a regra seja infringida. Isso é feito identificando comportamentos que indicam risco, dando às equipes de RH ou de Compliance a oportunidade de intervir de forma precoce e construtiva.

Essa postura preventiva é completamente diferente da natureza punitiva de outras soluções. Enquanto muitas plataformas se ocupam em coletar evidências para ações disciplinares, uma plataforma moderna de gestão de riscos humanos fornece a inteligência necessária para apoiar e orientar os funcionários, corrigindo suas atitudes antes que um pequeno problema se transforme em uma grande violação. É uma ferramenta para a preservação, não apenas para a fiscalização.

Uma plataforma de gestão de riscos humanos, não uma ferramenta cibernética.

Eis uma distinção crucial: o risco interno é um desafio humano, não um problema de cibersegurança. Suas ferramentas cibernéticas são essenciais para proteger o perímetro da rede, mas estão completamente despreparadas para compreender as nuances do comportamento humano, das intenções e dos erros. Na verdade, menos de 5% do que uma plataforma de risco humano eficaz faz está relacionado à cibersegurança; seu foco começa e termina com as pessoas.

É por isso que uma solução como o E-Commander da Logical Commander foi criada para líderes de RH, Compliance e Jurídico — e não apenas de TI. Ela oferece a esses departamentos uma visão unificada do risco de fatores humanos em toda a empresa, permitindo que finalmente colaborem em uma estratégia de prevenção coesa.

Ao analisar indicadores de risco comportamental e sinais de alerta pré-incidente, a plataforma permite medidas proativas que preservam a dignidade dos funcionários, protegendo a organização de danos financeiros, legais e à reputação. Isso não é apenas uma atualização; é o novo padrão para gestão de riscos internos.

Como criar um programa proativo de gestão de riscos internos

Abandonar um modelo reativo e baseado em perícia forense não é apenas uma boa ideia — é um imperativo estratégico para qualquer empresa moderna. A antiga maneira de fazer as coisas, esperando uma crise para então iniciar uma investigação dispendiosa, simplesmente não funciona. O objetivo é antecipar os problemas antes que causem danos financeiros ou à reputação.

Isso exige um esforço coordenado entre os departamentos, governança clara e a tecnologia adequada. Um programa bem-sucedido se baseia em três pilares fundamentais: estabelecer políticas claras, fomentar uma cultura de integridade e usar a tecnologia para a identificação precoce de riscos. Não se trata apenas de uma função de segurança; é um esforço colaborativo que reúne RH, Jurídico, Compliance e Segurança sob uma estratégia única e coesa.

Estabelecer políticas e governança claras

A base de qualquer programa proativo é um conjunto claro de políticas que definem o comportamento aceitável e explicitam o compromisso da organização com a conduta ética. Essas políticas precisam ser fáceis de encontrar, atualizadas regularmente e comunicadas com clareza a todos os funcionários e contratados. Simplesmente ter regras documentadas não basta; elas precisam ser compreendidas e aplicadas de forma consistente.

Uma governança eficaz também significa criar um conselho de gestão de riscos multifuncional. Essa equipe, composta por líderes dos seus principais departamentos, deve ser responsável por:

Supervisionar o programa: Garantir que ele esteja alinhado com os objetivos de negócios e os requisitos regulamentares.

Revisão de informações sobre riscos: Analisando insights de plataformas tecnológicas para compreender ameaças emergentes.

Coordenação da resposta: Desenvolvimento de fluxos de trabalho padronizados e construtivos para lidar com quaisquer riscos identificados.

Unindo Inteligência à Tecnologia

Dados fragmentados são o inimigo da prevenção. Um programa moderno centraliza todas as suas informações de risco em uma plataforma unificada como o E-Commander . Esse sistema funciona como uma fonte única de verdade, proporcionando às equipes de toda a organização uma visão compartilhada do risco relacionado ao fator humano, sem jamais recorrer à vigilância invasiva.

Nosso guia sobre como gerenciar um programa eficaz de combate a ameaças internas fornece mais detalhes sobre como a tecnologia pode apoiar essa abordagem unificada. Uma plataforma baseada em IA ajuda a automatizar a identificação de indicadores de pré-incidente, liberando seus especialistas humanos para se concentrarem em intervenções estratégicas. Isso permite que os departamentos de RH e Compliance abordem problemas potenciais — como conflitos de interesse ou mal-entendidos sobre políticas — antes que se agravem, protegendo tanto o funcionário quanto a organização.

O objetivo de um programa proativo não é fiscalizar os funcionários, mas sim preservar a integridade. Ao unificar a inteligência de riscos e estabelecer fluxos de trabalho claros, as organizações podem transitar de um modelo punitivo para um modelo de apoio que reforce o comportamento ético e mitigue os riscos antes que se materializem.

Promover uma cultura de integridade e apoio.

Tecnologia e políticas são cruciais, mas um programa verdadeiramente proativo se fundamenta em uma cultura corporativa positiva. Quando seus funcionários se sentem valorizados e compreendem seu papel na proteção da organização, eles se tornam sua primeira linha de defesa. Isso é alcançado por meio de treinamento contínuo, comunicação clara da liderança e uma abordagem não punitiva para lidar com erros não intencionais.

Este novo padrão de gestão ética de riscos é um poderoso diferencial. Para consultores e assessores que desejam levar essa estrutura avançada aos seus clientes, nosso programa PartnerLC oferece as ferramentas e o suporte necessários para liderar essa mudança. Ao defender uma abordagem proativa e ética, os parceiros podem ajudar as organizações a construir resiliência de dentro para fora.

Suas perguntas sobre ameaças internas, respondidas.

Mesmo com uma compreensão clara do que são as ameaças internas, os líderes de Compliance, RH e Segurança frequentemente têm dúvidas práticas sobre como esses riscos se manifestam no mundo real. Vamos abordar algumas das perguntas mais comuns que ouvimos.

Qual é a principal diferença entre uma ameaça interna e uma ameaça externa?

Tudo se resume à autorização . Uma ameaça externa precisa lutar para entrar — ela precisa romper seus firewalls, enganar seus sistemas de segurança e encontrar uma maneira de obter acesso que nunca deveria ter.

Uma ameaça interna, por outro lado, parte de uma posição de confiança. Trata-se de um funcionário, contratado ou parceiro que já possui a chave do prédio. Ele tem acesso legítimo e autorizado aos seus sistemas e dados.

É exatamente por isso que são muito mais difíceis de detectar com as ferramentas de segurança tradicionais. Esses sistemas são ótimos para pegar intrusos no portão, mas não foram projetados para diferenciar um funcionário de confiança fazendo seu trabalho daquele que está abusando do seu acesso. É preciso uma abordagem especializada e centrada no ser humano para enxergar o risco real.

Todas as ameaças internas são maliciosas?

Absolutamente não, e este é provavelmente o maior equívoco que existe. Os dados concretos mostram que a maioria dos incidentes internos são não intencionais . São causados por simples erros humanos — um funcionário que clica acidentalmente em um link de phishing, lida de forma inadequada com dados confidenciais de clientes ou viola uma política sem sequer perceber.

Embora um agente interno malicioso represente um perigo sério, concentrar-se apenas neles significa ignorar a fonte de risco muito maior. Um programa verdadeiramente eficaz precisa abordar os dois lados da moeda: as ameaças intencionais e os riscos não intencionais decorrentes do fator humano.

Como podemos gerenciar o risco interno sem vigilância invasiva?

Este é o principal desafio que as plataformas modernas e éticas foram criadas para resolver. A antiga forma de pensar envolvia vigilância — monitorar e-mails, rastrear teclas digitadas e vigiar o trabalho dos funcionários. Essa abordagem não é apenas juridicamente inviável e péssima para o moral, como também é amplamente ineficaz.

Em vez disso, o novo padrão é identificar indicadores pré-incidente de uma forma completamente não intrusiva.

Uma plataforma alinhada com a EPPA utiliza IA para analisar fatores de risco relacionados à integridade e conformidade, sem jamais monitorar comunicações privadas ou atividades cotidianas. Ela fornece alertas preventivos que permitem que os departamentos de RH e Compliance intervenham de forma construtiva antes que um pequeno problema se transforme em um incidente grave, protegendo tanto o funcionário quanto a empresa.

Pronto para construir um programa interno de gestão de riscos proativo e ético? Na Logical Commander Software Ltd. , oferecemos uma plataforma baseada em IA e alinhada à EPPA que ajuda você a prevenir riscos antes que se tornem incidentes. Proteja sua organização e seus colaboradores sem vigilância invasiva.

Solicite uma demonstração para ver nossa plataforma em ação.

Torne-se um aliado juntando-se ao nosso ecossistema PartnerLC.

Obtenha acesso à plataforma e comece a construir uma organização mais resiliente hoje mesmo.

%20(2)_edited.png)