Software de gestão de riscos de terceiros: Simplifique a conformidade e a segurança dos fornecedores.

- Marketing Team

- 6 de jan.

- 18 min de leitura

O software de gestão de riscos de terceiros é o seu centro de comando para supervisionar todo o ciclo de vida dos seus relacionamentos com fornecedores, parceiros e outros prestadores de serviços. Ele foi projetado para eliminar a complexidade das planilhas manuais e dos e-mails dispersos, substituindo-os por um sistema único e unificado para identificar, avaliar e neutralizar riscos antes que eles possam ameaçar suas operações, sua reputação ou sua conformidade.

Seu negócio está mais conectado e vulnerável do que nunca.

Nenhuma empresa é mais uma ilha. Sua organização está no centro de uma enorme e extensa rede de fornecedores, prestadores de serviços, contratados e parceiros. Esse ecossistema é o que impulsiona seu crescimento e eficiência, mas também cria uma superfície de ataque imensa — e muitas vezes invisível. Cada nova conexão que você adiciona, embora valiosa, também introduz um ponto potencial de falha.

Considere sua cadeia de suprimentos digital como uma cadeia física. Um único elo comprometido — um fornecedor com cibersegurança frágil ou um contratado com acesso a dados sensíveis — pode paralisar toda a sua operação. O prejuízo não é apenas financeiro; uma violação que começa com um terceiro pode destruir a confiança do cliente e arruinar a reputação que você levou anos para construir.

As limitações do rastreamento manual

Durante muito tempo, as empresas tentaram gerenciar esses relacionamentos com planilhas e intermináveis trocas de e-mails. Essa abordagem simplesmente não funciona mais. À medida que sua rede de parceiros cresce, o rastreamento manual se torna uma tarefa impossível, repleta de erros humanos, informações desatualizadas e uma completa falta de visibilidade em tempo real. É como tentar navegar por uma grande rodovia com um mapa desenhado à mão.

Esse método tradicional deixa pontos cegos perigosos. Sem um sistema centralizado, você não consegue obter respostas diretas para perguntas cruciais sobre sua rede de fornecedores:

Quais dos nossos fornecedores podem acessar os dados mais sensíveis dos nossos clientes?

Será que os nossos parceiros cumprem realmente regulamentações como a GDPR ou a CCPA?

Qual é o nível de segurança em tempo real dos nossos fornecedores de software mais críticos?

O principal desafio para qualquer empresa moderna é equilibrar a colaboração com a segurança. Recorrer a terceiros é essencial para a inovação e o crescimento, mas é preciso fazê-lo com uma compreensão clara dos riscos envolvidos.

Transição de uma postura reativa para uma postura proativa.

É aqui que o software de gestão de riscos de terceiros muda completamente o jogo. Ele oferece a visibilidade e o controle necessários para gerenciar todo o seu ecossistema de fornecedores de forma proativa. Em vez de reagir a uma violação depois que o dano já está feito, essas plataformas permitem que você encontre e corrija vulnerabilidades antes mesmo que elas possam ser exploradas.

Ao automatizar a due diligence, monitorar continuamente as mudanças no perfil de risco de um fornecedor e centralizar toda a documentação, o software TPRM transforma um processo manual e caótico em uma estratégia estruturada e orientada por dados. Essa transição é absolutamente essencial para se defender contra ameaças complexas, proteger sua marca e evitar falhas de conformidade dispendiosas em um mundo mais interconectado do que nunca.

O que é um software de gestão de riscos de terceiros?

Vamos deixar de lado o jargão. O que é, de fato , um software de gestão de riscos de terceiros ?

Imagine tentar gerenciar seus relacionamentos com fornecedores usando planilhas, e-mails dispersos e documentos do Word desconexos. É como reger uma sinfonia onde cada músico toca uma partitura diferente, no seu próprio ritmo. O resultado é puro caos — desarticulado, dessincronizado e perigosamente imprevisível. É assim que se sente ao gerenciar manualmente o risco de terceiros.

O software TPRM é o maestro que traz ordem a esse caos. É uma plataforma centralizada projetada para gerenciar todo o ciclo de vida de cada relacionamento com terceiros, desde a verificação inicial de antecedentes até o encerramento seguro do contrato.

Em vez de vasculhar antigas trocas de e-mails ou procurar a versão mais recente de uma avaliação de riscos, este software oferece uma única fonte de informações confiável para tudo relacionado aos seus fornecedores.

Da atuação reativa no combate a incêndios à estratégia proativa.

O objetivo principal do software TPRM é mudar fundamentalmente a forma como sua organização enxerga o risco. Ele permite que você passe de uma postura reativa e manual — na qual você só apaga incêndios depois que eles já causaram danos — para uma estratégia proativa e baseada em dados. É a diferença entre remendar um vazamento depois que o cômodo já alagou e inspecionar regularmente os canos para evitar que um rompimento aconteça.

Com uma plataforma dedicada, você obtém o poder de visualizar, compreender e agir sobre os riscos potenciais em toda a sua rede antes que eles se transformem em crises de grandes proporções. Um relatório recente reforçou essa ideia, revelando que as violações envolvendo terceiros dobraram, representando agora 30% de todas as violações de dados . Esse número por si só demonstra a urgência de uma abordagem sistemática.

Em sua essência, o software TPRM não é uma lista de verificação pontual; é um processo contínuo. Ele fornece a estrutura para avaliação constante, garantindo que suas parcerias externas permaneçam ativos estratégicos, e não passivos.

Funções Essenciais e Controle Centralizado

Uma solução TPRM moderna reúne diversas funções fragmentadas em um só lugar. Essa consolidação é fundamental para construir uma operação resiliente e em conformidade com as normas.

Inventário Unificado de Fornecedores: Cria um banco de dados completo e filtrável de todos os seus fornecedores terceirizados, desde fornecedores de software essenciais até agências de marketing.

Due Diligence Automatizada: A plataforma simplifica a triagem inicial com questionários e fluxos de trabalho automatizados, tornando a avaliação de risco de terceiros completa, repetível e consistente.

Monitoramento contínuo: acompanha as mudanças na postura de segurança, saúde financeira ou status de conformidade de um fornecedor, alertando você no momento em que novos riscos surgirem.

Documentação centralizada: Todos os contratos, auditorias de segurança e registros de comunicação são mantidos em um local seguro e de fácil auditoria.

A tabela abaixo detalha essas funcionalidades essenciais que definem qualquer plataforma de software abrangente para Gestão de Riscos de Terceiros.

Funções principais do software TPRM moderno

Função principal | Objetivo principal |

|---|---|

Integração e Due Diligence | Avaliar sistematicamente novos fornecedores antes de conceder-lhes acesso a sistemas ou dados sensíveis. |

Monitoramento contínuo | Para proporcionar visibilidade em tempo real do perfil de risco de um fornecedor, muito tempo depois da conclusão do processo inicial de integração. |

Avaliação e priorização de riscos | Para quantificar e classificar os riscos dos fornecedores, permitindo que as equipes concentrem recursos nas ameaças mais críticas. |

Fluxo de trabalho e mitigação | Atribuir, acompanhar e documentar todas as atividades de remediação de riscos, garantindo a responsabilização e a conclusão. |

Trilhas de Auditoria e Evidências | Criar um registro defensável de cada decisão e ação tomada, simplificando as auditorias de conformidade. |

Ao integrar essas funções, o software TPRM fornece a estrutura necessária para construir relacionamentos seguros, escaláveis e confiáveis com fornecedores. Ele transforma um desafio complexo em uma parte gerenciável e estratégica do negócio.

Os cinco pilares de uma plataforma TPRM eficaz

Qualquer software eficaz de gestão de riscos de terceiros que se preze é construído sobre cinco funcionalidades essenciais. Estas não são apenas funcionalidades para cumprir requisitos; são pilares interligados que sustentam uma estratégia de gestão de riscos robusta, proativa e juridicamente defensável. Compreender como estas funcionalidades interagem é a chave para finalmente abandonar o processo caótico e manual de supervisão de fornecedores e migrar para um sistema inteligente e automatizado.

Vamos analisar cada um desses pilares com exemplos do mundo real para mostrar não apenas o que eles fazem, mas também os resultados comerciais tangíveis que proporcionam.

Pilar 1: Integração e Due Diligence Automatizadas

O primeiro pilar é a integração e a diligência prévia automatizadas . Esta é a sua primeira linha de defesa. Ela substitui as intermináveis trocas de e-mails e os questionários manuais obsoletos por um fluxo de trabalho inteligente e repetível. No momento em que você integra um novo fornecedor ao seu ecossistema, o software inicia um processo padronizado com base no nível de risco potencial desse fornecedor.

Por exemplo, um fornecedor de alto risco que lida com dados confidenciais de clientes pode ser automaticamente submetido a uma avaliação de segurança detalhada. Ao mesmo tempo, um fornecedor de baixo risco para o escritório recebe um questionário muito mais simples e direto. Essa abordagem garante que a energia da sua equipe esteja focada onde é mais importante, economizando inúmeras horas e eliminando o erro humano que afeta os processos manuais. O resultado é uma avaliação mais rápida e consistente que estabelece uma base sólida de segurança desde o primeiro dia.

Pilar 2: Monitoramento Contínuo

Uma vez que um fornecedor é integrado, o trabalho de verdade está apenas começando. O segundo pilar, o monitoramento contínuo , garante que você nunca seja pego de surpresa. Pense nisso como um guarda de segurança 24 horas por dia, 7 dias por semana, para toda a sua rede de fornecedores. Em vez de depender de avaliações anuais — que são apenas um retrato momentâneo —, o software verifica constantemente as mudanças no perfil de risco de um fornecedor.

Esse monitoramento pode acionar alertas para coisas como:

Violações de segurança cibernética: Notificamos você caso um fornecedor apareça em vazamentos de dados ou tenha vulnerabilidades recém-descobertas.

Instabilidade financeira: Sinaliza problemas potenciais se um fornecedor crítico começar a apresentar sinais de dificuldades financeiras.

Violações de Conformidade: Alertamos você caso um fornecedor seja alvo de sanções regulatórias ou seja mencionado em notícias negativas.

Essa visibilidade em tempo real permite que você aja imediatamente diante de ameaças emergentes, em vez de descobrir um problema meses depois, durante uma verificação de rotina. Ela transforma a gestão de riscos de um evento estático em uma conversa dinâmica e contínua.

Um fornecedor que era seguro ontem pode não ser hoje. O monitoramento contínuo reduz a lacuna entre as avaliações pontuais e a realidade de um cenário de ameaças em constante mudança, dando a você o poder de visualizar e lidar com os riscos à medida que surgem.

A crescente dependência dessas capacidades avançadas está impulsionando um grande crescimento de mercado. O mercado global de software de gestão de riscos de terceiros saltou de US$ 7,42 bilhões em 2023 e a projeção é de que alcance US$ 20,59 bilhões até 2030. Esse crescimento explosivo demonstra uma tendência clara: as empresas estão abandonando planilhas manuais em favor de ferramentas aprimoradas por IA que oferecem monitoramento em tempo real e avaliações automatizadas, características essenciais da gestão moderna de riscos de terceiros. Você pode explorar mais informações sobre essa tendência de mercado na Grandview Research .

Pilar 3 - Pontuação de Risco Dinâmica

O terceiro pilar é a avaliação dinâmica de risco . Quando se lida com centenas ou até milhares de fornecedores, é impossível submetê-los a todos ao mesmo nível de análise. É aqui que a avaliação de risco baseada em IA se torna um diferencial. O software utiliza dados de questionários de integração, feeds de monitoramento contínuo e outras fontes para gerar uma pontuação de risco clara e quantificável para cada terceiro.

Este número também não é estático. A pontuação se ajusta em tempo real com base em novas informações. Por exemplo, se um fornecedor sofrer uma violação de dados, sua pontuação de risco aumenta automaticamente, elevando-o instantaneamente na sua lista de prioridades. Isso permite que você concentre o tempo e os recursos limitados da sua equipe nas maiores ameaças, tornando todo o seu programa de gerenciamento de riscos muito mais eficiente e eficaz.

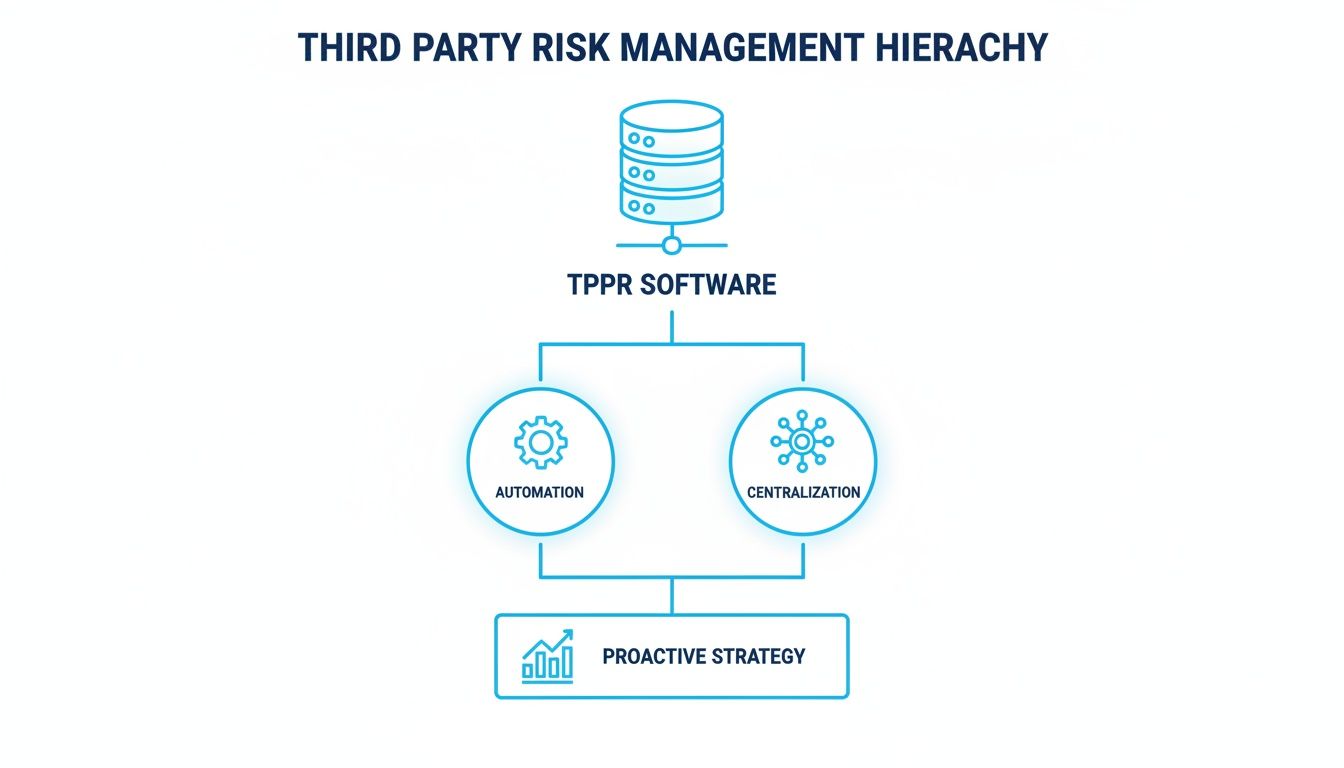

O infográfico abaixo mostra como o software TPRM moderno integra essas funções, transformando a automação e os dados em uma estratégia verdadeiramente proativa.

Essa hierarquia demonstra que uma plataforma de software robusta é a base, permitindo a automação e a centralização necessárias para construir uma estratégia de gestão de riscos verdadeiramente proativa.

Pilar 4: Fluxo de Trabalho Centralizado e Mitigação

Identificar um risco é apenas metade da batalha. O quarto pilar, fluxo de trabalho centralizado e mitigação , garante que esses riscos sejam de fato corrigidos. Quando um problema de alto risco é sinalizado, a plataforma cria automaticamente uma tarefa de correção e a atribui ao responsável interno e ao contato do fornecedor corretos.

Cada etapa do processo é rastreada diretamente no sistema, criando uma linha clara de responsabilidade. Não há mais dúvidas se alguém deu seguimento a uma vulnerabilidade crítica. O software fornece painéis que mostram todos os riscos em aberto, quem os gerencia e seu status atual, garantindo que nada passe despercebido. Esse fluxo de trabalho estruturado transforma a identificação de riscos em um processo de mitigação documentado, repetível e auditável.

Pilar 5: Trilhas de Auditoria Abrangentes

Por fim, o quinto pilar é a trilha de auditoria completa . No atual cenário regulatório, não basta gerenciar o risco — é preciso comprovar que o gerenciamento foi realizado. Uma plataforma TPRM robusta cria um registro defensável e com data e hora de cada ação tomada.

Isso inclui todos os questionários enviados, todas as respostas recebidas, todos os riscos identificados e todas as medidas de mitigação concluídas. Quando auditores ou órgãos reguladores baterem à sua porta, você poderá acessar instantaneamente relatórios que demonstram a devida diligência e uma abordagem sistemática à gestão de riscos. Esse registro imutável é a sua proteção definitiva, fornecendo as evidências concretas necessárias para atender aos requisitos de conformidade e defender suas decisões.

Dominando a conformidade em um mundo regulatório complexo

Sejamos honestos: navegar pelo labirinto regulatório moderno é uma tarefa monumental. Você precisa lidar com uma lista cada vez maior de regras, como a GDPR e a CCPA, além de estruturas específicas do setor, estabelecidas por órgãos como a SEC e o NIST. Provar que sua organização está em conformidade já é bastante difícil, mas provar que todos os seus fornecedores também estão? Isso pode parecer simplesmente impossível.

Depender de controle manual e planilhas não é mais uma estratégia viável. Na verdade, é um caminho direto para multas exorbitantes, reputação manchada e perda permanente da confiança do cliente.

É exatamente aí que entra o software de gestão de riscos de terceiros , atuando como seu mecanismo de conformidade dedicado. Em vez de tratar a conformidade como um projeto separado e trabalhoso, essas plataformas a integram diretamente à sua gestão de fornecedores. Isso transforma a conformidade de uma tarefa reativa e burocrática em um processo proativo, automatizado e contínuo.

Seu parceiro em conformidade e auditoria automatizadas

O software certo não apenas ajuda você a gerenciar riscos; ele também ajuda a comprovar sua diligência perante auditores e órgãos reguladores com evidências irrefutáveis. Ele cria sistematicamente um registro datado e inabalável de cada ação, decisão e controle relacionados à conformidade.

Essa automação é essencial para manter a conformidade com padrões complexos. Gerenciar riscos de terceiros é especialmente crítico ao lidar com ativos físicos e as informações confidenciais que eles contêm. Por exemplo, conhecer as melhores práticas para a destruição segura e em conformidade de dados corporativos, incluindo a seleção de fornecedores , demonstra como o gerenciamento de riscos se estende por todo o ciclo de vida do fornecedor. O software TPRM captura esses processos, fornecendo um histórico completo de auditoria, desde a integração até o desligamento.

Essa capacidade é particularmente vital na América do Norte, que dominou o mercado de software TPRM com mais de 38% da receita global em 2023. Impulsionado pela necessidade de lidar com regulamentações complexas e ameaças crescentes, o mercado dos EUA, por si só, deve crescer a uma taxa composta de crescimento anual (CAGR) de 13,6% de 2024 a 2030. Com 61% das organizações relatando uma violação de segurança por terceiros nos últimos dois anos, plataformas robustas não são um luxo — são essenciais para a sobrevivência.

O software TPRM funciona como a memória de conformidade da sua organização, documentando automaticamente cada decisão e controle. Ele garante que, quando um auditor perguntar: "Como você sabe que este fornecedor está em conformidade?", você tenha uma resposta clara e baseada em dados, pronta para apresentar.

Mapeamento automático de controles para regulamentos

Uma das funcionalidades mais poderosas de uma plataforma TPRM moderna é a sua capacidade de mapear os controles de um fornecedor diretamente para requisitos regulatórios específicos. Imagine que você está avaliando um novo provedor de nuvem. O software pode usar as respostas da avaliação de segurança e compará-las instantaneamente com as cláusulas relevantes do GDPR ou com os controles específicos descritos na Estrutura de Segurança Cibernética do NIST.

Este mapeamento automatizado oferece visibilidade imediata das lacunas de conformidade. Em vez de cruzar manualmente centenas de controles com textos legais complexos, a plataforma sinaliza problemas potenciais para você. Ela pode até mesmo acionar fluxos de trabalho automatizados para corrigir essas lacunas. Isso garante que seus parceiros estejam sujeitos aos mesmos padrões rigorosos de privacidade e segurança de dados que você aplica. Para uma análise mais aprofundada, você pode explorar nosso guia detalhado sobre gerenciamento de riscos de conformidade regulatória .

Ao automatizar a documentação, mapear os controles e criar trilhas de auditoria sólidas, o software TPRM transforma a conformidade, antes um grande problema operacional, em uma vantagem estratégica e simplificada que constrói confiança tanto com os órgãos reguladores quanto com os clientes.

Como escolher o software TPRM certo para sua empresa

Escolher uma plataforma de software de gestão de riscos de terceiros é muito mais do que uma simples compra. É uma decisão estratégica que definirá a segurança, a conformidade e a resiliência operacional da sua empresa por muitos anos. A solução certa torna-se uma verdadeira parceira na sua defesa, enquanto a errada apenas cria mais dores de cabeça do que soluções. Fazer a escolha certa depende de um processo de avaliação claro e estruturado.

O primeiro passo é olhar além dos recursos chamativos e focar no que realmente importa. Uma solução TPRM precisa ser capaz de crescer com você. Pense na sua escalabilidade : ela consegue lidar com sua lista de fornecedores hoje e suportar o crescimento projetado para os próximos cinco anos? Uma plataforma que funciona bem para 100 fornecedores pode simplesmente falhar sob a pressão de 1.000 .

Tão crucial quanto isso é a forma como o software se integra à sua infraestrutura tecnológica existente. A integração perfeita não é apenas um diferencial; é imprescindível. A plataforma precisa se conectar com seus sistemas atuais, como seu Sistema de Gestão Empresarial (ERP), Sistema de Informação de Recursos Humanos (RH) e ferramentas de gestão de contratos. Essa é a única maneira de eliminar silos de dados e garantir que seu programa de Gestão de Relacionamento com Terceiros (TPRM) tenha uma visão completa e unificada de todos os seus relacionamentos com terceiros.

Construindo seu plano de negócios e montando sua equipe

Antes mesmo de analisar uma única demonstração, é fundamental que todos na empresa estejam alinhados. Elaborar um sólido plano de negócios é a chave para obter o orçamento e o apoio da liderança. Você precisa apresentar o investimento não como mais uma despesa, mas como uma medida crucial para proteger a receita, manter a confiança do cliente e evitar multas regulatórias catastróficas.

Uma sólida justificativa comercial muda o foco da discussão de "Podemos arcar com o custo deste software?" para "Podemos nos dar ao luxo de não tê-lo?". Ela contrapõe o custo imenso e imprevisível de uma violação de dados por terceiros ao custo fixo e gerenciável de uma plataforma TPRM proativa.

Depois de apresentar os argumentos, é hora de montar sua equipe de seleção. Esta é uma missão multifuncional que precisa da contribuição de vários departamentos para garantir que todos os aspectos sejam considerados. Sua equipe principal deve ser composta por pessoas de:

TI e Segurança: Para analisar detalhadamente o funcionamento técnico do software, suas capacidades de integração e protocolos de segurança.

Questões legais e de conformidade: Garantir que a plataforma atenda a todas as exigências regulatórias e forneça trilhas de auditoria extremamente confiáveis.

Finanças e Compras: Analisar o custo total de propriedade, examinar minuciosamente os termos do contrato e avaliar a viabilidade do fornecedor a longo prazo.

Critérios Essenciais de Avaliação para a Sua Lista de Candidatos

Com sua equipe e plano de negócios definidos, você pode começar a analisar soluções específicas. O importante é focar em funcionalidades práticas e orientadas a resultados que estejam diretamente alinhadas ao perfil de risco e aos fluxos de trabalho exclusivos da sua organização.

Uma interface de usuário (UI) intuitiva é fundamental. Sejamos honestos: se o software for complicado e difícil de navegar, sua equipe simplesmente não o usará. Seu investimento será em vão. A plataforma precisa ser projetada para atrair as pessoas, não para afastá-las. Busque painéis claros, fluxos de trabalho que você possa realmente personalizar e relatórios diretos que empoderem os usuários, em vez de sobrecarregá-los com dados.

Por fim, evite as armadilhas comuns de implementação fazendo as perguntas difíceis logo de início. O fornecedor oferece treinamento de verdade e suporte contínuo? Como seus modelos de avaliação de risco são definidos e você pode ajustá-los? Um verdadeiro parceiro de software se reunirá com você para configurar a plataforma de acordo com suas necessidades específicas, garantindo que ela esteja perfeitamente alinhada às suas políticas internas. Ao adotar essa abordagem estruturada e colaborativa, você pode escolher com confiança uma solução que realmente proteja seu negócio.

O futuro da gestão de riscos com IA ética

Durante anos, o software de gestão de riscos de terceiros se destacou em uma coisa: olhar para o exterior. Essas plataformas são mestres em analisar a presença externa de um fornecedor, desde pontuações de cibersegurança até relatórios de saúde financeira. Mas e os riscos que surgem dentro da sua organização devido a esses mesmos relacionamentos? É aqui que o verdadeiro futuro da gestão de riscos está se moldando, impulsionado pela IA Ética.

Essa nova geração de tecnologia finalmente compreende o elemento humano do risco — as vulnerabilidades sutis e internas que os sistemas tradicionais ignoram completamente. É uma mudança crucial: de apenas proteger o perímetro para também fortalecer o núcleo.

Além do monitoramento externo, rumo à integridade interna

O futuro não se trata de escolher entre riscos externos e internos, mas sim de unificá-los. Imagine uma plataforma que não apenas informa se um fornecedor é seguro, mas também ajuda a entender se o relacionamento próximo de um funcionário com esse fornecedor está criando um sério conflito de interesses. Não se trata de vigilância de funcionários, mas sim de prevenção inteligente.

Plataformas como o E-Commander da Logical Commander estão na vanguarda dessa abordagem integrada. Elas funcionam analisando indicadores estruturados e objetivos para sinalizar potenciais riscos à integridade ou conflitos de interesse, tudo isso sem recorrer a monitoramento invasivo. O objetivo principal é fornecer alertas preventivos precoces, e não julgar indivíduos.

Este modelo é construído sobre uma estrutura de "Ética por Design", que é inegociável. Esses sistemas são cuidadosamente projetados para operar dentro de rígidos limites legais e éticos, transformando a gestão de riscos em uma ferramenta que protege tanto a organização quanto seus colaboradores. Para melhor compreender essa estrutura responsável, explorar os princípios estabelecidos de governança de IA fornece um contexto essencial.

A ascensão das plataformas preventivas baseadas em IA

O mercado de Gestão de Riscos de Terceiros (TPRM) já está passando por uma rápida transformação. Nesse cenário em constante evolução, as plataformas de software estão a caminho de conquistar mais de 67,60% do mercado até 2035 , um crescimento impulsionado principalmente pela integração de Inteligência Artificial (IA) para um monitoramento de riscos mais sofisticado. Para empresas com visão de futuro, isso significa adotar plataformas que possam identificar, de forma ética, sinais críticos de risco — como indícios de irregularidades na integridade do negócio — sem vigilância, alinhando-se perfeitamente a padrões como a ISO 27001.

A IA ética não se trata de prever comportamentos inadequados. Trata-se de identificar os pontos fracos estruturais e processuais que criam vulnerabilidades, permitindo corrigi-los antes que se transformem em má conduta ou falhas de conformidade.

Essa tecnologia proporciona a visão completa que faltava. Ao observar como a IA já está impactando funções empresariais relacionadas, como seu uso crescente na contabilidade , fica evidente o caminho claro e lógico para sua aplicação na gestão de riscos.

Uma estratégia unificada para segurança holística

Em última análise, o futuro da gestão de riscos é unificado. Trata-se de uma estratégia de segurança única e holística, na qual as ameaças externas de fornecedores e os riscos internos, centrados no ser humano, são gerenciados sob uma mesma estrutura ética e em conformidade com as normas. Essa abordagem permite, finalmente, que as organizações passem de uma postura reativa — de remediar os danos após o ocorrido — para uma postura proativa.

Ao conectar os pontos entre seu ecossistema de terceiros e seu próprio ambiente interno, você obtém uma vantagem incrível. Você pode identificar e eliminar vulnerabilidades que antes eram invisíveis, construindo uma organização mais resiliente, confiável e segura de dentro para fora. Isso não é apenas um novo recurso; é uma filosofia completamente nova para gerenciar riscos em um mundo profundamente interconectado.

Suas perguntas, respondidas.

Ao se aprofundar no mundo da supervisão de fornecedores e parceiros, é natural que surjam dúvidas. Vamos abordar algumas das perguntas mais frequentes que ouvimos de líderes que buscam controlar os riscos relacionados a terceiros.

Gestão de Riscos de Terceiros (TPRM) versus Gestão de Riscos de Fornecedores

As pessoas costumam usar esses termos como sinônimos, mas existe uma diferença real, e ela importa. Pense da seguinte forma: a Gestão de Riscos de Fornecedores (VRM) é uma peça do quebra-cabeça, enquanto a Gestão de Riscos de Terceiros (TPRM) representa o quadro completo.

O VRM concentra-se nos fornecedores a quem você paga por bens e serviços. O TPRM, por outro lado, abrange um leque muito mais amplo de opções.

A Gestão de Riscos de Terceiros (TPRM) é a disciplina mais abrangente, que engloba qualquer entidade externa que tenha contato com seus dados, sistemas ou operações. Isso inclui não apenas fornecedores, mas também parceiros, afiliados, contratados e outros colaboradores que possam representar riscos.

Em resumo, o VRM gerencia sua cadeia de suprimentos. O TPRM gerencia todo o seu ecossistema de negócios.

Cronograma de implementação

Então, quanto tempo leva para colocar uma plataforma TPRM em funcionamento? Não é algo que se faça da noite para o dia, mas é mais rápido do que você imagina. Uma implementação típica, em fases, geralmente leva de 6 a 12 semanas .

O processo geralmente se divide em algumas etapas principais:

Semanas 1 a 4: Esta é a fase de configuração. Estamos falando da configuração da plataforma, da definição dos critérios de avaliação de risco e da conexão do software com as ferramentas existentes, como o sistema de compras.

Semanas 5 a 8: Hora do voo de teste. Você começará a integrar sua primeira leva de fornecedores críticos e de alto risco para testar e aprimorar os fluxos de trabalho.

Semanas 9 a 12: Agora você expande. A implementação continua para os demais fornecedores, e nós treinamos todas as suas equipes internas para que se familiarizem com o novo sistema.

Acessibilidade para pequenas empresas

Existe um mito comum de que esse tipo de software é exclusivo para grandes corporações globais. Isso pode ter sido verdade anos atrás, mas não é mais. O surgimento de soluções TPRM escaláveis e baseadas em nuvem tornou essa tecnologia totalmente acessível e viável para empresas de todos os portes.

Para sermos claros: pequenas e médias empresas (PMEs) são tão vulneráveis a ataques à cadeia de suprimentos quanto as grandes empresas. Aliás, os atacantes costumam visar justamente essas empresas por presumirem que elas possuem menos recursos de segurança. Softwares modernos de gestão de riscos de terceiros oferecem às PMEs a capacidade automatizada necessária para proteger suas operações e atender aos mesmos padrões rigorosos de conformidade que seus concorrentes maiores.

Monitoramento de Conformidade ESG e Fornecedores

Como esse software auxilia no alcance de metas ambientais, sociais e de governança (ESG)? As plataformas modernas de gestão de riscos de terceiros (TPRM) são desenvolvidas para integrar o risco ESG diretamente ao processo de avaliação de fornecedores, ajudando você a construir e manter uma cadeia de suprimentos responsável e ética.

O software permite enviar questionários específicos sobre ESG aos seus fornecedores, coletando dados concretos sobre tudo, desde práticas trabalhistas éticas e impacto ambiental até políticas de diversidade. As plataformas mais avançadas vão além, oferecendo monitoramento contínuo para identificar possíveis problemas de ESG — como notícias negativas sobre violações trabalhistas de um fornecedor ou um incidente ambiental. Isso cria um registro documentado e auditável da sua diligência prévia em ESG, que você pode comprovar.

A Logical Commander Software Ltd. oferece uma plataforma ética, baseada em IA, para ajudar você a gerenciar proativamente riscos internos e de terceiros sem vigilância invasiva. Passe da resolução reativa de problemas para a prevenção proativa. Saiba primeiro, aja rápido! com a Logical Commander .

%20(2)_edited.png)