Una definición clara de amenazas internas para el riesgo empresarial moderno

- Marketing Team

- 16 feb

- 14 min de lectura

Cuando los líderes empresariales oyen hablar de "amenaza interna", a menudo imaginan a un empleado descontento robando secretos empresariales. Si bien este escenario es una preocupación real, la definición moderna de amenazas internas es mucho más amplia y crucial para proteger a su organización de daños financieros y reputacionales.

Una amenaza interna no se trata solo de malicia; es cualquier riesgo de factor humano que provenga de una persona con acceso autorizado a los activos de su organización. Esto incluye empleados, contratistas, exempleados o socios comerciales que, intencionalmente o no, causen daños financieros, reputacionales u operativos.

Una definición clara de amenazas internas para el riesgo empresarial moderno

Considerar las amenazas internas como un simple problema cibernético es un error crítico que expone a su organización. Se trata de un riesgo empresarial fundamental, arraigado en el comportamiento humano, que abarca desde el fraude deliberado hasta un error simple y costoso. El riesgo empieza y termina con las personas.

Para los líderes en Cumplimiento, Riesgo, Seguridad y RR. HH., esta perspectiva es revolucionaria. Desvía el enfoque de la vigilancia reactiva e invasiva hacia una estrategia proactiva para gestionar todo el espectro de riesgos del factor humano. Al fin y al cabo, sus mayores vulnerabilidades no siempre provienen de ataques externos; ya están dentro de su organización.

Ampliación del alcance del riesgo interno

La definición ha evolucionado oficialmente. Organismos autorizados como CISA ahora aclaran que tanto los actores maliciosos como los usuarios negligentes forman parte del panorama de amenazas internas. Esto no es solo un cambio de redacción; refleja datos concretos sobre el origen real del daño empresarial.

De hecho, los datos muestran que la negligencia interna está detrás del 55 % de todos los incidentes internos , lo que supone un coste medio anual para las empresas de 8,8 millones de dólares . Al mismo tiempo, el 43 % restante de los incidentes son provocados por personas internas maliciosas con fines de venganza, lucro o espionaje corporativo.

Esta división pone de relieve un fracaso masivo en los enfoques de seguridad tradicionales.

Una estrategia de seguridad diseñada para atrapar a un ladrón de datos es fundamentalmente diferente de una que ayuda a un empleado bienintencionado pero descuidado a evitar errores. Esta perspectiva matizada expone por qué un enfoque de vigilancia universal fracasa y subraya la necesidad de una prevención inteligente y centrada en el ser humano.

En definitiva, una definición completa de las amenazas internas reconoce que el riesgo no se limita a la intención. Un empleado bienintencionado que hace clic en un enlace de phishing puede desatar tanto caos como uno malintencionado que vende propiedad intelectual. Esta realidad exige un nuevo estándar de gestión de riesgos internos: uno ético, no intrusivo y centrado en la prevención. Al comprender el factor humano en el centro de estos riesgos, se puede construir una operación más resiliente y segura. Un excelente punto de partida es aprender a realizar una evaluación eficaz de las amenazas internas .

Las tres caras del riesgo interno

Para gestionar eficazmente el riesgo interno, es necesario comprender sus diferentes formas. Una estrategia de seguridad uniforme está condenada al fracaso, ya que no todas las amenazas internas son iguales. De hecho, la mayoría ni siquiera son maliciosas.

Tratar cada riesgo como si proviniera de un empleado descontento conduce a una vigilancia invasiva que destruye la confianza, una estrategia a menudo ilegal y siempre contraproducente. El verdadero riesgo interno se divide en tres categorías distintas, y cada una exige un enfoque preventivo único.

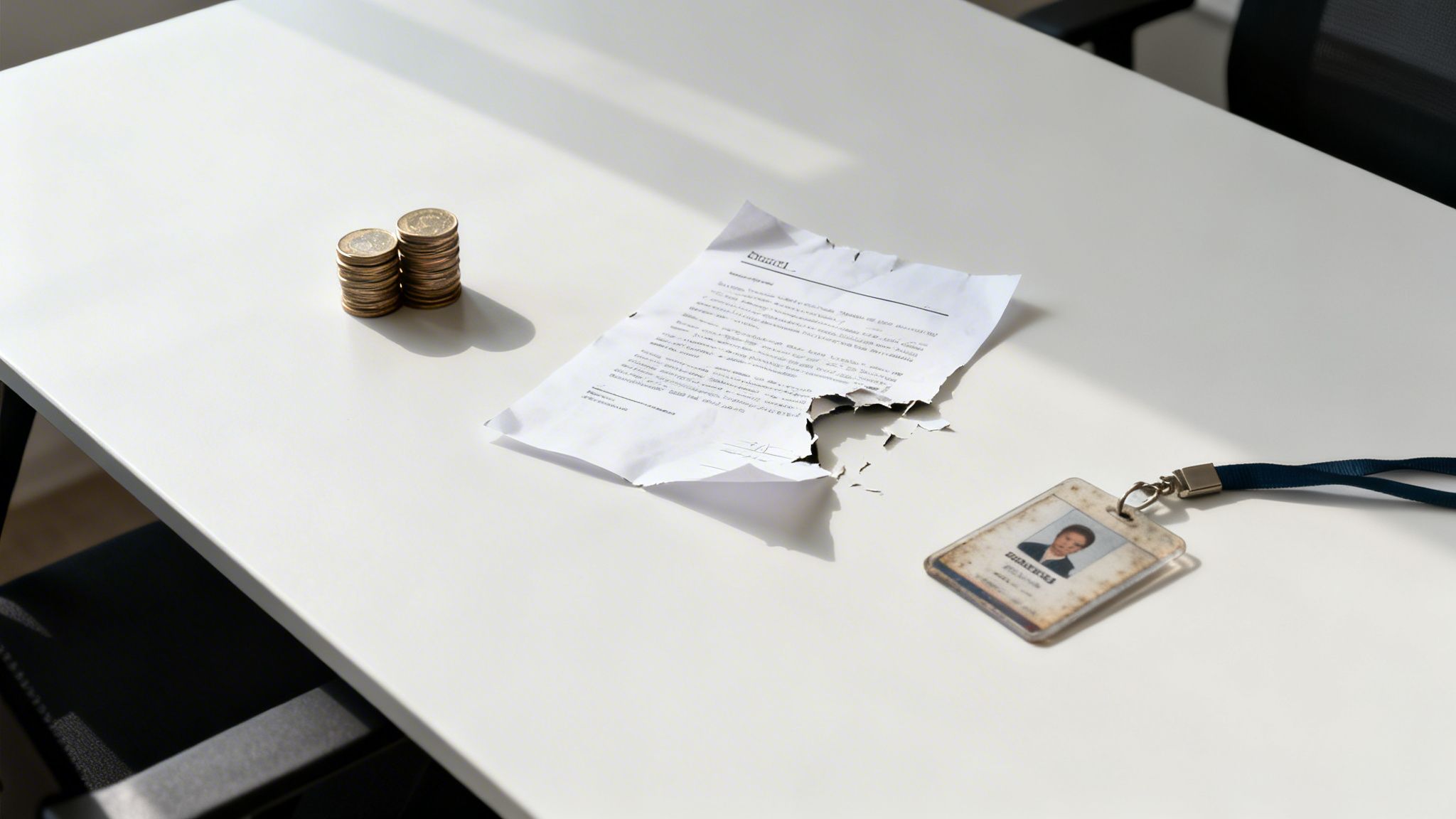

Este diagrama elimina el ruido y muestra cómo todo riesgo relacionado con el factor humano se reduce a dos caminos: daño deliberado o error involuntario.

Esta distinción lo es todo. Reconocer que la causa raíz siempre es una acción humana, intencional o no, es la clave para construir una defensa más inteligente y ética.

El informante malicioso

Este es el clásico "mal actor" que primero me viene a la mente. Es el empleado, contratista o socio que abusa conscientemente de su acceso para causar daños. Sus motivaciones pueden ir desde la desesperación financiera y el espionaje corporativo hasta la venganza tras ser ignorado para un ascenso.

Un infiltrado malicioso es una amenaza deliberada. Podría:

Robar propiedad intelectual para venderla a un rival o lanzar su propio negocio competitivo.

Sabotear sistemas críticos a punto de salir, impulsados por un rencor contra la gerencia.

Cometer fraude manipulando registros financieros o cuentas de clientes para obtener beneficio personal.

Estas personas actúan activamente contra su empresa, lo que las convierte en una seria preocupación. Sin embargo, son solo una parte de un panorama de riesgos mucho más amplio y complejo.

El informante negligente

Esta es la fuente más común, y a menudo la más costosa, de incidentes internos. El interno negligente es un empleado leal y bienintencionado que, sin querer, pone en riesgo a la empresa. No hay malicia, solo un simple error humano, un descuido o falta de concienciación sobre la seguridad.

Estos son los miembros de confianza de su equipo, y eso es precisamente lo que hace que esta amenaza sea tan peligrosa y difícil de gestionar con herramientas de la vieja escuela.

Los ejemplos de acciones negligentes están en todas partes:

Caer en una estafa de phishing y entregar sus credenciales de inicio de sesión a un atacante.

Mal manejo de datos confidenciales al enviar accidentalmente por correo electrónico una hoja de cálculo confidencial a la persona equivocada.

Utilizar contraseñas débiles o dejar una computadora portátil de la empresa sin protección en un lugar público.

Una estrategia de seguridad diseñada para atrapar a un ladrón de datos deliberado es fundamentalmente diferente de una que ayuda a un empleado bienintencionado a evitar errores. Esta distinción pone de relieve por qué la vigilancia invasiva y el análisis forense posterior son inadecuados.

El informante comprometido

La última categoría es la del infiltrado comprometido. Se trata de un empleado legítimo que se convierte, sin querer, en un títere del ataque de otra persona. Un hacker externo ha robado sus credenciales o ha obtenido el control de su estación de trabajo, a menudo mediante un ataque de phishing o malware.

Para sus sistemas de seguridad, todo parece normal. El atacante usa la cuenta del empleado para navegar por su red, robar datos o implementar ransomware, haciéndose pasar por un usuario de confianza. Es posible que el empleado no sepa que su identidad ha sido pirateada hasta que sea demasiado tarde.

Distinguir entre estas tres caras del riesgo es absolutamente esencial. Un enfoque que solo busca actores maliciosos ignorará por completo las amenazas mucho más frecuentes derivadas de la negligencia y las cuentas comprometidas. Una estrategia eficaz debe ser lo suficientemente inteligente como para abordar todo el espectro del riesgo humano, y debe hacerlo con una mentalidad ética, no intrusiva y preventiva.

El verdadero costo de ignorar el riesgo del factor humano

Cuando se materializa una amenaza interna, el daño nunca se limita a una sola filtración de datos ni a una multa por incumplimiento. Ignorar el riesgo del factor humano dentro de su organización no solo deja una puerta abierta, sino que prepara el terreno para una reacción en cadena catastrófica que puede paralizar sus finanzas, reputación y operaciones.

El costo real no es un número: es una crisis de múltiples capas que puede llevar a una empresa al colapso.

El impacto financiero inmediato es asombroso. Una investigación del Instituto Ponemon muestra que el costo anual promedio global para la limpieza tras incidentes internos ha alcanzado los 17,4 millones de dólares por organización.

Para las empresas de Norteamérica, el problema es aún peor. El costo casi se ha duplicado en los últimos años, pasando de 11,1 millones de dólares a la impactante cifra de 22,2 millones . El más costoso de estos incidentes —el robo de credenciales— cuesta casi 800.000 dólares por incidente para resolverlo. Puede encontrar más información sobre estos costos crecientes en Proofpoint.com .

Más allá del balance

Por alarmantes que sean estos costos directos, los daños ocultos suelen ser mucho más destructivos a largo plazo. Se trata de heridas intangibles que erosionan los cimientos de su negocio y pueden tardar años en sanar, si es que sanan.

Este daño colateral incluye:

Daño a la reputación: La confianza del cliente es frágil. Un incidente público relacionado con el robo de datos o la mala conducta de un empleado puede socavar la credibilidad de su marca y enviar a los clientes directamente a la competencia.

Pérdida de propiedad intelectual: Cuando se pierden secretos comerciales, hojas de ruta de productos o listas de clientes, se pierde la ventaja competitiva. Esto puede perjudicar los ingresos futuros y desbancarlo de su posición en el mercado.

Caída de la moral de los empleados: Nada destruye más rápido una cultura laboral que la sospecha y las investigaciones largas e invasivas. La productividad se detiene por completo y los mejores empleados empiezan a buscar la salida.

Interrupción operativa: Limpiar el desorden supone una pérdida masiva de recursos. Desvía a su personal clave de sus funciones reales, descarrila proyectos estratégicos y frena la innovación durante meses.

El fracaso de las medidas reactivas

El mensaje es clarísimo: reaccionar una vez causado el daño es una estrategia perdedora. Los costos de las investigaciones forenses, las batallas legales y las multas regulatorias son inmensos. Puede explorar un análisis más profundo del verdadero costo de las investigaciones reactivas en nuestro artículo relacionado.

Una investigación posterior al hecho implica admitir un fracaso. Significa que los sistemas, procesos y la previsión críticos necesarios para proteger a la organización no estaban implementados cuando más importaba.

Esta realidad replantea la prevención proactiva no como un factor de costos, sino como una inversión fundamental en la resiliencia empresarial y una gobernanza sólida. Pasar de una postura reactiva a una preventiva es la única manera de anticiparse al riesgo del factor humano y proteger verdaderamente a su organización desde dentro.

Por qué las herramientas de seguridad tradicionales se quedan cortas

Muchas organizaciones creen que su sistema de seguridad las protege contra riesgos internos. Es una suposición peligrosa y costosa. Las herramientas tradicionales, como firewalls, software antivirus e incluso sistemas de prevención de pérdida de datos (DLP), se diseñaron con una misión principal: detener a los atacantes externos. Son prácticamente insensibles a los matices de lo que hacen los usuarios autorizados dentro de su perímetro.

Estos sistemas perciben el mundo como "permitido" o "bloqueado". Detendrán una transferencia de archivos no autorizada, pero son inútiles cuando un empleado acreditado descarga ese mismo archivo como parte de su trabajo. Carecen del contexto necesario para diferenciar el trabajo legítimo del comportamiento de alto riesgo, lo que los hace inadecuados para abordar los riesgos del factor humano, que son la base de cualquier definición real de amenazas internas .

El problema de los enfoques basados en la vigilancia

Para intentar cerrar esta brecha, algunas empresas recurren a la monitorización invasiva de empleados. Esta estrategia no solo es ineficaz, sino que crea un campo minado de responsabilidades legales y culturales. Estas herramientas a menudo operan en una zona gris legal, contradiciendo regulaciones como la Ley de Protección al Empleado mediante Polígrafo (EPPA, por sus siglas en inglés) y destruyendo la confianza de los empleados.

La vigilancia constante envía un mensaje claro a tu equipo: "No confiamos en ti". Esto mina la moral, reduce la productividad y puede llevar a tus mejores empleados directamente a la competencia, que fomenta una cultura de respeto.

Peor aún, estos sistemas desatan un flujo constante de alertas. Los equipos de seguridad analizan miles de falsos positivos, intentando desesperadamente encontrar una señal significativa en medio de un ruido abrumador. Esto provoca una fatiga de alertas, donde se pasan por alto amenazas reales. El problema no es la falta de datos, sino la ausencia de inteligencia predictiva y procesable que pueda detectar riesgos sin vulnerar la privacidad. Puede obtener más información explorando diferentes herramientas de detección de amenazas internas y sus graves limitaciones.

Pasando de la prevención reactiva a la prevención proactiva

La principal falla de la seguridad tradicional reside en su naturaleza reactiva. Estas herramientas están diseñadas para detectar un incidente en el momento en que ocurre o para analizar los restos digitales una vez que el daño ya está hecho. No hacen nada para evitar que el riesgo se materialice.

Esta postura reactiva obliga a las organizaciones a un estado de defensa constante, siempre un paso por detrás del siguiente incidente potencial. Para comprender realmente la diferencia, comparemos el antiguo modelo intrusivo con un enfoque moderno y ético.

Vigilancia reactiva vs. prevención proactiva

La tabla a continuación destaca el marcado contraste entre los métodos tradicionales basados en la vigilancia y el modelo ético y proactivo que define la gestión de riesgos moderna. Uno destruye la confianza y genera responsabilidad; el otro fomenta una cultura de integridad.

Atributo | Vigilancia tradicional | Prevención Proactiva Ética (Comandante Lógico) |

|---|---|---|

Enfocar | Detección y análisis forense posterior a los hechos. | Identificar precursores conductuales del riesgo antes de que ocurra un incidente. |

Método | Monitoreo invasivo de pulsaciones de teclas, correos electrónicos y pantallas de empleados. | Evaluaciones de riesgos no intrusivas basadas en el consentimiento y basadas en inteligencia artificial. |

Impacto en los empleados | Destruye la confianza y crea una cultura hostil de “Gran Hermano”. | Construye una cultura de integridad, seguridad psicológica y responsabilidad. |

Riesgo legal | Alto riesgo de violaciones a la EPPA, privacidad y legislación laboral. | Totalmente alineado con EPPA, GDPR y otras pautas éticas. |

Resultado | Volumen masivo de falsos positivos y una fatiga de alerta paralizante. | Inteligencia predictiva y procesable para intervenciones preventivas específicas. |

Como pueden ver, los objetivos son completamente diferentes. Uno consiste en captar a las personas; el otro, en proteger a la organización anticipándose a los problemas.

Una verdadera solución no requiere espiar a los empleados. Exige un marco inteligente y ético que respete la privacidad y brinde a los líderes la previsión necesaria para gestionar el riesgo del factor humano de forma proactiva.

Adopción del nuevo estándar en prevención de riesgos éticos

Los métodos de seguridad tradicionales no logran detener las amenazas internas modernas porque nunca se diseñaron para comprender el factor humano. El futuro de la gestión de este riesgo no se trata de una mayor vigilancia. Se trata de un cambio estratégico: una transición hacia una prevención ética y proactiva que respete la dignidad de los empleados y se ajuste a regulaciones cruciales como la EPPA .

Esta nueva norma deja atrás la mentalidad reactiva y punitiva. En cambio, se centra en identificar los precursores conductuales del riesgo (cambios sutiles relacionados con la integridad, la ética y la posible mala conducta) mucho antes de que se conviertan en una crisis grave. No se trata de vigilar a su personal, sino de proteger a toda la organización desde dentro con una alternativa no intrusiva, alineada con la EPPA.

De la policía a la prevención

Imagine empoderar a sus equipos de RR. HH., Cumplimiento y Riesgo para detectar posibles problemas inminentes sin tener que leer los correos electrónicos de un empleado ni registrar sus pulsaciones de teclado. Ese es el núcleo de la mitigación de riesgos humanos mediante IA moderna. Transforma la gestión de riesgos, de una función disciplinaria a un pilar estratégico para construir una cultura más sólida y resiliente.

El objetivo ya no es detectar errores en los empleados, sino crear un entorno donde sea mucho menos probable que ocurran. Esto requiere una solución basada en la confianza, la transparencia y el compromiso con métodos éticos y no intrusivos.

Al utilizar una plataforma que cumple con la EPPA , las organizaciones obtienen información procesable que permite una intervención temprana y constructiva. Esta información no se basa en vigilancia invasiva, sino en un software de evaluación de riesgos consensuado e impulsado por IA que identifica patrones que indican un riesgo elevado.

El poder de la intervención proactiva

Este modelo con visión de futuro permite a los líderes abordar las posibles vulnerabilidades de forma constructiva. En lugar de esperar a que una filtración de datos o un incidente de fraude desencadene una investigación costosa y disruptiva, sus equipos pueden tomar medidas preventivas, como:

Capacitación específica: refuerce las políticas o brinde educación adicional sobre concientización sobre seguridad para equipos o personas específicas que muestren brechas en la comprensión.

Mejora de procesos: identificar y fortalecer controles internos débiles o flujos de trabajo confusos que podrían crear inadvertidamente oportunidades de error o mala conducta.

Registros de apoyo: permiten que los gerentes interactúen con los miembros del equipo de manera proactiva, ofreciendo apoyo y reforzando las expectativas antes de que los problemas menores se conviertan en responsabilidades importantes.

Esta estrategia ética, centrada en la prevención, es el nuevo estándar para la gestión de riesgos del factor humano. No solo protege sus activos y reputación, sino que también fomenta una cultura de responsabilidad y seguridad psicológica, convirtiendo a su personal en su mejor defensa.

Tome el control proactivo de su riesgo interno

Conocer la definición de amenazas internas es una cosa, pero la verdadera protección se logra actuando. Esperar a investigar después de que algo sale mal es una estrategia perdedora. Esas investigaciones reactivas son demasiado lentas y costosas para proteger realmente a su organización.

El único camino sostenible hacia adelante es un cambio estratégico hacia un modelo de prevención moderno, ético y proactivo que aborde la fuente del problema: el riesgo del factor humano.

Al utilizar una plataforma basada en IA y compatible con la EPPA como E-Commander, puede identificar las señales de alerta de riesgo en el comportamiento sin recurrir a la vigilancia invasiva. Este nuevo estándar también incluye medidas rigurosas para proteger los secretos comerciales y así defender su ventaja competitiva. Todo el enfoque se basa en fomentar una cultura de integridad y responsabilidad, no de sospechas.

No espere a que un incidente exponga sus vulnerabilidades. Adopte el nuevo estándar en gestión interna de riesgos y construya una organización más resiliente desde dentro.

En lugar de simplemente reaccionar al daño ya causado, puede tomar el control. Esto permite intervenciones constructivas que fortalecen sus defensas a largo plazo. Para ver exactamente cómo funciona esto, podría interesarle nuestro análisis profundo de un marco completo de amenazas internas .

Es hora de pasar de una postura defensiva a una preventiva.

Respuestas a sus preguntas sobre amenazas internas

Al pasar de la teoría a la práctica, los líderes de Cumplimiento, Riesgo y RR. HH. siempre tienen preguntas agudas y prácticas. Abordemos algunas de las más comunes que escuchamos al desarrollar una estrategia de prevención práctica.

¿Cuál es la diferencia entre riesgo interno y amenaza interna?

Aunque a menudo se utilizan indistintamente, la distinción es fundamental para su estrategia.

El riesgo interno es la posibilidad de daño por parte de alguien con acceso autorizado. Es una vulnerabilidad latente que existe en toda organización por el hecho de contar con personal.

Una amenaza interna ocurre cuando ese riesgo potencial se convierte en un evento real. El riesgo es que un empleado manipule datos confidenciales de forma indebida; la amenaza surge cuando realmente lo hace. Una estrategia proactiva se centra en gestionar el riesgo para detener la amenaza antes de que se materialice.

¿Son todas las amenazas internas maliciosas?

En absoluto, y esta es la distinción más importante para quienes toman las decisiones. La mayoría de los incidentes internos no son causados por un "mal actor" que intenta sabotear la empresa.

Datos recientes muestran que el 62 % de los incidentes se deben a negligencias simples o a usuarios comprometidos. Solo el 16 % proviene de usuarios internos verdaderamente maliciosos.

Esta realidad explica por qué cualquier estrategia centrada exclusivamente en la búsqueda de actores maliciosos está condenada al fracaso. El factor humano es ahora una vulnerabilidad principal, contribuyendo a aproximadamente el 60 % de las brechas de seguridad a nivel mundial . Su plan de prevención debe abordar todo el espectro de riesgos del factor humano, desde errores involuntarios hasta robos deliberados. Puede consultar cifras más concretas al respecto consultando estas completas estadísticas sobre amenazas internas .

¿Pueden las herramientas de seguridad tradicionales detener las amenazas internas?

En general, no. Herramientas como firewalls y antivirus se diseñaron para impedir la entrada de atacantes externos. Son prácticamente invisibles a las acciones de los usuarios autorizados que ya están dentro.

Incluso herramientas más especializadas, como la Prevención de Pérdida de Datos (DLP) o los sistemas de vigilancia de empleados, suelen generar más problemas de los que resuelven. Son conocidas por generar una avalancha de falsos positivos, lo que agota al equipo de seguridad. Peor aún, destruyen la confianza de los empleados y pueden generar importantes responsabilidades legales bajo regulaciones como la EPPA. En esencia, estas herramientas son reactivas: detectan un problema en el momento en que ocurre, no antes.

¿Qué es un enfoque ético y conforme con la EPPA?

Una plataforma ética que cumple con la EPPA cambia por completo las reglas del juego. Desvía el enfoque de la vigilancia invasiva hacia la evaluación de riesgos proactiva y basada en el consentimiento. Evita cualquier método que se asemeje a la detección de mentiras, la evaluación psicológica o el monitoreo secreto.

En cambio, este enfoque moderno utiliza evaluaciones impulsadas por IA para identificar los precursores conductuales del riesgo (relacionados con la integridad, la ética y la posible mala conducta) sin invadir nunca la privacidad de un empleado.

Esto proporciona a los equipos de RR. HH., Cumplimiento y Riesgo la información práctica que necesitan para intervenir de forma temprana y constructiva. Se trata de proteger a la organización respetando a su personal.

¿Listo para ir más allá de las investigaciones reactivas y adoptar un nuevo estándar en prevención de riesgos éticos? Logical Commander ofrece una plataforma basada en IA y compatible con la EPPA que le ayuda a gestionar proactivamente el riesgo humano sin vigilancia invasiva.

Descubra cómo nuestra solución proporciona inteligencia procesable para proteger su organización de adentro hacia afuera.

%20(2)_edited.png)