Una definición clara de amenazas internas para la gestión de riesgos empresariales

- Marketing Team

- 16 ene

- 15 Min. de lectura

Actualizado: 20 ene

Centrarse únicamente en muros más grandes para mantener a raya a los atacantes es un descuido crítico. Los riesgos empresariales más devastadores, y los más costosos, suelen provenir de quienes ya tienen las llaves de su reino.

Los líderes en cumplimiento, riesgo y RR.HH. gastan innumerables recursos para fortalecer los perímetros contra ataques externos, pero a menudo pasan por alto los riesgos del factor humano dentro de su propia organización.

Una definición de amenazas internas debe abarcar cualquier riesgo empresarial significativo que se origine dentro de una organización. Se trata de un desafío fundamental del factor humano que las herramientas de seguridad reactiva, especialmente las etiquetadas como "cibernéticas", nunca fueron diseñadas para abordar. Este es un problema humano que requiere una solución preventiva centrada en el ser humano.

Más allá de una definición técnica de amenazas internas

Aquí está la conclusión clave: estas amenazas no siempre son causadas por un empleado descontento que planea un sabotaje. Con mayor frecuencia, son el resultado de un error involuntario, pero costoso, cometido por un miembro confiable del equipo.

Una definición verdaderamente útil de amenazas internas debe ser lo suficientemente amplia como para abarcar todo el espectro de riesgos del factor humano. Es un grave error centrarse únicamente en las intenciones maliciosas cuando un simple error humano puede causar el mismo daño financiero y reputacional, o incluso más.

Por eso, cualquier marco moderno para la gestión del riesgo interno debe tener en cuenta la realidad del comportamiento humano en un entorno empresarial complejo. Todo empieza y termina con las personas, no con la tecnología.

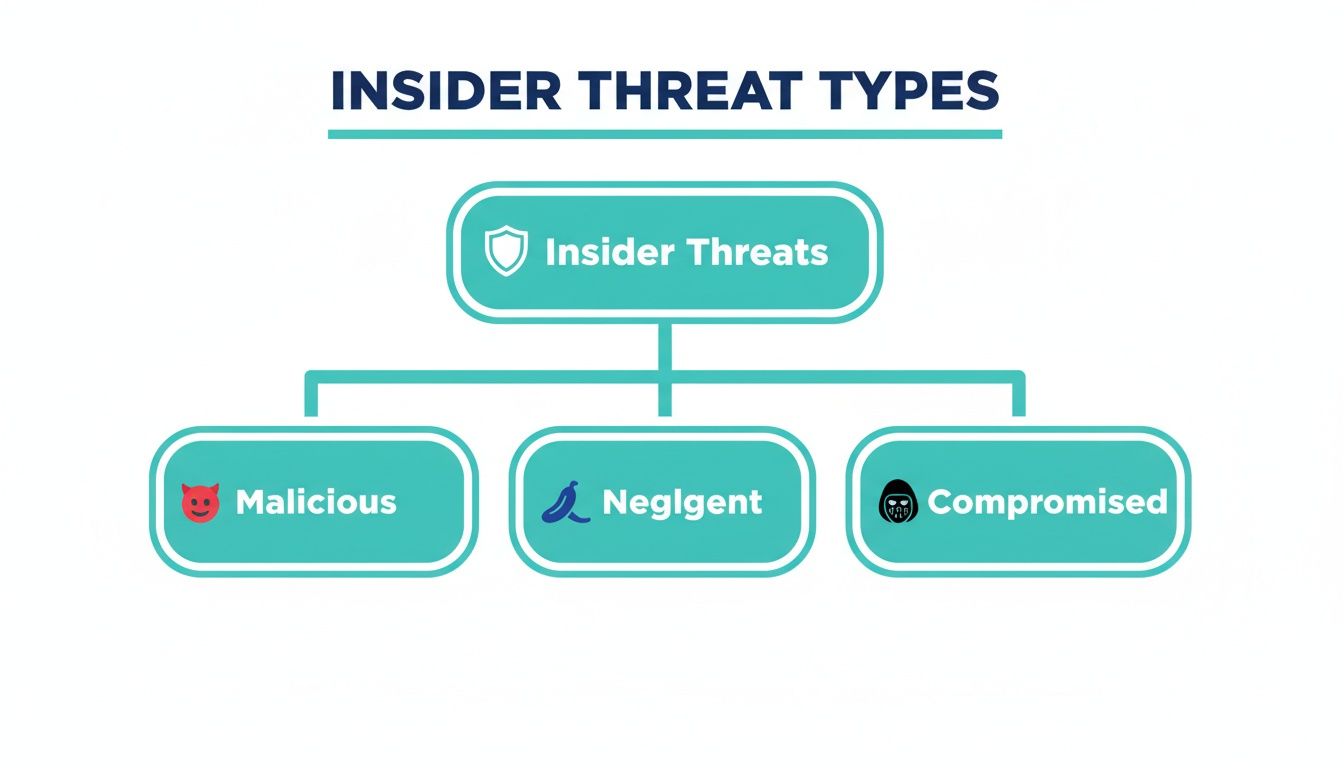

Los tres pilares de las amenazas internas

Para gestionar eficazmente el riesgo interno, es necesario comprender sus tres formas principales. Cada una está impulsada por un factor humano diferente, pero todas pueden conducir a resultados catastróficos, como filtraciones de datos, fraude financiero o infracciones graves de cumplimiento.

A continuación se presenta un desglose simple de los tres tipos de amenazas internas, sus impulsores y su impacto comercial.

Comprender los principales tipos de amenazas internas

Tipo de amenaza | Conductor principal | Ejemplo de impacto empresarial |

|---|---|---|

Intruso malicioso | Daño intencional (venganza, espionaje, lucro) | Un gerente de ventas descontento descarga toda la base de datos de clientes para llevársela a un nuevo competidor. |

Persona interna negligente | Error involuntario (equivocación, falta de conciencia) | Un empleado de finanzas hace clic en un sofisticado correo electrónico de phishing, lo que otorga a los atacantes acceso a los sistemas bancarios de la empresa. |

Insider comprometido | Credenciales robadas (ataque externo) | Un atacante roba las credenciales de inicio de sesión de un administrador de TI y las utiliza para deshabilitar los controles de seguridad y filtrar datos confidenciales. |

Como puede ver, lo que importa es el impacto en el negocio , no solo la intención. Esta perspectiva centrada en el ser humano es crucial porque transforma toda su estrategia: de investigaciones reactivas y centradas en la culpa a una gestión de riesgos proactiva y preventiva.

Organismos autorizados como la CISA y el NIST incluyen explícitamente los actos no intencionales en sus definiciones precisamente por esta razón. Reconocen que lo que en última instancia perjudica a la empresa es el resultado.

Las investigaciones demuestran sistemáticamente que la negligencia es la causa más frecuente de incidentes. El Instituto Ponemon descubrió que las personas internas negligentes representan el 55 % de todos los incidentes , con un coste medio anual para las organizaciones de 8,8 millones de dólares . Puede obtener más información sobre el impacto empresarial de las amenazas internas en los resultados de Proofpoint .

Comprender estas distinciones es el primer paso para desarrollar una estrategia de prevención eficaz y ética. Permite a su organización abordar las causas fundamentales del riesgo, ya sean deficiencias en los procesos, necesidades de capacitación o indicadores de comportamiento, sin recurrir a una vigilancia invasiva que socava la confianza de los empleados y genera enormes responsabilidades legales. El objetivo es desarrollar resiliencia comprendiendo el factor humano, no vigilándolo.

Cómo diferenciar a los infiltrados maliciosos, negligentes y comprometidos

No todas las amenazas internas son iguales, y un enfoque de prevención universal está condenado al fracaso. Para desarrollar una estrategia de gestión de riesgos eficaz, ética y alineada con la EPPA, los líderes de RR. HH., Legal y Cumplimiento deben comprender primero las diferentes motivaciones humanas detrás de cada amenaza. Cualquier definición de amenazas internas está incompleta sin este contexto crucial.

Aplicar la misma respuesta drástica a un empleado que cometió un error involuntario que a uno involucrado en espionaje corporativo no solo es ineficiente, sino que es una receta para minar la moral y provocar problemas legales. La verdadera prevención requiere una comprensión matizada de los riesgos humanos en juego.

El infiltrado malicioso: el saboteador deliberado

Cuando la mayoría de los responsables de la toma de decisiones piensan en una amenaza interna, este es el perfil que imaginan. El infiltrado malicioso es alguien que abusa intencionalmente de su acceso autorizado para perjudicar a la organización, a menudo motivado por venganza, ideología o lucro personal. Sus acciones son calculadas y deliberadas, lo que lo hace particularmente peligroso.

Algunos ejemplos comunes de acciones internas maliciosas incluyen:

Espionaje corporativo: robo de propiedad intelectual, secretos comerciales o listas de clientes para venderlos a un competidor.

Fraude financiero: Abusar del acceso al sistema para malversar fondos, alterar registros financieros o crear transacciones falsas.

Sabotaje de datos: eliminar intencionalmente datos críticos, interrumpir operaciones o plantar código malicioso por despecho después de haber sido despedido.

Comprender la naturaleza deliberada de estas acciones, especialmente el robo malicioso de datos, subraya la necesidad de contar con estrategias eficaces de prevención de fugas de datos . Los atacantes maliciosos representan un riesgo directo, pero sorprendentemente no son la fuente más común de incidentes internos.

El informante negligente: el riesgo no intencional

La categoría más grande, y a menudo la más costosa, es la de los empleados internos negligentes . No se trata de personas malintencionadas que intentan causar daño. Son empleados de confianza que cometen errores involuntarios, generalmente debido a la falta de conocimiento, una deficiencia en los procesos o un simple error humano.

Si bien no existe intención maliciosa, el impacto comercial puede ser igual de grave. De hecho, las investigaciones demuestran sistemáticamente que la negligencia interna es responsable de la mayoría de los incidentes relacionados con información privilegiada. Algunos estudios atribuyen hasta el 55 % de los incidentes a este grupo.

Ejemplos de acciones negligentes incluyen:

Enviar un correo electrónico con datos confidenciales del cliente a la persona equivocada.

Caer en un sofisticado ataque de phishing y entregar sus credenciales.

Configurar incorrectamente un depósito de almacenamiento en la nube, dejando documentos confidenciales expuestos al público.

Uso de contraseñas débiles y fáciles de adivinar para sistemas comerciales críticos.

Estos incidentes indican una falla en el proceso, la capacitación o los controles, no una falla de carácter. Un programa eficaz de gestión de riesgos se centra en abordar estas debilidades operativas de forma proactiva, no en sancionar a los empleados a posteriori.

El informante comprometido: el peón involuntario

Finalmente, está el infiltrado comprometido . Se trata de un empleado cuyas credenciales han sido robadas por un atacante externo. En este caso, el empleado no es el perpetrador, sino la víctima. El atacante utiliza esas credenciales legítimas para hacerse pasar por un infiltrado de confianza y entrar sin ser detectado en la red.

Este tipo de amenaza es especialmente difícil de detectar para las herramientas de seguridad tradicionales. Dado que el atacante utiliza credenciales válidas, su actividad suele parecer legítima. Esto le permite eludir las defensas perimetrales y acceder a sistemas sensibles sin activar alarmas inmediatas.

El objetivo del atacante suele ser la exfiltración de datos, la implementación de ransomware o el establecimiento de una presencia persistente en la red de la organización. El atacante interno comprometido se convierte esencialmente en una puerta de entrada para que las amenazas externas operen desde dentro.

Diferenciar estos tres tipos es la base de la gestión de riesgos moderna y ética. Al adaptar las estrategias de prevención al riesgo específico —ya sea un indicador de comportamiento, una brecha en el proceso o la vulneración de credenciales—, las organizaciones pueden pasar de una postura reactiva y punitiva a una proactiva y protectora. Para profundizar en este enfoque, consulte nuestra guía sobre el uso de evaluaciones de comportamiento para la gestión de riesgos humanos .

Por qué las herramientas de seguridad tradicionales no logran detener el riesgo interno

Muchas organizaciones operan bajo la peligrosa suposición de que su estructura de seguridad actual cubre los riesgos internos. Es un error costoso. Lo cierto es que las herramientas tradicionales se diseñaron para detener ataques externos, para construir una fortaleza. Nunca se diseñaron para comprender el complejo y complejo mundo del riesgo humano.

Todo su diseño está desalineado con el desafío. Soluciones como la Prevención de Pérdida de Datos (DLP) y la Monitorización de la Actividad del Usuario (UAM) simplemente no pueden abarcar la definición completa de amenazas internas , que incluye a individuos maliciosos, negligentes y comprometidos. Son reactivas por naturaleza y a menudo se basan en métodos de vigilancia invasivos que conllevan un riesgo legal significativo.

Estas herramientas operan con una premisa errónea: detectan infracciones específicas, como el envío de un archivo "confidencial". Sin embargo, carecen de contexto para la intención, lo que hace casi imposible diferenciar un acto malicioso de un error involuntario. Esto genera una avalancha de falsos positivos, agotando recursos valiosos y garantizando que alertas críticas se pierdan entre la multitud.

El problema de una mentalidad policial reactiva

El mayor fallo de las herramientas tradicionales es su absoluta reactividad. Están diseñadas para detectar un problema solo después de que se haya producido: después de descargar datos, hacer clic en un enlace de phishing o iniciar una transacción fraudulenta. Es como instalar una alarma contra incendios que solo se activa después de que el edificio se incendie.

Este modelo obsoleto está roto. Le cuesta diferenciar las principales categorías de amenazas internas, y mucho menos prevenirlas de forma proactiva.

Como puede ver, las causas fundamentales del riesgo interno son diversas, pero el resultado suele ser el mismo: interrupción del negocio y daños financieros. Un sistema centrado únicamente en la actividad de los endpoints siempre pasará por alto los indicadores cruciales previos al incidente, relacionados con el comportamiento humano y el contexto operativo.

Altos costos y responsabilidades legales de la vigilancia

Para cuando una herramienta reactiva detecta un incidente grave, la organización ya está a la defensiva. El daño ya está hecho. La atención se centra inmediatamente en investigaciones forenses costosas y disruptivas. Según IBM, se tarda un promedio de más de dos meses tan solo en contener un incidente interno, lo que paraliza las operaciones comerciales durante todo el proceso.

Esta mentalidad de “policía” basada en la vigilancia también conlleva un importante bagaje jurídico y ético.

Violaciones de la privacidad de los empleados: el monitoreo constante e invasivo de las comunicaciones y actividades de los empleados puede fácilmente cruzar los límites legales y crear una cultura de desconfianza.

Incumplimiento de la EPPA: Muchas herramientas basadas en vigilancia operan en una zona gris legal que entra en conflicto con regulaciones como la Ley de Protección del Polígrafo de los Empleados (EPPA), que prohíbe estrictamente el uso de métodos que se asemejen a la detección de mentiras o creen presión psicológica.

Moral dañada: tratar a los empleados como sospechosos potenciales es la forma más rápida de destruir la seguridad psicológica y alejar a su mejor gente.

El antiguo modelo de análisis forense reactivo está roto. Es costoso, disruptivo y legalmente arriesgado. Obliga a las organizaciones a esperar a que se produzcan daños para poder actuar, una estrategia que ya no es viable.

Este fracaso pone de relieve la urgente necesidad de un nuevo estándar en la prevención ética y proactiva de riesgos. Las organizaciones necesitan herramientas modernas de detección de amenazas internas que puedan identificar indicadores de riesgo antes de que se intensifiquen, sin recurrir a la vigilancia invasiva. Se trata de pasar de la sospecha a una gestión de riesgos proactiva y ética que proteja tanto a la empresa como a sus empleados.

El creciente coste financiero y reputacional de los incidentes internos

Cualquier definición de amenazas internas que no comience con el coste empresarial real pierde de vista la esencia misma. Los incidentes internos no son un problema de seguridad teórico; representan una responsabilidad financiera y operativa creciente. Los costes van mucho más allá de las pérdidas directas derivadas de un solo acto de fraude o una filtración de datos, creando un efecto dominó que puede paralizar a una organización durante años.

Comprender el verdadero costo es clave para justificar económicamente la transición de una postura reactiva a una estrategia de prevención proactiva. Las cifras ofrecen un panorama claro y urgente de un problema cuya frecuencia, velocidad e impacto financiero aumentan año tras año.

El drenaje financiero directo y oculto

Cuando ocurre un incidente interno, el daño financiero inicial es solo el comienzo. Los costos inmediatos de contención y remediación se ven rápidamente eclipsados por una cascada de gastos secundarios que, a menudo, son mucho más perjudiciales a largo plazo.

Estos costos no son solo impactos puntuales; son un drenaje a largo plazo de sus recursos:

Multas regulatorias: No cumplir con las leyes de protección de datos como GDPR o HIPAA puede generar sanciones financieras devastadoras.

Costosas batallas legales: La organización puede enfrentar demandas de los clientes afectados, socios o incluso de los propios insiders.

Pérdida de la lealtad del cliente: Una violación de la confianza es increíblemente difícil de reparar. Un solo incidente de alto perfil puede provocar una pérdida masiva de clientes y perjudicar su marca durante años.

Disminución de la productividad: las investigaciones internas alteran las operaciones comerciales normales, alejando al personal clave de sus responsabilidades principales y dañando la moral de los empleados en general.

La velocidad y el volumen de estos incidentes se han disparado. Según datos de 2023, un asombroso 71 % de las empresas experimentaron entre 21 y 40 incidentes de amenazas internas al año. El número de incidentes estudiados aumentó de 3269 en 2018 a 7868 previstos para 2025, un enorme aumento del 140 % . Para colmo, las brechas de seguridad relacionadas con amenazas internas tardan una media de 292 días en identificarse y contenerse , lo que crea enormes ventanas de vulnerabilidad. Puede obtener más información sobre estas alarmantes estadísticas de amenazas internas en BrightDefense .

La responsabilidad del tiempo de contención

El retraso masivo en la detección y contención de un incidente interno es uno de los principales factores que incrementan los costos. Un enfoque reactivo, que espera a que suene la alarma, garantiza que el daño ya esté causado para cuando comience la investigación. Este retraso no es solo un inconveniente, sino una enorme responsabilidad financiera.

Cada día que un incidente pasa desapercibido, se multiplica el riesgo de pérdidas financieras, exfiltración de datos y daño a la reputación. Este tiempo de respuesta prolongado es consecuencia directa de depender de herramientas anticuadas y reactivas que no fueron diseñadas para comprender el riesgo del factor humano.

Esperar a que ocurra un incidente para actuar es una estrategia fallida. Para profundizar en los gastos y la carga operativa de este modelo obsoleto, lea nuestro análisis sobre el coste real de las investigaciones reactivas . Estos datos constituyen un sólido argumento comercial para cambiar la inversión de la limpieza reactiva a la prevención proactiva y ética, mostrando un claro retorno de la inversión al evitar daños financieros y reputacionales catastróficos antes de que ocurran.

Adopción de un nuevo estándar para la prevención proactiva de riesgos

El antiguo modelo de gestión del riesgo interno está roto. Se basaba en una estrategia reactiva: esperar a que algo saliera mal (una filtración de datos, una infracción ética, un fallo de cumplimiento) y luego iniciar una investigación disruptiva y costosa para determinar a quién culpar. Este enfoque es un vestigio.

Una definición moderna de amenazas internas exige un nuevo estándar de gestión de riesgos: ético, no intrusivo y conforme con la EPPA. Este nuevo estándar, encarnado por la plataforma E-Commander y Risk-HR de Logical Commander, rechaza rotundamente la vigilancia invasiva, el monitoreo de empleados y cualquier método que se asemeje a la detección de mentiras. El enfoque se centra en preservar la dignidad de los empleados y fortalecer la resiliencia organizacional.

Nuestra plataforma basada en IA identifica indicadores críticos de riesgo de factor humano antes de que se conviertan en incidentes. Al analizar patrones contextuales, este enfoque le proporciona la previsión necesaria para gestionar el riesgo sin infringir los límites éticos ni legales.

Empoderando a los equipos con inteligencia procesable

Este enfoque proactivo transforma por completo la forma en que operan los equipos de RR. HH., Legal y Cumplimiento. En lugar de verse arrastrados a operaciones de limpieza de emergencia tras una filtración, cuentan con información práctica para mitigar los riesgos de forma temprana.

Se trata de fomentar una cultura de seguridad, no de sospecha. Permite a los líderes abordar una deficiencia en el proceso, ofrecer capacitación específica o brindar apoyo a un empleado antes de que un error involuntario tenga consecuencias catastróficas. El método respeta la privacidad a la vez que garantiza una gobernanza sólida.

El objetivo es detener los incendios antes de que se produzcan, no solo mejorar su extinción. Esta postura preventiva es la única forma sostenible de gestionar las complejidades del riesgo humano.

El claro contraste: prevención proactiva frente a análisis forense reactivo

La diferencia entre el antiguo modelo reactivo y este nuevo estándar proactivo es clara. Uno espera el fracaso y culpa a los responsables; el otro anticipa el riesgo y desarrolla resiliencia. Para cualquier organización que se tome en serio la protección de sus activos y su personal, esta distinción lo es todo.

Una estrategia con visión de futuro no solo detecta los problemas, sino que los previene. Puede explorar nuestra guía detallada sobre los beneficios de la prevención proactiva de riesgos internos para ver cómo funciona este enfoque moderno.

Análisis forense reactivo versus prevención proactiva

La siguiente tabla destaca las diferencias fundamentales entre los antiguos métodos invasivos y el nuevo estándar ético para la gestión del riesgo interno.

Atributo | Investigaciones reactivas tradicionales | Prevención proactiva del comandante lógico |

|---|---|---|

Momento | Post-incidente; actúa sólo después de que se ha producido el daño. | Pre-incidente; identifica indicadores de riesgo antes de que escalen. |

Enfocar | Asignar culpas y realizar análisis forenses costosos. | Abordar las causas fundamentales y mitigar los riesgos de forma temprana. |

Método | Se basa en vigilancia invasiva y monitoreo de empleados (legalmente riesgoso). | Utiliza un análisis de inteligencia artificial no intrusivo, ético y alineado con la EPPA. |

Impacto en los empleados | Crea una cultura de desconfianza y daña la moral. | Preserva la dignidad de los empleados y fomenta una cultura de seguridad. |

Costo | Extremadamente alto debido a investigaciones, multas y perturbaciones del negocio. | Bajo, con un claro ROI al prevenir incidentes costosos. |

Riesgo legal | Alto potencial de violaciones de la privacidad e incumplimiento de la EPPA. | Totalmente compatible, minimizando responsabilidades legales y éticas. |

Este nuevo estándar no solo ofrece una mejor manera de gestionar el riesgo, sino que es la única manera de anticiparse a él. Al cambiar de una mentalidad reactiva de vigilancia a un marco de prevención proactivo, las organizaciones finalmente pueden abordar todo el espectro de amenazas internas de forma eficaz y ética.

Adoptar este enfoque moderno le permite a su organización avanzar con confianza, sabiendo que tiene las herramientas para protegerse contra daños prevenibles sin sacrificar la confianza y la integridad de su fuerza laboral.

Sus preguntas sobre el riesgo interno, respondidas

A la hora de gestionar amenazas internas, los líderes de Cumplimiento, RR. HH. y Seguridad tienen preguntas urgentes. Es un tema complejo, y las estrategias tradicionales ya no funcionan. Aclaremos cómo un enfoque moderno y ético puede proteger su negocio.

Establecer estos fundamentos correctamente es el primer paso para pasar de un modelo reactivo de limpieza del desastre a una estrategia que realmente proteja a su organización desde adentro.

¿Un empleado que comete un error honesto es realmente una amenaza interna?

Sí, absolutamente. Una definición completa de amenazas internas debe incluir los actos no intencionales, ya que el impacto en el negocio suele ser el mismo. Los datos del sector muestran sistemáticamente que la negligencia simple es la causa principal de la mayoría de los incidentes internos, superando con creces las intenciones maliciosas.

Enviar accidentalmente datos confidenciales por correo electrónico a la persona equivocada o configurar incorrectamente un servidor en la nube puede tener las mismas consecuencias financieras y reputacionales que un sabotaje deliberado. Por eso, una verdadera estrategia de prevención debe abordar los errores humanos y las deficiencias en los procesos, no solo buscar a los actores maliciosos.

¿Cómo se pueden identificar riesgos sin supervisar la actividad de los empleados?

Esta es la distinción fundamental entre nuestro nuevo estándar y la vigilancia obsoleta. Una prevención de riesgos eficaz no tiene nada que ver con la monitorización invasiva. En lugar de leer correos electrónicos privados o rastrear pulsaciones de teclas —prácticas legalmente tóxicas que destruyen la confianza de los empleados—, nuestra plataforma basada en IA analiza indicadores de riesgo contextuales y patrones operativos vinculados a las funciones laborales y los niveles de acceso.

Al centrarnos en el "qué" y el "porqué" de un riesgo potencial, en lugar de en el "quién" en un sentido punitivo, identificamos señales de alerta cruciales de forma totalmente ética y conforme a la EPPA. Este enfoque no intrusivo protege la privacidad de los empleados y proporciona a la organización la previsión necesaria para prevenir incidentes.

Este método preserva la dignidad de los empleados a la vez que proporciona información valiosa y proactiva. Es el nuevo estándar para la gestión ética de riesgos.

¿Cómo una plataforma de IA apoya a los equipos de RR.HH. y cumplimiento?

Una plataforma de riesgos basada en IA como Logical Commander transforma la gestión interna de riesgos, que pasa de ser una carga manual y dispersa a una función proactiva y estratégica. Proporciona a los equipos de RR. HH. y Cumplimiento una inteligencia centralizada y práctica, reemplazando finalmente las hojas de cálculo aisladas y las señales que pasan desapercibidas y que hacen vulnerables a las organizaciones.

En lugar de pasar meses investigando un desastre a posteriori, nuestra plataforma emite alertas tempranas sobre posibles conflictos de intereses, riesgos de fraude o deficiencias de cumplimiento. Esto permite a sus equipos intervenir constructivamente y neutralizar un riesgo antes de que se descontrole.

Cada paso se documenta para fines de gobernanza y auditoría, lo que garantiza la coherencia y la defensa de su proceso. Esta capacidad proactiva libera a sus equipos de costosas tareas de limpieza y les permite centrarse en lo que realmente importa: la prevención estratégica que protege tanto a la organización como a sus empleados.

¿Está listo para adoptar el nuevo estándar en prevención de riesgos proactiva y ética?

Logical Commander ofrece una plataforma basada en IA, alineada con la EPPA, que identifica riesgos internos de factor humano sin necesidad de vigilancia. Proteja su organización de adentro hacia afuera y pase de las investigaciones reactivas a la prevención proactiva.

Solicite una demostración u obtenga acceso a la plataforma para ver la plataforma E-Commander / Risk-HR en acción.

Conviértete en un aliado uniéndote a nuestro programa PartnerLC para revendedores de SaaS B2B y empresas de consultoría.

Comuníquese con nuestro equipo para una discusión confidencial sobre la implementación empresarial.

%20(2)_edited.png)