Una guía para la plataforma de integración de API de gestión de riesgos

- Marketing Team

- 22 ene

- 18 Min. de lectura

Una plataforma de integración de API para la gestión de riesgos es el sistema central de los datos de riesgo internos de su empresa. Utiliza interfaces de programación de aplicaciones (API) para integrar sistemas desconectados, como RR. HH., Cumplimiento y Seguridad, en una imagen única y coherente. Esto crea una fuente fiable para detectar posibles amenazas y conductas indebidas con antelación, sin recurrir a la vigilancia invasiva.

Unificación de sistemas dispares para una inteligencia de riesgos proactiva

Históricamente, las organizaciones gestionaban el riesgo interno de forma aislada. El departamento de RR. HH. mantenía sus propios registros de los problemas de relaciones con los empleados, el de Cumplimiento se encargaba del cumplimiento normativo y el de Seguridad se centraba en la protección de los activos físicos y digitales. Cada equipo utilizaba sus propias herramientas y hojas de cálculo, lo que generaba un caos fragmentado y reactivo. Este enfoque implicaba que las señales de alerta críticas se pasaban por alto con frecuencia simplemente porque los datos nunca se conectaban. Una plataforma moderna de integración de API para la gestión de riesgos cambia por completo esta dinámica.

Este tipo de plataforma funciona como columna vertebral operativa, extrayendo datos estructurados y sin prejuicios de todas estas fuentes. La entrada manual de datos y las investigaciones inconexas son cosa del pasado. En su lugar, la plataforma automatiza el flujo de información, lo que permite la detección temprana de señales y una gobernanza estructurada.

Una plataforma moderna se basa en varios pilares clave que trabajan juntos para convertir datos aislados en inteligencia procesable.

Componentes principales de una plataforma API de gestión de riesgos

Componente | Función | Impacto empresarial |

|---|---|---|

Puerta de enlace API | Administra, protege y orquesta las llamadas API entre todos los sistemas conectados (HRIS, GRC, etc.). | Garantiza un flujo de datos seguro y confiable, evitando cuellos de botella y accesos no autorizados. |

Motor de normalización de datos | Traduce datos de diversas fuentes a un formato estandarizado y consistente para su análisis. | Elimina los silos de datos y permite una comparación “de igual a igual” de los indicadores de riesgo de diferentes departamentos. |

Automatización del flujo de trabajo | Activa acciones predefinidas en función de los datos entrantes, como crear un caso o enviar una notificación. | Reduce el trabajo manual de los equipos de RR.HH. y Cumplimiento, acelerando los tiempos de respuesta ante posibles problemas. |

Auditoría y registro | Crea un registro inmutable y con marca de tiempo de todos los intercambios de datos y las acciones realizadas. | Proporciona una pista de auditoría defendible para revisiones regulatorias e investigaciones internas, garantizando la transparencia. |

Estos componentes son el motor que impulsa un modelo operativo más ético y eficiente, que prioriza la prevención proactiva sobre la reacción costosa.

La función principal de la integración de API

En esencia, el poder de la plataforma reside en el uso de API. Piense en una API como un mensajero seguro que permite que diferentes aplicaciones de software se comuniquen entre sí. Por ejemplo, la plataforma puede:

Reciba alertas de un sistema de cumplimiento cuando se actualicen nuevas regulaciones.

Ingerir datos de un SIRH sobre posibles conflictos de intereses.

Notificaciones push a una herramienta de gestión de casos cuando un indicador de riesgo requiere verificación.

Esta interoperabilidad es lo que convierte datos aislados en inteligencia práctica. Al estandarizar la comunicación entre sistemas, las organizaciones pueden finalmente crear una visión integral y en tiempo real de su panorama interno de riesgos. Puede obtener más información sobre cómo funciona esto explorando la arquitectura de una plataforma ERM moderna y sus beneficios.

Al conectar sistemas dispares, una plataforma de integración de API para la gestión de riesgos garantiza que la información crítica no se pierda. Proporciona un marco estructurado, auditable y colaborativo para proteger tanto a la institución como a su personal.

Este enfoque estructurado no se trata de emitir juicios. Se trata de identificar indicadores que justifiquen una verificación adicional, dirigida por personas, de acuerdo con las políticas establecidas de la empresa. Permite a los equipos de RR. HH., Riesgos y Legal actuar con rapidez y confianza.

Comprensión de la arquitectura y el diseño de la API principal

Antes de empezar a conectar los endpoints, conviene dedicar un momento a comprender la filosofía de la arquitectura de nuestra API. Una base sólida y bien diseñada es lo que hace que cualquier plataforma de gestión de riesgos sea estable, escalable y segura, y la nuestra se basa en principios que los desarrolladores encontrarán predecibles y sencillos.

Toda la plataforma se basa en los principios de las API RESTful . No se trata de un sistema propietario ni complejo que deba aprenderse desde cero. Esto significa que toda la comunicación se realiza mediante métodos HTTP estándar como GET, POST, PUT y DELETE, y que los datos se intercambian en Notación de Objetos JavaScript ( JSON ), el formato ligero que se ha convertido en el estándar universal para las API web. Este enfoque garantiza una amplia interoperabilidad, lo que permite que nuestra plataforma se conecte sin problemas con prácticamente cualquier sistema empresarial imaginable, desde un sistema de información de recursos humanos (HRIS) moderno hasta una base de datos de cumplimiento heredada.

Modelos de datos estandarizados para la consistencia

Una parte fundamental de nuestra arquitectura es el uso de modelos de datos estandarizados. Considere estos modelos como un lenguaje común para el riesgo. Garantizan que un "evento de cumplimiento" detectado por una herramienta legal signifique exactamente lo mismo que un "indicador de riesgo" proveniente de un sistema de RR. HH. Esta coherencia es la única manera de crear una visión única y unificada del riesgo en toda la organización.

Sin estos estándares, se vería obligado a crear mapeos complejos y personalizados para cada fuente de datos. Esto genera errores y hace prácticamente imposible cualquier análisis a nivel empresarial. Una plataforma robusta de integración de API para la gestión de riesgos soluciona este problema al implementar una estructura consistente para cada dato que se mueve a través del sistema.

Esto trae consigo algunos beneficios importantes:

Interoperabilidad: sus sistemas pueden comunicarse entre sí sin necesidad de traductores personalizados para cada integración.

Integridad de los datos: la información se mantiene precisa y consistente a medida que fluye entre diferentes plataformas.

Escalabilidad: Los nuevos sistemas se pueden integrar mucho más rápido simplemente adaptándose al esquema de datos establecido.

Esta disciplina arquitectónica es más importante que nunca. El mercado de las Plataformas de Integración como Servicio (iPaaS), un factor clave para este tipo de gestión de riesgos basada en API, alcanzará los 292 900 millones de dólares en 2035. Este enorme crecimiento se debe a que el 83 % de las empresas utilizan ahora API para lograr una integración un 53 % más rápida en comparación con métodos más antiguos y engorrosos. Puede encontrar más información sobre la expansión del mercado de iPaaS en Precedence Research.

Control de versiones de API para integraciones estables

Finalmente, cualquier arquitectura de API madura debe contar con una estrategia clara para gestionar los cambios. Lo logramos mediante una política de control de versiones sencilla. A medida que implementamos nuevas funciones o actualizamos los modelos de datos, el control de versiones garantiza que sus integraciones existentes sigan funcionando sin interrupciones. Normalmente, esto se gestiona incluyendo un número de versión directamente en la URL del punto final de la API (p. ej., ).

Al implementar una política de versiones clara, la plataforma garantiza la compatibilidad con versiones anteriores. Esto permite a los equipos de desarrollo adoptar nuevas funciones a su propio ritmo sin el riesgo de interrumpir flujos de trabajo críticos y establecidos que dependen de versiones anteriores de la API.

Este tipo de previsión arquitectónica proporciona la estabilidad necesaria para desarrollar procesos empresariales cruciales. Es un elemento fundamental de una arquitectura de seguridad resiliente, que garantiza que la plataforma siga siendo una base fiable y conforme para todo su ecosistema de gestión de riesgos. Para más información, consulte nuestra guía sobre los principios de una arquitectura de seguridad sólida .

Protección de integraciones con autenticación y autorización

La seguridad no es solo una característica; es la base fundamental al gestionar datos confidenciales de RR. HH. y cumplimiento normativo. Para cualquier plataforma de integración de API de gestión de riesgos , esto implica bloquear el acceso con autenticación y autorización infalibles. Se trata de controlar quién puede acceder a qué y en qué circunstancias específicas. Estos controles no son opcionales; son lo que te impide una filtración de datos.

El estándar de la industria para proteger el acceso a las API es el marco OAuth 2.0 , y con razón. Permite que las aplicaciones obtengan acceso limitado y delegado sin tener que manipular las credenciales sin procesar de un usuario. Esta distinción es crucial, ya que significa que sus sistemas integrados nunca tienen que almacenar contraseñas confidenciales directamente, lo que reduce drásticamente su impacto en la seguridad.

Implementación de OAuth 2.0 y administración de claves API

La ventaja del flujo OAuth 2.0 es que está diseñado para un acceso seguro y temporal. En lugar de depender de contraseñas estáticas que pueden robarse y reutilizarse, funciona con tokens de acceso. Estos tokens tienen un alcance específico y una vida útil corta, lo que reduce drásticamente la superficie de ataque. Si un token se ve comprometido, caduca automáticamente.

El proceso es sencillo y se divide en unos pocos pasos clave:

Registro de cliente: Primero, registra tu aplicación en la plataforma. Esto te proporciona un ID de cliente único y una clave secreta de cliente.

Concesión de autorización: luego, su aplicación solicita autorización al usuario, indicando claramente los permisos que necesita (como acceso de solo lectura a los indicadores de riesgo).

Emisión de tokens: una vez que el usuario otorga el permiso, la plataforma emite un token de acceso de corta duración y un token de actualización de larga duración.

Acceso a la API: La aplicación incluye este token de acceso en el encabezado de cada llamada a la API que realiza. Cuando caduca, utiliza el token de actualización para obtener uno nuevo automáticamente, sin volver a molestar al usuario.

Algo que es fundamental que hagas correctamente es almacenar las claves API y los secretos de cliente de forma segura. Nunca los incorpores al código fuente de tu aplicación. Usa variables de entorno o un servicio de gestión de secretos adecuado para evitar que caigan en malas manos.

Permisos de alcance con control de acceso basado en roles

Saber quién realiza una solicitud es solo la mitad del camino. También hay que controlar lo que pueden hacer. Aquí es donde entra en juego el Control de Acceso Basado en Roles (RBAC) , que aplica el principio innegociable del mínimo privilegio. No se asignan permisos a usuarios individuales, sino que se les asignan roles bien definidos y luego se les asignan esos roles.

Para una plataforma de integración de API de gestión de riesgos , puede configurar roles como estos:

Analista de RR.HH: puede ver los indicadores de riesgo de los empleados, pero no tiene la capacidad de cambiar los flujos de trabajo de mitigación.

Oficial de cumplimiento: puede crear y gestionar eventos de cumplimiento y extraer registros de auditoría, pero no puede acceder a archivos de personal de RR.HH. específicos.

Administrador del sistema: tiene control total para configurar integraciones y administrar roles de usuarios, pero no puede ver el contenido real de los casos de riesgo individuales.

Este control granular garantiza que los usuarios y los sistemas a los que se conectan solo tengan acceso a los datos y acciones que necesitan para realizar su trabajo. No se trata solo de una buena práctica, sino de un requisito fundamental para cumplir con las leyes de protección de datos, como el RGPD, y estándares de seguridad como la ISO 27001. Al definir estrictamente los permisos desde el principio, se crea un entorno seguro y conforme desde el diseño.

Una guía práctica sobre puntos finales de API y modelos de datos clave

La integración exitosa con nuestra plataforma de gestión de riesgos se basa en un sólido dominio de dos componentes fundamentales: los endpoints de la API y los modelos de datos que estos representan. Considere los endpoints como líneas telefónicas directas a nuestro sistema: URL específicas a las que sus aplicaciones llamarán para crear, recuperar, actualizar o eliminar información relacionada con los riesgos.

Cada punto final está diseñado específicamente para una tarea específica, lo que mantiene las interacciones lógicas, seguras y fáciles de gestionar. Este enfoque estructurado permite a los desarrolladores crear integraciones potentes y fáciles de mantener. Por ejemplo, no se usaría el punto final para generar informes de cumplimiento para enviar una nueva señal de riesgo. La separación es intencional y mantiene la claridad.

Puntos finales principales para flujos de trabajo de riesgo y cumplimiento

Hemos organizado la funcionalidad de la plataforma en varios puntos finales clave que sirven como elementos fundamentales para automatizar sus procesos internos de riesgo y cumplimiento. Conocer su propósito específico es el primer paso para construir un sistema verdaderamente receptivo e inteligente.

Estos son los puntos finales principales con los que trabajarás:

/risk-indicators: Este es su canal principal para gestionar señales de riesgo individuales. Utilice una solicitud para enviar un nuevo indicador desde un sistema conectado, una solicitud para extraer los existentes según criterios como la fecha o la fuente, y para actualizar el estado de una señal a medida que avanza en su flujo de trabajo.

/mitigation-workflows: Este punto final controla lo que sucede después de que se marca un indicador de riesgo. Puede usarlo para asignar programáticamente un caso a un investigador de RR. HH., iniciar una revisión formal o escalar un problema según las reglas de gobernanza predefinidas de su empresa.

/compliance-events: Utilice este recurso para registrar y dar seguimiento a eventos directamente relacionados con sus requisitos regulatorios. Es crucial para crear un registro auditable, ya sea que documente la finalización de la capacitación obligatoria o registre una posible divulgación de conflicto de intereses.

/audit-logs: Este endpoint de solo lectura proporciona un registro cronológico e inalterable de toda la actividad de la API. Es esencial para las revisiones de seguridad y para comprobar el cumplimiento normativo durante auditorías internas o externas, mostrando exactamente quién accedió a qué datos y cuándo.

Esta separación de preocupaciones hace que la API sea predecible y mucho más fácil de usar. Cada punto final gestiona una parte específica del ciclo de vida de la gestión de riesgos, desde la señal inicial hasta la resolución y el informe finales.

Para ayudarle a comenzar, aquí le presentamos un resumen rápido de estos puntos finales esenciales.

Referencia rápida de puntos finales

Punto final | Descripción | Métodos admitidos |

|---|---|---|

Gestiona señales de riesgo individuales de los sistemas fuente. | , , | |

Desencadena y gestiona procesos de respuesta ante eventos de riesgo. | , | |

Registra eventos auditables relacionados con mandatos regulatorios. | , | |

Proporciona un historial de solo lectura de todas las interacciones de API. |

Contar con estos recursos distintos le permitirá crear integraciones modulares y resistentes que se adapten directamente a sus procesos del mundo real.

Comprensión de los modelos de datos subyacentes

Detrás de cada punto final hay un modelo de datos bien definido que determina la estructura de la información que se intercambia. Estos modelos, siempre formateados en JSON , garantizan la coherencia y legibilidad de los datos en todos los sistemas conectados. Al trabajar con documentos estructurados, por ejemplo, conocer el contenido de una plantilla de certificado de seguro estándar ayuda a definir los campos exactos que una API debe procesar.

Un objeto típico, por ejemplo, podría verse así:

{ "indicatorId": "ind-a4b1c8e2", "sourceSystem": "HRIS-Platform", "indicatorType": "ConflictOfInterest", "timestamp": "2023-10-26T10:00:00Z", "severity": "Medium", "employeeId": "E-12345", "details": { "description": "El empleado ocupa un puesto externo en un proveedor clave.", "relatedEntity": "Vendor-XYZ Corp" }, "status": "PendingReview"}

Este formato estructurado es fundamental. El campo proporciona una trazabilidad clara, mientras que los valores estandarizados para y permiten el enrutamiento y la priorización automatizados. Al asignar estos modelos de datos a sus flujos de trabajo internos de RR. HH. y cumplimiento normativo, puede crear automatizaciones increíblemente potentes.

Conclusión clave: El modelo de datos constituye el contrato entre su sistema y nuestra API. Respetar su estructura no es solo una sugerencia; es fundamental para una integración exitosa. Garantiza que la información sobre riesgos que fluye hacia la plataforma sea precisa, consistente y procesable.

Esta consistencia permite a nuestra plataforma extraer datos de decenas de fuentes diferentes y consolidarlos en una vista única y unificada, sin conjeturas. Este enfoque estructurado transforma los datos inconexos en una imagen coherente y operativa de su panorama de riesgos.

Integración de webhooks para notificaciones de eventos en tiempo real

La gestión proactiva de riesgos debe basarse en datos en tiempo real, no en trabajos por lotes que se ejecutan durante la noche. Si bien nuestros endpoints de API son perfectos para extraer datos cuando los necesita, los webhooks son esenciales para enviar información a sus sistemas en cuanto ocurre un evento crítico. Este enfoque reactivo, basado en eventos, es fundamental en cualquier plataforma moderna de integración de API para la gestión de riesgos .

En lugar de que su aplicación sondee constantemente un endpoint para preguntar "¿Hay alguna novedad?" (un proceso que consume muchos recursos), los webhooks cambian por completo la situación. Nuestra plataforma envía una notificación proactiva directamente a su endpoint designado en cuanto ocurre algo importante, como la detección de un nuevo indicador de riesgo. Esto significa que recibirá alertas críticas de inmediato, lo que le permitirá iniciar flujos de trabajo de respuesta en segundos, no en horas.

El proceso de suscripción de webhook

Para empezar a recibir estas notificaciones automatizadas, primero debe registrar un punto final seguro (una URL) donde su aplicación esté lista para recibir datos entrantes. Puede gestionar esto mediante una simple llamada a la API o directamente desde la interfaz de usuario de la plataforma.

Durante el proceso de registro, deberá especificar algunas cosas clave:

URL del punto final: Esta es la URL pública de su servicio que recibirá las cargas útiles del webhook. Debe ser un punto final HTTPS seguro.

Tipos de eventos: Te suscribes solo a los eventos que realmente importan a tus flujos de trabajo, como , o . Esto evita que tu sistema se sature con información irrelevante.

Una clave secreta: es una cadena única y confidencial que utilizamos para firmar solicitudes y le permite verificar que cada notificación entrante proviene genuinamente de nuestra plataforma.

Una vez suscrito, nuestra plataforma enviará una solicitud HTTP POST con una carga JSON a su URL cada vez que se active uno de los eventos seleccionados. Esta arquitectura basada en eventos es increíblemente eficiente y facilita flujos de trabajo automatizados que serían imposibles con el sondeo de API tradicional.

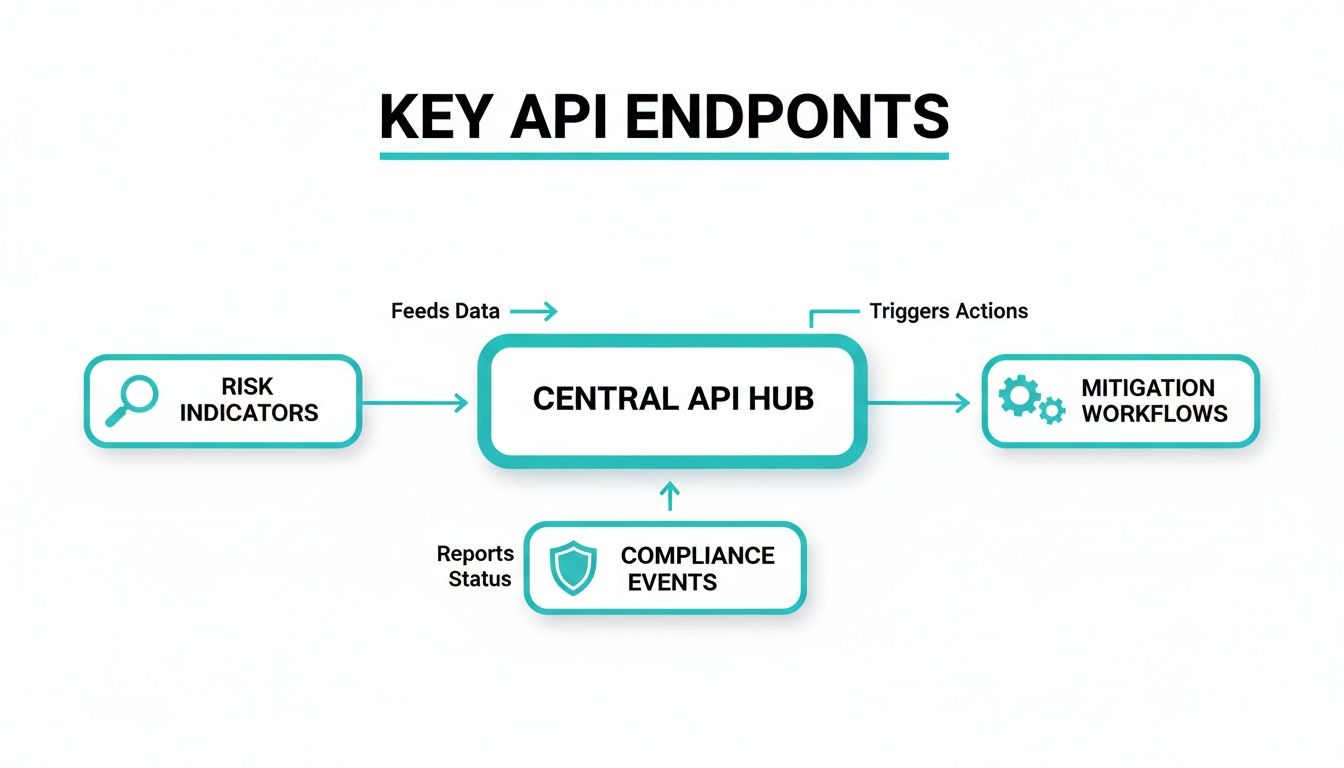

El diagrama de flujo a continuación muestra cómo nuestros puntos finales de API y webhooks clave funcionan juntos, creando un flujo continuo desde la detección de riesgos inicial hasta la mitigación automatizada y el seguimiento del cumplimiento.

Como puede ver, un indicador de riesgo inicial puede activar un flujo de trabajo de mitigación, que a su vez registra un evento de cumplimiento, todo sin ninguna intervención manual.

Protección y gestión de cargas útiles de webhooks

La seguridad es fundamental al trabajar con webhooks. Dado que su punto final es de acceso público, debe verificar que cada solicitud que reciba sea legítima. Cada carga útil de webhook enviada desde nuestra plataforma incluirá un encabezado HTTP especial, generalmente [nombre del dominio], que contiene un hash generado con la clave secreta de su suscripción.

La primera tarea de su aplicación es realizar el mismo cálculo de hash en la carga útil que acaba de recibir y comparar el resultado con la firma del encabezado. Si coinciden, sabrá que la solicitud es auténtica. Si no, deséchela inmediatamente.

Práctica recomendada: Valide siempre la firma del webhook antes de procesar cualquier dato. De lo contrario, su sistema queda expuesto a solicitudes falsificadas y se crea una grave vulnerabilidad de seguridad. También es recomendable mejorar la resiliencia implementando un mecanismo de reintento con retardo exponencial para gestionar cualquier fallo temporal de la red.

Seguridad y cumplimiento desde el diseño

Al gestionar datos confidenciales de los equipos de RR. HH., Legal e Integridad, la seguridad y el cumplimiento normativo no pueden ser una cuestión de último momento. Deben estar integrados en la base de cualquier plataforma de integración de API de gestión de riesgos . La propia arquitectura debe cumplir con los principios éticos y resistir un riguroso escrutinio regulatorio. Se trata de incorporar una seguridad robusta desde el principio, garantizando que cada interacción sea segura, rastreable y conforme por defecto.

Esta mentalidad de seguridad prioritaria comienza con la protección de los datos. Ya sea que se muevan entre sistemas o se almacenen en la base de datos de la plataforma, toda la información debe estar protegida con un cifrado robusto como AES-256 . Esto garantiza que, incluso si se produjera una vulneración, los datos permanezcan ilegibles. Igualmente crucial, la plataforma debe proporcionar registros de auditoría completos: un registro inalterable y con marca de tiempo de cada llamada a la API, solicitud de datos y cambio de configuración.

Alineación con los marcos regulatorios globales

Una plataforma verdaderamente compatible no se limita a cumplir con los requisitos, sino que alinea su arquitectura central con los principales marcos internacionales de protección y seguridad de datos. Se trata de generar confianza y garantizar que la plataforma pueda implementarse globalmente con seguridad. Los marcos clave incluyen:

RGPD (Reglamento general de protección de datos): la API debe admitir principios como la minimización de datos, garantizando que solo se procesen los datos esenciales.

CCPA/CPRA (Ley de Privacidad del Consumidor de California/Ley de Derechos de Privacidad): Debe tener mecanismos integrados que permitan a las personas acceder, eliminar y comprender cómo se utilizan sus datos.

ISO 27001: Los controles de seguridad de la plataforma, desde quién puede acceder a qué hasta cómo se manejan los incidentes, deben seguir este estándar reconocido internacionalmente para la seguridad de la información.

Esta alineación integrada proporciona una base sólida y defendible, fundamental para las organizaciones que operan bajo una estricta supervisión regulatoria. Para profundizar en este tema, nuestra guía sobre cómo lograr el cumplimiento normativo en las operaciones comerciales ofrece contexto adicional.

Prevención del abuso mediante la limitación de la velocidad

Para mantener la plataforma estable y evitar el abuso, es fundamental implementar una limitación de velocidad inteligente. Estas políticas limitan automáticamente el número de solicitudes de API que un usuario o aplicación puede realizar en un periodo determinado. Es una forma sencilla pero increíblemente eficaz de protegerse contra ataques de denegación de servicio (DoS) y evitar que una integración mal configurada sature el sistema.

Al integrar la seguridad y el cumplimiento normativo en cada capa de la API, la plataforma se convierte en un socio de confianza para operaciones sensibles. Ofrece a los equipos de RR. HH. y legal la seguridad de que sus datos se gestionan de forma ética y conforme a los estándares globales.

Se proyecta que el mercado global de API abiertas crecerá de USD 4.530 millones a USD 31.030 millones para 2033. Este crecimiento explosivo pone de relieve la urgente necesidad de un flujo de datos seguro en sistemas cada vez más complejos, lo que hace indispensables las plataformas con cumplimiento normativo integrado. Descubra más información sobre el auge de la integración de datos en tiempo real en integre.io .

Desarrollo con ejemplos de código y SDK

Poner en marcha una integración no debería significar reinventar la rueda. Para cualquier desarrollador que se conecte a una plataforma de integración de API de gestión de riesgos , el verdadero trabajo reside en la lógica de negocio, no en lidiar con solicitudes HTTP sin procesar. Precisamente por eso son tan cruciales los ejemplos de código bien diseñados y los Kits de Desarrollo de Software (SDK): facilitan la lectura de la documentación y la escritura de código funcional.

En lugar de crear manualmente cada llamada a la API, los SDK ofrecen a tu equipo bibliotecas predefinidas en lenguajes que ya utilizan, como Python o JavaScript. Estos kits de herramientas gestionan las tareas tediosas, pero cruciales, de autenticación, formato de solicitudes y gestión de errores. Esto permite a tus desarrolladores centrarse en lo que realmente importa: conectar las capacidades de la plataforma con tus procesos de negocio principales.

Aprovechamiento de activos de integración prediseñados

Usar un SDK no es solo una cuestión de comodidad; es una estrategia que ofrece ventajas reales y medibles desde el principio. Estas bibliotecas están diseñadas para ayudarle a pasar del concepto a una integración lista para producción en muy poco tiempo, aplicando las mejores prácticas.

Los beneficios se hacen evidentes casi de inmediato:

Implementación más rápida: puede omitir la escritura de todo el código repetitivo para la autenticación y la gestión de solicitudes de API.

Errores reducidos: al gestionar la comunicación de bajo nivel, un SDK reduce drásticamente errores comunes como solicitudes malformadas o manejo inadecuado de tokens.

Mantenimiento simplificado: Cuando la API se actualiza, simplemente actualiza la versión del SDK. No tienes que volver atrás y reescribir tu código de integración personalizado desde cero.

Este impulso hacia los recursos de integración preconfigurados refleja un gran cambio en el mercado, que se aleja de los procesos manuales y propensos a errores y se acerca a una gobernanza basada en API. El mercado de servicios de integración de API, valorado en 5.540 millones de dólares en 2026 , se prevé que alcance los 7.680 millones de dólares en 2032. Este crecimiento demuestra la importancia que las empresas otorgan a la velocidad y la fiabilidad. Puede profundizar en la expansión de los recursos de integración preconfigurados en ResearchAndMarkets.com para ver la tendencia completa.

Al ofrecer SDK robustos y ejemplos de código claros, una plataforma de integración de API de gestión de riesgos moderna permite a los desarrolladores crear integraciones seguras, confiables y potentes con mayor velocidad y confianza.

En definitiva, estos recursos se centran en convertir la potencia de la plataforma en una extensión integrada de sus propios sistemas. Ofrecen una plataforma práctica para automatizar todo, desde el envío de indicadores de riesgo hasta el registro de eventos de cumplimiento, lo que permite a su equipo crear integraciones más eficaces y más rápidas.

Preguntas frecuentes

La integración con nuestra API de gestión de riesgos puede generar preguntas detalladas sobre rendimiento, seguridad y personalización. A continuación, encontrará respuestas sencillas extraídas de proyectos reales y las mejores prácticas que nuestro equipo utiliza a diario.

¿Cómo debemos gestionar los límites de velocidad de la API?

Los límites de velocidad garantizan la confiabilidad de la API para todos. Si excede su límite, el servidor devuelve un error 429 "Demasiadas solicitudes" .

Para solucionar esto sin interrumpir sus flujos de trabajo:

Almacenamiento en caché inteligente: almacene datos localmente cuando no cambian con frecuencia, lo que reduce las llamadas repetidas.

Utilice puntos finales masivos: obtenga o actualice varios registros en una sola solicitud en lugar de realizar un bucle en llamadas individuales.

Aplicar retroceso exponencial: cuando llegues a un 429, haz una pausa y vuelve a intentarlo con demoras crecientes en lugar de alcanzar el punto final.

¿Cuáles son las mejores prácticas para almacenar claves API de forma segura?

Tus claves API nunca deben estar a la vista de todos. Incluirlas en archivos fuente te expone a importantes riesgos de seguridad si tu repositorio sufre alguna filtración o se ve comprometido.

En su lugar, proteja las credenciales con estos métodos:

Variables de entorno: inyecte claves en tiempo de ejecución para que nunca aparezcan en su base de código.

Servicios de administración de secretos: confíe en herramientas como AWS Secrets Manager , Azure Key Vault o HashiCorp Vault para la rotación automatizada, los controles de acceso y el registro de auditoría.

¿Podemos crear indicadores de riesgo personalizados a través de la API?

Sí, nuestra plataforma fue diseñada para ser flexible. Además de los indicadores de riesgo predeterminados, puede definir tipos completamente nuevos a través de la API para que coincidan con su taxonomía interna.

Una vez que registre un indicador personalizado, este se comporta igual que los indicadores estándar. Lo verá en informes, alertas y automatizaciones de flujo de trabajo, lo que preserva la integridad y la consistencia de los datos en sus procesos de RR. HH. y cumplimiento normativo.

En Logical Commander Software Ltd. , ofrecemos una plataforma ética basada en IA que le ayudará a prevenir riesgos internos antes de que se intensifiquen. Nuestra plataforma E-Commander unifica la inteligencia de riesgos en RR. HH., Cumplimiento y Seguridad para proteger a su organización y a su personal. ¡Infórmese primero, actúe rápido!

%20(2)_edited.png)