Définition claire des menaces internes pour les risques d'entreprise modernes

- Marketing Team

- 16 févr.

- 14 min de lecture

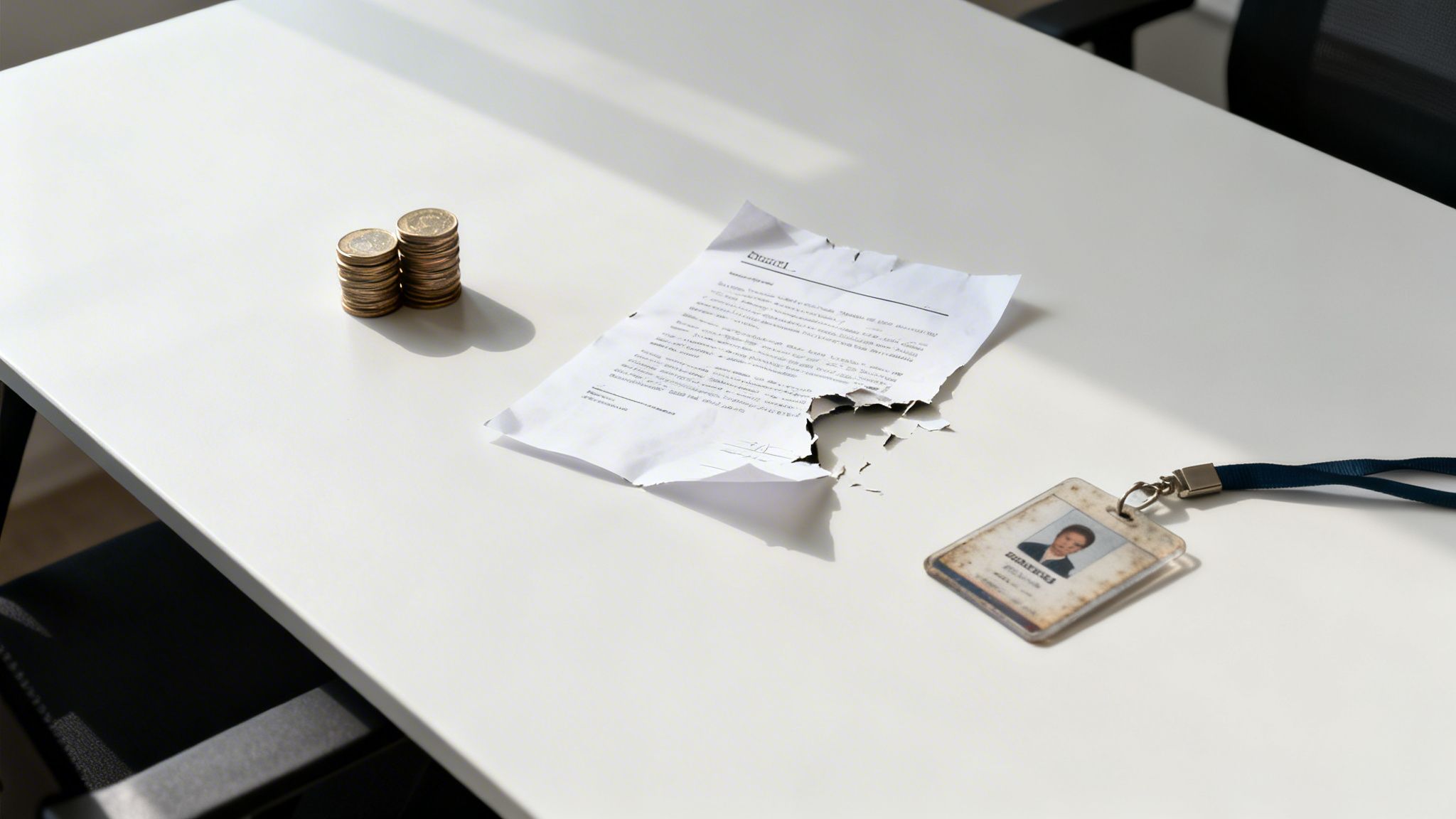

Lorsque les dirigeants d'entreprise entendent l'expression « menace interne », ils imaginent souvent un employé mécontent qui vole des secrets d'entreprise. Bien que ce scénario soit une préoccupation réelle, la définition moderne des menaces internes est bien plus large et essentielle pour protéger votre organisation contre les préjudices financiers et d'image.

Une menace interne ne se limite pas à la malveillance ; elle englobe tout risque lié au facteur humain et provenant d’une personne ayant un accès autorisé aux ressources de votre organisation. Cela inclut les employés, les prestataires, les anciens employés ou les partenaires commerciaux qui, intentionnellement ou non, causent un préjudice financier, de réputation ou opérationnel.

Définition claire des menaces internes pour les risques d'entreprise modernes

Considérer les menaces internes comme un simple problème de cybersécurité est une erreur fondamentale qui expose votre organisation. Il s'agit d'un risque d'entreprise essentiel, lié au comportement humain, qui englobe tout, de la fraude délibérée à la simple erreur coûteuse. Le risque est entièrement imputable aux personnes.

Pour les responsables de la conformité, des risques, de la sécurité et des ressources humaines, cette perspective est révolutionnaire. Elle permet de passer d'une surveillance réactive et intrusive à une stratégie proactive de gestion de l'ensemble des risques liés au facteur humain. En effet, vos plus grandes vulnérabilités ne proviennent pas toujours d'attaques externes ; elles sont déjà présentes au sein de votre organisation.

Élargir le champ d'application du risque interne

La définition a officiellement évolué. Des organismes de référence comme la CISA précisent désormais que les acteurs malveillants et les utilisateurs négligents font partie intégrante des menaces internes. Il ne s'agit pas d'un simple changement de formulation ; cela reflète les données concrètes qui révèlent l'origine réelle des préjudices subis par les entreprises.

En réalité, les données montrent que la négligence d'employés est à l'origine de 55 % des incidents de ce type , ce qui coûte aux entreprises en moyenne 8,8 millions de dollars par an . Parallèlement, les 43 % restants sont le fait d'employés malveillants motivés par la vengeance, le gain financier ou l'espionnage industriel.

Cette scission met en lumière un échec majeur des approches de sécurité traditionnelles.

Une stratégie de sécurité conçue pour appréhender un voleur de données diffère fondamentalement de celle qui aide un employé bien intentionné mais négligent à éviter les erreurs. Cette nuance explique l'échec d'une approche de surveillance standardisée et souligne la nécessité d'une prévention intelligente et centrée sur l'humain.

En définitive, une définition complète des menaces internes reconnaît que le risque ne se limite pas à l'intention. Un employé bien intentionné qui clique sur un lien d'hameçonnage peut provoquer autant de dégâts qu'un employé malveillant vendant de la propriété intellectuelle. Cette réalité exige une nouvelle norme de gestion des risques internes : une norme éthique, non intrusive et axée sur la prévention. En comprenant le facteur humain au cœur de ces risques, vous pouvez bâtir une organisation plus résiliente et plus sûre. Un excellent point de départ consiste à apprendre à mener une évaluation efficace des menaces internes .

Les trois visages du risque interne

Pour gérer efficacement les risques internes, il est essentiel d'en comprendre les différentes formes. Une approche uniforme en matière de sécurité est vouée à l'échec, car toutes les menaces internes ne se ressemblent pas. En réalité, la plupart ne sont même pas malveillantes.

Considérer chaque risque comme provenant d'un employé mécontent conduit à une surveillance intrusive et destructrice de confiance – une stratégie souvent illégale et toujours contre-productive. Le véritable risque interne se divise en trois catégories distinctes, chacune exigeant une approche préventive spécifique.

Ce schéma permet de faire le tri parmi les informations, en montrant que tous les risques liés aux facteurs humains se résument à deux possibilités : un acte délibéré ou une erreur involontaire.

Cette distinction est fondamentale. Reconnaître que la cause première est toujours une action humaine — intentionnelle ou non — est essentiel pour bâtir une défense plus intelligente et plus éthique.

L'initié malveillant

C’est le type de « mauvais acteur » qui vient immédiatement à l’esprit : l’employé, le prestataire ou le partenaire qui abuse sciemment de son accès pour causer un préjudice. Ses motivations peuvent aller du désespoir financier à l’espionnage industriel, en passant par la vengeance après avoir été écarté d’une promotion.

Un employé malveillant représente une menace délibérée. Il pourrait :

Voler la propriété intellectuelle pour la vendre à un concurrent ou lancer sa propre entreprise concurrente.

Sabotage des systèmes critiques en cours de fermeture, alimenté par une rancune tenace envers la direction.

Commettre une fraude en manipulant des documents financiers ou des comptes clients à des fins personnelles.

Ces individus œuvrent activement contre votre entreprise, ce qui représente un risque sérieux. Mais ils ne constituent qu'un aspect d'un environnement de risques beaucoup plus vaste et complexe.

L'initié négligent

Il s'agit de la source la plus fréquente – et souvent la plus coûteuse – d'incidents internes. L'employé fautif est un collaborateur loyal et bien intentionné qui, par inadvertance, met l'entreprise en danger. Il n'y a aucune intention malveillante, juste une simple erreur humaine, un moment d'inattention ou un manque de vigilance en matière de sécurité.

Ce sont les membres de votre équipe en qui vous avez confiance, ce qui rend précisément cette menace si dangereuse et difficile à gérer avec des outils traditionnels.

Les exemples d'actes négligents sont partout :

Se faire piéger par une arnaque par hameçonnage et communiquer ses identifiants de connexion à un pirate informatique.

Gestion incorrecte de données sensibles, notamment l' envoi accidentel par courriel d'une feuille de calcul confidentielle à la mauvaise personne.

Utiliser des mots de passe faibles ou laisser un ordinateur portable d'entreprise sans surveillance dans un lieu public.

Une stratégie de sécurité conçue pour appréhender un voleur de données délibéré est fondamentalement différente de celle qui aide un employé bien intentionné à éviter les erreurs. Cette distinction souligne pourquoi la surveillance intrusive et les analyses forensiques a posteriori sont insuffisantes.

L'initié compromis

La dernière catégorie est celle des employés compromis. Il s'agit d'un employé légitime devenu malgré lui victime d'une attaque. Un pirate informatique externe a dérobé ses identifiants ou pris le contrôle de son poste de travail, souvent par le biais d'une attaque de phishing ou d'un logiciel malveillant.

Pour vos systèmes de sécurité, tout semble normal. L'attaquant utilise le compte de l'employé pour se déplacer sur votre réseau, voler des données ou déployer un rançongiciel, tout en se faisant passer pour un utilisateur de confiance. L'employé risque de ne se rendre compte de l'usurpation d'identité que lorsqu'il sera trop tard.

Il est absolument essentiel de distinguer ces trois formes de risque. Une approche qui se contente de traquer les acteurs malveillants ignorera totalement les menaces, bien plus fréquentes, liées à la négligence et aux comptes compromis. Une stratégie efficace doit être suffisamment intelligente pour appréhender l'ensemble du spectre des risques humains, et ce, dans une optique éthique, non intrusive et préventive.

Le véritable coût de la négligence des risques liés au facteur humain

Lorsqu'une menace interne se concrétise, les dégâts ne se limitent jamais à une simple fuite de données ou à une amende pour non-conformité. Négliger le facteur humain au sein de votre organisation, c'est non seulement laisser une porte ouverte, mais aussi ouvrir la voie à une réaction en chaîne catastrophique susceptible de paralyser vos finances, votre réputation et vos opérations.

Le véritable coût ne se résume pas à un seul chiffre ; il s'agit d'une crise à plusieurs niveaux qui peut mettre une entreprise à genoux.

Le coût financier immédiat est colossal. Une étude du Ponemon Institute révèle que le coût annuel moyen mondial des mesures correctives suite à des incidents internes s'élève à 17,4 millions de dollars par organisation.

Pour les entreprises nord-américaines, le problème est encore plus grave. Le coût a presque doublé ces dernières années, passant de 11,1 millions de dollars à un montant alarmant de 22,2 millions de dollars . Le vol d'identifiants, l'incident le plus coûteux, représente un coût de résolution de près de 800 000 dollars par cas. Pour en savoir plus sur cette augmentation des coûts, consultez Proofpoint.com .

Au-delà du bilan

Aussi alarmants que soient ces coûts directs, les dommages cachés sont souvent bien plus destructeurs à long terme. Ce sont les blessures immatérielles qui érodent les fondements mêmes de votre entreprise et dont la guérison peut prendre des années, voire ne jamais se produire.

Ces dommages collatéraux comprennent :

Atteinte à la réputation : la confiance des clients est fragile. Un incident public impliquant un vol de données ou une faute professionnelle d’un employé peut anéantir la crédibilité de votre marque et inciter les clients à se tourner vers vos concurrents.

Perte de propriété intellectuelle : lorsque des secrets commerciaux, des feuilles de route produits ou des listes de clients sont divulgués, vous perdez votre avantage concurrentiel. Cela peut compromettre vos revenus futurs et vous faire perdre votre position sur le marché.

Chute du moral des employés : rien ne détruit plus rapidement une culture d’entreprise que la suspicion et les enquêtes interminables et intrusives. La productivité s’effondre et vos meilleurs employés envisagent de partir.

Perturbation opérationnelle : Le nettoyage des dégâts représente une perte de ressources considérable. Il détourne vos collaborateurs clés de leurs tâches principales, compromet les projets stratégiques et freine l’innovation pendant des mois.

L'échec des mesures réactives

Le message est on ne peut plus clair : réagir après coup est une stratégie vouée à l’échec. Les coûts des enquêtes médico-légales, des batailles juridiques et des amendes réglementaires sont exorbitants. Pour une analyse plus approfondie du coût réel des enquêtes réactives, consultez notre article connexe.

Une enquête menée après coup équivaut à un aveu d'échec. Cela signifie que les systèmes, les processus et la prévoyance essentiels à la protection de l'organisation n'étaient pas en place au moment crucial.

Cette réalité redéfinit la prévention proactive non comme un centre de coûts, mais comme un investissement fondamental dans la résilience de l'entreprise et une gouvernance saine. Passer d'une approche réactive à une approche préventive est le seul moyen d'anticiper les risques liés au facteur humain et de protéger véritablement votre organisation de l'intérieur.

Pourquoi les outils de sécurité traditionnels sont insuffisants

De nombreuses organisations pensent que leur système de sécurité les protège efficacement contre les risques internes. C'est une hypothèse dangereuse et coûteuse. Les outils traditionnels comme les pare-feu, les antivirus et même les systèmes de prévention des pertes de données (DLP) ont été conçus avec une mission principale : stopper les attaques externes. Ils sont fondamentalement insensibles aux subtilités des activités des utilisateurs autorisés au sein de votre réseau.

Ces systèmes perçoivent le monde comme « autorisé » ou « bloqué ». Ils bloquent un transfert de fichier non autorisé, mais se révèlent inefficaces lorsqu'un employé authentifié télécharge ce même fichier dans le cadre de ses fonctions. Incapables de distinguer les activités légitimes des comportements à risque, ils ne permettent pas de gérer les risques liés au facteur humain, pourtant au cœur de toute véritable définition des menaces internes .

Le problème des approches fondées sur la surveillance

Pour tenter de combler cet écart, certaines entreprises ont recours à une surveillance intrusive de leurs employés. Cette stratégie est non seulement inefficace, mais elle engendre également de nombreux problèmes juridiques et culturels. Ces outils opèrent souvent dans une zone grise juridique, contrevenant à des réglementations telles que la loi sur la protection des employés contre le polygraphe (EPPA) et sapant la confiance des employés.

La surveillance constante envoie un message clair à votre équipe : « Nous ne vous faisons pas confiance. » Cela sape le moral, tue la productivité et peut pousser vos meilleurs éléments à rejoindre des concurrents qui cultivent une culture du respect.

Pire encore, ces systèmes génèrent un flot incessant d'alertes. Les équipes de sécurité doivent trier des milliers de faux positifs, cherchant désespérément un signal pertinent au milieu de ce bruit assourdissant. Il en résulte une saturation d'alertes, au cours de laquelle de véritables menaces passent inaperçues. Le problème ne réside pas dans un manque de données, mais dans l'absence d'informations exploitables et prédictives capables de repérer les risques sans porter atteinte à la vie privée. Pour en savoir plus, vous pouvez explorer différents outils de détection des menaces internes et leurs limitations importantes.

Passer d'une prévention réactive à une prévention proactive

Le principal défaut des systèmes de sécurité traditionnels réside dans leur nature réactive. Ces outils sont conçus pour détecter un incident au moment où il se produit ou pour analyser les dégâts numériques une fois le sinistre survenu. Ils ne font rien pour prévenir l'apparition des risques.

Cette attitude réactive contraint les organisations à un état de défense permanent, toujours à la merci du prochain incident potentiel. Pour bien saisir la différence, comparons l'ancien modèle intrusif à une approche moderne et éthique.

Surveillance réactive vs prévention proactive

Le tableau ci-dessous met en évidence le contraste saisissant entre les méthodes traditionnelles, fondées sur la surveillance, et le modèle éthique et proactif qui caractérise la gestion moderne des risques. L'une détruit la confiance et expose à des poursuites ; l'autre instaure une culture d'intégrité.

Attribut | Surveillance traditionnelle | Prévention proactive éthique (Commandant logique) |

|---|---|---|

Se concentrer | Détection et criminalistique a posteriori. | Identifier les signes avant-coureurs comportementaux du risque avant qu'un incident ne survienne. |

Méthode | Surveillance intrusive des frappes au clavier, des courriels et des écrans des employés. | Évaluations des risques non intrusives, pilotées par l'IA et basées sur le consentement. |

Impact sur les employés | Détruit la confiance et crée une culture hostile de type « Big Brother ». | Instaure une culture d'intégrité, de sécurité psychologique et de responsabilité. |

Risque juridique | Risque élevé de violations des lois sur la protection des données environnementale (EPPA), la protection de la vie privée et le droit du travail. | Entièrement conforme à la loi EPPA, au RGPD et aux autres directives éthiques. |

Résultat | Un volume massif de faux positifs et une fatigue paralysante liée aux alertes. | Renseignements exploitables et prédictifs pour une intervention préventive ciblée. |

Comme vous pouvez le constater, les objectifs sont totalement différents. L'un vise à appréhender les individus ; l'autre à protéger l'organisation en anticipant les problèmes.

Une véritable solution ne nécessite pas d'espionner les employés. Elle exige un cadre intelligent et éthique qui respecte la vie privée tout en donnant aux dirigeants la clairvoyance nécessaire pour gérer proactivement les risques liés aux facteurs humains.

Adoption de la nouvelle norme en matière de prévention des risques éthiques

Les méthodes de sécurité traditionnelles ne permettent plus d'endiguer les menaces internes modernes car elles n'ont jamais été conçues pour prendre en compte le facteur humain. L'avenir de la gestion de ce risque ne réside pas dans une surveillance accrue, mais dans un changement stratégique : une approche proactive et éthique de la prévention, respectueuse de la dignité des employés et conforme aux réglementations essentielles telles que l'EPPA .

Cette nouvelle norme rompt avec une approche réactive et punitive. Elle privilégie l'identification des signes avant-coureurs de risques comportementaux – des changements subtils liés à l'intégrité, à l'éthique et aux comportements potentiellement répréhensibles – bien avant qu'ils ne dégénèrent en crise majeure. Il ne s'agit pas de surveiller vos employés, mais de protéger l'ensemble de l'organisation de l'intérieur grâce à une alternative non intrusive, conforme à l'EPPA.

Du maintien de l'ordre à la prévention

Imaginez donner à vos équipes RH, Conformité et Gestion des risques les moyens d'anticiper les problèmes potentiels sans jamais avoir à lire les e-mails des employés ni à suivre leurs frappes au clavier. C'est le principe fondamental de la gestion des risques humains par l'IA moderne. Elle transforme la gestion des risques, d'une fonction disciplinaire, en un pilier stratégique pour bâtir une culture plus forte et plus résiliente.

L'objectif n'est plus de surprendre les employés en train de faire des erreurs, mais de créer un environnement où ces erreurs sont beaucoup moins susceptibles de se produire. Cela exige une solution fondée sur la confiance, la transparence et un engagement envers des méthodes éthiques et non intrusives.

En utilisant une plateforme conforme à la loi EPPA , les organisations obtiennent des informations exploitables permettant une intervention précoce et constructive. Ces informations ne reposent pas sur une surveillance intrusive. Elles proviennent d' un logiciel d'évaluation des risques, basé sur l'IA et utilisant le consentement des utilisateurs, qui identifie les schémas révélateurs d'un risque accru.

Le pouvoir de l'intervention proactive

Ce modèle prospectif permet aux dirigeants d'aborder les vulnérabilités potentielles de manière constructive. Au lieu d'attendre une fuite de données ou un incident de fraude pour déclencher une enquête coûteuse et perturbatrice, vos équipes peuvent prendre des mesures préventives, telles que :

Formation ciblée : Renforcer les politiques ou dispenser une formation supplémentaire de sensibilisation à la sécurité aux équipes ou aux individus présentant des lacunes en matière de compréhension.

Amélioration des processus : Identifier et renforcer les contrôles internes défaillants ou les flux de travail confus susceptibles de créer par inadvertance des opportunités d’erreur ou de malversation.

Suivis de soutien : Permettent aux gestionnaires d'interagir de manière proactive avec les membres de leur équipe, en leur offrant du soutien et en réaffirmant les attentes avant que des problèmes mineurs ne deviennent des handicaps majeurs.

Cette stratégie éthique, axée sur la prévention, constitue la nouvelle norme en matière de gestion des risques liés au facteur humain. Elle protège non seulement vos actifs et votre réputation, mais favorise également une culture de responsabilité et de sécurité psychologique, faisant de vos employés votre meilleur atout.

Prenez le contrôle de vos risques internes.

Connaître la définition des menaces internes est une chose, mais la véritable protection passe par l'action. Attendre qu'un problème survienne pour enquêter est une stratégie vouée à l'échec. Ces enquêtes réactives sont trop lentes et coûteuses pour protéger efficacement votre organisation.

La seule voie durable à suivre est un changement stratégique vers un modèle de prévention moderne, éthique et proactif qui s'attaque à la source du problème : le risque lié au facteur humain.

En utilisant une plateforme conforme à la loi EPPA et basée sur l'IA comme E-Commander, vous pouvez identifier les signes avant-coureurs de risques comportementaux sans recourir à une surveillance intrusive. Cette nouvelle norme prévoit également des mesures strictes pour protéger les secrets commerciaux et préserver votre avantage concurrentiel. L'approche globale repose sur la promotion d'une culture d'intégrité et de responsabilité, et non sur la suspicion.

N’attendez pas qu’un incident révèle vos faiblesses. Adoptez la nouvelle norme en matière de gestion des risques internes et bâtissez une organisation plus résiliente de l’intérieur.

Au lieu de simplement réagir aux dégâts déjà causés, vous pouvez reprendre le contrôle. Cela permet des interventions constructives qui renforcent vos défenses sur le long terme. Pour comprendre précisément comment cela fonctionne, vous pourriez être intéressé par notre analyse approfondie d'un cadre complet de gestion des menaces internes .

Il est temps de passer d'une posture défensive à une posture préventive.

Réponses à vos questions sur les menaces internes

Lorsqu'il s'agit de passer de la théorie à la pratique, les responsables de la conformité, des risques et des RH ont toujours des questions pertinentes et concrètes. Abordons quelques-unes des plus fréquentes que nous entendons lors de l'élaboration d'une stratégie de prévention concrète.

Quelle est la différence entre le risque interne et la menace interne ?

Bien que souvent utilisés de manière interchangeable, ces termes sont essentiels pour votre stratégie.

Le risque interne désigne le risque de préjudice causé par une personne ayant un accès autorisé. Il s'agit d'une vulnérabilité latente inhérente à toute organisation du fait de la présence de son personnel.

Une menace interne survient lorsque le risque potentiel se concrétise. Le risque réside dans la mauvaise manipulation de données sensibles par un employé ; la menace, lorsqu'il commet effectivement cette erreur. Une stratégie proactive vise précisément à gérer ce risque afin de prévenir la menace avant qu'elle ne se réalise.

Toutes les menaces internes sont-elles malveillantes ?

Absolument pas, et c'est là la distinction la plus importante pour les décideurs. La majorité des incidents impliquant des personnes internes ne sont pas causés par un individu mal intentionné cherchant à saboter l'entreprise.

Des données récentes montrent que 62 % des incidents sont liés à une simple négligence ou à des comptes utilisateurs compromis. Seuls 16 % proviennent d'actes malveillants commis par des employés malveillants.

C’est pourquoi toute stratégie axée uniquement sur la traque des personnes malveillantes est vouée à l’échec. Le facteur humain représente désormais une vulnérabilité majeure, contribuant à environ 60 % des violations de données dans le monde . Votre plan de prévention doit couvrir l’ensemble des risques liés au facteur humain, des erreurs involontaires aux vols délibérés. Vous trouverez des chiffres précis à ce sujet dans ces statistiques complètes sur les menaces internes .

Les outils de sécurité traditionnels peuvent-ils stopper les menaces internes ?

Dans la plupart des cas, non. Les outils comme les pare-feu et les logiciels antivirus ont été conçus pour empêcher les attaquants externes de s'introduire dans le système. Ils sont fondamentalement insensibles aux actions des utilisateurs autorisés déjà connectés.

Même les outils plus spécialisés, comme la prévention des pertes de données (DLP) ou les systèmes de surveillance des employés, créent souvent plus de problèmes qu'ils n'en résolvent. Ils sont tristement célèbres pour générer une avalanche de faux positifs, ce qui épuise votre équipe de sécurité. Pire encore, ils détruisent la confiance des employés et peuvent engendrer d'importantes responsabilités juridiques en vertu de réglementations telles que l'EPPA. Par essence, ces outils sont réactifs : ils détectent un problème au moment où il se produit, et non avant.

Qu’est-ce qu’une approche éthique et conforme à l’EPPA ?

Une plateforme éthique et conforme à la loi EPPA change complètement la donne. Elle déplace l'attention de la surveillance intrusive vers une évaluation proactive des risques, fondée sur le consentement. Elle exclut toute méthode s'apparentant à la détection de mensonges, à l'évaluation psychologique ou à la surveillance secrète.

Cette approche moderne utilise plutôt des évaluations basées sur l'IA pour identifier les précurseurs comportementaux du risque — liés à l'intégrité, à l'éthique et aux inconduites potentielles — sans jamais porter atteinte à la vie privée des employés.

Cela permet aux équipes RH, Conformité et Gestion des risques de disposer des informations exploitables nécessaires pour intervenir rapidement et de manière constructive. Il s'agit de protéger l'organisation tout en respectant ses employés.

Prêt à dépasser les enquêtes réactives et à adopter une nouvelle norme en matière de prévention éthique des risques ? Logical Commander propose une plateforme basée sur l’IA et conforme à la loi EPPA qui vous aide à gérer proactivement les risques liés aux facteurs humains sans surveillance intrusive.

Découvrez comment notre solution fournit des renseignements exploitables pour protéger votre organisation de l'intérieur.

%20(2)_edited.png)