Logiciel de gestion des risques tiers : rationalisez la conformité et la sécurité des fournisseurs

- Marketing Team

- 6 janv.

- 19 min de lecture

Le logiciel de gestion des risques liés aux tiers est votre centre de pilotage pour superviser l'intégralité du cycle de vie de vos relations avec vos fournisseurs et partenaires. Il est conçu pour vous libérer du chaos des tableurs manuels et des courriels épars, en les remplaçant par un système unique et unifié permettant d'identifier, d'évaluer et de neutraliser les risques avant qu'ils ne menacent vos opérations, votre réputation ou votre conformité.

Votre entreprise est plus connectée et plus vulnérable que jamais.

Plus aucune entreprise n'est isolée. Votre organisation se trouve au cœur d'un vaste réseau de fournisseurs, de prestataires et de partenaires. Cet écosystème est le moteur de votre croissance et de votre efficacité, mais il crée également une surface d'attaque immense, souvent invisible. Chaque nouvelle connexion, aussi précieuse soit-elle, représente un point de défaillance potentiel.

Considérez votre chaîne d'approvisionnement numérique comme une chaîne physique. Un seul maillon faible – un fournisseur dont la cybersécurité est défaillante ou un sous-traitant ayant accès à des données sensibles – peut paralyser l'ensemble de vos opérations. Les dégâts ne sont pas seulement financiers ; une violation de données initiée par un tiers peut anéantir la confiance des clients et ruiner une réputation que vous avez mis des années à bâtir.

Les limites du suivi manuel

Pendant longtemps, les entreprises ont tenté de gérer ces relations à l'aide de tableurs et d'interminables échanges d'e-mails. Cette approche est aujourd'hui obsolète. À mesure que votre réseau de partenaires s'étend, le suivi manuel devient impossible, source d'erreurs humaines, d'informations périmées et d'une absence totale de visibilité en temps réel. C'est comme essayer de se repérer sur un vaste réseau autoroutier avec une carte dessinée à la main.

Cette méthode traditionnelle présente des angles morts dangereux. Sans système centralisé, il est impossible d'obtenir des réponses claires aux questions cruciales concernant votre réseau de fournisseurs.

Lesquels de nos fournisseurs ont accès aux données clients les plus sensibles ?

Nos partenaires respectent-ils réellement les réglementations telles que le RGPD ou le CCPA ?

Quel est le niveau de sécurité en temps réel de nos principaux fournisseurs de logiciels ?

Le principal défi pour toute entreprise moderne est de trouver un équilibre entre collaboration et sécurité. Faire appel à des tiers est essentiel à l'innovation et à la croissance, mais cela doit se faire en ayant une vision claire des risques encourus.

Passer d'une approche réactive à une approche proactive

C’est là que les logiciels de gestion des risques liés aux tiers changent complètement la donne. Ils offrent la visibilité et le contrôle nécessaires pour gérer proactivement l’ensemble de votre écosystème de fournisseurs. Au lieu de réagir à une faille de sécurité une fois le mal fait, ces plateformes vous permettent de détecter et de corriger les vulnérabilités avant même qu’elles ne soient exploitées.

En automatisant les vérifications préalables, en surveillant en continu l'évolution du profil de risque des fournisseurs et en centralisant toute votre documentation, le logiciel TPRM transforme un processus manuel et chaotique en une stratégie structurée et fondée sur les données. Cette transition est absolument essentielle pour se prémunir contre les menaces complexes, protéger votre marque et éviter les coûteux manquements à la conformité dans un monde plus interconnecté que jamais.

Qu’est-ce qu’un logiciel de gestion des risques tiers ?

Éliminons le jargon. Qu'est-ce qu'un logiciel de gestion des risques liés aux tiers , au juste ?

Imaginez gérer vos relations fournisseurs avec des tableurs, des e-mails épars et des documents Word disparates. C'est comme diriger un orchestre symphonique où chaque musicien joue sa propre partition à son propre rythme. Le résultat ? Un chaos total : décousu, désynchronisé et dangereusement imprévisible. Voilà à quoi ressemble la gestion manuelle des risques liés aux tiers.

Le logiciel TPRM est le chef d'orchestre qui met de l'ordre dans ce chaos. Il s'agit d'une plateforme centralisée conçue pour gérer l'intégralité du cycle de vie de chaque relation avec un tiers, depuis la vérification initiale des antécédents jusqu'à la désactivation sécurisée du contrat à son terme.

Au lieu de passer au crible de vieux échanges de courriels ou de rechercher la dernière version d'une évaluation des risques, ce logiciel vous offre une source unique et fiable d'informations sur tout ce qui concerne vos fournisseurs.

De la lutte contre les incendies réactive à la stratégie proactive

L'objectif principal d'un logiciel de gestion des risques de tiers (TPRM) est de transformer radicalement la façon dont votre organisation appréhende les risques. Il vous fait passer d'une approche réactive et manuelle – où vous ne faites que gérer les problèmes une fois les dégâts causés – à une stratégie proactive et fondée sur les données. C'est la différence entre colmater une fuite après l'inondation et inspecter régulièrement les canalisations pour prévenir tout risque de rupture.

Grâce à une plateforme dédiée, vous pouvez identifier, comprendre et gérer les risques potentiels sur l'ensemble de votre réseau avant qu'ils ne dégénèrent en crises majeures. Un rapport récent a mis en lumière ce point crucial, révélant que les violations de données impliquant un tiers ont doublé et représentent désormais 30 % de l'ensemble des violations de données . Ce chiffre à lui seul illustre l'urgence d'une approche systématique.

Par essence, un logiciel de gestion des partenariats externes (TPRM) n'est pas une simple liste de contrôle ponctuelle ; c'est un processus continu. Il fournit le cadre d'une évaluation permanente, garantissant ainsi que vos partenariats externes demeurent des atouts stratégiques et non des fardeaux.

Fonctions essentielles et contrôle centralisé

Une solution TPRM moderne regroupe de multiples fonctions fragmentées en une seule interface. Cette consolidation est essentielle pour bâtir une exploitation résiliente et conforme.

Inventaire unifié des fournisseurs : Il crée une base de données complète et filtrable de tous vos fournisseurs tiers, des fournisseurs de logiciels critiques aux agences de marketing.

Diligence raisonnable automatisée : La plateforme simplifie la sélection initiale grâce à des questionnaires et des flux de travail automatisés, rendant ainsi l’évaluation des risques liés aux tiers rigoureuse, reproductible et cohérente.

Surveillance continue : ce système surveille l'évolution de la sécurité, de la santé financière ou de la conformité d'un fournisseur et vous alerte dès l'apparition de nouveaux risques.

Documentation centralisée : Tous les contrats, audits de sécurité et enregistrements de communication sont conservés dans un seul emplacement sécurisé et facilement auditable.

Le tableau ci-dessous détaille ces fonctionnalités essentielles qui définissent toute plateforme logicielle complète de gestion des risques liés aux tiers.

Fonctions principales des logiciels TPRM modernes

Fonction principale | Objectif principal |

|---|---|

Intégration et vérification préalable | Vérifier systématiquement les nouveaux fournisseurs avant de leur accorder l'accès aux systèmes ou aux données sensibles. |

Surveillance continue | Pour assurer une visibilité en temps réel sur le profil de risque d'un fournisseur, longtemps après la fin de l'intégration initiale. |

Évaluation et priorisation des risques | Pour quantifier et hiérarchiser les risques liés aux fournisseurs, permettant ainsi aux équipes de concentrer leurs ressources sur les menaces les plus critiques. |

Flux de travail et atténuation | Attribuer, suivre et documenter toutes les activités de remédiation des risques, en assurant la responsabilisation et la clôture. |

Pistes d'audit et de preuves | Afin de constituer un registre incontestable de chaque décision et action entreprise, simplifiant ainsi les audits de conformité. |

En intégrant ces fonctions, le logiciel TPRM vous fournit la structure nécessaire pour bâtir des relations fournisseurs sécurisées, évolutives et fiables. Il transforme un défi de taille en un élément stratégique et gérable de votre activité.

Les cinq piliers d'une plateforme TPRM efficace

Tout logiciel de gestion des risques liés aux tiers digne de ce nom repose sur cinq capacités fondamentales. Il ne s'agit pas de simples fonctionnalités à cocher sur une liste ; ce sont des piliers interdépendants qui constituent le fondement d'une stratégie de gestion des risques robuste, proactive et juridiquement irréprochable. Comprendre leur interaction est essentiel pour enfin abandonner le processus chaotique et manuel de supervision des fournisseurs et adopter un système intelligent et automatisé.

Analysons chacun de ces piliers à l'aide d'exemples concrets afin de vous montrer non seulement leur fonctionnement, mais aussi les résultats commerciaux tangibles qu'ils génèrent.

Pilier 1 : Intégration automatisée et vérification préalable

Le premier pilier est l'intégration automatisée et la vérification préalable . Il s'agit de votre première ligne de défense. Ce système remplace les interminables échanges d'e-mails et les questionnaires manuels obsolètes par un flux de travail intelligent et reproductible. Dès qu'un nouveau fournisseur intègre votre écosystème, le logiciel déclenche un processus standardisé en fonction du niveau de risque potentiel de ce fournisseur.

Par exemple, un fournisseur à haut risque traitant des données clients sensibles pourrait faire l'objet d'une évaluation de sécurité approfondie. Parallèlement, un fournisseur de fournitures de bureau à faible risque recevra un questionnaire beaucoup plus simple et rapide. Cette approche permet à votre équipe de concentrer ses efforts là où c'est le plus important, ce qui représente un gain de temps considérable et élimine les erreurs humaines inhérentes aux processus manuels. Il en résulte une vérification plus rapide et plus cohérente, établissant ainsi un niveau de sécurité de base solide dès le premier jour.

Surveillance continue du pilier 2

Une fois le fournisseur intégré, le véritable travail commence. Le deuxième pilier, la surveillance continue , vous assure de ne jamais être pris au dépourvu. Imaginez un système de sécurité fonctionnant 24 h/24 et 7 j/7 pour l'ensemble de votre réseau de fournisseurs. Au lieu de se fier à des évaluations annuelles – qui ne représentent qu'un instantané – le logiciel analyse en permanence le profil de risque de chaque fournisseur.

Cette surveillance peut déclencher des alertes pour des éléments tels que :

Violations de la cybersécurité : nous vous informons si un fournisseur est impliqué dans des fuites de données ou présente des vulnérabilités nouvellement découvertes.

Instabilité financière : Signaler les problèmes potentiels si un fournisseur essentiel commence à montrer des signes de difficultés financières.

Infractions à la conformité : Nous vous alertons si un fournisseur fait l'objet de sanctions réglementaires ou est mentionné dans des articles de presse négatifs.

Cette visibilité en temps réel vous permet de réagir immédiatement aux menaces émergentes, au lieu de découvrir un problème des mois plus tard lors d'un contrôle de routine. Elle transforme la gestion des risques d'un événement statique en un dialogue dynamique et continu.

Un fournisseur sécurisé hier peut ne plus l'être aujourd'hui. La surveillance continue comble l'écart entre les évaluations ponctuelles et la réalité d'un paysage de menaces en constante évolution, vous donnant ainsi les moyens d'identifier et de gérer les risques dès leur apparition.

La dépendance croissante à l'égard de ces fonctionnalités avancées alimente un essor considérable du marché. Le marché mondial des logiciels de gestion des risques liés aux tiers a connu une croissance fulgurante, passant de 7,42 milliards de dollars en 2023 à 20,59 milliards de dollars d'ici 2030. Cette croissance explosive révèle une tendance claire : les entreprises abandonnent les tableurs manuels au profit d'outils basés sur l'IA, offrant la surveillance en temps réel et les évaluations automatisées qui caractérisent la gestion moderne des risques liés aux tiers. Pour en savoir plus sur cette tendance de marché, consultez Grandview Research .

Pilier 3 Évaluation dynamique des risques

Le troisième pilier est l'évaluation dynamique des risques . Lorsque vous travaillez avec des centaines, voire des milliers de fournisseurs, il est impossible de leur appliquer le même niveau d'analyse. C'est là que l'évaluation des risques basée sur l'IA change la donne. Le logiciel exploite les données des questionnaires d'intégration, des flux de surveillance continue et d'autres sources pour générer un score de risque clair et quantifiable pour chaque tiers.

Ce score n'est pas fixe. Il s'ajuste en temps réel en fonction des nouvelles informations. Par exemple, si un fournisseur subit une fuite de données, son score de risque augmente automatiquement, le faisant immédiatement passer en priorité. Vous pouvez ainsi concentrer le temps et les ressources limités de votre équipe sur les menaces les plus importantes, ce qui rend votre programme de gestion des risques beaucoup plus efficace.

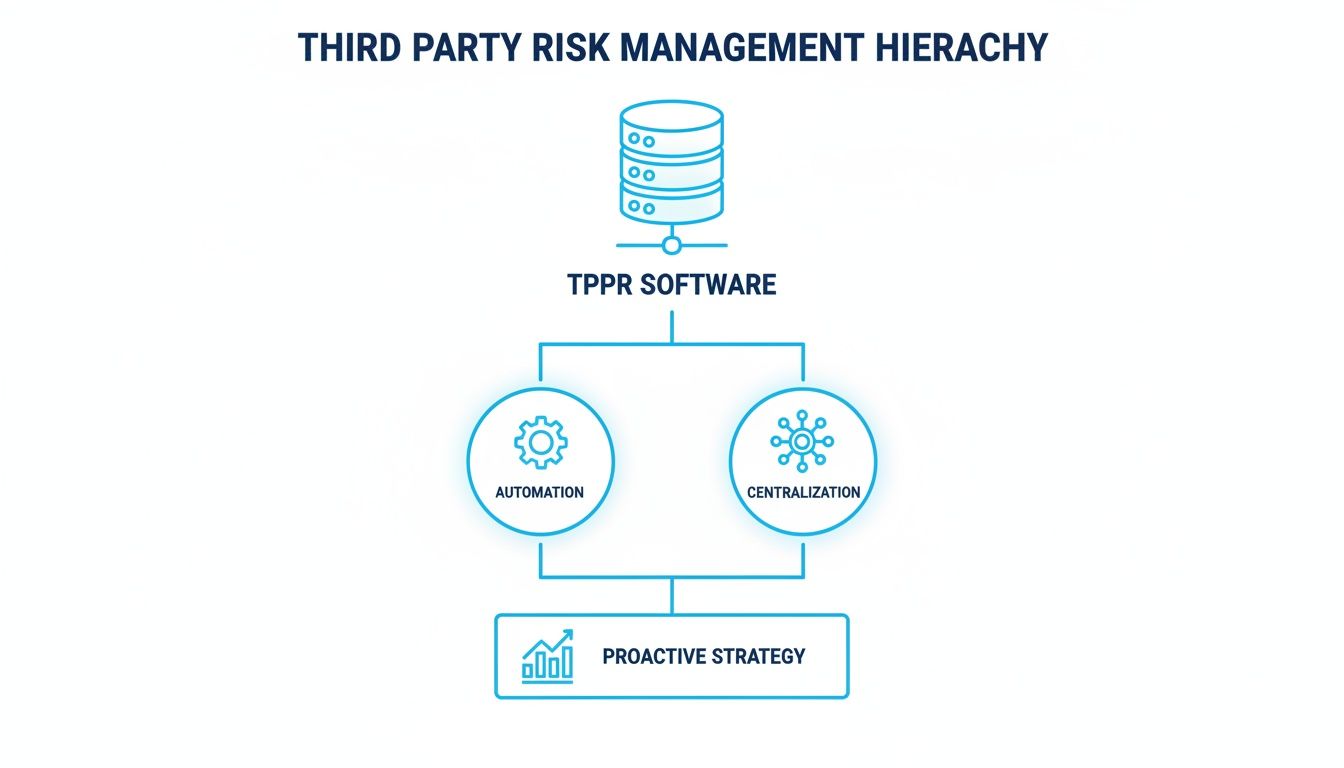

L'infographie ci-dessous montre comment les logiciels TPRM modernes regroupent ces fonctions, transformant l'automatisation et les données en une stratégie véritablement proactive.

Cette hiérarchie montre qu'une plateforme logicielle puissante constitue le fondement, permettant l'automatisation et la centralisation nécessaires à l'élaboration d'une stratégie de gestion des risques véritablement proactive.

Pilier 4 Flux de travail centralisé et atténuation

Repérer un risque ne représente que la moitié du travail. Le quatrième pilier, la centralisation des flux de travail et des mesures d'atténuation , garantit la résolution effective de ces risques. Lorsqu'un problème à haut risque est signalé, la plateforme crée automatiquement une tâche de correction et l'attribue au responsable interne et au contact fournisseur appropriés.

Chaque étape du processus est enregistrée directement dans le système, garantissant une traçabilité parfaite. Plus besoin de se demander si une vulnérabilité critique a été prise en charge. Le logiciel propose des tableaux de bord présentant tous les risques ouverts, leurs responsables et leur statut actuel, assurant ainsi qu'aucun risque ne soit négligé. Ce flux de travail structuré transforme l'identification des risques en un processus d'atténuation documenté, reproductible et auditable.

Pistes d'audit complètes du pilier 5

Enfin, le cinquième pilier est la piste d'audit complète . Dans le contexte réglementaire actuel, il ne suffit plus de gérer les risques ; il faut aussi prouver qu'on les a gérés. Une plateforme TPRM robuste crée un enregistrement horodaté et irréfutable de chaque action entreprise.

Cela inclut chaque questionnaire envoyé, chaque réponse reçue, chaque risque identifié et chaque mesure d'atténuation mise en œuvre. En cas de contrôle par un auditeur ou un organisme de réglementation, vous pouvez instantanément fournir des rapports attestant de votre diligence raisonnable et de votre approche systématique de la gestion des risques. Ce registre immuable constitue votre protection ultime, vous fournissant les preuves tangibles nécessaires pour satisfaire aux exigences de conformité et justifier vos décisions.

Maîtriser la conformité dans un monde réglementaire complexe

Soyons honnêtes : se frayer un chemin dans le labyrinthe réglementaire actuel est une tâche colossale. Il faut jongler avec une liste sans cesse croissante de règles comme le RGPD et le CCPA, sans parler des cadres réglementaires sectoriels émanant d’organismes tels que la SEC et le NIST. Prouver la conformité de son organisation est déjà complexe, mais prouver celle de chacun de ses fournisseurs ? Cela peut paraître tout simplement impossible.

Le recours au suivi manuel et aux tableurs n'est plus une stratégie viable. En réalité, c'est un chemin direct vers des amendes exorbitantes, une réputation ternie et la perte définitive de la confiance des clients.

C’est précisément là qu’intervient un logiciel de gestion des risques liés aux tiers , véritable moteur de conformité dédié. Au lieu de considérer la conformité comme un projet distinct et fastidieux, ces plateformes l’intègrent directement à votre gestion des fournisseurs. La conformité passe ainsi d’une tâche réactive et purement formelle à un processus proactif, automatisé et continu.

Votre partenaire en matière de conformité et d'audit automatisés

Un logiciel adapté ne se contente pas de vous aider à gérer les risques ; il vous permet de prouver votre diligence raisonnable aux auditeurs et aux organismes de réglementation grâce à des preuves irréfutables. Il crée systématiquement un registre horodaté et incontestable de chaque action, décision et contrôle lié à la conformité.

Cette automatisation est essentielle pour garantir la conformité aux normes complexes. La gestion des risques liés aux tiers est particulièrement cruciale lorsqu'il s'agit d'actifs physiques et des informations sensibles qu'ils renferment. Par exemple, la connaissance des meilleures pratiques en matière de destruction sécurisée et conforme des données d'entreprise, y compris la sélection des fournisseurs , démontre que la gestion des risques s'étend sur l'ensemble du cycle de vie du fournisseur. Le logiciel TPRM enregistre ces processus, vous offrant ainsi une piste d'audit complète, de l'intégration à la fin de la collaboration.

Cette capacité est particulièrement cruciale en Amérique du Nord, qui a dominé le marché des logiciels TPRM avec plus de 38 % des revenus mondiaux en 2023. Face à la nécessité de se conformer à une réglementation complexe et à des menaces croissantes, le marché américain devrait connaître une croissance annuelle composée de 13,6 % entre 2024 et 2030. Avec 61 % des organisations ayant signalé une violation de données par un tiers au cours des deux dernières années, des plateformes robustes ne sont pas un luxe, mais une nécessité pour leur survie.

Le logiciel TPRM agit comme une mémoire de conformité pour votre organisation, documentant automatiquement chaque décision et contrôle. Ainsi, lorsqu'un auditeur vous demande : « Comment savez-vous que ce fournisseur est conforme ? », vous disposez d'une réponse claire et étayée par des données.

Association automatique des contrôles aux réglementations

L'une des fonctionnalités les plus puissantes d'une plateforme TPRM moderne est sa capacité à faire correspondre directement les contrôles d'un fournisseur aux exigences réglementaires spécifiques. Imaginez que vous évaluiez un nouveau fournisseur de cloud. Le logiciel peut analyser ses réponses à l'évaluation de sécurité et les vérifier instantanément au regard des clauses pertinentes du RGPD ou des contrôles spécifiques définis dans le cadre de cybersécurité du NIST.

Cette cartographie automatisée vous offre une visibilité immédiate sur les lacunes en matière de conformité. Au lieu de comparer manuellement des centaines de contrôles à des textes juridiques complexes, la plateforme signale les problèmes potentiels. Elle peut même déclencher des processus automatisés pour corriger ces lacunes. Ainsi, vos partenaires sont soumis aux mêmes normes rigoureuses de confidentialité et de sécurité des données que vous. Pour une analyse plus approfondie, consultez notre guide détaillé sur la gestion des risques liés à la conformité réglementaire .

En automatisant la documentation, en cartographiant les contrôles et en créant des pistes d'audit infaillibles, le logiciel TPRM transforme la conformité, d'un casse-tête opérationnel majeur, en un avantage stratégique rationalisé qui renforce la confiance des organismes de réglementation et des clients.

Comment choisir le logiciel TPRM adapté à votre entreprise

Choisir une plateforme logicielle de gestion des risques tierce est bien plus qu'un simple achat. C'est une décision stratégique qui déterminera la sécurité, la conformité et la résilience opérationnelle de votre entreprise pour les années à venir. La bonne solution devient un véritable partenaire pour votre protection, tandis qu'une mauvaise ne fait qu'engendrer plus de problèmes qu'elle n'en résout. Faire le bon choix repose sur un processus d'évaluation clair et structuré.

La première chose à faire est de faire abstraction des fonctionnalités attrayantes et de se concentrer sur l'essentiel. Une solution TPRM doit pouvoir évoluer avec votre entreprise. Pensez à son évolutivité : peut-elle gérer votre liste de fournisseurs actuelle et soutenir votre croissance prévue pour les cinq prochaines années ? Une plateforme qui fonctionne correctement avec 100 fournisseurs pourrait s'avérer totalement inadaptée avec 1 000 .

L'intégration du logiciel à votre infrastructure technologique existante est tout aussi cruciale. Une intégration fluide n'est pas un simple atout ; elle est indispensable. La plateforme doit impérativement se connecter à vos systèmes actuels, tels que votre progiciel de gestion intégré (PGI), votre système d'information des ressources humaines (SIRH) et vos outils de gestion des contrats. C'est le seul moyen d'éliminer les silos de données et de garantir à votre programme de gestion des relations avec les tiers une vision complète et unifiée de chaque relation.

Élaborer votre argumentaire commercial et constituer votre équipe

Avant même de regarder une seule démo, il est essentiel d'obtenir l'adhésion de tous les services en interne. Un argumentaire commercial solide est indispensable pour obtenir le budget et le soutien nécessaires de la direction. Il faut présenter cet investissement non pas comme une dépense supplémentaire, mais comme une mesure cruciale pour préserver le chiffre d'affaires, maintenir la confiance des clients et éviter des sanctions réglementaires catastrophiques.

Une analyse de rentabilité solide déplace le débat de « Pouvons-nous nous permettre ce logiciel ? » à « Pouvons-nous nous permettre de ne pas l'avoir ? ». Elle oppose le coût immense et imprévisible d'une violation de données par un tiers au coût fixe et maîtrisable d'une plateforme TPRM proactive.

Une fois votre dossier établi, il est temps de constituer votre équipe de sélection. Il s'agit d'une mission transversale qui nécessite la contribution de plusieurs services afin de couvrir tous les aspects. Votre équipe principale devrait comprendre des personnes issues des services suivants :

Informatique et sécurité : Analyser en profondeur les aspects techniques du logiciel, ses capacités d'intégration et ses protocoles de sécurité.

Juridique et conformité : Afin de garantir que la plateforme réponde à toutes les exigences réglementaires et fournisse des pistes d'audit irréprochables.

Finances et approvisionnement : Pour analyser le coût total de possession, examinez attentivement les termes du contrat et vérifiez la viabilité à long terme du fournisseur.

Critères d'évaluation principaux pour votre liste restreinte

Une fois votre équipe et votre analyse de rentabilité finalisées, vous pouvez commencer à envisager des solutions concrètes. L'essentiel est de privilégier des fonctionnalités pratiques et axées sur les résultats, en adéquation avec la tolérance au risque et les processus propres à votre organisation.

Une interface utilisateur intuitive est primordiale. Soyons francs : si le logiciel est complexe et difficile à utiliser, votre équipe ne s’en servira pas. Votre investissement sera perdu. La plateforme doit être conçue pour attirer les utilisateurs, et non pour les rebuter. Privilégiez des tableaux de bord clairs, des flux de travail personnalisables et des rapports simples qui donnent aux utilisateurs les moyens d’agir au lieu de les noyer sous les données.

Enfin, pour éviter les pièges courants de la mise en œuvre, posez les questions essentielles dès le départ. Le fournisseur propose-t-il une véritable formation et un accompagnement continu ? Comment ses modèles d’évaluation des risques sont-ils définis et est-il possible de les ajuster ? Un véritable partenaire logiciel prendra le temps de configurer la plateforme avec vous afin de répondre à vos besoins spécifiques et de garantir sa parfaite conformité avec vos politiques internes. Grâce à cette approche structurée et collaborative, vous pourrez choisir en toute confiance une solution qui protège efficacement votre entreprise.

L'avenir de la gestion des risques grâce à une IA éthique

Depuis des années, les logiciels de gestion des risques liés aux tiers excellent dans un domaine : l’analyse externe. Ces plateformes sont passées maîtres dans l’art d’examiner l’empreinte numérique d’un fournisseur, des scores de cybersécurité aux rapports financiers. Mais qu’en est-il des risques qui se développent au sein même de votre organisation, du fait de ces relations ? C’est là que se dessine le véritable avenir de la gestion des risques, un avenir porté par l’intelligence artificielle éthique.

Cette nouvelle génération de technologies s'attaque enfin à la dimension humaine du risque : les vulnérabilités internes et subtiles que les systèmes traditionnels ignorent totalement. Il s'agit d'un changement crucial, passant de la simple protection du périmètre au renforcement du cœur même du système.

Au-delà du contrôle externe, l'intégrité interne

L'avenir ne réside pas dans le choix entre risques externes et internes, mais dans leur unification. Imaginez une plateforme qui non seulement vous indique si un fournisseur est sécurisé, mais vous aide également à comprendre si la relation étroite d'un employé avec ce fournisseur crée un conflit d'intérêts majeur. Il ne s'agit pas de surveillance des employés, mais de prévention intelligente.

Des plateformes comme E-Commander de Logical Commander font œuvre de pionnières dans cette approche intégrée. Elles fonctionnent en analysant des indicateurs structurés et objectifs afin de signaler les risques potentiels d'atteinte à l'intégrité ou les conflits d'intérêts, le tout sans recourir à une surveillance intrusive. L'objectif est de fournir des alertes précoces et préventives, et non de porter un jugement sur les individus.

Ce modèle repose sur un cadre de conception éthique non négociable. Ces systèmes sont conçus avec soin pour fonctionner dans le strict respect des normes juridiques et éthiques, transformant la gestion des risques en un outil de protection de l'organisation et de ses collaborateurs. Pour mieux appréhender ce cadre responsable, il est essentiel d'examiner les principes de gouvernance de l'IA établis.

L'essor des plateformes préventives basées sur l'IA

Le marché de la gestion des risques tiers (TPRM) est en pleine mutation. Dans ce secteur en pleine évolution, les plateformes logicielles devraient capter plus de 67,60 % de parts de marché d'ici 2035 , une progression largement due à l'intégration de l'IA pour une surveillance des risques plus sophistiquée. Pour les entreprises visionnaires, cela signifie adopter des plateformes capables de détecter de manière éthique les signaux de risque critiques – tels que les atteintes à l'intégrité – sans surveillance, en parfaite conformité avec des normes comme l'ISO 27001.

L'IA éthique ne consiste pas à prédire les comportements répréhensibles. Il s'agit d'identifier les faiblesses structurelles et procédurales qui créent des vulnérabilités, afin de les corriger avant qu'elles ne dégénèrent en fautes professionnelles ou en manquements à la conformité.

Cette technologie apporte enfin la vision d'ensemble qui manquait jusqu'à présent. En observant l'impact déjà concret de l'IA sur les fonctions métiers connexes, comme son utilisation croissante en comptabilité , on comprend clairement la logique de son application à la gestion des risques.

Une stratégie unifiée pour une sécurité holistique

En définitive, l'avenir de la gestion des risques réside dans une approche unifiée. Il s'agit d'une stratégie de sécurité unique et globale où les menaces externes et les risques internes liés au facteur humain sont gérés sous un même cadre conforme à la réglementation et à l'éthique. Cette approche permet enfin aux organisations de passer d'une posture réactive – consistant à réparer les dégâts une fois qu'ils sont causés – à une posture proactive.

En reliant votre écosystème tiers à votre environnement interne, vous obtenez un avantage considérable. Vous pouvez identifier et corriger des vulnérabilités auparavant invisibles, et ainsi bâtir une organisation plus résiliente, fiable et sécurisée de l'intérieur. Il ne s'agit pas simplement d'une nouvelle fonctionnalité ; c'est une toute nouvelle philosophie de gestion des risques dans un monde hyperconnecté.

Vos questions, nos réponses

Lorsque vous vous penchez sur la supervision des fournisseurs et des partenaires, il est normal d'avoir des questions. Abordons quelques-unes des plus fréquentes que nous entendons de la part des dirigeants qui cherchent à maîtriser les risques liés aux tiers.

Gestion des risques liés aux fournisseurs (TPRM) vs. Gestion des risques fournisseurs

On utilise souvent ces termes indifféremment, mais il existe une réelle différence, et elle est importante. Voyez les choses ainsi : la gestion des risques fournisseurs (VRM) n’est qu’un élément du problème, tandis que la gestion des risques liés aux tiers (TPRM) en est une vision d’ensemble.

Le VRM se concentre exclusivement sur les fournisseurs auxquels vous payez les biens et services. Le TPRM, quant à lui, a une portée beaucoup plus large.

La gestion des risques liés aux tiers (TPRM) est une discipline plus large qui englobe toute entité externe ayant un accès à vos données, systèmes ou opérations. Cela inclut non seulement les fournisseurs, mais aussi les partenaires, les filiales, les sous-traitants et autres collaborateurs susceptibles d'introduire des risques.

En résumé, VRM gère votre chaîne d'approvisionnement. TPRM gère l'ensemble de votre écosystème d'entreprise.

Calendrier de mise en œuvre

Combien de temps faut-il pour mettre en place une plateforme TPRM ? Ce n’est pas instantané, mais c’est plus rapide qu’on ne le pense. Un déploiement progressif classique prend généralement entre 6 et 12 semaines .

Le processus se décompose généralement en quelques étapes clés :

Semaines 1 à 4 : Il s’agit de la phase de configuration. Nous aborderons la configuration de la plateforme, la définition de vos critères d’évaluation des risques et la connexion du logiciel aux outils existants, comme votre système d’approvisionnement.

Semaines 5 à 8 : Place à la phase de test. Vous commencerez à intégrer votre première vague de fournisseurs critiques à haut risque afin de tester et d’optimiser les flux de travail.

Semaines 9 à 12 : C’est le moment de l’expansion. Le déploiement se poursuit auprès de vos autres fournisseurs, et nous formons toutes vos équipes internes afin qu’elles maîtrisent le nouveau système.

Accessibilité pour les petites entreprises

Il existe un mythe répandu selon lequel ce type de logiciel serait réservé aux grandes multinationales. C'était peut-être vrai il y a quelques années, mais ce n'est plus le cas. L'essor des solutions TPRM évolutives et basées sur le cloud a rendu cette technologie totalement accessible et abordable pour les entreprises de toutes tailles.

Soyons clairs : les petites et moyennes entreprises (PME) sont tout aussi vulnérables aux attaques ciblant leur chaîne d’approvisionnement. De fait, les attaquants les ciblent souvent précisément parce qu’ils supposent qu’elles disposent de moins de ressources en matière de sécurité. Les logiciels modernes de gestion des risques liés aux tiers offrent aux PME les outils automatisés nécessaires pour sécuriser leurs opérations et respecter les mêmes normes de conformité rigoureuses que leurs concurrents de plus grande taille.

Conformité ESG et surveillance des fournisseurs

Comment ce logiciel contribue-t-il à la réalisation des objectifs environnementaux, sociaux et de gouvernance (ESG) ? Les plateformes modernes de gestion des risques liés aux fournisseurs (TPRM) sont conçues pour intégrer les risques ESG directement dans le processus global d’évaluation des fournisseurs, vous aidant ainsi à construire et à maintenir une chaîne d’approvisionnement responsable et éthique.

Le logiciel vous permet d'envoyer des questionnaires ESG à vos fournisseurs, recueillant des données concrètes sur leurs pratiques, de l'éthique du travail à l'impact environnemental en passant par les politiques de diversité. Les plateformes les plus avancées vont plus loin en assurant une surveillance continue des signaux d'alerte ESG, comme la publication d'articles négatifs concernant des violations du droit du travail chez un fournisseur ou un incident environnemental. Vous disposez ainsi d'une trace écrite et vérifiable de votre démarche de diligence raisonnable ESG, dont vous pouvez garantir la conformité.

Logical Commander Software Ltd. propose une plateforme éthique, basée sur l'IA, pour vous aider à gérer proactivement les risques internes et externes, sans surveillance intrusive. Passez d'une approche réactive à une approche proactive de la prévention. Soyez informé avant d'agir ! avec Logical Commander .

%20(2)_edited.png)