Una definición clara de las amenazas internas para los líderes empresariales

- Marketing Team

- 16 feb

- 18 min de lectura

Una amenaza interna es mucho más que una simple palabra de moda en ciberseguridad. Es un riesgo crítico de factor humano , y proviene de las mismas personas en quienes confía con acceso autorizado a los datos y sistemas más sensibles de su organización.

Esto incluye a empleados actuales y anteriores, contratistas e incluso socios comerciales. Ya sea que sus acciones sean intencionales o completamente accidentales, el resultado puede ser el mismo: un daño financiero, operativo y reputacional significativo. Este es un problema humano, no un problema cibernético, y requiere un nuevo estándar de prevención proactiva y ética.

Definiendo las amenazas internas más allá de la respuesta del libro de texto

Cuando los líderes de Cumplimiento, Riesgo y Seguridad se reúnen para hablar sobre la definición real de amenazas internas , la conversación debe ir más allá de las simples explicaciones de TI. Una amenaza interna no se trata solo del robo de datos; es un riesgo empresarial fundamental que impacta directamente la responsabilidad, la gobernanza y el valor para los accionistas.

En esencia, se trata de un evento de seguridad que se origina dentro de la organización, específicamente desde un usuario autorizado con acceso legítimo. Se trata de un riesgo de factor humano que las herramientas de seguridad tradicionales, centradas en atacantes externos, ignoran.

Estas amenazas no son monolíticas. Se dividen en dos categorías principales: personas con información privilegiada maliciosa, que abusan deliberadamente de su acceso para obtener beneficios personales o causar interrupciones, y personas con información privilegiada negligente, que exponen datos por simple descuido o falta de concienciación sobre seguridad. Puede explorar estas categorías con más detalle en una investigación de la UNC Charlotte . Esta distinción es crucial porque demuestra que el riesgo no se limita a unas pocas personas vulnerables; es una vulnerabilidad que existe en toda la plantilla y exige una estrategia proactiva, no reactiva.

Las tres caras de las amenazas internas

Para comprender realmente este riesgo del factor humano, es necesario comprender los tres tipos distintos de infiltrados. Cada uno presenta un desafío único que exige una estrategia distinta, una estrategia que las herramientas de seguridad reactivas más antiguas no están preparadas para gestionar. Un enfoque verdaderamente proactivo, alineado con la EPPA, debe contemplar todo el espectro del comportamiento humano sin recurrir a la vigilancia invasiva.

Para dejar esto perfectamente claro, presentamos a continuación un rápido resumen de los tres perfiles principales de amenazas internas.

Tipo de amenaza | Motivación o causa | Ejemplo común |

|---|---|---|

El informante malicioso | Daño intencional, a menudo motivado por venganza, ganancias financieras o ventajas competitivas. | Un ingeniero descontento sabotea un sistema crítico cuando se dirige hacia la puerta. |

El informante negligente | Descuido involuntario, falta de capacitación o simple error humano. | Un empleado bien intencionado cae en la trampa de un sofisticado correo electrónico de phishing y expone las credenciales de la empresa. |

El informante comprometido | Un atacante externo roba y utiliza las credenciales de un empleado legítimo e incauto. | Un ciberdelincuente utiliza una contraseña robada para iniciar sesión y moverse sin ser detectado por la red. |

Comprender estas diferentes caras es el primer paso. El verdadero reto es prevenir el daño antes de que ocurra.

El problema principal es que los tres tipos de infiltrados operan con credenciales legítimas, lo que los hace prácticamente invisibles para las herramientas de seguridad tradicionales. Las soluciones tradicionales que se basan en la vigilancia o las investigaciones posteriores no solo son invasivas, sino que además no previenen el incidente. Por ello, es necesario un nuevo estándar de prevención ética basada en IA para identificar indicadores previos al incidente antes de que se produzcan daños.

En definitiva, una definición moderna de amenazas internas debe enmarcar el problema en términos de impacto empresarial prevenible. Esto cambia el enfoque de las costosas investigaciones posteriores a los hechos a una prevención proactiva, conforme a la EPPA, que protege a la organización y respeta a sus empleados.

Comprender el impacto real de los riesgos internos en el negocio

Las amenazas internas deben ser más que un simple detalle en una lista de verificación de seguridad; deben ser una conversación a nivel directivo. ¿Por qué? Porque estos riesgos no son teóricos. Se traducen directamente en consecuencias financieras y operativas tangibles que pueden paralizar una empresa. Un programa de riesgos internos mal gestionado no solo representa una brecha de cumplimiento, sino una enorme responsabilidad que mina la rentabilidad, el valor para los accionistas y la integridad de su marca.

Para los líderes en Cumplimiento, Riesgo y Legal, la conexión es dolorosamente clara. Los riesgos de factor humano no abordados son una vía directa a cuantiosas pérdidas financieras, sanciones regulatorias y daño a la reputación. El costo no es hipotético; es una pérdida cuantificable de recursos que supera con creces la inversión necesaria para la prevención proactiva.

La asombrosa fuga financiera de los incidentes internos

Los daños financieros causados por incidentes internos han alcanzado niveles récord, lo que los convierte en una prioridad innegable para cualquier empresa. Datos recientes muestran que las amenazas internas ahora cuestan a las organizaciones un promedio de 17,4 millones de dólares al año, frente a los 16,2 millones del año anterior. Esto no es casualidad; es una clara tendencia al alza que demuestra que las medidas reactivas están fallando y que estos eventos están afectando con más fuerza.

Esta carga financiera está directamente relacionada con el tiempo que se tarda en contenerlos. En promedio, se necesitan 86 días para identificar y contener una amenaza interna. En el caso de incidentes que pasan desapercibidos durante más de 90 días, el coste anual promedio se dispara a 18,33 millones de dólares . Cada día de retraso aumenta drásticamente los daños.

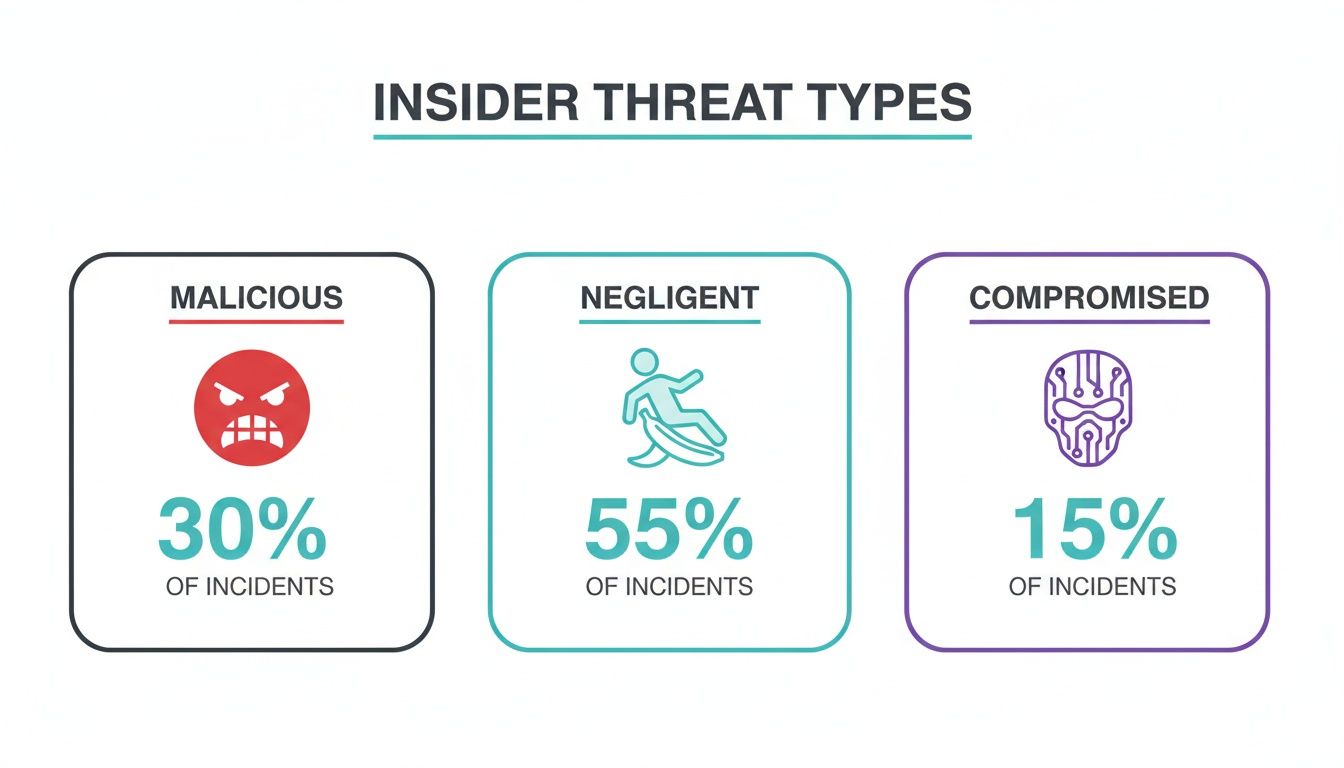

La siguiente infografía explica de dónde provienen estos incidentes.

Estos datos resaltan una idea crucial: la negligencia simple es la causa más frecuente de incidentes internos, lo que la convierte en la principal causa de estos costos multimillonarios. Esto demuestra que una estrategia centrada únicamente en actores maliciosos está destinada al fracaso.

Más allá del balance: costos operativos y reputacionales

El daño causado por una amenaza interna va mucho más allá del impacto financiero directo. Las consecuencias operativas pueden ser igual de devastadoras, interrumpiendo las funciones principales del negocio y desviando recursos críticos del crecimiento. Cuando ocurre un incidente, toda la empresa se centra en investigaciones reactivas, costosas y que requieren mucho tiempo.

Estas investigaciones generan un efecto dominó de perturbación en múltiples departamentos:

Los equipos legales y de cumplimiento se ven envueltos en revisiones internas complejas y posibles litigios.

Los departamentos de RRHH se ven obligados a gestionar situaciones difíciles con los empleados y a abordar el colapso de la moral.

El personal de seguridad y TI se desvía al análisis forense y la remediación de sistemas en lugar de proyectos estratégicos.

Esta parálisis interna supone un enorme coste oculto. Peor aún, cada incidente socava el activo más valioso de una organización: su reputación. Una filtración pública erosiona la confianza de clientes, socios e inversores, lo que provoca un daño a largo plazo a la marca que puede tardar años, si es que alguna vez se repara por completo.

El verdadero coste de una amenaza interna nunca se limita al monto en dólares del incidente inicial. Es la suma de las pérdidas financieras, la interrupción operativa, las multas regulatorias y la lenta erosión de la confianza de las partes interesadas. Por eso, un marco proactivo y preventivo no es solo una buena práctica, sino una necesidad financiera y estratégica.

Estos costos crecientes subrayan la necesidad urgente de un nuevo enfoque. Esperar a que ocurra un incidente para tomar medidas ya no es una estrategia viable. Puede obtener más información sobre por qué las revisiones posteriores a incidentes están fallando a las empresas modernas explorando el verdadero costo de las investigaciones reactivas . Adoptar un programa de gestión de riesgos proactivo y ético es la única manera de mitigar estos enormes costos y proteger el futuro de su organización.

Por qué los métodos de detección tradicionales están fallando a las empresas

Durante años, las empresas han confiado en un manual estándar para los riesgos internos, basado en la idea de detectar a los actores maliciosos después del incidente. Este modelo se basa en gran medida en la informática forense y las investigaciones posteriores a los incidentes, pero es fundamentalmente defectuoso. ¿Su mayor defecto? Es completamente reactivo : solo se activa una vez que el daño ya está hecho, dejando a los equipos de Cumplimiento, Riesgo y Seguridad la tarea de solucionar un desastre que podría haberse evitado.

Estas estrategias tradicionales no solo son lentas, sino que nunca fueron diseñadas para la definición moderna de amenazas internas . Se diseñaron para detectar hackers externos, no para comprender los matices del comportamiento de personas de confianza. Esta discordancia crea un ciclo costoso e ineficaz que nunca llega a la raíz del riesgo: el factor humano.

El alto costo y el bajo rendimiento de la investigación forense reactiva

Cuando ocurre un incidente, la respuesta típica es iniciar una investigación forense. Este proceso supone una enorme pérdida de recursos, ya que a menudo requiere herramientas especializadas y consultores costosos que disparan los costos. Estas investigaciones pueden prolongarse durante meses, obligando a personal clave a dejar sus puestos y causando graves interrupciones operativas. Según IBM, se tarda un promedio de 86 días tan solo en contener un incidente interno, un retraso que infla directamente la factura final.

Peor aún, estos métodos suelen poner a las empresas en una posición legalmente peligrosa. Muchas herramientas de seguridad antiguas se basan en la vigilancia invasiva y el monitoreo de empleados, lo que puede fácilmente violar la privacidad e infringir regulaciones como la Ley de Protección de Empleados contra el Polígrafo (EPPA).

Confiar en la investigación forense posterior a un incidente es como instalar un detector de humo que solo se activa después de que el edificio ya se ha incendiado. Confirma que ocurrió un desastre, pero no hace nada para prevenirlo, dejando a la organización con el costo financiero y reputacional total de los daños.

Esta postura reactiva crea una cultura de desconfianza y no distingue entre intenciones maliciosas y simples errores humanos, tratando cada incidente como la escena de un crimen.

Un nuevo estándar: prevención proactiva

Las flagrantes fallas de estos métodos obsoletos demuestran por qué necesitamos urgentemente un nuevo estándar. La gestión moderna de riesgos internos exige una estrategia proactiva y preventiva: ética, no intrusiva y centrada en detectar indicadores de riesgo antes de que se conviertan en eventos costosos. En lugar de esperar a que se incumpla una política, un programa con visión de futuro identifica los precursores del riesgo.

Este cambio de la reacción a la prevención supone una importante actualización estratégica. La tabla a continuación destaca las diferencias cruciales entre el modelo antiguo y fallido y el nuevo estándar de gestión de riesgos proactiva y ética.

Análisis forense reactivo vs. prevención proactiva

Atributo | Métodos reactivos tradicionales | Métodos proactivos modernos |

|---|---|---|

Momento | Post-incidente; después de que ocurre el daño. | Pre-incidente; antes de que ocurra el daño. |

Enfocar | Investigación forense y remediación. | Identificación y prevención de riesgos. |

Impacto en los empleados | Crea una cultura de sospecha y desconfianza. | Fomenta una cultura de integridad y apoyo. |

Riesgo legal | Alta; a menudo implica vigilancia invasiva. | Bajo; Alineado con la EPPA y no intrusivo. |

Costo | Costos de investigación y recuperación extremadamente altos. | Inversión baja y predecible en prevención. |

Pasar de la reacción a la prevención no es solo una mejora; es una evolución necesaria para la supervivencia. Al evaluar su propio programa, piense en cómo modernizar su enfoque puede proteger mejor a su organización. Nuestra guía sobre herramientas avanzadas de detección de amenazas internas ofrece información más detallada para realizar esta transición crucial.

En última instancia, un marco proactivo basado en una gestión ética del riesgo humano impulsada por IA protege a la organización sin comprometer la dignidad de los empleados, estableciendo un estándar nuevo y muy necesario para el gobierno corporativo.

Desglosando los tres tipos de amenazas internas

Para ir más allá de una definición genérica de amenazas internas , es necesario comprender los escenarios humanos que las sustentan. Una amenaza interna no se limita a un tipo de persona o evento, sino a un espectro de riesgos de factor humano que se manifiestan de maneras muy diversas. Para los líderes de Cumplimiento Normativo, RR. HH. y Seguridad, comprender estas distinciones es clave para desarrollar una estrategia de prevención eficaz y ética.

Estas amenazas generalmente se clasifican en tres categorías: el infiltrado malicioso , el infiltrado negligente y el infiltrado comprometido . Si bien sus motivaciones son muy distintas, todas comparten una característica peligrosa: operan con acceso legítimo y autorizado. Esto las hace extremadamente difíciles de detectar con las herramientas de seguridad tradicionales diseñadas para mantener a los atacantes fuera.

Analicemos los ejemplos comerciales del mundo real detrás de cada etiqueta para hacer tangibles estas ideas abstractas.

El infiltrado malicioso: el saboteador deliberado

El infiltrado malicioso es el villano clásico de la historia. Se trata de alguien que usa intencionalmente su acceso autorizado para perjudicar a la organización. Suelen estar motivados por la venganza, la desesperación financiera o un plan para obtener una ventaja competitiva. Sus acciones son premeditadas y están diseñadas para causar el máximo daño.

Piense en estos escenarios demasiado comunes:

Robo de datos para un nuevo empleo: Un vendedor destacado acepta una oferta de un competidor directo. Antes de presentar su renuncia, descarga toda la base de datos de clientes, listas de contactos y manuales de ventas exclusivos a un dispositivo personal. Planea asumir su nuevo puesto con una ventaja enorme e injusta.

Sabotaje por parte de un empleado descontento: Un ingeniero, al que acaban de descartar para un ascenso o de incluir en un plan de mejora del rendimiento, decide vengarse. Usa sus credenciales del sistema para introducir discretamente errores en una actualización crítica de software o eliminar archivos clave del proyecto, lo que genera un caos operativo y le cuesta una fortuna a la empresa.

Estas acciones nacen de una intención clara. Pero una estrategia que simplemente espera a que se produzca el daño antes de castigar a alguien ya ha fracasado. Un programa proactivo debe identificar los indicadores previos al incidente de comportamiento de alto riesgo antes de que estos planes se pongan en marcha.

El informante negligente: el riesgo no intencional

Mucho más común, y a menudo más costoso, es el infiltrado negligente. Esta persona no tiene ninguna mala intención. Sin darse cuenta, crea una vulnerabilidad de seguridad por simple descuido, falta de conciencia o eludiendo las políticas por conveniencia. Sus acciones no buscan causar daño, pero las consecuencias pueden ser tan devastadoras como un ataque deliberado.

Esta distinción es crucial para la gestión de riesgos. Si bien los atacantes maliciosos acaparan titulares, son los negligentes quienes están detrás de la mayoría de los incidentes. Esto nos indica que la mayor parte del riesgo interno proviene de errores involuntarios, no de sabotajes deliberados. Esta realidad estadística explica por qué las organizaciones finalmente están comenzando a invertir fuertemente en la gestión moderna de riesgos internos. Puede obtener más información sobre estas estadísticas de amenazas internas y su impacto.

Así es como se ve la negligencia en la práctica:

Cayendo en una estafa de phishing: Un empleado del departamento financiero recibe un correo electrónico convincente, pero falso, que parece provenir de un proveedor confiable. Hace clic en un enlace malicioso y, sin saberlo, entrega a un atacante externo las claves de acceso a sus credenciales de inicio de sesión y a los sistemas financieros de la empresa.

Manejo inadecuado de datos confidenciales: Un gerente de recursos humanos, trabajando desde una cafetería, envía una hoja de cálculo con los salarios e información personal de sus empleados a su cuenta de correo electrónico personal para finalizar un trabajo. Este simple acto viola las políticas de manejo de datos y pone en grave riesgo información personal identificable (PII) altamente confidencial.

El problema con la negligencia interna radica en que las medidas punitivas no funcionan y solo merman la moral. La solución es un enfoque no intrusivo y de apoyo que detecte lagunas procesales y ofrezca orientación correctiva antes de que un simple error se convierta en una infracción multimillonaria.

El informante comprometido: el peón desprevenido

Finalmente, tenemos al infiltrado comprometido. Se trata de un empleado legítimo cuyas credenciales han sido robadas por un atacante externo. Esta persona es una víctima involuntaria, pero su cuenta se convierte en un arma poderosa para los ciberdelincuentes. Una vez dentro, el atacante puede moverse por la red haciéndose pasar por un miembro de confianza del equipo, accediendo a datos y sistemas sin activar las alarmas de las defensas perimetrales tradicionales.

Este escenario generalmente se desarrolla de un par de maneras clave:

Robo de credenciales: Un atacante obtiene una lista de nombres de usuario y contraseñas provenientes de una filtración de datos en otra empresa. Luego, prueba esas mismas credenciales en su red corporativa. Si un empleado reutilizó su contraseña, el atacante obtiene acceso instantáneo.

Infección de malware: Un empleado conecta su portátil del trabajo a una red wifi pública no segura y se infecta con malware keylogger. Este malware captura silenciosamente sus credenciales de inicio de sesión y las envía directamente al atacante.

En estos casos, el empleado no tiene la culpa, pero su identidad comprometida se convierte en la puerta de entrada a un incidente de seguridad grave. Esto pone de relieve la necesidad imperiosa de un sistema capaz de detectar comportamientos anómalos en las cuentas, incluso cuando las credenciales utilizadas son técnicamente válidas. Una plataforma ética basada en IA proporciona esta capa crucial de defensa sin recurrir a la vigilancia invasiva de su equipo.

Adopción de un nuevo estándar para la prevención de riesgos éticos

Las formas tradicionales de gestionar el riesgo interno son fundamentalmente deficientes. Se basan en una base reactiva de vigilancia invasiva y análisis forense costoso, métodos que solo surten efecto una vez que el daño ya está hecho. Este modelo obsoleto está completamente desfasado con la definición moderna de amenazas internas , que abarca todo un espectro de riesgos de factor humano, desde la malicia deliberada hasta errores simples e involuntarios.

Necesitamos urgentemente un nuevo estándar. Uno que esté diseñado para la prevención, no solo para el castigo, y que sea ético por diseño.

Este nuevo enfoque elimina la práctica legalmente tóxica de la vigilancia de empleados. En su lugar, se centra en identificar las señales de alerta de riesgo en el comportamiento de forma discreta y respetuosa. Se trata de proteger a la organización y a su personal, creando una cultura de integridad en lugar de una de sospecha.

Priorizar la ética y la alineación con la EPPA

La piedra angular de este enfoque moderno es un compromiso inquebrantable con los principios éticos y el cumplimiento normativo, especialmente con la Ley de Protección de Empleados mediante Polígrafo (EPPA). Muchas de las llamadas herramientas de "amenazas internas" operan en una peligrosa zona gris legal, utilizando métodos como la monitorización secreta, el registro de pulsaciones de teclas u otras formas de vigilancia de empleados. Estas técnicas invasivas exponen a las organizaciones a una enorme responsabilidad y crean un ambiente laboral tóxico.

El nuevo estándar rechaza este modelo por completo. Una plataforma alineada con la EPPA, como Logical Commander, opera sin cruzar jamás estos límites legales y éticos críticos.

Sin vigilancia ni monitoreo secreto: El sistema no espía los correos electrónicos de los empleados, no registra las pulsaciones de teclas ni supervisa las actividades diarias. Respeta la privacidad por diseño.

Lógica sin detección de mentiras: evita por completo cualquier método que intente medir la veracidad, que está explícitamente prohibido bajo la EPPA y crea enormes riesgos legales.

Sin análisis coercitivo: el enfoque se centra en indicadores de riesgo objetivos, no en hacer juicios psicológicos sobre los empleados.

Este compromiso lo convierte en la única opción responsable y legalmente sólida para las industrias reguladas donde la gobernanza y el cumplimiento no son negociables.

De la investigación forense reactiva a la prevención proactiva

La verdadera diferencia entre el método antiguo y el nuevo estándar reside en el cambio de la reacción a la prevención. Iniciar una investigación reactiva es señal de fracaso: significa que un riesgo ya se ha convertido en un incidente costoso. Un marco proactivo, impulsado por IA, revoluciona por completo la situación al identificar las señales de alerta antes de que se agraven.

El objetivo ya no es detectar a alguien que infringe las normas, sino prevenir que se infrinjan. Esto se logra detectando los precursores de riesgo en el comportamiento, lo que permite a los equipos de RR. HH. o de Cumplimiento intervenir de forma temprana y constructiva.

Esta postura preventiva es completamente distinta a la naturaleza punitiva de otras soluciones. Mientras muchas plataformas se dedican a recopilar pruebas para tomar medidas disciplinarias, una plataforma moderna de gestión de riesgos humanos proporciona la información necesaria para apoyar y guiar a los empleados, corrigiendo su rumbo antes de que un pequeño problema se convierta en una infracción grave. Es una herramienta para la preservación, no solo para la vigilancia.

Una plataforma de riesgo humano, no una herramienta cibernética

He aquí una distinción crucial: el riesgo interno es un desafío humano, no un problema de ciberseguridad. Sus herramientas cibernéticas son esenciales para proteger el perímetro de la red, pero carecen de la capacidad necesaria para comprender los matices del comportamiento, la intención y el error humanos. De hecho, menos del 5 % de lo que hace una verdadera plataforma de riesgo humano está relacionado con la ciberseguridad; su enfoque se centra en su personal.

Por eso, una solución como E-Commander de Logical Commander está diseñada para líderes de RR. HH., Cumplimiento y Legal, no solo de TI. Ofrece a estos departamentos una visión unificada del riesgo del factor humano en toda la empresa, lo que les permite colaborar en una estrategia de prevención cohesionada.

Al analizar los indicadores de riesgo conductual y las señales de alerta previas a incidentes, la plataforma permite implementar medidas proactivas que preservan la dignidad de los empleados y protegen a la organización de daños financieros, legales y reputacionales. Esto no es solo una actualización; es el nuevo estándar para la gestión interna de riesgos.

Cómo crear un programa proactivo de gestión de riesgos internos

Abandonar un modelo reactivo y forense no solo es una buena idea, sino un imperativo estratégico para cualquier empresa moderna. La forma tradicional de proceder, esperar a que se produzca una crisis y luego iniciar una costosa investigación, simplemente no funciona. El objetivo es anticiparse a los problemas antes de que causen daños financieros o a la reputación.

Esto requiere un esfuerzo coordinado entre departamentos, una gobernanza clara y la tecnología adecuada. Un programa exitoso se basa en tres pilares fundamentales: establecer políticas claras, fomentar una cultura de integridad y usar la tecnología para la identificación temprana de riesgos. Esto no se limita a una función de seguridad; es un esfuerzo colaborativo que une a RR. HH., Legal, Cumplimiento y Seguridad bajo una estrategia única y cohesionada.

Establecer políticas y gobernanza claras

La base de cualquier programa proactivo es un conjunto claro de políticas que definen el comportamiento aceptable y explicitan el compromiso de la organización con la conducta ética. Estas políticas deben ser fáciles de encontrar, actualizarse periódicamente y comunicarse con claridad a todos los empleados y contratistas. No basta con tener normas establecidas; es necesario comprenderlas y aplicarlas sistemáticamente.

Una gobernanza eficaz también implica la creación de un consejo de riesgos interdisciplinario. Este equipo, integrado por líderes de los departamentos clave, debería ser responsable de:

Supervisar el programa: asegurarse de que esté alineado con los objetivos comerciales y los requisitos regulatorios.

Revisión de inteligencia de riesgos: análisis de información de las plataformas tecnológicas para comprender las amenazas emergentes.

Coordinar la respuesta: desarrollar flujos de trabajo estandarizados y constructivos para abordar cualquier riesgo que se identifique.

Unificando la inteligencia con la tecnología

Los datos fragmentados son el enemigo de la prevención. Un programa moderno centraliza toda su inteligencia de riesgos en una plataforma unificada como E-Commander . Este sistema actúa como una única fuente de información veraz, ofreciendo a los equipos de toda la organización una visión compartida del riesgo humano sin recurrir a la vigilancia invasiva.

Nuestra guía sobre la gestión eficaz de un programa contra amenazas internas ofrece más detalles sobre cómo la tecnología puede respaldar este enfoque unificado. Una plataforma basada en IA ayuda a automatizar la identificación de indicadores previos a incidentes, lo que permite a sus expertos humanos centrarse en la intervención estratégica. Esto permite a RR. HH. y Cumplimiento abordar posibles problemas, como conflictos de intereses o malentendidos sobre políticas, antes de que se agraven, protegiendo así tanto al empleado como a la organización.

El objetivo de un programa proactivo no es vigilar a los empleados, sino preservar la integridad. Al unificar la información sobre riesgos y establecer flujos de trabajo claros, las organizaciones pueden pasar de un modelo punitivo a uno de apoyo que refuerce el comportamiento ético y mitigue el riesgo antes de que se materialice.

Fomentar una cultura de integridad y apoyo

La tecnología y las políticas son fundamentales, pero un programa verdaderamente proactivo se basa en una cultura corporativa positiva. Cuando sus empleados se sienten valorados y comprenden su papel en la protección de la organización, se convierten en su primera línea de defensa. Esto se logra mediante capacitación continua, una comunicación clara por parte de la dirección y un enfoque no punitivo para abordar errores involuntarios.

Este nuevo estándar de gestión ética de riesgos es un potente diferenciador. Para consultores y asesores que buscan ofrecer este marco avanzado a sus clientes, nuestro programa PartnerLC proporciona las herramientas y el apoyo necesarios para liderar este cambio. Al promover un enfoque proactivo y ético, los socios pueden ayudar a las organizaciones a desarrollar resiliencia desde dentro.

Respuestas a sus preguntas sobre amenazas internas

Incluso con una idea clara de las amenazas internas, los líderes de Cumplimiento, RR. HH. y Seguridad suelen tener preguntas prácticas sobre cómo se manifiestan estos riesgos en el mundo real. Abordemos algunas de las más comunes.

¿Cuál es la principal diferencia entre una amenaza interna y una amenaza externa?

Todo se reduce a la autorización . Una amenaza externa tiene que abrirse paso: necesita vulnerar sus cortafuegos, burlar sus sistemas de seguridad y encontrar la manera de obtener acceso al que nunca debería haber tenido.

Una amenaza interna, por otro lado, surge de una posición de confianza. Se trata de un empleado, contratista o socio que ya tiene la llave del edificio. Tiene acceso legítimo y autorizado a sus sistemas y datos.

Precisamente por eso son mucho más difíciles de detectar con las herramientas de seguridad tradicionales. Estos sistemas son excelentes para atrapar intrusos en la puerta, pero no fueron diseñados para distinguir entre un empleado de confianza que hace su trabajo y ese mismo empleado que abusa de su acceso. Se requiere un enfoque especializado y centrado en el usuario para identificar el riesgo real.

¿Son todas las amenazas internas maliciosas?

En absoluto, y este es probablemente el mayor error conceptual. Los datos sólidos demuestran que la mayoría de los incidentes internos son involuntarios . Se deben a un simple error humano: un empleado que hace clic accidentalmente en un enlace de phishing, gestiona incorrectamente datos confidenciales de clientes o infringe una política sin siquiera darse cuenta.

Si bien un infiltrado malicioso representa un grave peligro, centrarse únicamente en los actores maliciosos implica ignorar la fuente de riesgo, mucho mayor. Un programa verdaderamente eficaz debe abordar ambas caras de la moneda: las amenazas intencionales y los riesgos no intencionales del factor humano.

¿Cómo podemos gestionar el riesgo interno sin una vigilancia invasiva?

Este es el desafío central que las plataformas modernas y éticas se crearon para resolver. La antigua mentalidad implicaba vigilancia: monitorear correos electrónicos, rastrear pulsaciones de teclas y supervisar a los empleados. Este enfoque no solo es legalmente tóxico y perjudicial para la moral, sino que también es en gran medida ineficaz.

En cambio, el nuevo estándar es identificar indicadores previos al incidente de una manera completamente no intrusiva.

Una plataforma alineada con la EPPA utiliza IA para analizar los factores de riesgo relacionados con la integridad y el cumplimiento normativo sin necesidad de supervisar las comunicaciones privadas ni las actividades diarias. Ofrece alertas preventivas que permiten a RR. HH. y Cumplimiento intervenir constructivamente antes de que un pequeño problema se convierta en un incidente grave, protegiendo así tanto al empleado como a la empresa.

¿Listo para crear un programa de riesgos interno proactivo y ético? En Logical Commander Software Ltd. , ofrecemos una plataforma basada en IA y alineada con la EPPA que le ayuda a prevenir riesgos antes de que se conviertan en incidentes. Proteja a su organización y a su personal sin vigilancia invasiva.

Solicite una demostración para ver nuestra plataforma en acción.

Conviértete en un Aliado uniéndote a nuestro ecosistema PartnerLC.

Obtenga acceso a la plataforma para comenzar a construir una organización más resiliente hoy mismo.

%20(2)_edited.png)