Définition claire des menaces internes pour les dirigeants d'entreprise

- Marketing Team

- 16 févr.

- 18 min de lecture

La menace interne est bien plus qu'un simple terme à la mode en matière de cybersécurité. Il s'agit d'un risque humain majeur, qui provient des personnes mêmes à qui vous confiez un accès autorisé aux données et systèmes les plus sensibles de votre organisation.

Cela concerne aussi bien les employés actuels et anciens que les prestataires et même les partenaires commerciaux. Que leurs actes soient intentionnels ou totalement accidentels, les conséquences peuvent être les mêmes : des dommages financiers, opérationnels et de réputation considérables. Il s’agit d’un problème humain, et non d’un problème de cybersécurité, qui exige une nouvelle norme de prévention proactive et éthique.

Définir les menaces internes au-delà des réponses classiques

Lorsque les responsables de la conformité, des risques et de la sécurité abordent la définition concrète des menaces internes , la discussion doit dépasser les simples explications informatiques. Une menace interne ne se limite pas au vol de données ; il s’agit d’un risque fondamental pour l’entreprise, ayant un impact direct sur la responsabilité, la gouvernance et la valeur actionnariale.

Il s'agit fondamentalement d'un incident de sécurité interne à l'organisation, provenant plus précisément d'un utilisateur autorisé disposant d'un accès légitime. C'est un risque lié au facteur humain que les outils de sécurité traditionnels, axés sur les attaques externes, ne détectent pas.

Ces menaces ne sont pas monolithiques. Elles se répartissent en deux grandes catégories : les employés malveillants, qui abusent délibérément de leurs accès à des fins personnelles ou pour perturber le fonctionnement de l’entreprise, et les employés négligents, qui exposent des données par simple imprudence ou manque de sensibilisation à la sécurité. Vous pouvez approfondir ces catégories grâce aux recherches de l’Université de Caroline du Nord à Charlotte . Cette distinction est cruciale car elle démontre que le risque ne se limite pas à quelques individus isolés : il s’agit d’une vulnérabilité qui touche l’ensemble des employés et qui exige une stratégie proactive, et non réactive.

Les trois visages des menaces internes

Pour bien appréhender ce risque lié au facteur humain, il est essentiel de comprendre les trois types distincts d'acteurs internes. Chacun présente un défi unique qui exige une stratégie différente, face à laquelle les outils de sécurité réactifs et obsolètes sont totalement inadaptés. Une approche véritablement proactive, conforme à la loi EPPA, doit prendre en compte l'ensemble des comportements humains sans recourir à une surveillance intrusive.

Pour que ce soit parfaitement clair, voici un bref aperçu des trois principaux profils de menaces internes.

Type de menace | Motivation ou cause | Exemple courant |

|---|---|---|

L'initié malveillant | Dommages intentionnels, souvent motivés par la vengeance, le gain financier ou l'avantage concurrentiel. | Un ingénieur mécontent sabote un système critique en quittant l'entreprise. |

L'initié négligent | Négligence involontaire, manque de formation ou simple erreur humaine. | Un employé bien intentionné se laisse piéger par un courriel d'hameçonnage sophistiqué et divulgue les identifiants de l'entreprise. |

L'initié compromis | Un pirate informatique externe vole et utilise les identifiants d'un employé légitime et sans méfiance. | Un cybercriminel utilise un mot de passe volé pour se connecter et se déplacer incognito sur le réseau. |

Comprendre ces différentes facettes est la première étape. Le véritable défi consiste à prévenir les dégâts avant qu'ils ne surviennent.

Le problème fondamental réside dans le fait que ces trois types d'initiés opèrent avec des identifiants légitimes, ce qui les rend quasiment invisibles aux outils de sécurité traditionnels. Les solutions classiques, qui s'appuient sur la surveillance ou les enquêtes a posteriori, sont non seulement intrusives, mais aussi incapables de prévenir l'incident. C'est pourquoi une nouvelle norme de prévention éthique, pilotée par l'IA, est indispensable pour identifier les indicateurs précurseurs avant que le dommage ne survienne.

En définitive, une définition moderne des menaces internes doit appréhender le problème sous l'angle de son impact évitable sur l'entreprise. Elle déplace l'attention des enquêtes coûteuses menées a posteriori vers une prévention proactive, conforme à la loi sur la protection des employés (EPPA), qui protège l'organisation tout en respectant ses employés.

Comprendre l'impact réel des risques internes sur l'entreprise

Les menaces internes ne doivent pas se limiter à une simple ligne sur une liste de contrôle de sécurité ; il est impératif d'en discuter au niveau de la direction. Pourquoi ? Parce que ces risques ne sont pas théoriques. Ils se traduisent directement par des conséquences financières et opérationnelles concrètes, susceptibles de paralyser une entreprise. Un programme de gestion des risques internes non maîtrisé n'est pas seulement un manquement à la conformité ; c'est un passif considérable qui mine la rentabilité, la valeur actionnariale et l'intégrité de votre marque.

Pour les responsables de la conformité, des risques et des affaires juridiques, le lien est on ne peut plus clair. Les risques liés au facteur humain non pris en compte entraînent directement des pertes financières considérables, des sanctions réglementaires et une atteinte à la réputation. Le coût n'est pas hypothétique ; il s'agit d'une ponction concrète sur les ressources, qui dépasse largement l'investissement nécessaire à une prévention proactive.

L'énorme ponction financière liée aux incidents internes

Les pertes financières liées aux incidents orchestrés par des personnes internes ont atteint des niveaux records, ce qui en fait une priorité incontournable pour toute entreprise. Des données récentes montrent que les menaces internes coûtent désormais aux organisations en moyenne 17,4 millions de dollars par an, contre 16,2 millions l'année précédente. Il ne s'agit pas d'un hasard ; c'est une nette tendance à la hausse qui démontre l'inefficacité des mesures réactives et l'impact croissant de ces événements.

Ce fardeau financier est directement lié au temps nécessaire pour contenir les menaces. En moyenne, il faut 86 jours pour identifier et neutraliser une menace interne. Pour les incidents qui passent inaperçus pendant plus de 90 jours, le coût annuel moyen grimpe en flèche pour atteindre 18,33 millions de dollars . Chaque jour de retard aggrave considérablement les dégâts.

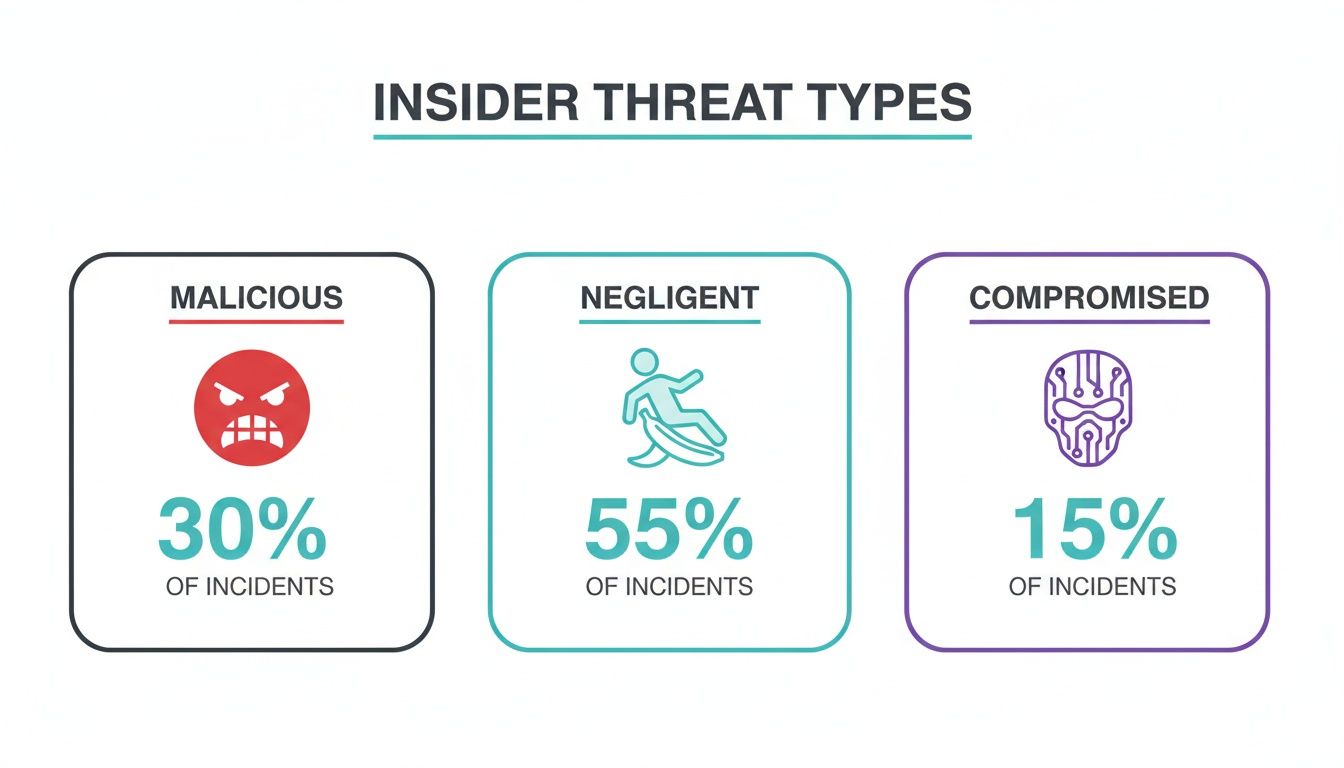

L'infographie ci-dessous détaille l'origine de ces incidents.

Ces données mettent en lumière un constat essentiel : la simple négligence est la cause la plus fréquente des incidents internes, et donc le principal facteur à l’origine de ces coûts se chiffrant en millions de dollars. Cela prouve qu’une stratégie axée uniquement sur les acteurs malveillants est vouée à l’échec.

Au-delà du bilan : coûts opérationnels et de réputation

Les dommages causés par une menace interne vont bien au-delà du simple préjudice financier. Les répercussions opérationnelles peuvent être tout aussi dévastatrices, perturbant les fonctions essentielles de l'entreprise et détournant des ressources cruciales de sa croissance. Lorsqu'un incident survient, toute l'attention de l'entreprise se concentre sur des enquêtes réactives coûteuses et chronophages.

Ces enquêtes provoquent des perturbations en cascade dans de nombreux services :

Les équipes juridiques et de conformité sont impliquées dans des audits internes complexes et des litiges potentiels.

Les services des ressources humaines sont contraints de gérer des situations difficiles avec les employés et de faire face à une chute du moral.

Le personnel de sécurité et informatique est réaffecté à l'analyse forensique et à la remise en état des systèmes au lieu de se consacrer à des projets stratégiques.

Cette paralysie interne représente un coût caché considérable. Pire encore, chaque incident érode le bien le plus précieux d'une organisation : sa réputation. Une violation de données publique mine la confiance des clients, des partenaires et des investisseurs, engendrant des dommages durables à l'image de marque, dont la réparation peut prendre des années, voire être impossible.

Le véritable coût d'une menace interne ne se limite jamais au montant financier de l'incident initial. Il englobe les pertes financières, les perturbations opérationnelles, les amendes réglementaires et l'érosion progressive de la confiance des parties prenantes. C'est pourquoi une approche proactive et préventive n'est pas seulement une bonne pratique, mais une nécessité financière et stratégique.

Ces coûts croissants soulignent l'urgence d'une nouvelle approche. Attendre qu'un incident survienne avant d'agir n'est plus une stratégie viable. Pour comprendre pourquoi les analyses post-incident échouent dans les entreprises modernes, il est utile d'examiner le coût réel des enquêtes réactives . Adopter un programme de gestion des risques proactif et éthique est le seul moyen d'atténuer ces coûts considérables et de protéger l'avenir de votre organisation.

Pourquoi les méthodes de détection traditionnelles échouent-elles en affaires ?

Depuis des années, les entreprises s'appuient sur une stratégie standard de gestion des risques internes, fondée sur l'idée de détecter les responsables après coup. Ce modèle repose largement sur l'analyse forensique numérique et les enquêtes post-incident, mais il est fondamentalement défaillant. Son principal défaut ? Il est entièrement réactif : il n'intervient qu'une fois le mal fait, laissant aux équipes Conformité, Risques et Sécurité le soin de réparer les dégâts qui auraient pu être évités.

Ces stratégies traditionnelles sont non seulement lentes, mais elles n'ont jamais été conçues pour la définition moderne des menaces internes . Elles ont été élaborées pour identifier les pirates externes, et non pour comprendre les comportements subtils des personnes de confiance. Ce décalage engendre un cercle vicieux coûteux et inefficace qui ne s'attaque jamais à la cause profonde du risque : le facteur humain.

Le coût élevé et le faible rendement de la médecine légale réactive

Lorsqu'un incident survient, la réaction habituelle consiste à lancer une enquête forensique. Ce processus est extrêmement gourmand en ressources, nécessitant souvent des outils spécialisés et des consultants onéreux, ce qui fait exploser les coûts. Ces enquêtes peuvent s'éterniser pendant des mois, mobilisant des personnes clés et provoquant d'importantes perturbations opérationnelles. Selon IBM, il faut en moyenne 86 jours pour contenir un incident d'origine interne, un délai qui alourdit considérablement la facture finale.

Pire encore, ces méthodes exposent souvent les entreprises à des risques juridiques. De nombreux outils de sécurité anciens reposent sur une surveillance intrusive et un contrôle des employés qui peuvent facilement porter atteinte à la vie privée et enfreindre des réglementations telles que l'EPPA (Employee Polygraph Protection Act).

S'appuyer sur l'analyse post-incident revient à installer un détecteur de fumée qui ne se déclenche qu'une fois le bâtiment ravagé par les flammes. Cela confirme la survenue d'une catastrophe, mais ne permet en rien de l'empêcher, laissant à l'organisation le soin d'en supporter l'intégralité des coûts financiers et de réputation.

Cette attitude réactive crée une culture de méfiance et ne permet pas de faire la distinction entre intention malveillante et simple erreur humaine, traitant chaque incident comme une scène de crime.

Une nouvelle norme : la prévention proactive

Les failles flagrantes de ces méthodes obsolètes démontrent l'urgence d'une nouvelle norme. La gestion moderne des risques internes exige une stratégie proactive et préventive : une stratégie éthique, non intrusive et axée sur la détection des indicateurs de risque avant qu'ils ne dégénèrent en incidents coûteux. Au lieu d'attendre qu'une politique soit enfreinte, un programme anticipatif identifie les signes avant-coureurs du risque.

Ce passage de la réaction à la prévention représente une avancée stratégique majeure. Le tableau ci-dessous met en évidence les différences cruciales entre l'ancien modèle, défaillant, et la nouvelle norme de gestion proactive et éthique des risques.

Médecine légale réactive vs prévention proactive

Attribut | Méthodes réactives traditionnelles | Méthodes proactives modernes |

|---|---|---|

Timing | Après l'incident ; après que les dégâts se soient produits. | Avant l'incident ; avant que les dommages ne surviennent. |

Se concentrer | Enquête médico-légale et dépollution. | Identification et prévention des risques. |

Impact sur les employés | Elle crée une culture de suspicion et de méfiance. | Favorise une culture d'intégrité et de soutien. |

Risque juridique | Élevé ; implique souvent une surveillance invasive. | Faible; Conforme à l'EPPA et non intrusif. |

Coût | Coûts d'enquête et de recouvrement extrêmement élevés. | Investissement faible et prévisible dans la prévention. |

Passer de la réaction à la prévention n'est pas seulement un progrès ; c'est une évolution indispensable à la survie de votre organisation. Lors de l'évaluation de votre programme, réfléchissez à la manière dont une approche modernisée peut mieux protéger votre organisation. Notre guide sur les outils avancés de détection des menaces internes vous offre des informations précieuses pour réussir cette transition cruciale.

En définitive, un cadre proactif fondé sur une gestion éthique des risques humains pilotée par l'IA protège l'organisation sans porter atteinte à la dignité des employés, établissant ainsi une nouvelle norme indispensable en matière de gouvernance d'entreprise.

Analyse des trois types de menaces internes

Pour dépasser une définition générique des menaces internes , il est essentiel de comprendre les facteurs humains qui les sous-tendent. Une menace interne ne se limite pas à un seul type de personne ou d'événement ; elle englobe un ensemble de risques liés au facteur humain, qui se manifestent de manières très diverses. Pour les responsables de la conformité, des ressources humaines et de la sécurité, la compréhension de ces distinctions est cruciale pour élaborer une stratégie de prévention à la fois efficace et éthique.

Ces menaces se répartissent généralement en trois catégories : l’ initié malveillant , l’ initié négligent et l’ initié compromis . Bien que leurs motivations soient très différentes, elles partagent toutes un point commun dangereux : elles agissent avec un accès légitime et autorisé. C’est pourquoi elles sont extrêmement difficiles à détecter avec les outils de sécurité traditionnels conçus pour empêcher les attaquants d’accéder au système.

Décomposons les exemples concrets d'entreprises qui se cachent derrière chaque étiquette afin de rendre ces idées abstraites tangibles.

L'initié malveillant : le saboteur délibéré

L'initié malveillant est le méchant classique de l'histoire. Il s'agit d'une personne qui utilise intentionnellement son accès autorisé pour nuire à l'organisation. Elle est souvent motivée par la vengeance, le désespoir financier ou la volonté d'obtenir un avantage concurrentiel. Ses actions sont préméditées et conçues pour causer un maximum de dégâts.

Pensez à ces scénarios hélas trop fréquents :

Vol de données pour décrocher un nouvel emploi : Un vendeur de haut niveau accepte une offre d’un concurrent direct. Avant de démissionner, il télécharge l’intégralité de la base de données clients, les listes de contacts et les argumentaires de vente confidentiels sur son appareil personnel. Il compte ainsi accéder à son nouveau poste avec un avantage considérable et déloyal.

Sabotage par un employé mécontent : Un ingénieur, fraîchement écarté d’une promotion ou placé sous surveillance, décide de se venger. Il utilise ses identifiants système pour introduire discrètement des bogues dans une mise à jour logicielle critique ou supprimer des fichiers de projet essentiels, provoquant un chaos opérationnel et des pertes considérables pour l’entreprise.

Ces actions découlent d'une intention claire. Mais une stratégie qui consiste à attendre que le dommage survienne avant de sanctionner est vouée à l'échec. Un programme proactif doit identifier les indicateurs précurseurs de comportements à risque avant même la mise en œuvre de ces mesures.

L'initié négligent : le risque involontaire

Bien plus fréquent – et souvent plus coûteux – est le cas de la négligence interne. Cette personne n'a aucune intention malveillante. Elle crée involontairement une faille de sécurité par simple imprudence, par manque de vigilance ou en contournant les procédures par souci de commodité. Ses actions ne sont pas destinées à nuire, mais les conséquences peuvent être tout aussi dévastatrices qu'une attaque délibérée.

Cette distinction est cruciale pour la gestion des risques. Si les actes malveillants commis par des employés malveillants font souvent la une des journaux, ce sont les négligences qui sont à l'origine de la majorité des incidents. Cela signifie que la plupart des risques internes proviennent d'erreurs involontaires, et non de sabotages délibérés. C'est pourquoi les organisations commencent enfin à investir massivement dans des solutions modernes de gestion des risques internes. Vous pouvez en apprendre davantage sur ces statistiques relatives aux menaces internes et leur impact.

Voici à quoi ressemble la négligence en pratique :

Victime d'une arnaque par hameçonnage : un employé du service financier reçoit un courriel convaincant mais frauduleux, semblant provenir d'un fournisseur de confiance. Il clique sur un lien malveillant et, sans le savoir, donne à un pirate informatique l'accès à ses identifiants de connexion et aux systèmes financiers de l'entreprise.

Gestion inappropriée des données sensibles : Un responsable RH, travaillant depuis un café, s’envoie par courriel un tableur contenant les salaires et les informations personnelles des employés vers son adresse courriel personnelle afin de terminer une tâche. Ce simple geste enfreint les politiques de gestion des données et met en danger des informations personnelles hautement sensibles.

Le problème avec les employés négligents, c'est que les sanctions sont inefficaces et ont un effet démotivant. La solution réside dans une approche non intrusive et bienveillante qui permette d'identifier les failles procédurales et de proposer des solutions correctives avant qu'une simple erreur ne se transforme en une fuite de données aux conséquences désastreuses.

L'initié compromis : le pion insoupçonné

Enfin, il y a le cas de l'employé compromis. Il s'agit d'un employé légitime dont les identifiants ont été volés par un pirate externe. Cette personne est une victime involontaire, mais son compte devient une arme redoutable pour les cybercriminels. Une fois à l'intérieur du réseau, le pirate peut se déplacer en se faisant passer pour un membre de confiance de l'équipe, accédant aux données et aux systèmes sans déclencher les systèmes de sécurité périmétriques classiques.

Ce scénario se déroule généralement de deux manières clés :

Attaque par bourrage d'identifiants : Un attaquant se procure une liste d'identifiants et de mots de passe suite à une fuite de données chez une autre entreprise. Il tente ensuite d'utiliser ces mêmes identifiants sur votre réseau d'entreprise. Si un employé réutilise son mot de passe, l'attaquant obtient un accès immédiat.

Infection par un logiciel malveillant : un employé connecte son ordinateur portable professionnel à un réseau Wi-Fi public non sécurisé, et celui-ci est infecté par un logiciel malveillant enregistreur de frappe. Ce dernier capture discrètement ses identifiants de connexion et les envoie directement à l’attaquant.

Dans ces cas, l'employé n'est pas en faute, mais son identité compromise devient la porte d'entrée d'un incident de sécurité majeur. Ceci souligne l'impérieuse nécessité d'un système capable de détecter les comportements anormaux sur les comptes, même lorsque les identifiants utilisés sont techniquement valides. Une plateforme éthique, basée sur l'IA, offre cette protection essentielle sans recourir à une surveillance intrusive de vos équipes.

Adoption d'une nouvelle norme pour la prévention des risques éthiques

Les méthodes traditionnelles de gestion des risques internes sont fondamentalement obsolètes. Elles reposent sur une approche réactive, fondée sur une surveillance intrusive et des enquêtes coûteuses – des méthodes qui n'interviennent qu'une fois le mal fait. Ce modèle dépassé est totalement inadapté à la définition moderne des menaces internes , qui englobe tout un éventail de risques liés au facteur humain, allant de la malveillance délibérée aux simples erreurs commises de bonne foi.

Nous avons besoin de toute urgence d'une nouvelle norme. Une norme axée sur la prévention, et non uniquement sur la punition, et qui soit éthique par nature.

Cette nouvelle approche rejette la pratique, juridiquement toxique, de la surveillance des employés. Elle privilégie l'identification des signes avant-coureurs de risques comportementaux, de manière non intrusive et respectueuse. Il s'agit de protéger l'organisation et ses employés, et de promouvoir une culture d'intégrité plutôt que de suspicion.

Prioriser l'éthique et l'alignement sur l'EPPA

Le fondement de cette approche moderne repose sur un engagement indéfectible envers les principes éthiques et la conformité réglementaire, notamment à la loi américaine sur la protection des employés contre les tests polygraphiques (EPPA). De nombreux outils de lutte contre les menaces internes opèrent dans une zone grise juridique dangereuse, utilisant des méthodes telles que la surveillance secrète, l'enregistrement des frappes au clavier ou d'autres formes de surveillance des employés. Ces techniques intrusives exposent les organisations à une responsabilité considérable et créent un environnement de travail toxique.

La nouvelle norme rejette totalement ce modèle. Une plateforme conforme à l'EPPA, comme Logical Commander, fonctionne sans jamais franchir ces limites juridiques et éthiques essentielles.

Aucune surveillance ni contrôle secret : le système n’espionne pas les courriels des employés, n’enregistre pas les frappes au clavier et ne surveille pas leurs activités quotidiennes. Le respect de la vie privée est au cœur de sa conception.

Logique sans détection de mensonges : elle évite complètement toutes les méthodes qui tentent de mesurer la véracité, lesquelles sont explicitement interdites par l’EPPA et engendrent d’énormes risques juridiques.

Analyse non coercitive : l'accent est mis sur les indicateurs de risque objectifs, et non sur les jugements psychologiques portés sur les employés.

Cet engagement en fait le seul choix responsable et juridiquement solide pour les secteurs réglementés où la gouvernance et la conformité sont non négociables.

De la médecine légale réactive à la prévention proactive

La véritable différence entre l'ancienne méthode et la nouvelle norme réside dans le passage de la réaction à la prévention. Lancer une enquête réactive est un aveu d'échec : cela signifie qu'un risque a déjà dégénéré en incident coûteux. Une approche proactive, basée sur l'IA, change complètement la donne en identifiant les signaux d'alerte avant qu'ils ne s'aggravent.

L'objectif n'est plus de surprendre en flagrant délit d'infraction, mais de prévenir toute infraction. Pour ce faire, il s'agit de repérer les comportements à risque, permettant ainsi aux équipes RH ou Conformité d'intervenir rapidement et efficacement.

Cette approche préventive tranche radicalement avec la nature punitive d'autres solutions. Alors que de nombreuses plateformes s'attachent à collecter des preuves en vue de mesures disciplinaires, une plateforme moderne de gestion des risques humains fournit les informations nécessaires pour accompagner et guider les employés, en corrigeant leurs comportements avant qu'un problème mineur ne se transforme en infraction majeure. C'est un outil de préservation, et non un simple instrument de contrôle.

Une plateforme de gestion des risques humains, et non un outil de cybersécurité

Voici une distinction cruciale : le risque interne est un problème humain, et non un problème de cybersécurité. Vos outils de cybersécurité sont essentiels pour protéger le périmètre du réseau, mais ils sont totalement inadaptés pour comprendre les subtilités du comportement humain, les intentions et les erreurs. En réalité, moins de 5 % des activités d’une véritable plateforme de gestion des risques humains sont liées à la cybersécurité ; son objectif principal est centré sur vos collaborateurs.

C’est pourquoi une solution comme E-Commander de Logical Commander est conçue pour les responsables des RH, de la conformité et des affaires juridiques, et pas seulement pour les responsables informatiques. Elle offre à ces services une vision unifiée des risques liés aux facteurs humains à l’échelle de l’entreprise, leur permettant enfin de collaborer à une stratégie de prévention cohérente.

En analysant les indicateurs de risque comportementaux et les signaux d'alerte avant incident, la plateforme permet de mettre en œuvre des mesures proactives qui préservent la dignité des employés tout en protégeant l'organisation des préjudices financiers, juridiques et de réputation. Il ne s'agit pas d'une simple évolution ; c'est la nouvelle norme en matière de gestion des risques internes.

Comment mettre en place un programme proactif de gestion des risques internes

Abandonner un modèle réactif et analytique n'est pas seulement une bonne idée, c'est un impératif stratégique pour toute entreprise moderne. L'ancienne méthode, qui consiste à attendre une crise pour ensuite lancer une enquête coûteuse, est tout simplement inefficace. L'objectif est d'anticiper les problèmes avant qu'ils ne causent des dommages financiers ou de réputation.

Cela exige une collaboration interdépartementale, une gouvernance claire et des technologies adaptées. Un programme performant repose sur trois piliers fondamentaux : l’établissement de politiques claires, la promotion d’une culture d’intégrité et l’utilisation des technologies pour l’identification précoce des risques. Il ne s’agit pas simplement d’une fonction de sécurité ; c’est un effort collectif qui réunit les RH, le service juridique, la conformité et la sécurité autour d’une stratégie unique et cohérente.

Établir des politiques et une gouvernance claires

Tout programme proactif repose sur un ensemble clair de politiques définissant les comportements acceptables et énonçant l'engagement de l'organisation envers une conduite éthique. Ces politiques doivent être facilement accessibles, régulièrement mises à jour et clairement communiquées à chaque employé et prestataire. Il ne suffit pas d'avoir des règles écrites ; elles doivent être comprises et appliquées de manière cohérente.

Une gouvernance efficace implique également la création d'un comité des risques transversal. Cette équipe, composée de responsables de vos principaux départements, devrait être chargée de :

Supervision du programme : s’assurer de sa conformité aux objectifs commerciaux et aux exigences réglementaires.

Analyse des renseignements sur les risques : exploiter les informations issues des plateformes technologiques pour comprendre les menaces émergentes.

Coordination de la réponse : Élaboration de processus standardisés et constructifs pour traiter les risques identifiés.

Unifier l'intelligence et la technologie

La fragmentation des données nuit à la prévention. Un programme moderne centralise toutes ses informations sur les risques au sein d'une plateforme unifiée comme E-Commander . Ce système fait office de source unique de vérité, offrant aux équipes de toute l'organisation une vision partagée des risques liés aux facteurs humains, sans jamais recourir à une surveillance intrusive.

Notre guide sur la gestion d'un programme efficace de lutte contre les menaces internes détaille comment la technologie peut soutenir cette approche unifiée. Une plateforme basée sur l'IA contribue à automatiser l'identification des indicateurs précurseurs d'incidents, permettant ainsi à vos experts de se concentrer sur des interventions stratégiques. Les services RH et Conformité peuvent ainsi traiter les problèmes potentiels – tels que les conflits d'intérêts ou les malentendus concernant les politiques internes – avant qu'ils ne s'aggravent, protégeant à la fois l'employé et l'organisation.

L'objectif d'un programme proactif n'est pas de contrôler les employés, mais de préserver l'intégrité. En centralisant les informations sur les risques et en établissant des processus clairs, les organisations peuvent passer d'un modèle punitif à un modèle de soutien qui encourage les comportements éthiques et atténue les risques avant qu'ils ne se concrétisent.

Promouvoir une culture d'intégrité et de soutien

La technologie et les politiques sont essentielles, mais un programme véritablement proactif repose sur une culture d'entreprise positive. Lorsque vos employés se sentent valorisés et comprennent leur rôle dans la protection de l'organisation, ils deviennent votre première ligne de défense. Ceci s'obtient grâce à une formation continue, une communication claire de la direction et une approche non punitive face aux erreurs involontaires.

Cette nouvelle norme de gestion éthique des risques constitue un atout majeur. Pour les consultants et les conseillers souhaitant proposer ce cadre novateur à leurs clients, notre programme PartnerLC fournit les outils et le soutien nécessaires pour mener à bien cette transformation. En promouvant une approche proactive et éthique, les partenaires peuvent aider les organisations à renforcer leur résilience de l'intérieur.

Réponses à vos questions sur les menaces internes

Même avec une compréhension claire des menaces internes, les responsables de la conformité, des RH et de la sécurité se posent souvent des questions pratiques sur la manière dont ces risques se manifestent concrètement. Examinons quelques-unes des questions les plus fréquentes.

Quelle est la principale différence entre une menace interne et une menace externe ?

Tout repose sur l' autorisation . Une menace externe doit se frayer un chemin jusqu'au système : elle doit franchir vos pare-feu, tromper vos systèmes de sécurité et trouver un moyen d'obtenir un accès auquel elle n'aurait jamais dû avoir droit.

En revanche, une menace interne exploite une situation de confiance. Il s'agit d'un employé, d'un sous-traitant ou d'un partenaire qui possède déjà une clé du bâtiment. Il dispose d'un accès légitime et autorisé à vos systèmes et données.

C’est précisément pour cette raison qu’ils sont beaucoup plus difficiles à repérer avec les outils de sécurité traditionnels. Ces systèmes sont très efficaces pour identifier les intrus à l’entrée, mais ils n’ont pas été conçus pour faire la différence entre un employé de confiance qui fait son travail et ce même employé qui abuse de ses accès. Une approche spécialisée et centrée sur l’humain est nécessaire pour percevoir le risque réel.

Toutes les menaces internes sont-elles malveillantes ?

Absolument pas, et c'est probablement la plus grande idée fausse qui circule. Les données concrètes montrent que la majorité des incidents internes sont involontaires . Ils sont dus à de simples erreurs humaines : un employé qui clique par inadvertance sur un lien d'hameçonnage, qui manipule mal des données clients sensibles ou qui enfreint une politique sans même s'en rendre compte.

Bien qu'un employé malveillant représente un danger sérieux, se focaliser uniquement sur les personnes mal intentionnées revient à ignorer une source de risque bien plus importante. Un programme véritablement efficace doit prendre en compte les deux aspects : les menaces intentionnelles et les risques liés au facteur humain.

Comment gérer les risques internes sans surveillance intrusive ?

C’est le défi majeur que les plateformes modernes et éthiques ont été conçues pour relever. L’ancienne approche reposait sur la surveillance : contrôle des courriels, enregistrement des frappes au clavier et surveillance constante des employés. Cette méthode est non seulement illégale et néfaste pour le moral des équipes, mais elle est aussi largement inefficace.

La nouvelle norme consiste plutôt à identifier les indicateurs précurseurs d'incidents de manière totalement non intrusive.

Une plateforme conforme à la loi EPPA utilise l'IA pour analyser les facteurs de risque liés à l'intégrité et à la conformité, sans jamais surveiller les communications privées ni les activités quotidiennes. Elle vous envoie des alertes préventives permettant aux RH et à la conformité d'intervenir de manière constructive avant qu'un problème mineur ne dégénère en incident majeur, protégeant ainsi à la fois l'employé et l'entreprise.

Prêt à mettre en place un programme de gestion des risques internes proactif et éthique ? Logical Commander Software Ltd. vous propose une plateforme basée sur l’IA et conforme à la loi EPPA qui vous aide à prévenir les risques avant qu’ils ne deviennent des incidents. Protégez votre organisation et vos collaborateurs sans surveillance intrusive.

Demandez une démonstration pour voir notre plateforme en action.

Devenez un allié en rejoignant notre écosystème PartnerLC.

Obtenez un accès à la plateforme pour commencer dès aujourd'hui à bâtir une organisation plus résiliente.

%20(2)_edited.png)