Dominar el proceso de gestión del riesgo operacional

- Marketing Team

- 29 ene

- 19 Min. de lectura

Actualizado: 30 ene

Un proceso de gestión de riesgos operativos es el marco que se construye para anticipar los acontecimientos. Es la forma en que una organización identifica, evalúa y controla sistemáticamente los riesgos derivados de procesos internos fallidos, errores humanos y sistemas defectuosos, o de imprevistos externos.

Se trata de construir una organización resiliente que se anticipa a los problemas en lugar de simplemente reaccionar ante ellos. Si se hace bien, se convierte en una ventaja estratégica fundamental.

Por qué su antiguo proceso de gestión de riesgos le está fallando

Seamos sinceros. Intentar gestionar el riesgo operativo con un montón de hojas de cálculo estáticas es como conducir por la autopista mirando solo el retrovisor. Es una receta para el desastre. En un mundo de regulaciones complejas, amenazas digitales y factores humanos impredecibles, un enfoque reactivo ya no funciona.

Es probable que su antiguo proceso esté fallando porque está aislado, es lento y carece por completo de la previsión necesaria para proteger realmente su negocio.

Esta guía no se trata de cumplir con los requisitos de cumplimiento. Replantearemos el proceso de gestión de riesgos operativos como una base proactiva y ética para construir una organización confiable y exitosa, desde adentro hacia afuera.

El problema de los enfoques estáticos

Con demasiada frecuencia, la gestión de riesgos reside en hojas de cálculo aisladas, dispersas en diferentes departamentos. RR. HH. tiene su versión, Legal tiene otra, y Seguridad y Cumplimiento gestionan las cosas a su manera. Esta fragmentación crea puntos ciegos masivos y peligrosos.

Para cuando alguien reúne manualmente todos esos datos para una revisión trimestral, el panorama de riesgos ya ha cambiado. La información queda obsoleta en el momento en que la ves.

Este modelo estático garantiza algunos fallos críticos:

Perspectivas retrasadas: La información obsoleta imposibilita la toma de decisiones en tiempo real. Permite que pequeños problemas se agraven y se conviertan en crisis graves antes de que nadie se dé cuenta.

Datos inconsistentes: cuando cada equipo utiliza formatos y criterios diferentes, obtener una visión única y unificada de la postura de riesgo de toda la empresa es una pesadilla.

Sin colaboración: los datos aislados matan activamente el trabajo en equipo multifuncional que se necesita para abordar riesgos internos complejos que no encajan perfectamente en el ámbito de un departamento.

Un proceso de gestión de riesgos reactivos es una lección de historia; documenta lo que ya salió mal. Un proceso moderno y proactivo de gestión de riesgos operativos se basa en saber primero. Proporciona señales estructuradas y objetivas para que tenga la previsión de actuar antes de que un problema se convierta en una crisis.

Pasar de la reacción a la prevención

El objetivo principal es construir un sistema que anticipe los problemas. Esto requiere un cambio fundamental tanto en la cultura como en la tecnología, avanzando hacia un estado de mejora y aprendizaje continuos. Si su antiguo proceso de gestión de riesgos falla, su incapacidad para adaptarse es una de las principales razones. Por eso, fomentar el desarrollo profesional continuo dentro de su equipo es crucial para mantener sus estrategias ágiles y eficaces.

Un proceso moderno de gestión de riesgos operativos es dinámico y está profundamente integrado. Crea un lenguaje común y una única fuente de información donde todas las partes interesadas pueden consultar los mismos datos, monitorear las iniciativas de mitigación en tiempo real y tomar decisiones inteligentes y colaborativas.

Este enfoque transforma la gestión de riesgos, pasando de ser una tarea pasiva y retrospectiva a una función estratégica activa y con visión de futuro que impulsa una verdadera resiliencia. Para comprender cómo esto se aplica a mayor escala, puede explorar una visión integral de la gestión de riesgos en la empresa .

Construyendo su radar de riesgo interno

Antes de poder gestionar el riesgo operativo, es necesario verlo con claridad. Un proceso de gestión del riesgo operativo verdaderamente eficaz comienza con un mapeo completo de su entorno interno para detectar vulnerabilidades antes de que estas le afecten.

Este no es un trabajo para un solo departamento que trabaje de forma aislada. Requiere una visión holística que ninguna persona o equipo posee por sí solo. El primer paso real es crear un equipo interfuncional de identificación de riesgos; no para añadir otra reunión al calendario, sino para crear una potente red de sensores colaborativa.

Cómo formar su equipo multifuncional

Su objetivo es reunir a expertos que ven la organización desde diferentes perspectivas críticas. Cada uno aporta una perspectiva única sobre posibles amenazas y deficiencias procesales que otros casi seguramente pasarían por alto.

Su equipo central debe tener un lugar en la mesa para:

Recursos humanos: están atentos al elemento humano, desde la contratación y las relaciones con los empleados hasta las señales de alerta conductuales que pueden indicar mala conducta interna.

Legal y Cumplimiento: Estas son sus barreras de seguridad. Garantizan que todos los métodos de identificación sean éticos y cumplan con normativas como el RGPD u otras normas específicas del sector.

TI y seguridad: este equipo ve los puntos débiles técnicos, desde controles de acceso a datos inestables y vulnerabilidades del sistema hasta el potencial robo de datos internos.

Operaciones: Son las personas que trabajan desde la base. Viven y respiran los flujos de trabajo diarios y saben exactamente dónde están los puntos de fallo reales.

Esta estructura colaborativa está diseñada para romper los silos de información que permiten que los riesgos se propaguen sin ser detectados. Cuando estos equipos se conectan, empiezan a ver una imagen completa que antes era solo un conjunto de datos aislados.

Los riesgos operativos más peligrosos suelen ser los que existen en los espacios vacíos entre departamentos. Un equipo interdisciplinario está diseñado específicamente para identificar estos puntos ciegos, convirtiendo el conocimiento fragmentado en una visión unificada y práctica de su postura interna ante los riesgos.

Más allá de las listas de verificación genéricas

Seamos honestos: las listas de verificación de riesgos genéricas son un comienzo, pero rara vez revelan las vulnerabilidades únicas que se esconden en sus flujos de trabajo operativos específicos. Para construir un radar que realmente funcione, necesita utilizar métodos de identificación más dinámicos e interactivos.

Estas técnicas están diseñadas para extraer conocimiento de su equipo y traducirlo en una lista estructurada de riesgos potenciales. Transforman el proceso de una revisión pasiva en una misión de descubrimiento activa.

Una de las herramientas más poderosas de su arsenal es el taller colaborativo de riesgos . No se trata de una simple sesión de lluvia de ideas. Es una reunión estructurada donde su equipo interdisciplinario analiza sistemáticamente un proceso empresarial clave, como la incorporación de proveedores o la aprobación de gastos.

Durante el taller, el equipo traza cada paso y lo aborda con preguntas críticas del tipo "¿qué pasaría si…?":

¿Qué pasa si se envía una factura de un proveedor no aprobado?

¿Qué pasa si un empleado aprueba un pago a una empresa en la que tiene una participación personal?

¿Qué sucede si durante una transferencia de datos de rutina se manejan incorrectamente datos confidenciales de clientes?

Esta línea de cuestionamiento revela lagunas procesales, conflictos de interés y debilidades de control que una simple lista de verificación jamás detectaría. Otra excelente técnica es el mapeo de procesos , donde se diagraman visualmente los flujos de trabajo para identificar cuellos de botella, puntos de fallo y áreas que carecen de una supervisión adecuada.

Identificar señales tempranas de manera ética

Un proceso moderno de gestión de riesgos operativos se centra en detectar las señales tempranas y objetivas de riesgos para el capital humano, sin traspasar los límites éticos. El enfoque debe centrarse en identificar vulnerabilidades estructurales, como lagunas procesales o posibles conflictos de intereses, no en la vigilancia de los empleados.

La clave es conocer primero a través de datos estructurados y sin prejuicios. Por ejemplo, en lugar de supervisar las comunicaciones de los empleados, un sistema ético detecta cuándo un gerente es el único responsable de aprobar sus propios informes de gastos, lo que representa un claro riesgo procesal. Para profundizar en cómo la tecnología puede ayudar, explore nuestra guía sobre la integración de una plataforma API de gestión de riesgos .

Este enfoque le brinda la previsión necesaria para actuar antes de que un problema potencial se agrave, a la vez que preserva la confianza y la dignidad de los empleados. Al centrarse en datos objetivos y eventos auditables, crea un radar potente y respetuoso con la privacidad individual.

Cómo evaluar y priorizar los riesgos del mundo real

Una vez que su equipo interfuncional haya identificado todas las amenazas potenciales, comienza el verdadero trabajo. Ahora se encuentra ante una lista caótica y sin procesar de todo lo que podría salir mal, desde una sofisticada filtración de datos internos hasta un pequeño desliz de cumplimiento. El reto es poner orden en este caos y determinar qué riesgos son realmente importantes.

Esta es la etapa de evaluación y priorización del proceso de gestión de riesgos operativos . Es donde se transforma esa larga lista en una hoja de ruta clara y práctica para sus recursos. Se toman decisiones objetivas y basadas en datos que enfocan su tiempo y presupuesto limitados en las amenazas que representan el mayor peligro para su negocio.

Uso de una matriz de riesgos para cuantificar las amenazas

La forma más eficaz de simplificar la información es con una matriz de evaluación de riesgos . Se trata de una herramienta visual sencilla pero increíblemente potente que ayuda a evaluar los riesgos en función de dos dimensiones clave: la probabilidad de que un evento ocurra y el impacto potencial que tendría si ocurriera.

Trazar cada riesgo identificado en esta matriz le obliga a dejar de lado las conjeturas subjetivas y a entablar una conversación estructurada. Esto motiva a su equipo a plantearse las preguntas difíciles. Por ejemplo, ¿es más o menos probable que un empleado descontento robe datos de clientes que una falla crítica del sistema durante la temporada alta? ¿Y cuál causaría un mayor daño financiero o reputacional?

Este marco proporciona a las partes interesadas de diferentes departamentos un lenguaje común, garantizando que todos evalúen el riesgo utilizando los mismos criterios consistentes.

Definición de sus criterios de evaluación

Antes de planificar cualquier cosa, su equipo debe acordar qué significa realmente "alto impacto" o "muy probable" en el contexto de su negocio. Este paso de calibración es absolutamente esencial para la coherencia.

Un enfoque común es una matriz de 5x5, que ofrece una visión más detallada que un modelo más simple de 3x3. A continuación, se muestra un ejemplo práctico de cómo definir las escalas:

Probabilidad (probabilidad de ocurrencia)

5 - Casi seguro: Se espera que suceda en la mayoría de las circunstancias ( >90% de probabilidad).

4 - Probable: Probablemente sucederá en la mayoría de las circunstancias ( 61-90% de probabilidad).

3- Posible: Podría suceder en algún momento ( 41-60% de probabilidad).

2 - Improbable: Podría suceder en algún momento ( 11-40% de probabilidad).

1 - Raro: Puede ocurrir sólo en circunstancias excepcionales ( <10% de probabilidad).

Impacto (Gravedad de las consecuencias)

5 - Catastrófico: Amenaza la supervivencia del negocio; pérdida financiera masiva; daño reputacional irreparable.

4 - Mayor: Pérdida financiera grave; atención significativa de los clientes y de los medios de comunicación; requiere intervención externa.

3 - Moderado: Impacto financiero notable; prensa negativa; requiere la participación de la alta gerencia para resolverlo.

2 - Leve: Pérdida financiera leve; interrupción operativa contenida; gestionada mediante procedimientos normales.

1 - Insignificante: Impacto mínimo en las operaciones o finanzas; se resuelve con poco esfuerzo.

Estas definiciones le brindan una base sólida para una evaluación de riesgo de cumplimiento más objetiva, garantizando que cuando una persona dice que un riesgo es "importante", todos los demás sepan exactamente lo que eso implica.

Convertir la evaluación en priorización

Con los riesgos representados en la matriz, tendrá una jerarquía visual clara. Cualquier riesgo que se encuentre en la esquina superior derecha (alta probabilidad, alto impacto) se convierte en una prioridad inmediata. Estas son las amenazas críticas que requieren atención urgente y asignación de recursos.

Priorizar no consiste solo en abordar primero los mayores riesgos. Se trata de crear un plan de acción estratégico que aborde sistemáticamente las amenazas según su potencial para perturbar los objetivos de su negocio, garantizando la aplicación de controles donde tengan el mayor impacto.

Este enfoque basado en datos es fundamental para lograr la aceptación del liderazgo. En lugar de entregarles una lista larga e intimidante de preocupaciones, puede proporcionarles un mapa de riesgo priorizado que muestre exactamente dónde la organización es más vulnerable y dónde deben centrarse los esfuerzos de mitigación.

El panorama global de riesgos refuerza la necesidad de este tipo de estructura. Las principales encuestas de riesgos globales destacan constantemente los desafíos operativos que exigen este nivel de gestión. Por ejemplo, el riesgo cibernético se clasifica como la principal amenaza para 2025 y se prevé que se mantenga en esa posición hasta 2028 , seguida de cerca por la interrupción de las operaciones y la desaceleración económica. Leer sobre estos hallazgos clave sobre riesgos globales en Aon.com ayuda a validar sus evaluaciones internas y garantiza que su proceso de gestión de riesgos operativos esté alineado con las amenazas del mundo real.

Diseño de controles que realmente funcionan

Una vez que haya priorizado sus mayores amenazas, el proceso de gestión de riesgos operativos pasa del análisis a la acción. Aquí es donde se pone manos a la obra, diseñando e implementando los controles que conforman el sistema de defensa práctico para toda su organización.

El objetivo no es construir muros más altos ni intentar eliminar todos los riesgos imaginables; eso es inútil. Se trata de crear un conjunto de controles inteligentes y multicapa que trabajen en conjunto para prevenir, detectar y corregir problemas antes de que puedan causar daños reales.

Los tres pilares del control de riesgos

Un diseño de control eficaz no se limita a una sola solución. Se basa en tres tipos distintos de medidas que crean un marco resiliente e interconectado. Cada una desempeña una función específica en una etapa diferente de un posible incidente.

Controles preventivos: son sus defensas de primera línea, las medidas proactivas que implementa para evitar que algo malo suceda en primer lugar.

Controles de detección: Piense en ellos como sus trampas. Son medidas reactivas diseñadas para identificar y alertarle de un incidente.

Controles Correctivos: Son su equipo de limpieza. Actúan tras detectar un incidente para limitar los daños, solucionar el problema subyacente y evitar que vuelva a ocurrir.

Un error clásico es depender demasiado de un solo tipo de control, generalmente preventivo. Un sistema verdaderamente robusto integra los tres. Por ejemplo, una política de contraseñas segura es preventiva, pero las alertas automáticas para múltiples intentos fallidos de inicio de sesión son de detección.

Hacer que los controles sean prácticos y éticos

Un control que solo existe en el papel es completamente inútil. Los mejores se integran a la perfección en los flujos de trabajo diarios, lo que facilita su seguimiento y dificulta su evasión. Los controles excesivamente complejos o engorrosos simplemente invitan a soluciones alternativas, lo que genera una serie de riesgos imprevistos.

Consideremos un escenario común como la gestión de transacciones de alto valor. Un control preventivo simple y eficaz es un protocolo de doble autorización , que requiere que un segundo gestor apruebe cualquier pago que supere un umbral determinado. Es una forma sencilla de prevenir tanto el fraude como los costosos errores humanos.

Para respaldar esto, un control de detección podría ser un sistema automatizado que detecta y envía una alerta inmediata al equipo de cumplimiento cada vez que se realiza un pago a una cuenta de proveedor nueva y no verificada. Esto no detiene el pago, pero garantiza una supervisión inmediata.

Las consideraciones éticas son igualmente importantes. Los controles deben diseñarse para respetar la privacidad de los empleados y cumplir con normativas como la Ley de Protección al Empleado contra la Prueba Poligráfica (EPPA) . El enfoque debe centrarse siempre en la monitorización de procesos y sistemas para detectar anomalías, no en la vigilancia individual.

Para ilustrar cómo funcionan estos controles en un escenario real de riesgo interno, considere la siguiente tabla. Esta desglosa los diferentes tipos de controles y muestra cómo pueden aplicarse mediante una plataforma de gestión de riesgos moderna y ética como E-Commander.

Tipos de control para mitigar los riesgos operativos internos

Tipo de control | Objetivo | Ejemplo de escenario (p. ej., robo de información privilegiada) | Aplicación E-Commander |

|---|---|---|---|

Preventivo | Detener un incidente antes de que ocurra. | Restringir el acceso a bases de datos sensibles en función del puesto de trabajo (principio de mínimo privilegio). | Utilice evaluaciones de integridad previas a la contratación para identificar indicadores de riesgo conductual para roles con acceso a datos de alto nivel, evitando así una mala adaptación. |

Detective | Identificar un incidente tal como sucede. | Configure alertas automáticas para patrones de acceso a datos inusuales, como descargas grandes fuera del horario comercial. | Señale patrones anómalos en la adherencia al control, como por ejemplo un equipo que constantemente pasa por alto la doble autorización, lo que indica una debilidad sistémica. |

Correctivo | Remediar los daños y evitar que se repitan. | Revocar inmediatamente las credenciales de acceso para la cuenta involucrada e iniciar una investigación forense. | Poner en marcha un módulo de capacitación obligatoria sobre manejo de datos para todo el equipo después de identificar un cuasi accidente, solucionando la causa raíz. |

Como muestra la tabla, una plataforma moderna y ética optimiza cada capa de control, yendo más allá de simples soluciones técnicas para abordar el factor humano, la base del riesgo operativo. Este enfoque holístico es lo que construye una verdadera resiliencia institucional.

El papel fundamental del monitoreo continuo

Diseñar controles es solo la mitad de la tarea. Su entorno empresarial está en constante movimiento: se adoptan nuevas tecnologías, los procesos evolucionan y surgen nuevas amenazas. Un control que funcionó a la perfección el año pasado podría estar completamente obsoleto hoy.

Por eso el seguimiento continuo no es negociable.

Las inspecciones manuales puntuales y las auditorías periódicas ya no son suficientes. Ofrecen una visión instantánea, ignorando por completo la naturaleza dinámica de los riesgos operativos modernos. La verdadera resiliencia reside en una supervisión constante y automatizada que garantiza que sus controles funcionen a diario.

Este cambio es especialmente crucial en sectores que se enfrentan a amenazas en rápida evolución. En finanzas, por ejemplo, las ciberamenazas dominan ahora el panorama del riesgo operativo. Un informe reciente reveló que más de 47 importantes empresas financieras globales identificaron la ciberseguridad como su principal riesgo operativo emergente. De hecho, por cuarto año consecutivo, los ciberincidentes se posicionaron como el principal riesgo empresarial global. Puede obtener más información en el informe completo sobre riesgo operativo en ORX.org .

Implementar indicadores clave de riesgo (KRI) automatizados es una forma eficaz de lograrlo. Se trata de métricas específicas que actúan como un sistema de alerta temprana, indicando cuándo un control podría estar fallando o cuándo su exposición al riesgo aumenta. Por ejemplo, un aumento repentino en las solicitudes de acceso a datos de un solo departamento podría ser un KRI que desencadene una revisión inmediata, lo que le permite investigar una posible amenaza interna antes de que se produzca una vulneración. Esta postura proactiva es la esencia de un marco de control moderno y eficaz.

Creación de un marco de respuesta a incidentes resiliente

Seamos realistas: incluso con los mejores controles preventivos del mundo, los incidentes ocurrirán. No se trata de si ocurrirán , sino de cuándo . La verdadera prueba de la resiliencia de una organización no es su capacidad para esquivar cada bala, sino cómo actúa cuando finalmente impacta. Aquí es donde un marco de respuesta a incidentes eficiente se convierte en su guía, convirtiendo el caos potencial en un proceso estructurado y manejable.

Sin un plan claro, los equipos se descontrolan. La evidencia se pierde o se gestiona incorrectamente. Problemas menores se convierten rápidamente en crisis graves. Un marco bien definido garantiza que, desde el momento en que se detecta un incidente, todos conozcan su rol, qué hacer a continuación y cómo colaborar para contener el daño y solucionar la causa raíz. Este tipo de respuesta sistemática es fundamental en cualquier proceso maduro de gestión de riesgos operativos.

Definición de rutas de escalamiento claras

Cuando surge un incidente, la primera pregunta siempre es la misma: ¿quién necesita saberlo y con qué urgencia? Si sus vías de escalamiento son imprecisas, está garantizando retrasos críticos. Un marco bien diseñado lo planifica con precisión, definiendo desencadenantes que dirigen automáticamente los problemas a las partes interesadas adecuadas según su gravedad y tipo.

Por ejemplo, un pequeño error de procedimiento podría simplemente notificar a un superior inmediato para su revisión. Pero, ¿una alerta que indique una posible filtración de datos o un grave conflicto de intereses? Esto debe desencadenar una escalada inmediata y automatizada a un grupo predefinido de personal de respuesta de RR. HH., Legal y Seguridad de TI.

Esta estructura elimina las conjeturas y permite una acción rápida y coordinada. Además, proporciona un registro de auditoría transparente, lo que demuestra que su organización respondió de manera oportuna y adecuada.

Fomentar la colaboración interfuncional

Los incidentes operativos rara vez se limitan a un solo departamento. Un problema de personal puede convertirse rápidamente en una responsabilidad legal o incluso en una amenaza para la seguridad. Su marco de respuesta debe estar diseñado para una colaboración fluida entre estos equipos clave.

Una respuesta aislada es una respuesta fallida. Cuando RR. HH., Legal y Seguridad operan con estrategias separadas y datos fragmentados, pierden tiempo y contexto valiosos. Una plataforma unificada es esencial para crear una visión operativa común donde todas las partes interesadas puedan ver la misma información y coordinar sus acciones en tiempo real.

Esto implica crear flujos de trabajo que faciliten el intercambio seguro de información confidencial y la toma de decisiones conjuntas. Por ejemplo, cuando RR. HH. abre una investigación, el marco debería permitirles contactar de forma segura al equipo legal para obtener asesoramiento sin tener que exportar datos confidenciales a correos electrónicos no seguros, lo que mantiene todo el proceso protegido y defendible.

Creación de cuadros de mando y KPI significativos

Una vez extinguido el problema inmediato, la atención se centra en la gobernanza y en mejorar para la próxima ocasión. Aquí es donde los informes y los indicadores clave de rendimiento (KPI) cobran una importancia incalculable. El liderazgo no necesita un análisis exhaustivo de datos; necesita una visión clara y en tiempo real de la postura de riesgo de la organización.

Los paneles de control eficaces convierten datos complejos en información práctica. Debes monitorear algunos KPI esenciales:

Tiempo medio de detección (MTTD): ¿Qué tan rápido estamos identificando incidentes?

Tiempo medio de resolución (MTTR): ¿cuánto tiempo nos lleva solucionar un problema una vez que lo conocemos?

Tasa de recurrencia de incidentes: ¿Estamos viendo que los mismos problemas aparecen una y otra vez?

Puntuación de eficacia del control: ¿Las soluciones que estamos implementando realmente reducen nuestro riesgo?

El seguimiento de estas métricas crea un potente ciclo de retroalimentación. Si su MTTR aumenta lentamente, por ejemplo, podría indicar que sus flujos de trabajo de remediación necesitan una optimización o que sus equipos están sobrecargados. Este enfoque basado en datos también es crucial para demostrar el cumplimiento normativo a auditores y reguladores, brindándoles un registro transparente y auditable de sus actividades de gestión de riesgos.

En definitiva, este sistema convierte cada incidente en una oportunidad de aprendizaje, fortaleciendo todo el proceso de gestión de riesgos operativos. Un aspecto crucial de esto es contar con una lista de verificación completa de Planificación de Continuidad de Negocio para prepararse y gestionar interrupciones más amplias. La necesidad de estas herramientas está impulsando un enorme crecimiento del mercado; se proyecta que el mercado global de gestión de riesgos se duplicará con creces, alcanzando los 23 700 millones de dólares estadounidenses para 2028 , impulsado por la demanda de métodos más inteligentes para analizar y mitigar el riesgo. Puede obtener más información sobre estas estadísticas de gestión de riesgos en acquisitiontactics.com .

Su plan viable de implementación de riesgos operativos

La estrategia no es nada sin ejecución. Pasemos de los conceptos que hemos analizado a las acciones concretas que puede tomar para implementar o perfeccionar su proceso de gestión de riesgos operativos . No se trata solo de evitar pérdidas; se trata de cambiar deliberadamente de una postura defensiva y reactiva a una de prevención proactiva y ética.

Así es como se construye una organización más resiliente, confiable y exitosa desde adentro. Estos son los pasos que puedes seguir hoy para empezar e impulsar un cambio real.

Consiga la aceptación del liderazgo y forme su equipo

Antes de redactar una sola política, se necesita el apoyo de la dirección. El primer paso es plantear esta iniciativa no como un factor de coste, sino como una clara ventaja estratégica que protege la marca, mejora la toma de decisiones y fortalece la cultura.

Utilice la matriz de evaluación de riesgos anterior para presentar su caso. Presente los tres principales riesgos operativos que enfrenta la empresa de forma clara y basada en datos. Una vez que cuente con ese apoyo, es hora de formar su equipo interdisciplinario. Incorpore representantes dedicados de RR. HH., Legal, TI y los departamentos clave de Operaciones. Ellos serán sus líderes sobre el terreno, y su experiencia combinada es esencial para identificar los riesgos y diseñar controles que realmente funcionen en el mundo real.

Seleccione el socio tecnológico adecuado

Seamos sinceros: las hojas de cálculo y los sistemas aislados son los enemigos de un programa de riesgos eficaz. Para obtener visibilidad en tiempo real y fomentar una colaboración genuina, una plataforma operativa unificada es indispensable.

Al evaluar socios, busque una solución que:

Es ético por diseño: Debe centrarse en señales objetivas y auditables, así como en las deficiencias procesales, no en la vigilancia de los empleados. Esta es una distinción legal y cultural crucial.

Fomenta la colaboración: la plataforma debe proporcionar una única fuente de verdad que reúna a los departamentos de Recursos Humanos, Asuntos Legales y Seguridad, eliminando los silos que permiten que los riesgos se agraven.

Proporciona paneles de control procesables: debe traducir datos sin procesar en KPI claros e intuitivos que el liderazgo pueda comprender y aplicar de inmediato.

Ejecutar un programa piloto enfocado

No intente abarcar todo. Elija un proceso empresarial de alto riesgo e impacto para un programa piloto; algo como la incorporación de proveedores o la aprobación de gastos es un punto de partida perfecto. Un alcance limitado le permite probar sus flujos de trabajo, configurar su tecnología y demostrar valor tangible rápidamente.

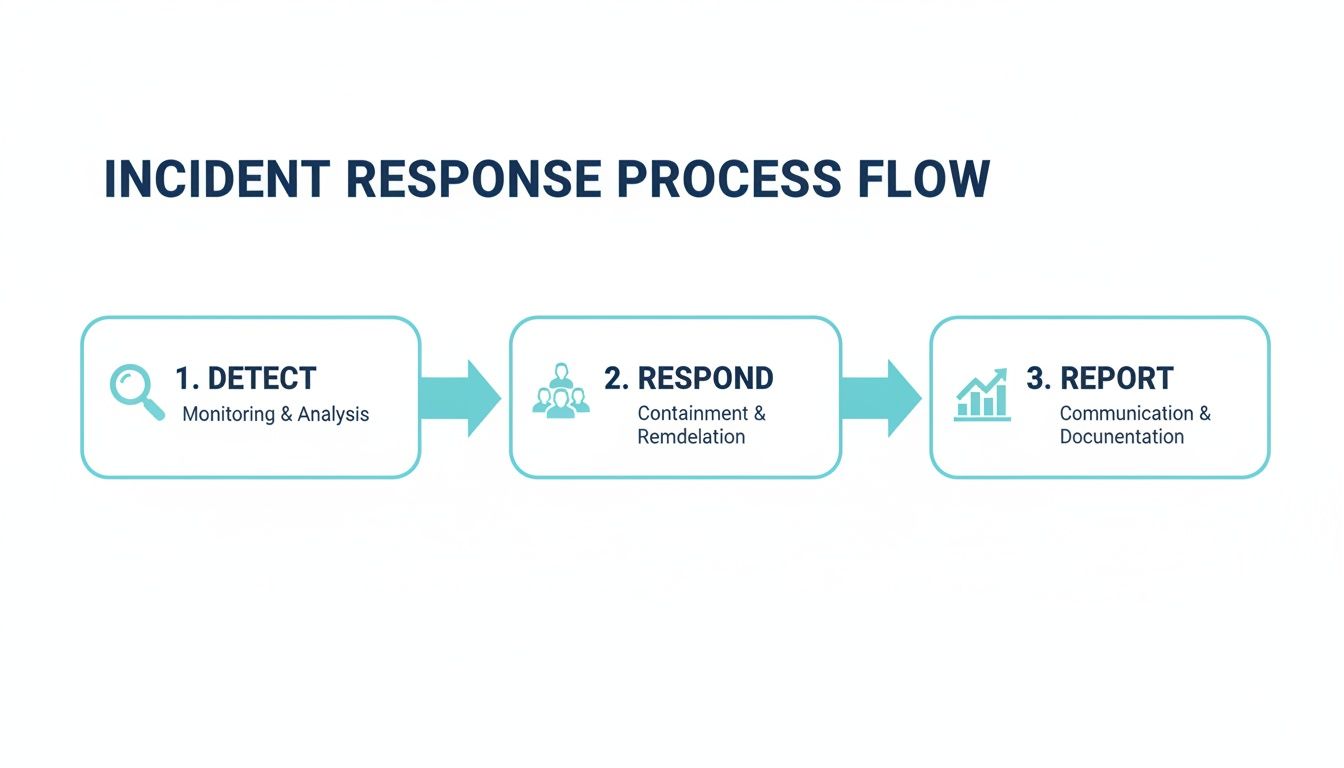

Un piloto exitoso genera un impulso increíble. Se convierte en un caso práctico interno convincente que justifica una implementación más amplia. Este sencillo flujo de respuesta a incidentes muestra cómo la detección, la respuesta y la generación de informes forman un ciclo continuo.

Esta imagen subraya un punto crucial: cada respuesta debe retroalimentarse al sistema mediante informes. Así es como se mejora la inteligencia y la detección futura.

Una implementación exitosa depende de una comunicación clara. Explique el porqué del nuevo proceso: cómo protege tanto a la empresa como a sus empleados al crear un entorno más justo y transparente. Enfatice que el objetivo es la resolución proactiva de problemas, no la supervisión punitiva.

Sus preguntas, respondidas

Al considerar la creación de un proceso moderno de riesgo operativo, es inevitable que surjan preguntas. Analicemos algunas de las más comunes que nos plantean los líderes que intentan anticiparse al riesgo sin generar una cultura de desconfianza.

¿Cuáles son las etapas principales de este proceso?

Piense en un proceso moderno como un ciclo continuo, no como un proyecto aislado. Es un ciclo que mantiene la resiliencia de su organización.

Todo comienza con la Identificación de Riesgos , donde su equipo interdisciplinario se reúne para detectar posibles amenazas internas y externas antes de que puedan causar daños reales. A partir de ahí, se pasa a la Evaluación de Riesgos . Aquí es donde se analiza la probabilidad y el impacto potencial de cada amenaza, lo cual es fundamental para priorizar sus esfuerzos y centrarse en lo más importante.

A continuación, se encuentra la Mitigación de Riesgos , la fase de acción. En ella, se diseñan e implementan los controles necesarios para prevenir, detectar o corregir problemas. La cuarta etapa, Monitoreo e Informes , consiste en monitorear continuamente el funcionamiento de dichos controles y proporcionar a los líderes información clara y práctica mediante KPI. Finalmente, la Respuesta a Incidentes proporciona un manual estructurado para gestionar eventos cuando ocurren, garantizando que cada incidente se convierta en una oportunidad de aprendizaje.

¿Cómo podemos implementar esto sin crear una cultura de vigilancia?

Esta es una preocupación enorme y válida. La clave está en centrarse en señales objetivas y auditables, no en comportamientos subjetivos. Un enfoque de "ética por diseño" utiliza la tecnología para identificar riesgos estructurales, como una laguna procesal o un conflicto de intereses, no para juzgar a las personas. El sistema detecta la vulnerabilidad de un proceso, no las malas intenciones de una persona.

El objetivo de un proceso ético de gestión de riesgos operativos es establecer barreras de seguridad en la carretera, no cámaras en el vehículo. Se trata de fortalecer los procedimientos y brindar apoyo en la toma de decisiones, empoderando a los expertos humanos de RR. HH. y Legal para que tomen decisiones informadas con datos, sin reemplazar su criterio.

La transparencia tampoco es negociable. Todo el proceso debe basarse en políticas internas claras, respetar el debido proceso y comunicarse abiertamente. Así es como se genera confianza y se logra la participación de todos.

¿Cuál es el mayor error que cometen las empresas?

Sin duda, el error más común es aislar el riesgo operativo. Cuando se trata como una tarea de cumplimiento más, gestionada en hojas de cálculo dispersas, los datos se fragmentan, la información se retrasa y la respuesta siempre es reactiva. Este aislamiento impide la colaboración interfuncional necesaria para obtener una visión completa.

Una gestión de riesgos eficaz exige una plataforma unificada donde los equipos de RR. HH., Seguridad, Legal y Auditoría puedan colaborar con una visión compartida y en tiempo real del panorama de riesgos de la organización. Esta integración es lo que finalmente transforma la función de un simple centro de costes en un potente facilitador estratégico que protege tanto a la empresa como a sus empleados.

¿Listo para pasar de un proceso de gestión de riesgos reactivo y aislado a una estrategia unificada, ética y proactiva? Logical Commander Software Ltd. ofrece la plataforma E-Commander para ayudar a su organización a ser previsora y actuar con rapidez, convirtiendo la información dispersa en información operativa estructurada. Descubra cómo nuestro enfoque basado en IA y sin vigilancia puede proteger a su institución y a su personal. Visite https://www.logicalcommander.com .

%20(2)_edited.png)