Su guía para la evaluación del riesgo de fraude

- Marketing Team

- Dec 1, 2025

- 18 min read

Una evaluación de riesgo de fraude es el proceso que su organización utiliza para identificar , analizar y mitigar sistemáticamente posibles amenazas de fraude antes de que se conviertan en desastres costosos. Considérelo como el diseño de la arquitectura de seguridad de su empresa: está diseñado para detectar todas las vulnerabilidades y puntos débiles ocultos que podrían ser explotados por estafadores, tanto internos como externos.

Por qué una evaluación del riesgo de fraude es un imperativo empresarial

Considerar una evaluación de riesgo de fraude como una simple verificación de cumplimiento es un grave error. En realidad, es un proceso empresarial fundamental que fortalece la resiliencia, protege sus activos y defiende la reputación de su empresa. Ignorarlo es como construir una fortaleza sin revisar nunca las paredes en busca de grietas. Tarde o temprano, un atacante encontrará la manera de entrar.

Y no nos equivoquemos: las amenazas no son sólo hipotéticas: son constantes, sofisticadas y están en constante evolución.

Los esquemas de fraude modernos han trascendido las simples estafas. Las amenazas actuales son complejas y combinan tecnología sofisticada con ingeniosa ingeniería social. Desde el fraude por desvío de pagos hasta los esquemas de identidad sintética, los métodos utilizados para robar dinero y datos están en constante evolución. Un marco de evaluación proactiva es lo que permite a su organización pasar de una postura reactiva y de control de daños a una de prevención inteligente y estratégica.

La ventaja proactiva en un entorno de alta amenaza

Esperar a que ocurra un fraude para actuar es una apuesta increíblemente cara. El daño va mucho más allá de la pérdida financiera inicial. También se enfrenta a multas regulatorias, elevados honorarios legales, importantes interrupciones operativas y un grave impacto en la confianza del cliente que puede tardar años en recuperarse.

Una evaluación formal del riesgo de fraude le proporciona una forma estructurada de anticiparse a estas amenazas.

Le obliga a identificar sus vulnerabilidades específicas, ya sea que se encuentren en el departamento de compras, la nómina o los sistemas de pago de sus clientes. Esta claridad lo es todo. En lugar de malgastar dinero en seguridad genérica y universal, puede concentrar sus defensas más sólidas en las áreas de mayor riesgo. Es la forma más inteligente de obtener un verdadero retorno de su inversión en seguridad.

Las cifras no mienten. Un asombroso 79 % de las organizaciones reportaron haber sido blanco de ataques de fraude de pagos, lo que demuestra la magnitud de esta amenaza. Pero la conclusión clave es la siguiente: las organizaciones con un sólido programa de evaluación del riesgo de fraude experimentaron una tasa de intentos de fraude exitosos un 30 % menor que las que no lo tenían. Puede leer la investigación completa sobre estos hallazgos de fraude de pagos para comprender la eficacia de una actitud proactiva.

Objetivos fundamentales de su evaluación

Una verdadera evaluación del riesgo de fraude es mucho más que una simple auditoría; es una iniciativa estratégica con objetivos de negocio claros. Al evaluar sistemáticamente sus defensas, no solo busca problemas, sino que trabaja para alcanzar resultados clave que fortalecen a toda la organización.

La siguiente tabla detalla los principales objetivos que un programa eficaz de evaluación del riesgo de fraude está diseñado para lograr.

Objetivos fundamentales de una evaluación del riesgo de fraude

Objetivo | Descripción | Impacto empresarial |

|---|---|---|

Identificar vulnerabilidades | Identificar los procesos, sistemas y roles específicos más susceptibles a la actividad fraudulenta. | Revela puntos débiles ocultos antes de que puedan ser explotados, lo que reduce la probabilidad de un ataque exitoso. |

Evaluar los controles existentes | Evaluar honestamente la eficacia de las salvaguardas actuales e identificar cualquier brecha crítica. | Garantiza que sus inversiones en seguridad realmente funcionen y evita una falsa sensación de seguridad. |

Priorizar los riesgos | Centrar tiempo, presupuesto y talento en mitigar las amenazas que representan el mayor daño potencial. | Maximiza el ROI de sus esfuerzos de seguridad al dirigir los recursos donde más se necesitan. |

Fomentar una cultura de integridad | Aumentar la conciencia sobre el fraude en toda la organización y capacitar a cada empleado para ser parte del sistema de defensa. | Convierte a toda su fuerza laboral en un firewall humano, haciendo que la organización sea más resistente de adentro hacia afuera. |

En última instancia, estos objetivos trabajan juntos para transformar la prevención del fraude de un ejercicio reactivo de marcar casillas a una estrategia dinámica y proactiva que protege sus resultados y su marca.

Los cuatro pilares de un marco de evaluación eficaz

Desglosar una evaluación del riesgo de fraude no es tan complicado como parece. Al eliminar la jerga, se obtiene un marco sencillo de cuatro pilares que convierte una tarea abrumadora en una estrategia manejable.

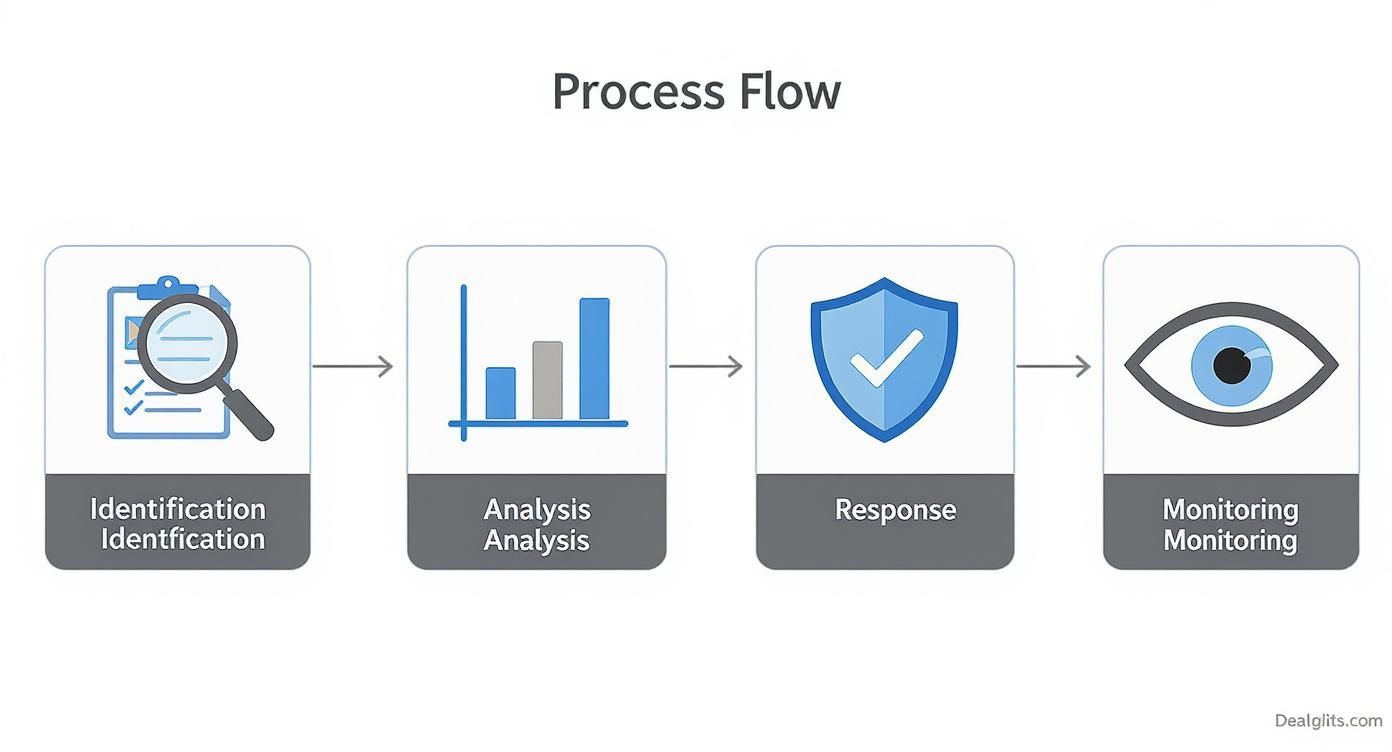

Piense en ello como el enfoque de un médico para la atención al paciente. No se puede iniciar el tratamiento sin un diagnóstico adecuado. Cada pilar representa una etapa crítica, que avanza lógicamente desde la identificación del problema hasta la realización de controles de bienestar continuos. Este enfoque estructurado garantiza que no se pase por alto ningún aspecto y que sus esfuerzos se centren en lo más importante. Los cuatro pilares son Identificación , Análisis , Respuesta y Monitoreo . Domine cada uno y construirá una defensa sólida contra el fraude.

Pilar 1: Identificación — La fase de diagnóstico

El primer pilar, Identificación , se centra en el descubrimiento. Esta es la fase de diagnóstico, donde se buscan activamente posibles esquemas de fraude y las vulnerabilidades que los posibilitan. En resumen, no se puede proteger a la empresa de una amenaza que ni siquiera se sabe que existe. Este paso implica crear un inventario completo de todos los escenarios de fraude históricos, actuales y futuros que podrían afectar a la organización.

Este no es un trabajo para un solo departamento que trabaja de forma aislada. Debe ser un esfuerzo integral que integre información de toda la empresa. Esto suele incluir:

Sesiones de lluvia de ideas: reúna a equipos multifuncionales en una sala (finanzas, recursos humanos, operaciones, legal) para trazar planes potenciales desde todos los ángulos.

Revisión de datos históricos: Analice incidentes de fraude, cuasi accidentes y hallazgos de auditoría anteriores. Busque patrones recurrentes.

Personal de encuesta: Hable con quienes están en primera línea. Los empleados que trabajan directamente con controles de fraude y procesos vulnerables tienen información invaluable.

El objetivo es crear un registro exhaustivo de riesgos, una lista completa de amenazas potenciales, desde la manipulación de licitaciones en las contrataciones hasta el fraude clásico en el reembolso de gastos. Este registro constituye la base de toda la evaluación.

Pilar 2: Análisis — Evaluación de la gravedad

Una vez que se sabe qué podría salir mal, el siguiente paso es el análisis . Aquí es donde se determina la gravedad real de cada uno de esos riesgos. Así como un médico debe determinar si una afección es un problema menor o una emergencia potencialmente mortal, usted debe evaluar la probabilidad y el impacto potencial de cada esquema de fraude.

Este pilar te permite pasar de una simple lista de lo que podría suceder a un mapa priorizado de lo que tiene más probabilidades de causar daños graves. Se trata de una evaluación en dos partes para cada riesgo identificado:

Probabilidad: ¿Qué probabilidad hay de que este fraude específico realmente ocurra?

Impacto: Si ocurre, ¿cuáles son los daños? Piense en consecuencias financieras, reputacionales y operativas.

Una herramienta común e increíblemente eficaz para esto es la matriz de priorización de riesgos . Se trata de una cuadrícula visual sencilla que permite representar gráficamente cada riesgo según su probabilidad e impacto. Esto permite ver claramente qué amenazas requieren atención inmediata y cuáles pueden monitorearse fácilmente.

Este paso analítico garantiza que sus recursos limitados se dirijan a sus vulnerabilidades más críticas, en lugar de tratar cada amenaza potencial como un incendio de cinco alarmas.

Pilar 3: Respuesta — El plan de tratamiento

Con una visión clara de sus riesgos más prioritarios, puede avanzar al pilar de Respuesta . Este es su plan de tratamiento. Aquí, usted diseña, implementa o refuerza los controles necesarios para neutralizar las amenazas identificadas. El objetivo es reducir el riesgo residual (el peligro que persiste después de implementar los controles) a un nivel que su organización considere adecuado.

Sus estrategias de respuesta generalmente se dividen en tres categorías:

Prevención: Se trata de controles diseñados para detener el fraude antes de que ocurra. Piense en aprobaciones obligatorias para pagos grandes o en una adecuada segregación de funciones.

Detección: Estos controles están diseñados para detectar el fraude rápidamente si ocurre, como ejecutar informes de excepciones o realizar conciliaciones de cuentas periódicas.

Respuesta: Son las acciones que se toman después de detectar un fraude para detener el sangrado y evitar que vuelva a suceder, como iniciar una investigación o bloquear cuentas.

Es fundamental que cada control esté directamente vinculado a un riesgo específico identificado previamente. Esto garantiza que cada medida defensiva tenga un propósito claro y definido.

Pilar 4: Monitoreo — Controles de salud continuos

Finalmente, el pilar de Monitoreo garantiza que su evaluación del riesgo de fraude no sea un proyecto puntual. Debe ser un proceso dinámico. Los estafadores cambian constantemente de táctica y su propio entorno empresarial está en constante evolución. El monitoreo continuo actúa como un control continuo del estado de todo su sistema antifraude.

Este último pilar se centra en la vigilancia y la adaptación. Implica:

Revisiones periódicas: reevalúe periódicamente su panorama de riesgos, especialmente después de grandes cambios, como el lanzamiento de un nuevo producto, el ingreso a un nuevo mercado o una actualización importante del sistema.

Prueba de control: Debes realizar una prueba de presión en tus controles clave para asegurarte de que siguen funcionando correctamente. No des por sentado que lo hacen.

Panel de control: utilice datos en tiempo real para realizar un seguimiento de los indicadores clave de riesgo (KRI) y supervisar la eficacia de sus esfuerzos de mitigación.

Un programa de monitoreo sólido mantiene sus defensas ágiles y relevantes. Transforma su evaluación del riesgo de fraude de un informe estático y obsoleto a una parte dinámica y sostenible de la gobernanza de su organización.

Su guía paso a paso para realizar una evaluación

Bien, pasemos de la teoría a la práctica. Conocer el marco es una cosa, pero ponerse manos a la obra y realizar una evaluación del riesgo de fraude es donde comienza el verdadero trabajo. No se trata de un ejercicio pasivo de cumplir requisitos; es una investigación activa y estructurada sobre las áreas más vulnerables de su organización. Una evaluación exitosa es metódica, sin dejar piedra sin remover.

Piense en esto como la formación y el despliegue de un equipo de operaciones especiales. Necesita las personas adecuadas con diferentes habilidades, un mapa claro del terreno, una visión honesta de sus defensas y un plan de ataque preciso. Cada paso se basa en el anterior, creando un informe completo y defendible que impulse un cambio real.

Este diagrama de flujo muestra cómo cada etapa (identificación, análisis, respuesta y monitoreo) se conecta para crear un ciclo continuo de mejora, no solo un proyecto único.

Como lo ilustra claramente la imagen, una evaluación del riesgo de fraude no es un proyecto lineal con una meta definida. Es un ciclo dinámico que debe adaptarse a medida que surgen nuevas amenazas.

Paso 1: Formar un equipo multifuncional

Su evaluación es tan sólida como quienes la realizan. Un error clásico es delegar esta tarea únicamente a los departamentos de finanzas o auditoría interna. Si bien su experiencia es innegociable, un enfoque aislado garantiza que se pasen por alto riesgos críticos que solo son visibles desde otras áreas de la empresa.

Tu misión aquí es formar un equipo multifuncional que aporte diversas perspectivas. Esto debería incluir, sin duda, a personas de:

Finanzas y Contabilidad: Viven y respiran el flujo de dinero y los controles financieros.

Operaciones: Conocen los procesos diarios al dedillo, es decir, donde ocurre el verdadero trabajo (y el posible fraude).

Recursos Humanos: Están en la primera línea de los riesgos relacionados con los empleados, desde la nómina hasta los reclamos de gastos.

Legal y cumplimiento: proporcionan las barreras regulatorias y de gobernanza esenciales.

TI y Seguridad: Conocen las vulnerabilidades del sistema y los puntos débiles de la protección de datos.

Esta combinación de conocimientos garantiza una visión de 360 grados del riesgo de fraude, abarcando todo, desde planes de adquisición hasta sofisticadas violaciones de datos.

Paso 2: Identificar los riesgos inherentes de fraude

Con el equipo reunido, la siguiente tarea es identificar los riesgos inherentes . Esta es una fase de lluvia de ideas creativa donde se identifican todos los esquemas de fraude que podrían afectar a la organización si no se implementaran controles. En esencia, se piensa como un estafador.

Comience por analizar los departamentos y procesos más vulnerables. Los puntos críticos más comunes incluyen compras (colusión en licitaciones, proveedores fantasma), cuentas por pagar (fraude en facturas, pagos duplicados), nóminas (empleados fantasma) y reportes de gastos (reclamos inflados). La tarea de su equipo es documentar cada escenario plausible en un registro central de riesgos.

Conclusión clave: Una evaluación del riesgo de fraude no se trata de buscar culpables, sino de identificar vulnerabilidades. Es fundamental fomentar un ambiente de diálogo abierto y honesto donde los miembros del equipo se sientan seguros para señalar posibles debilidades sin temor a represalias. Esta seguridad psicológica es la clave para una evaluación eficaz.

Paso 3: Evalúe sus controles existentes

Ninguna organización opera aisladamente sin ningún control. El siguiente paso lógico es analizar detenidamente y con honestidad la eficacia de las medidas de seguridad ya implementadas. Aquí es donde se relacionan los controles existentes directamente con los riesgos inherentes que se acaban de identificar.

Para cada riesgo que haya registrado, haga estas preguntas simples pero poderosas:

¿Qué controles se supone que deben prevenir o detectar este fraude? (por ejemplo, aprobación obligatoria de dos personas para pagos superiores a $5,000 )

¿Qué tan bien funcionan realmente estos controles? (¿Se cumplen rigurosamente o se ignoran o se pasan por alto con frecuencia?)

¿Dónde están las brechas? (¿Qué riesgos pasan desapercibidos debido a controles débiles o inexistentes?)

Este análisis de brechas es uno de los resultados más valiosos de todo el proceso de evaluación. Es donde se pone en práctica la teoría.

Paso 4: Calificar y priorizar los riesgos

Seamos realistas: no todos los riesgos son iguales. Debe priorizarlos para enfocar su tiempo y recursos limitados donde tengan el mayor impacto. La mejor manera de hacerlo es calificar cada riesgo según su probabilidad (cuán probable es) y su impacto (el posible daño financiero y reputacional si ocurre).

Una escala simple del 1 al 5 para ambos factores funciona de maravilla. Luego, puede representar gráficamente cada riesgo en una matriz, lo que le proporciona inmediatamente un mapa visual de sus amenazas de alta prioridad: las que se ubican en ese inquietante cuadrante de alta probabilidad y alto impacto. Estos son los riesgos que exigen un plan de respuesta inmediato y sólido. Para obtener más información, consulte esta guía experta sobre cómo realizar una evaluación de riesgos , que ofrece una metodología detallada que funciona con varios tipos de riesgo.

Paso 5: Documente e informe sus hallazgos

Finalmente, debe plasmar todo este arduo trabajo en un informe claro y convincente para la dirección. Este documento es su herramienta principal para asegurar la aceptación y los recursos necesarios para la mitigación. El informe debe resumir el proceso, presentar la matriz de riesgos priorizados y, lo más importante, ofrecer recomendaciones específicas y basadas en datos.

Este paso es especialmente crucial para abordar las amenazas emergentes. Por ejemplo, el fraude de identidad sintética representa actualmente alrededor del 20 % de todos los casos de fraude , con pérdidas globales que superan los 2000 millones de dólares . Se ha demostrado que las organizaciones que realizan evaluaciones exhaustivas y supervisan continuamente sus controles reducen este tipo de incidentes hasta en un 40 % . Su informe debe traducir sus hallazgos en un argumento empresarial convincente para la acción.

Cómo detectar señales de alerta y fuentes de datos de fraude comunes

Una evaluación eficaz del riesgo de fraude se basa en una habilidad crucial: saber qué se busca. Los riesgos abstractos se convierten en amenazas muy reales una vez que se pueden conectar con las señales de alerta concretas —las "banderas rojas"— que aparecen en las operaciones diarias. Estos indicadores son la señal de alerta de un posible incendio, lo que permite investigar antes de que estalle una crisis.

Piensa en ello como si fueras un detective que reconstruye un caso. Necesitas recopilar pistas de diferentes fuentes para tener una visión completa. Una señal de alerta no es una prueba definitiva de una irregularidad, pero es una señal clara de que un proceso, una transacción o un individuo necesita una investigación más exhaustiva.

Ignorarlos es como oír un ruido extraño en el motor del coche y simplemente subir el volumen de la radio. Tarde o temprano, sufrirás una avería. Estas señales de advertencia suelen clasificarse en tres categorías distintas, cada una con una explicación diferente.

Banderas rojas de comportamiento

Esta categoría se centra en el factor humano, ya que el fraude, en última instancia, lo cometen las personas. Los cambios repentinos e inexplicables en el estilo de vida o el comportamiento laboral de un empleado pueden ser indicadores contundentes de presión subyacente o de ganancias ilícitas. Estas señales suelen ser las más visibles para colegas y gerentes.

Las principales señales de comportamiento incluyen:

Vivir más allá de sus posibilidades: Un empleado que de repente aparece con coches de lujo, hablando de vacaciones caras o vistiendo artículos de diseño que simplemente no se ajustan a su salario conocido.

Hábitos laborales inusuales: Una persona que insiste en trabajar en horarios inusuales, nunca toma vacaciones o se vuelve demasiado protectora de sus tareas, negándose a que nadie más la ayude. Esto suele ser un intento de ocultar actividades fraudulentas que se descubrirían en su ausencia.

Relaciones demasiado estrechas con proveedores: un empleado que desarrolla una amistad inusualmente estrecha (y a menudo inapropiada) con un proveedor o contratista en particular.

Estas señales humanas suelen ser las primeras advertencias que recibirá. Para profundizar en este tema, puede obtener más información sobre cómo el análisis de riesgos conductuales proporciona información crucial sobre los riesgos de capital humano de su organización.

Banderas rojas transaccionales

Si bien el comportamiento proporciona el contexto, los datos cuentan la historia real. Las señales de alerta transaccionales son las anomalías y los patrones sospechosos ocultos en sus datos financieros y operativos. Estas son las cifras y registros concretos que apuntan directamente a una posible manipulación o robo.

Los indicadores transaccionales comunes son:

Un aumento repentino e inexplicable en los pagos a un proveedor nuevo o desconocido.

Facturas que constantemente caen justo por debajo del umbral en dólares que requiere aprobación adicional.

Pagos duplicados realizados por la misma factura o servicio.

Pagos a proveedores que solo tienen como dirección un apartado postal o cuyos nombres son sospechosamente similares al de un empleado.

Estas señales de alerta suelen estar ocultas en grandes cantidades de datos, por lo que el análisis automatizado y los informes de excepciones son tan vitales para cualquier evaluación moderna del riesgo de fraude.

Banderas rojas sistémicas

Las señales de alerta sistémicas indican debilidades en los controles internos de su organización. No se trata de incidentes aislados; son indicios de que sus medidas de seguridad fundamentales se están evadiendo, ignorando o simplemente son insuficientes. Revelan una vulnerabilidad cultural o de procesos que los estafadores pueden explotar fácilmente.

Una señal de alerta sistémica clave es la frecuente o indocumentada inobservancia de los controles internos por parte de la gerencia. Cuando las excepciones se convierten en la regla, se crea un terreno fértil para la mala conducta y se transmite el mensaje de que los procedimientos establecidos son opcionales.

Otros problemas sistémicos a tener en cuenta incluyen la falta de segregación de funciones, un tono deficiente desde la alta dirección en materia de ética y un historial de no actuar ante los hallazgos de auditoría. Estos problemas indican que sus defensas son más débiles de lo que parecen en teoría. Identificar estas deficiencias sistémicas es fundamental para desarrollar un programa antifraude resiliente.

Uso de tecnología e inteligencia artificial para la detección avanzada de fraudes

Seamos honestos: las comprobaciones manuales puntuales y las auditorías anuales simplemente no pueden con el fraude moderno. Confiar en ellas es como intentar detener una inundación con un cubo. La tecnología cambia por completo el guion, transformando la evaluación del riesgo de fraude de un ejercicio estático y retrospectivo a una defensa dinámica y permanente. Al incorporar análisis de datos e inteligencia artificial, su organización finalmente puede dejar de reaccionar ante incidentes y comenzar a neutralizar las amenazas de forma proactiva en tiempo real.

No se trata de reemplazar a sus expertos con robots. Se trata de potenciarlos. Imagine a un analista humano como un guardia de seguridad que solo puede ver una señal de cámara a la vez. La IA es el sistema que monitorea todas las cámaras simultáneamente, detectando al instante las actividades más sospechosas para que el guardia las investigue. Esto libera a sus equipos de cumplimiento y auditoría para que actúen como investigadores estratégicos, centrando sus valiosas habilidades en las amenazas de mayor riesgo en lugar de sumergirse en el análisis rutinario de datos.

El poder del aprendizaje automático en la detección de fraudes

En esencia, el aprendizaje automático es increíblemente eficaz para encontrar la aguja en el pajar. Los algoritmos de IA pueden analizar millones de transacciones en segundos, descubriendo patrones sutiles y complejos de comportamiento fraudulento prácticamente invisibles para el ojo humano. Esta capacidad mejora enormemente la precisión de la detección y reduce el ruido de los falsos positivos que plagan los sistemas antiguos basados en reglas.

Gran parte de esto se debe al uso de análisis predictivos en la banca para la detección de fraudes , lo que permite a las instituciones anticipar y bloquear actividades fraudulentas antes de que causen daños financieros. Estos sistemas aprenden de datos históricos para comprender con precisión qué es lo "normal", lo que facilita la detección de cualquier desviación que indique un posible fraude. Si desea profundizar, nuestra guía sobre aprendizaje automático para la detección de fraudes ofrece una visión más detallada.

La confianza del sector en este enfoque es abrumadora. Un asombroso 93% de las instituciones financieras cree que la IA es el futuro de la detección del fraude. Más importante aún, las organizaciones que ya utilizan la IA en sus evaluaciones de riesgo de fraude han visto una reducción del 25% en las pérdidas por fraude en comparación con las que se estancaron con los métodos tradicionales.

De las revisiones manuales al monitoreo continuo

La ventaja más significativa del uso de la tecnología es la transición de los controles periódicos a una monitorización continua, 24/7. En lugar de revisar los riesgos trimestral o anualmente, los sistemas basados en IA proporcionan un flujo constante de información, lo que permite una respuesta inmediata y decisiva.

Una evaluación de riesgo de fraude basada en IA funciona como un detector de humo doméstico: siempre está activa, monitoreando silenciosamente las primeras señales de problemas. Esto contrasta marcadamente con una auditoría manual, que es como verificar daños por incendio solo una vez al año. La primera previene el desastre; la segunda simplemente lo documenta.

Este enfoque permanente garantiza que sus defensas se adapten a medida que los estafadores cambian sus tácticas. Proporciona un nivel de vigilancia y escalabilidad que ningún proceso manual podría jamás igualar.

Evaluación de fraude tradicional vs. basada en IA

Las diferencias entre las formas antiguas y nuevas de abordar el riesgo de fraude son evidentes. Al analizarlas en conjunto, queda claro por qué adoptar herramientas modernas ya no es una opción, sino una necesidad para construir una defensa verdaderamente resiliente.

Característica | Evaluación tradicional | Evaluación impulsada por IA |

|---|---|---|

Frecuencia | Periódico (trimestral/anual) | Continuo y en tiempo real |

Alcance de los datos | Basado en muestras y limitado | Integral y de alcance completo |

Método de detección | Reglas conocidas y revisión del manual | Detección de anomalías y patrones |

Tiempo de respuesta | Reactivo (semanas/meses) | Proactivo (Segundos/Minutos) |

Escalabilidad | Bajo (mano de obra intensiva) | Alto (Automatizado) |

Falsos positivos | Alto | Reducido significativamente |

En definitiva, integrar la IA en su marco de evaluación del riesgo de fraude no es solo una mejora, sino un factor multiplicador. Permite a su organización detectar las amenazas con antelación y actuar con rapidez en un mundo cada vez más complejo.

Construyendo una cultura antifraude sostenible

Una evaluación de riesgo de fraude es una herramienta de diagnóstico increíblemente poderosa, pero sus hallazgos son tan valiosos como la cultura en la que existen. Piénselo de esta manera: un plano para una fortaleza es inútil si los constructores no creen en el diseño o no saben cómo colocar las piedras correctamente.

Para lograr una resiliencia duradera, es fundamental integrar la concienciación sobre el fraude y el comportamiento ético en el ADN corporativo. Esto convierte un proyecto puntual en una defensa sostenible y activa.

Este último y crucial paso consiste en ir más allá de las políticas escritas para fomentar un entorno donde la integridad sea la norma. Requiere un compromiso consciente y de arriba a abajo, que convierta a cada empleado en un participante activo en sus esfuerzos antifraude. El objetivo es construir un cortafuegos humano tan sólido como sus controles técnicos.

El poder del tono en la cima

Todo comienza con el liderazgo. Una actitud firme desde la alta dirección es la base innegociable de cualquier cultura antifraude exitosa. Cuando los ejecutivos promueven la conducta ética de forma constante y visible, transmiten un mensaje inequívoco a toda la organización: la integridad no es opcional.

Esto implica más que simplemente enviar un correo electrónico anual sobre el código de conducta. Implica que los líderes participen activamente en capacitaciones sobre concientización sobre el fraude, hablen abiertamente sobre los desafíos éticos y, lo más importante, responsabilicen a todos, incluida la alta dirección, de sus acciones.

Una cultura de integridad no surge por casualidad. Es el resultado directo de líderes que no solo predican con el ejemplo, sino que actúan con constancia, dejando claro que nunca se tolerarán atajos éticos, independientemente del beneficio empresarial percibido.

Cuando los empleados ven este nivel de compromiso desde arriba, es mucho más probable que tomen en serio los riesgos de fraude y se sientan capacitados para hablar cuando ven algo mal.

Empoderar a los empleados como primera línea de defensa

Sus empleados son su mayor activo en la lucha contra el fraude. Están en primera línea a diario y, a menudo, son los primeros en detectar las señales de alerta que los sistemas automatizados podrían pasar por alto. Empoderarlos requiere un enfoque triple.

Capacitación atractiva: Vaya más allá de los módulos de cumplimiento aburridos y sencillos. Una capacitación eficaz utiliza casos prácticos reales y escenarios interactivos relevantes para las funciones específicas de los empleados. Debe enseñarles no solo qué es el fraude, sino también cómo detectarlo en sus tareas diarias.

Canales de denuncia confiables: Los empleados deben contar con una forma segura y confidencial de denunciar sus inquietudes sin temor a represalias. Es fundamental contar con una política de denuncia de irregularidades bien difundida y con múltiples canales de denuncia (como una línea directa anónima).

Responsabilidad clara: Debe existir un proceso transparente para investigar las denuncias y consecuencias claras en caso de mala conducta. Cuando los empleados ven que sus denuncias se traducen en acciones concretas, se refuerza su confianza en el sistema.

Al invertir en estas áreas, su personal pasa de ser un observador pasivo a una primera línea de defensa comprometida y vigilante. Para profundizar en este tema, puede leer nuestra guía sobre cómo impulsar la integridad en el lugar de trabajo para construir una cultura ética resiliente . Este enfoque traslada la responsabilidad de un pequeño equipo de cumplimiento a una responsabilidad colectiva de la organización.

En Logical Commander Software Ltd. , creemos que construir una cultura antifraude sostenible requiere más que solo políticas; necesita una estructura operativa sólida. Nuestra plataforma E-Commander ayuda a las organizaciones a traducir sus principios éticos en flujos de trabajo viables y trazables, lo que les permite saber primero y actuar con rapidez sin comprometer la dignidad ni la privacidad de los empleados. Descubra cómo Logical Commander puede ayudarle a construir una cultura de integridad desde cero .

%20(2)_edited.png)